记一次运气非常好的服务器渗透经历

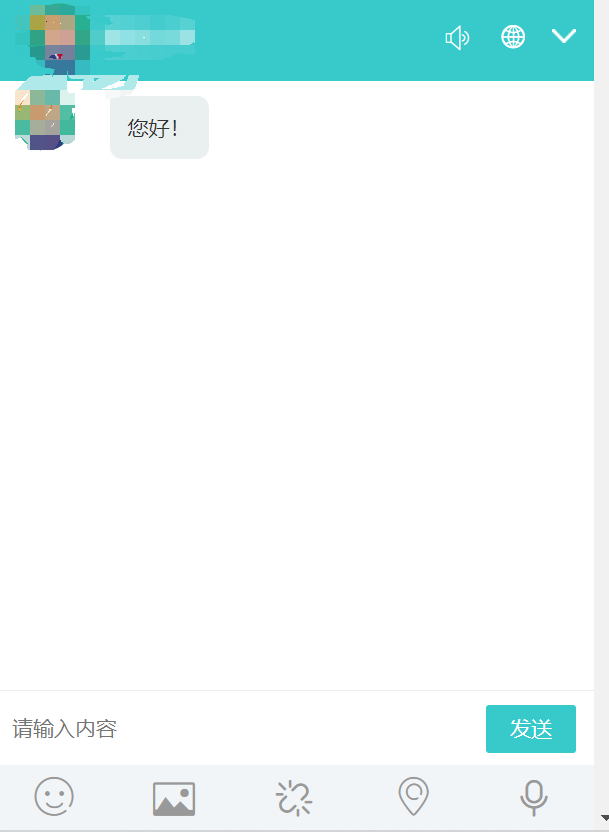

平平无奇的客服平台:

这个客服平台是有RCE的,如果上传到的不是oss服务器,存储在本地服务器的话,

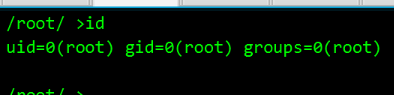

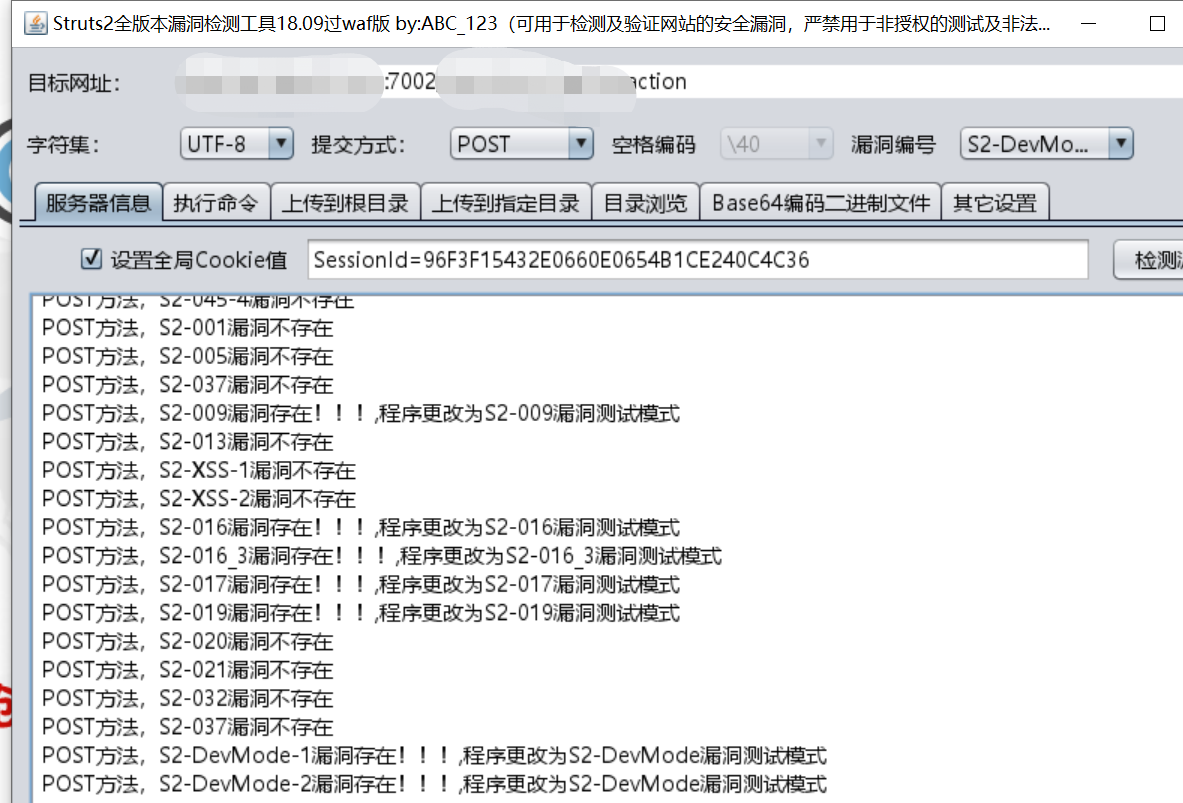

在返回端口的url是存在st2。

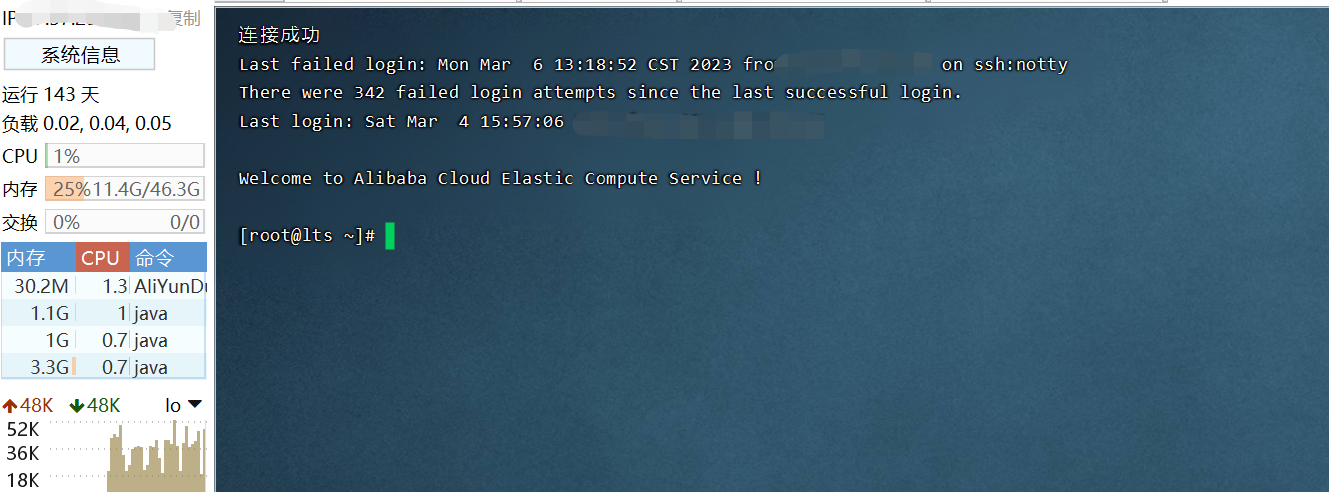

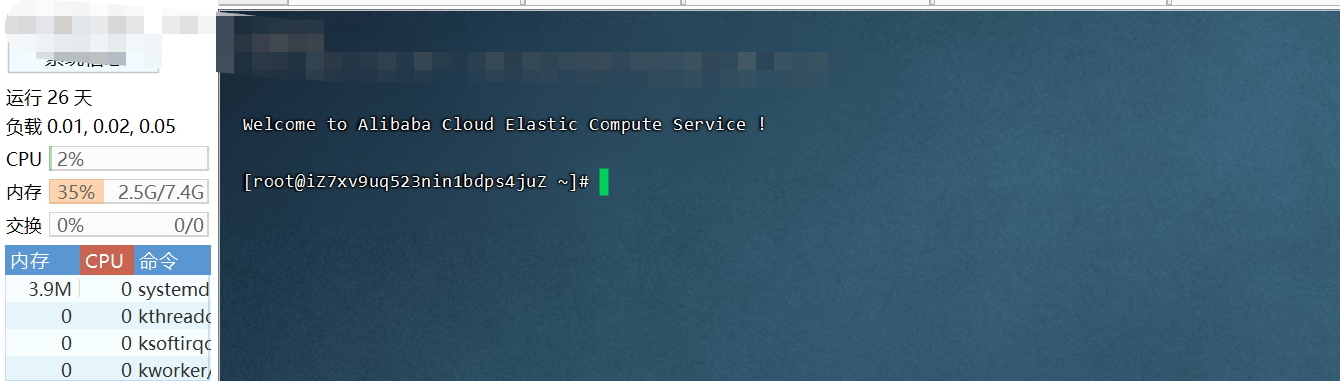

root权限,由于是客服后台服务器,没有啥有用价值的信息。

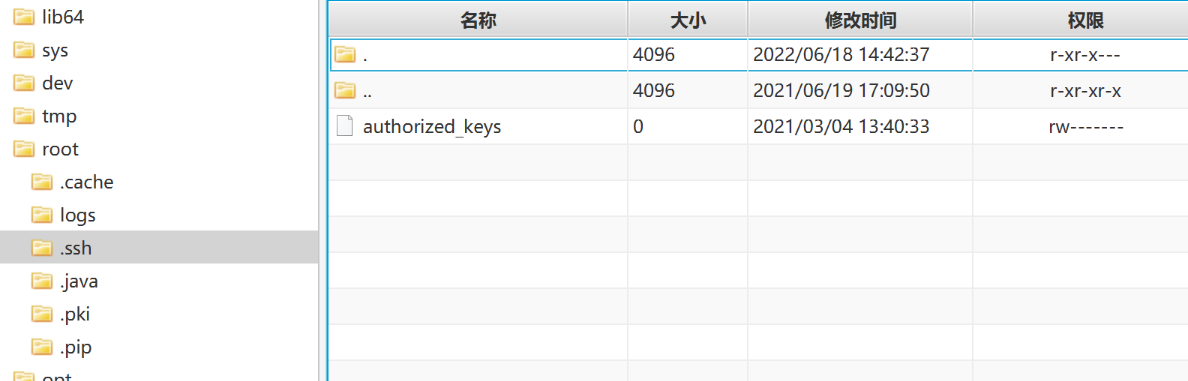

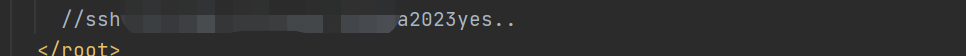

直接替换私钥连服务器。

继续翻找有用的信息。

【----帮助网安学习,以下所有学习资料免费领!加vx:yj009991,备注 “博客园” 获取!】

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC漏洞分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

⑦ 最新网安大厂面试题合集(含答案)

⑧ APP客户端安全检测指南(安卓+IOS)

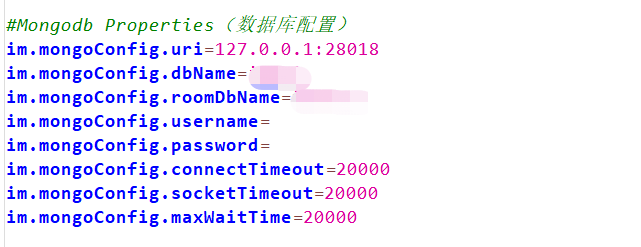

配置文件里也只有mongodb和redis的连接信息。

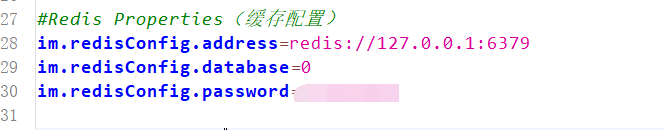

历史命令和登录ip历史是阿里云服务器。

扫下端口,8092有个目录遍历,好像是专门用来放项目的。

点开test看看:

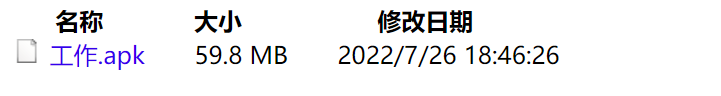

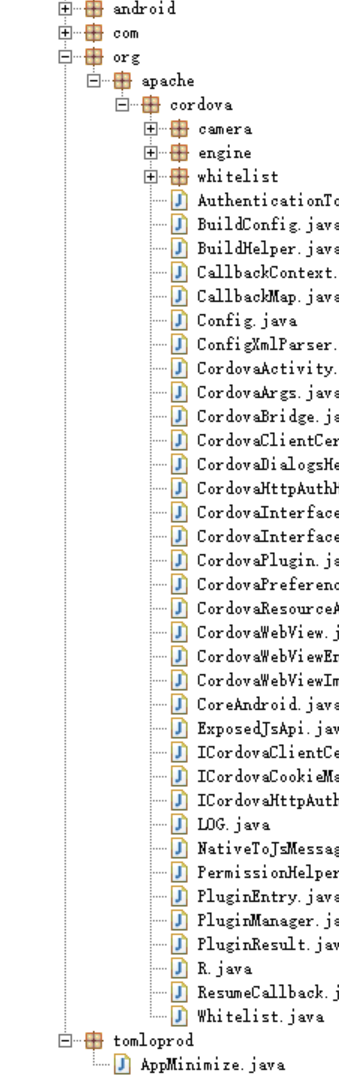

下载过来解包看看:

这咋有个ip,root和密码,不会是那个开发人才留下的吧,泪目了家人们。

尝试连接,还真可以。

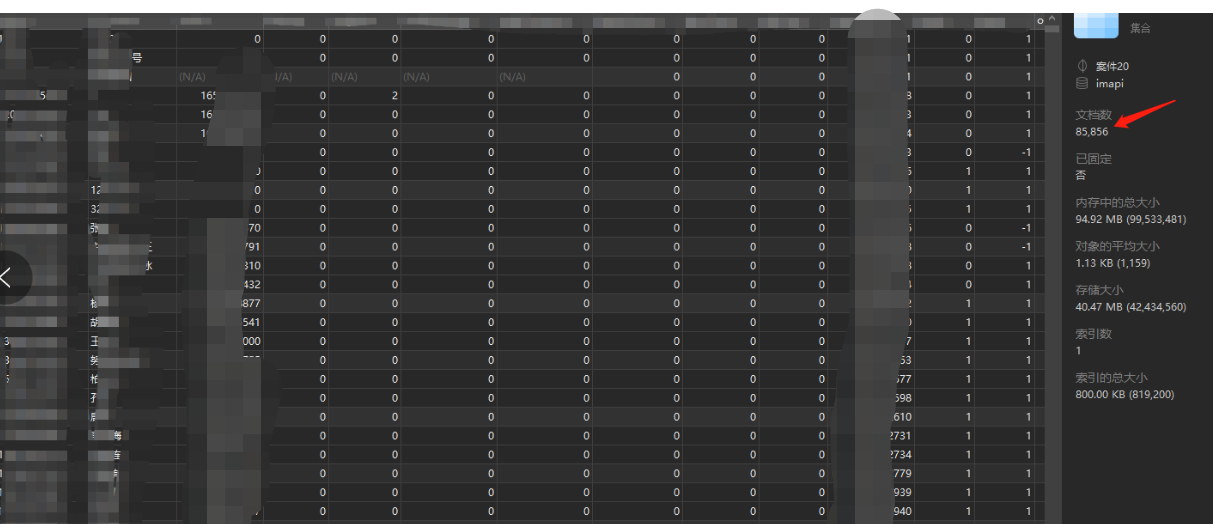

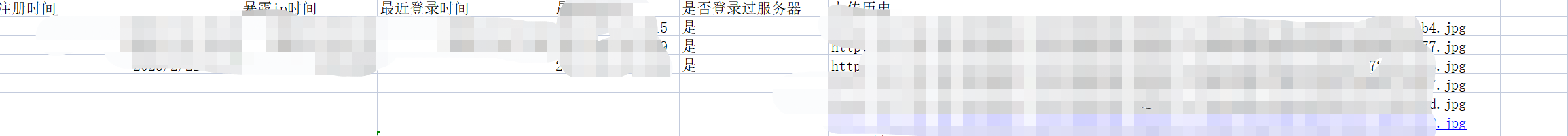

连接数据库看看,8w多受害者,佩服。

然后再回到之前扫出来的端口,

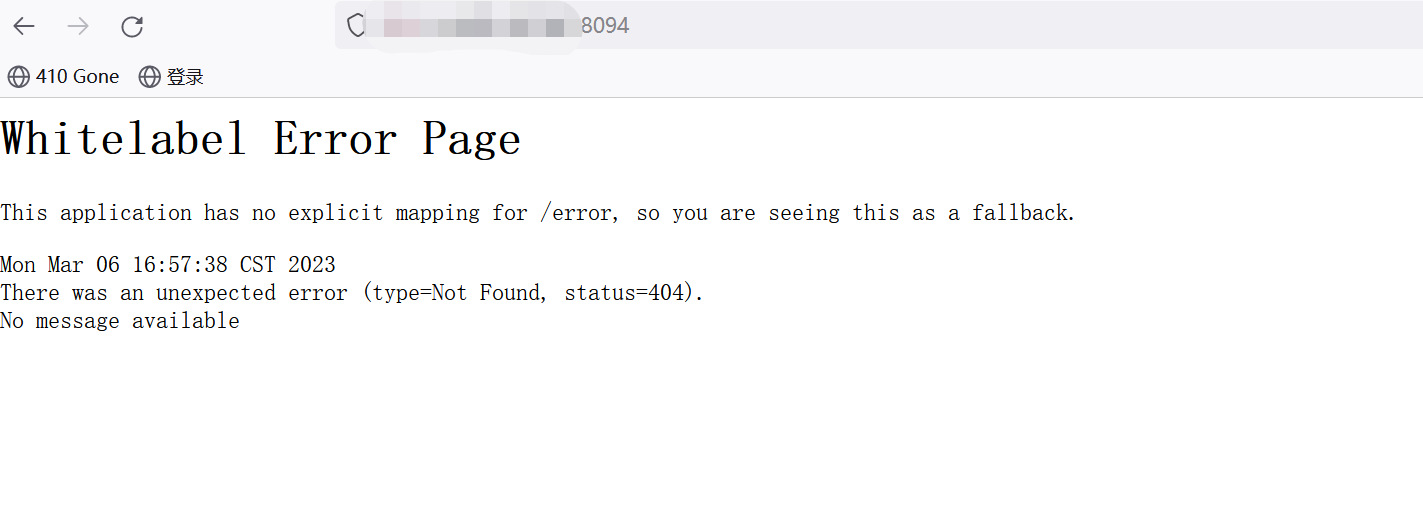

8094是有个web项目。

在数据库获取到后台url

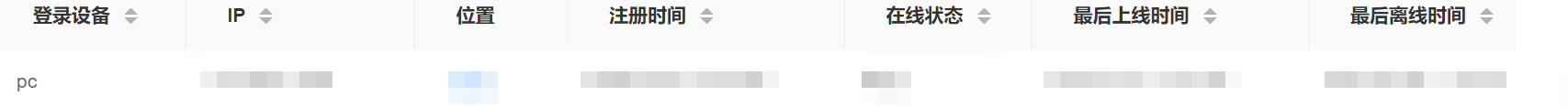

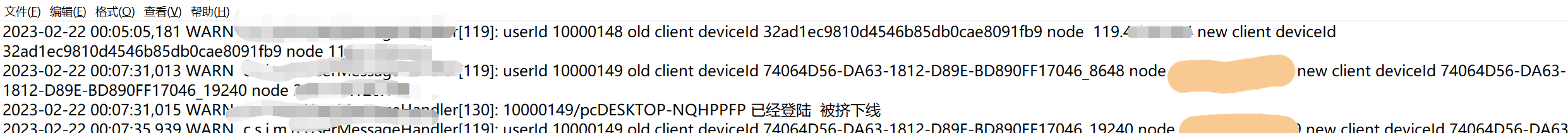

配合数据库和登录日志获取到国内技术嫌疑人。

IP和经纬度是在国内。

总结一下,下班。

更多靶场实验练习、网安学习资料,请点击这里>>

浙公网安备 33010602011771号

浙公网安备 33010602011771号