红队隧道应用篇之MsfPortfwd端口转发(三)

简介

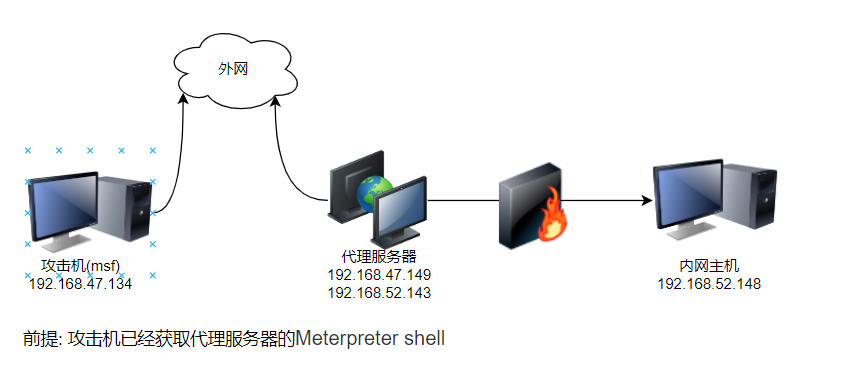

Meterpreter shell中的portfwd命令最常用作透视技术,允许直接访问攻击系统无法访问的机器, 例如不出网的内网主机, 前提是你要有一个此内网网段的能出网的主机的Meterpreter shell

命令参数

-

add: 增加端口转发 -

delete: 删除指定的端口转发 -

list: 查看端口转发列表 -

flush: 清除所有的端口转发 -

-

L: 监听的本地主机, 默认为127.0.0.1 -

-h: 查看帮助 -

-l: 监听的本地端口 -

-p: 连接的目标端口 -

-r: 连接的目标IP

常用操作

内网web服务端口转发

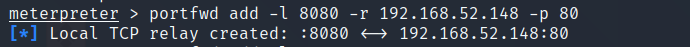

新增一个端口转发记录, 将本地的8080端口数据转发至内网主机的80端口, 也可以说成将内网主机的80端口映射至msf的8080端口

portfwd add -l 8080 -r 192.168.52.148 -p 80

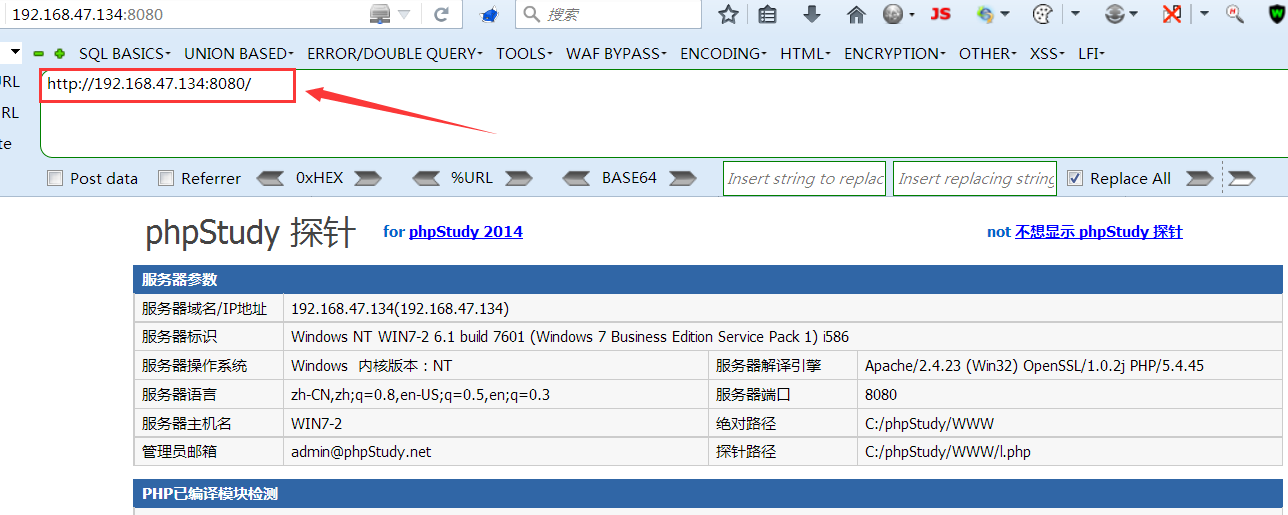

随后浏览器访问msf主机的8080端口:http://192.168.47.134:8080/

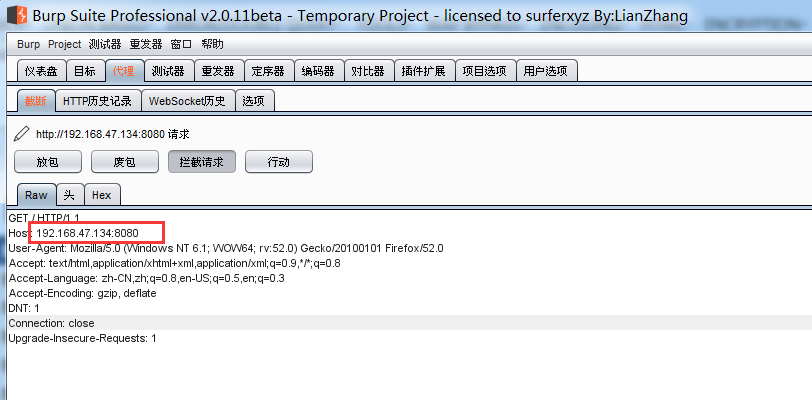

使用burpsuite也可以正常抓取到内网主机的web服务数据包

内网3389端口转发

将内网主机的3389端口映射至kali(msf)的2222端口

portfwd add -l 2222 -r 192.168.52.148 -p 3389

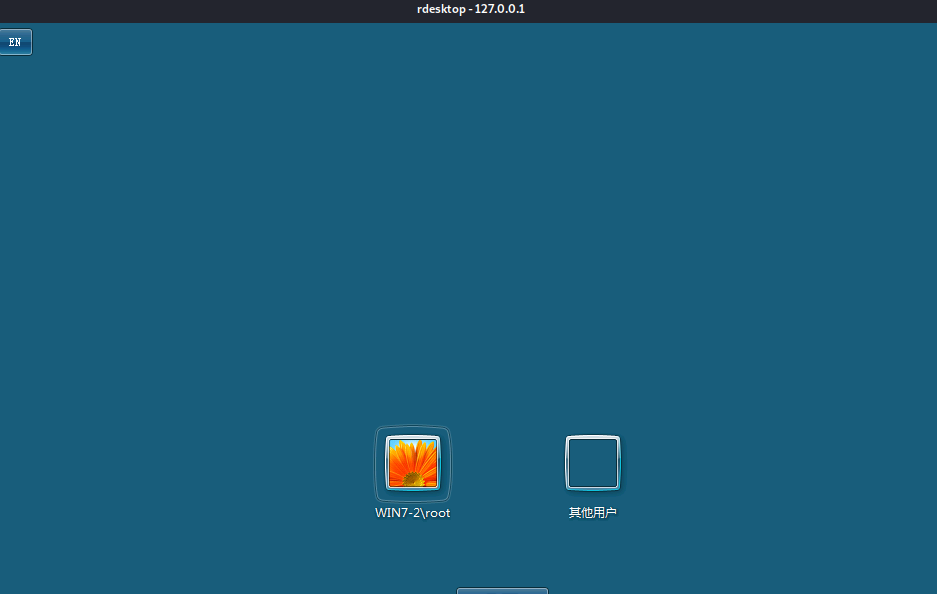

kali命令行输入:rdesktop 127.0.0.1:2222, 即可远程连接内网主机的桌面服务

扩展操作

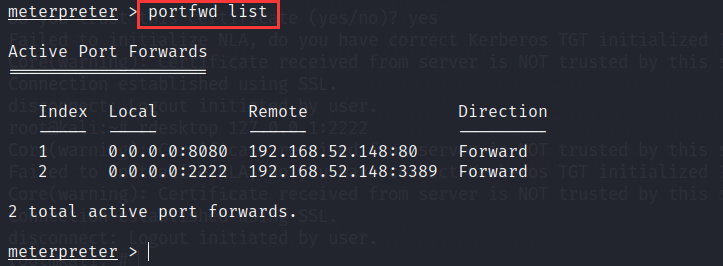

1.列出设置的所有端口转发的记录

portfwd list

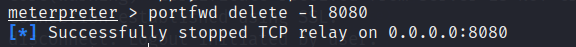

2.删除指定端口转发记录

portfwd delete -l 8080

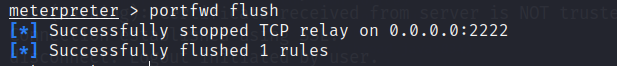

3.删除所有的端口转发记录

portfwd flush

浙公网安备 33010602011771号

浙公网安备 33010602011771号