第8天:信息打点-系统篇&端口扫描&CDN服务&负载均衡&WAF防火墙

#知识点:

1.获取网络信息-服务厂商&网络架构

阿里云,华为云,腾讯云。或者学校内部(自己的机房),大型公司(自己的机房)。

2、获取服务信息-应用协议&内网资产

3、获取阻碍信息-CDN&WAF&负载&防火墙

#详细点:

CDN服务,WAF防火墙,负载均衡,防火墙阻碍?

#相关利用项目:

Masscan:https://github.com/robertdavidgraham/masscan

Wafw00f:https://github.com/EnableSecurity/wafw00f

Kali上自带Nmap,Masscan,lbd等项目,超级ping:ping.chinaz.com

超级ping:CDN服务识别

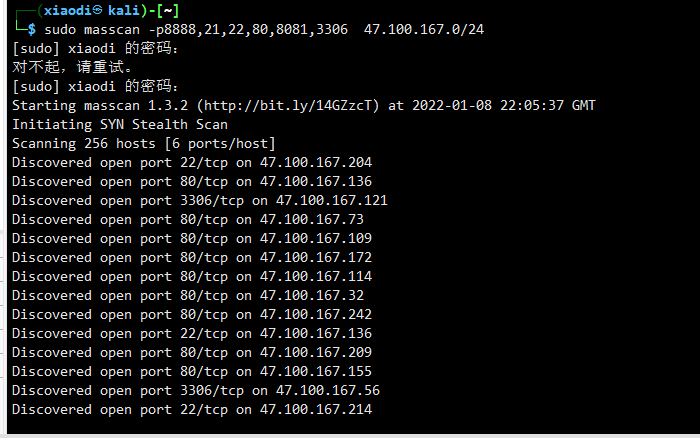

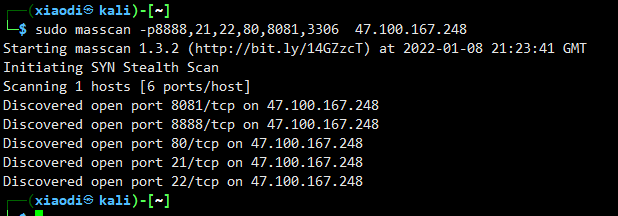

Masscan:端口扫描,应用协议

Wafw00f:Web应用防护防火墙识别

Nmap:端口扫描,应用协议,防火墙识别

lbd:负载均衡,广域网负载均衡,应用层负载均衡

#端口协议安全: https://www.se7ensec.cn/2018/11/28/%E7%AB%AF%E5%8F%A3%E6%B8%97%E9%80%8F%E6%80%BB%E7%BB%93/

服务厂商:

服务器所在地方可能是腾讯云或者阿里云或者本地搭建

可以知道防护难度大不大,防护情况是怎么样的,换一种思路进行渗透

可以基于IP地址域名收集到 https://www.ip138.com/

查询,找相关信息,电话号码,注册域名商等:

网络架构:

如果是本地搭建,一般会在内网搭建,有映射关系

如果是阿里云等,一般是外网服务器搭建

一般在企业,学校部署:

外网:171.40.78.83 内网 192.168.1.100 web

外网出口(路由器,交换机)做一个映射 反向代理

主动把192.168.1.100web流量给到171.40.78.83

作为安全测试:

扫描探针信息:171.40.78.83,这样就扫不到想对应的端口

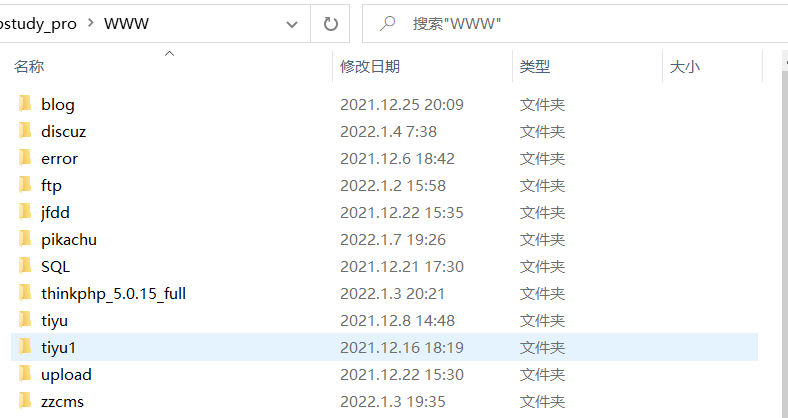

准备Windows2012 部署宝塔 搭建一个网站www.123.com

登录到路由器做端口映射,把171.40.78.83的80端口进行映射到192.168.1.13端口上

www.123.com 171.40.78.83

web 服务器 192.168.1.13

这时候扫描171.40.78.83 这时候就会误报或者扫不到,不会扫到真实主机。这个时候就扫不到,没办法解决的。

只在部分企业,学校内部出现。

协议应用: 扫描端口,常见默认端口https://www.se7ensec.cn/2018/11/28/%E7%AB%AF%E5%8F%A3%E6%B8%97%E9%80%8F%E6%80%BB%E7%BB%93/

本机应用协议:ssh ftp Redis 等服务

nmap 用法:https://blog.csdn.net/m1585761297/article/details/80015726

masscan 用法: https://blog.csdn.net/weixin_46789316/article/details/110383622

内网资产

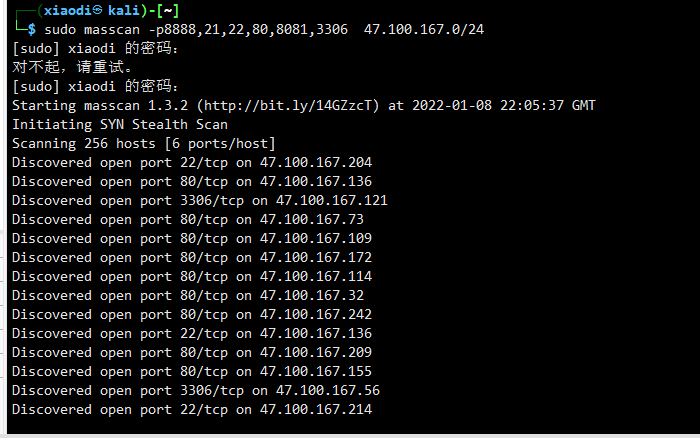

扫网段:

目标:171.40.78.83

网段:171.40.78.1-255 同一个网段

如果获取到171.40.78.82 这样就可以进行内网之间的渗透测试

旁注:同服务器下面的不同web应用查询技术

c段:同网段下面的不同服务器IP下的web应用查询技术

旁注:171.40.78.83

www.123.com 目标 没有安全测试头绪,转到www.456.com

www.456.com

www.789.com

171.40.78.83

www.123.com

171.40.78.1-255所有网站的协议服务 masscan可以进行查询

得到IP后,可以进行IP反查技术进行信息收集。

CDN:

在网站其他地区创造一个结点,解决访问速度问题。

www.xiaodi8.com 47.75.212.155(真是IP)

开通了CDN服务 安全测试相当于对于节点进行测试,只是一个虚构的东西

北京:北京IP

南京:南京IP。。。。

判断:超级ping https://ping.chinaz.com/

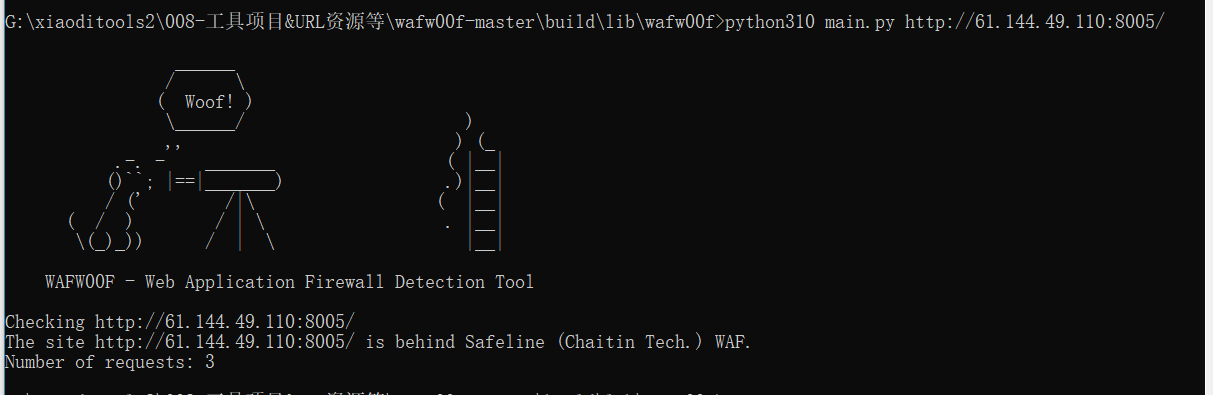

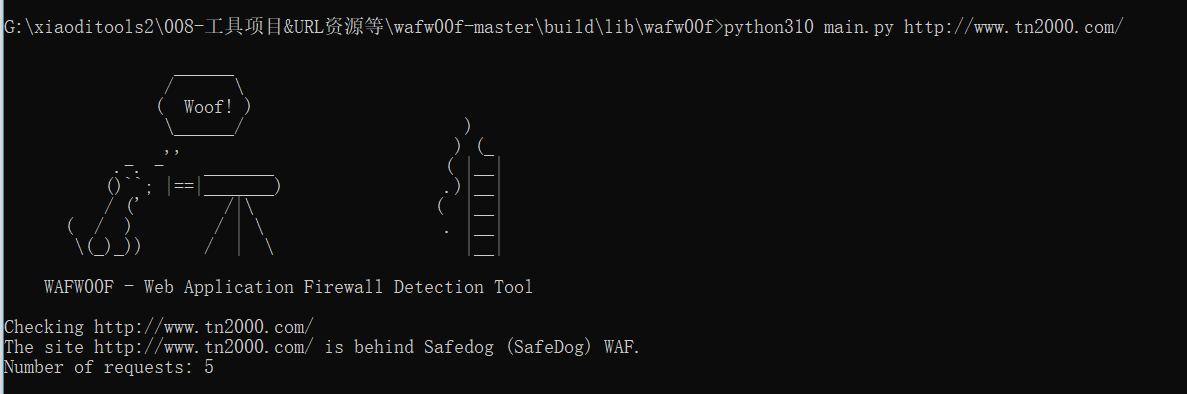

WAF:

看图识别:https://www.cnblogs.com/AdairHpn/p/13985760.html

waf厂商识别很重要,大型网站一般很难绕过。

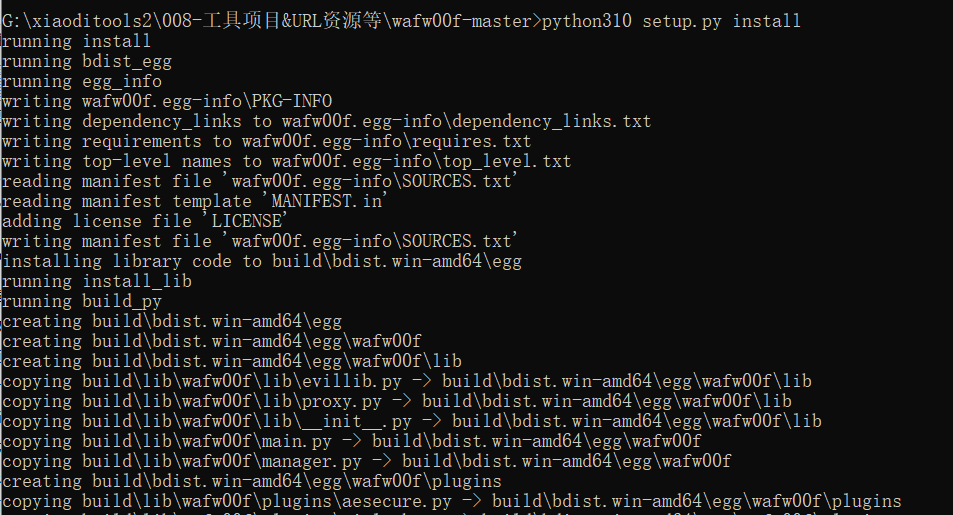

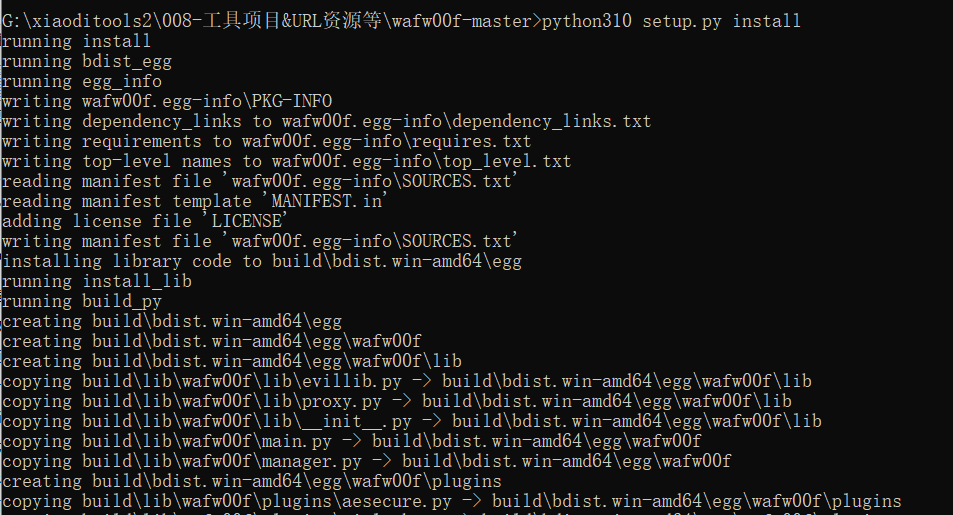

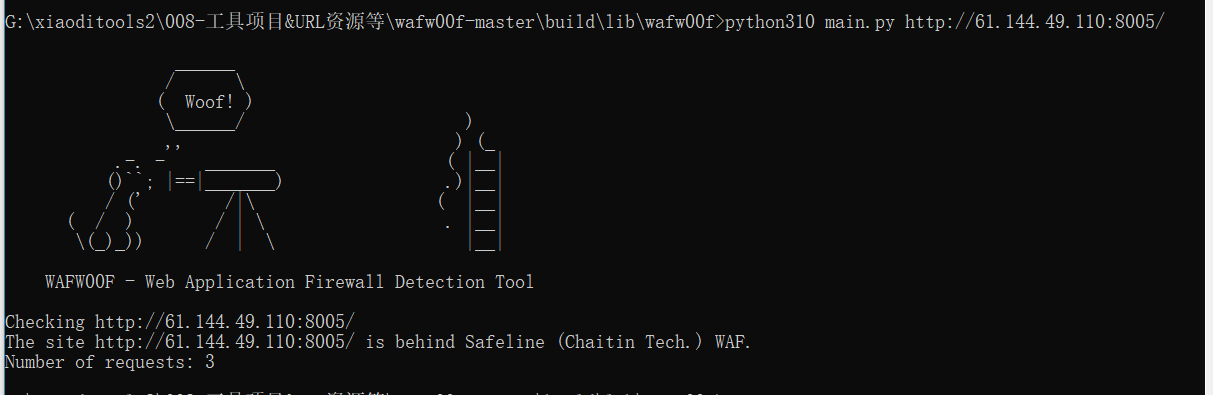

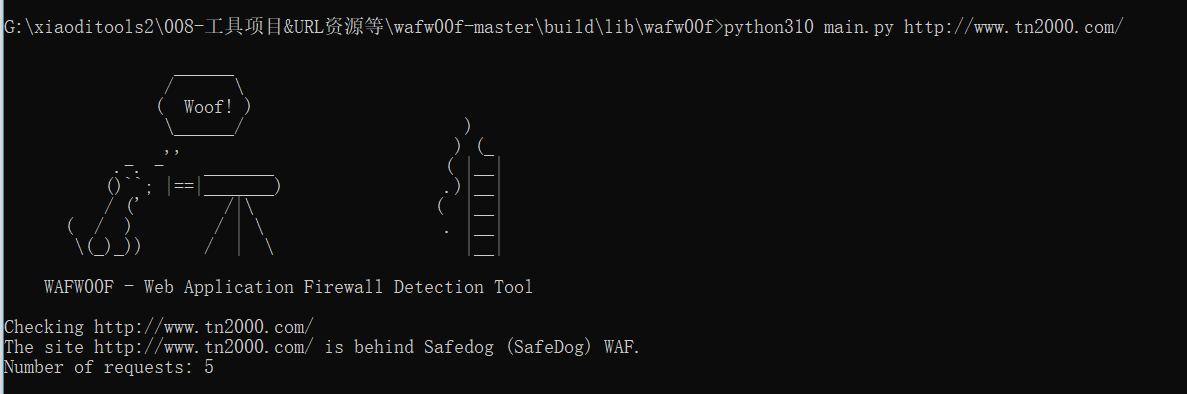

工具:wafw00f-master https://blog.csdn.net/weixin_45851870/article/details/119728258

搜素:61.144.49.110:8005 www.tn2000.com

安装:

使用G:\xiaoditools2\008-工具项目&URL资源等\wafw00f-master\build\lib\wafw00f:

识别:

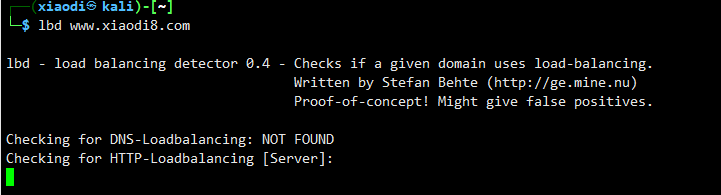

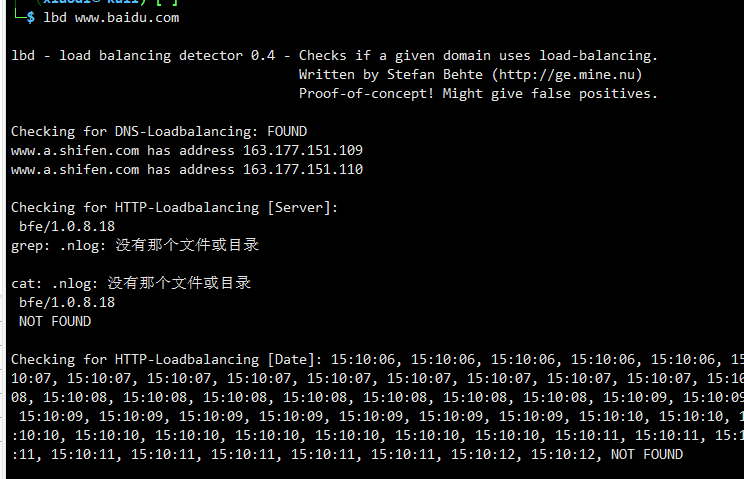

负载:kali自带ldb

ldb:https://blog.csdn.net/qq_30247635/article/details/86428154

相当于cdn

识别xiaodi8.com

识别baidu.com

防火墙:

系统自带 硬件防火墙

一般与内网渗透有关联

外网:访问不到,那就基本上没有作用测试。

入站规则,,出站规则。一般看入站规则

对端口扫描有一定的阻碍

识别:https://blog.csdn.net/fageweiketang/article/details/84642049

浙公网安备 33010602011771号

浙公网安备 33010602011771号