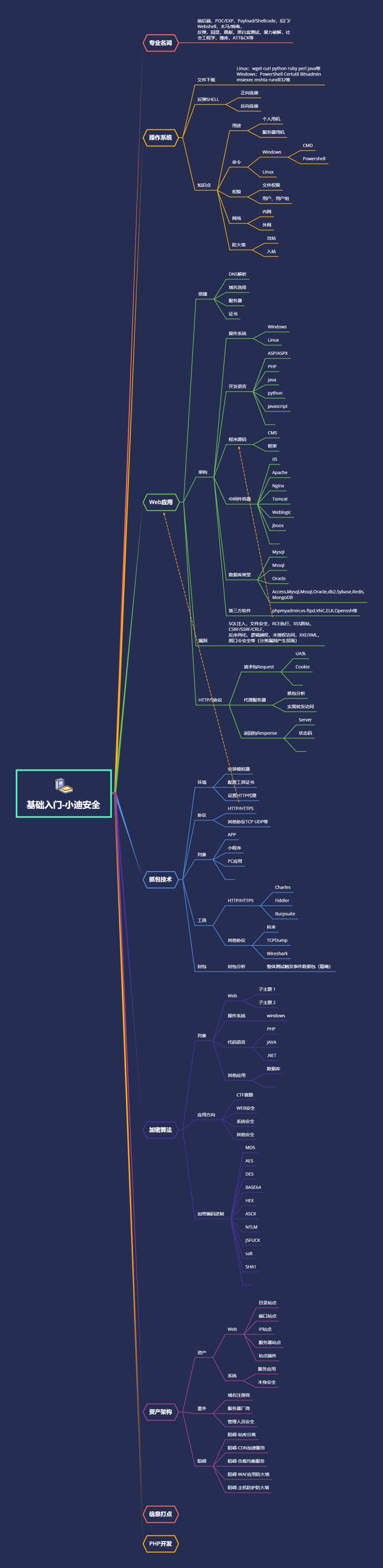

第6天:信息打点-Web架构篇&域名&语言&中间件&数据库&系统&源码获取

#知识点:

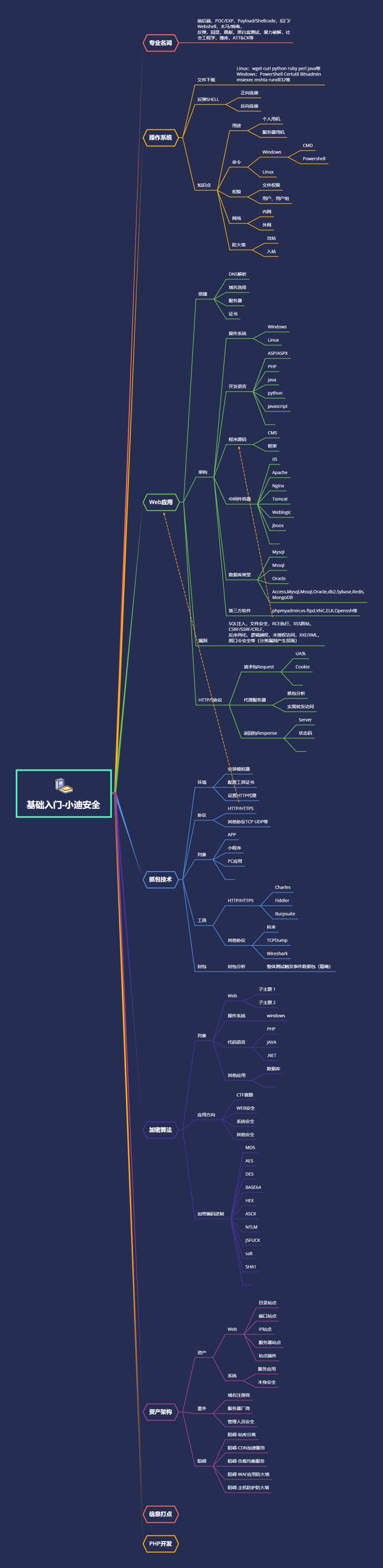

1、打点-Web架构-语言&中间件&数据库&系统等

2、打点-Web源码-CMS开源&闭源售卖&自主研发等

开源:可以上网搜索,免费使用,使用人不太重视

闭源:在内部,或者需要购买(源代码可能加密等)

自主研发:这套源码只是自己研发,只有自己用,不想让别人知道。(大型网站)

3、打点-Web源码获取-泄露安全&资源监控&其他等

4、打点-Web域名-子域名&相似域名&反查域名&旁注等

#信息点:收集的信息

基础信息,系统信息,应用信息,防护信息,人员信息,其他信息(子公司等)等

#技术点:

CMS识别,端口扫描,CDN绕过,源码获取,子域名查询,WAF识别,负载均衡识别等

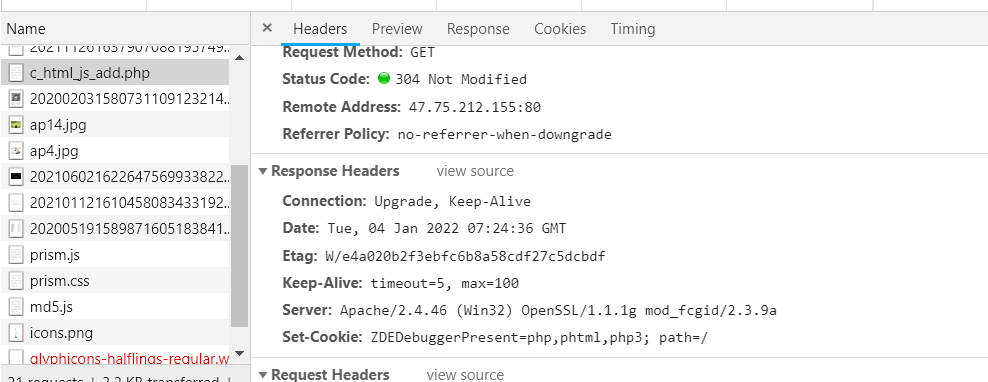

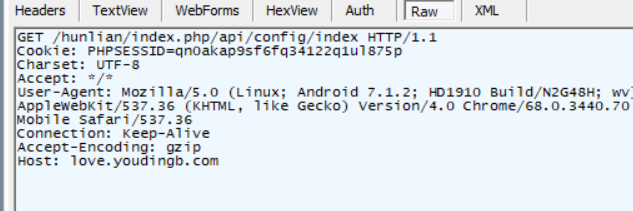

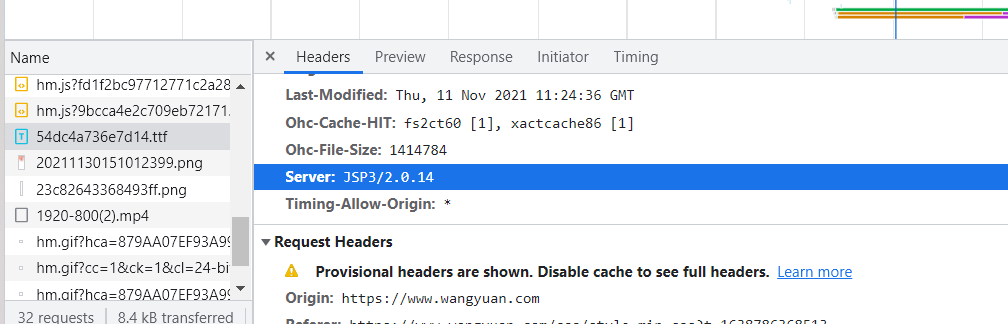

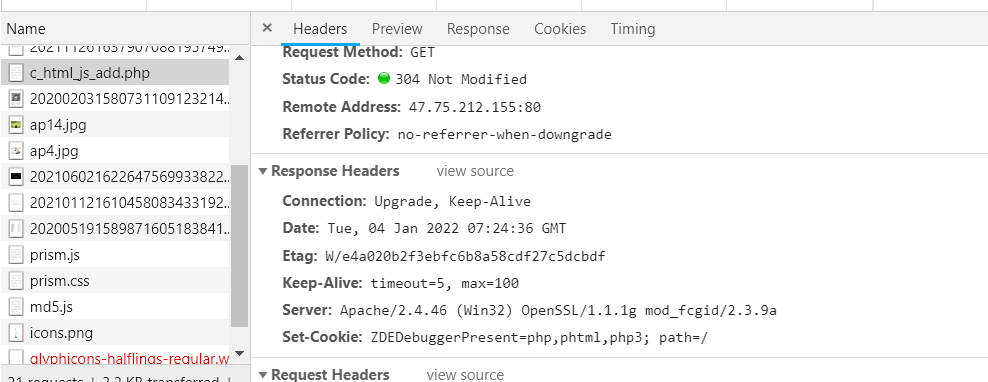

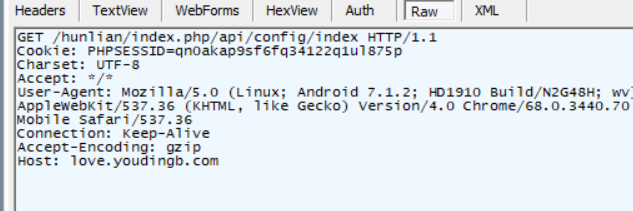

数据包:抓包分析数据。

Connection: Upgrade, Keep-Alive

Content-Encoding: gzip

Content-Length: 1924

Content-Type: application/x-javascript; charset=utf-8

Date: Fri, 10 Dec 2021 12:29:22 GMT

Etag: W/d7d34ffba25c52d857e88f3845231c46

Keep-Alive: timeout=5, max=100

Product: Z-BlogPHP 1.6.6 Valyria

Server: Apache/2.4.46 (Win32) OpenSSL/1.1.1g mod_fcgid/2.3.9a

Set-Cookie: ZDEDebuggerPresent=php,phtml,php3; path=/

Upgrade: h2,h2c

Vary: Accept-Encoding

X-Powered-By: PHP/5.4.45

xiaodi8.com

审查元素

Apache 中间件

php 脚本语言

zbolg 源码名称

Windows 操作系统(大小写)

mysql 通过搭建组合来判断

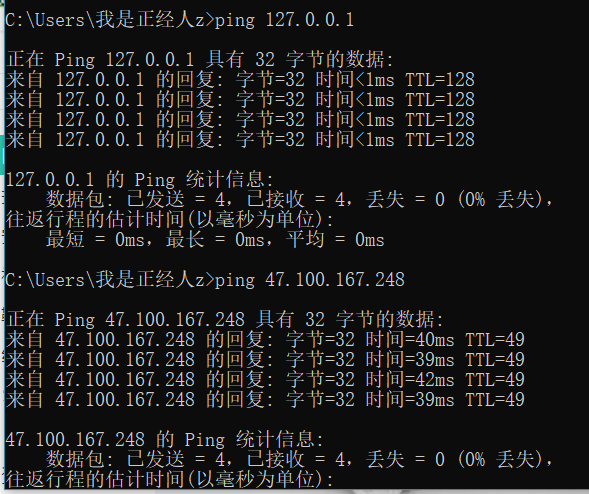

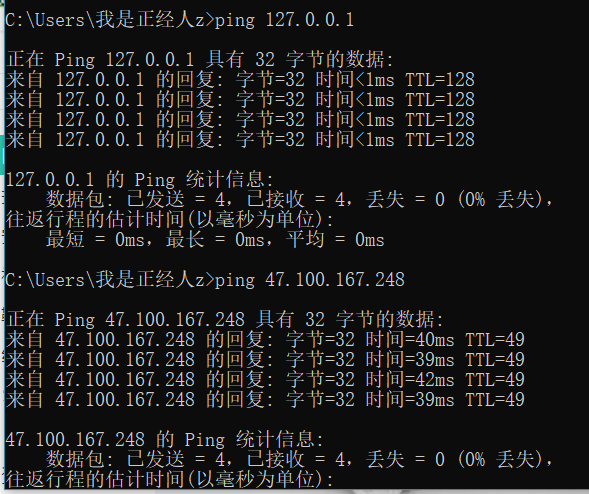

大小写(不要在参数加,在文件中测试)在文件名判断操作系统也可以通过ping命令

Ping命令测试:根据ttl值来判定

https://www.cnblogs.com/ziyeqingshang/p/3769542.html

数据库access mysql mssql redis mongdb oracle postgresql

数据库常见开放端口https://blog.csdn.net/SeniorShen/article/details/108643979

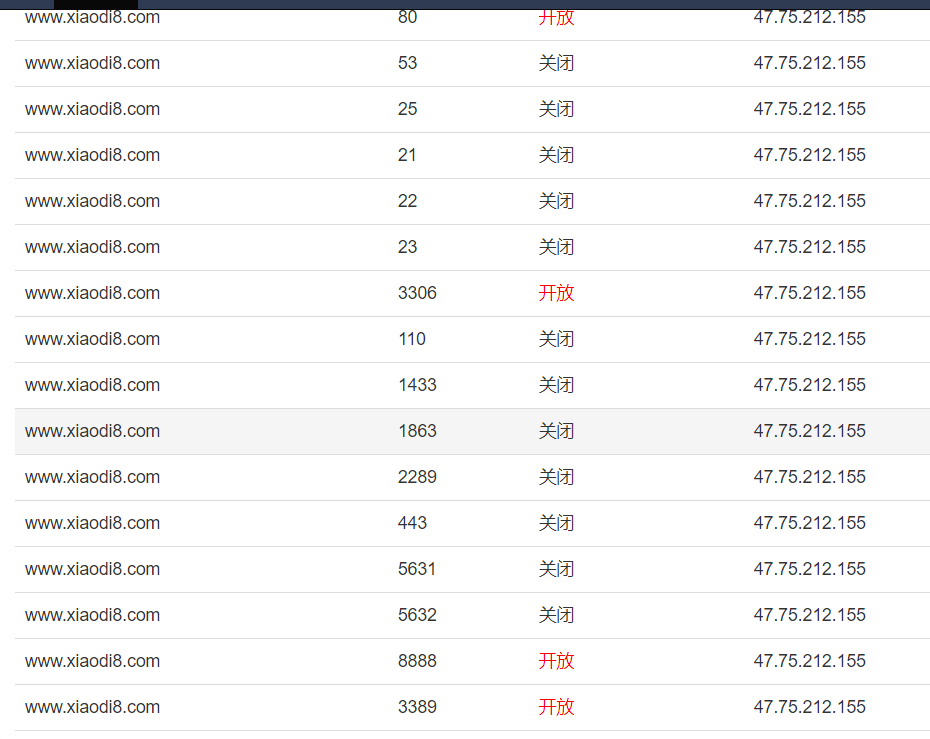

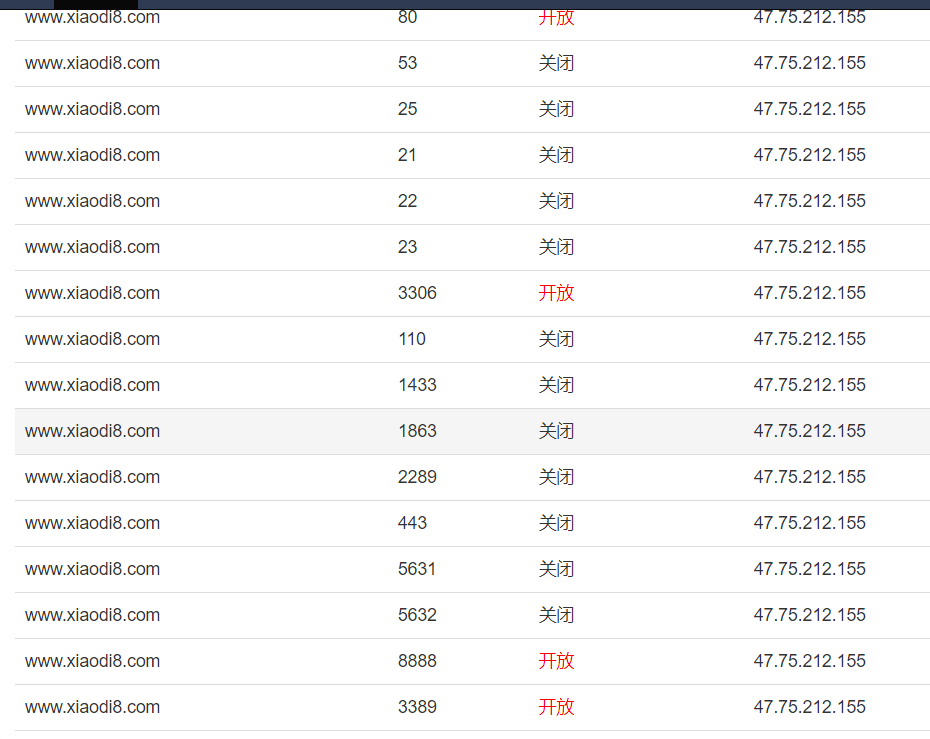

接口:(被动扫描)网上平台 coolaf.com/tool/port

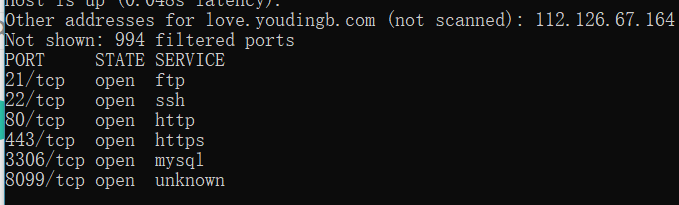

端口扫描:

源码:直接利用公开的漏洞进行尝试安全测试 白盒代码审计

mysql:漏洞或者弱口令等

PHP:常规的漏洞,如log4j漏洞

Apache:中间价安全等。

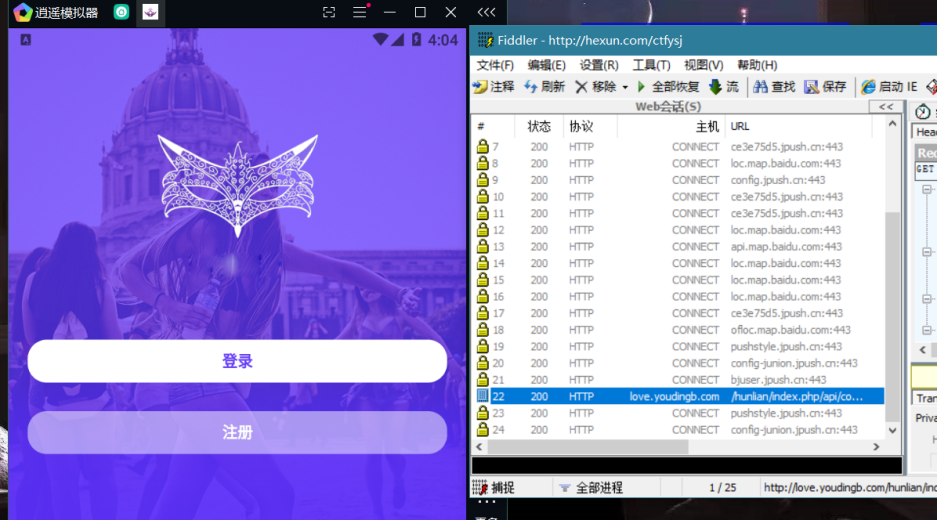

打开进行测试抓包(注册等)

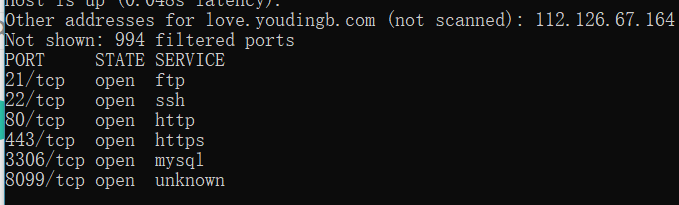

发现host:love.youdingb.com

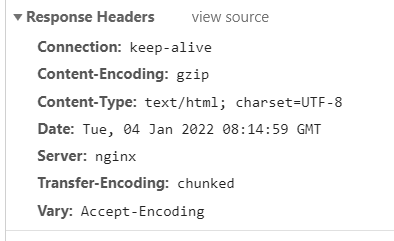

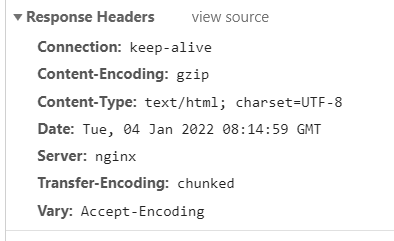

返回包:发现Nginx,PHP,Linux,mysql

复制地址访问:

无法注册,没办法进行下一步测试。

mysql检测:

黑源码:关键字(棋牌源码)bing Google fofa上面搜索

https://www.huzhan.com/

https://28xin.com/

https://bbs.bcb5.com/

https://www.shixinwl.com/

https://www.lengcat.com/

https://www.xlymz.com/

https://www.ymadx.com/

利用fofa.so搜索:地址:https://www.i.youdingb.com/index.php/index/store/detail/id/74.html

http://jmlsd.com/

http://www.axgc168.com/

http://jmlsd.cn/

变动com 变成cn org cn.com 等

变动jmlsd 变成jmlsd123 jmlsd8等

找whois信息,备案信息,域名相似。后缀和名字

关键字:键镁乐时代

可以利用到网上平台查询:

https://dxy.butian.net/

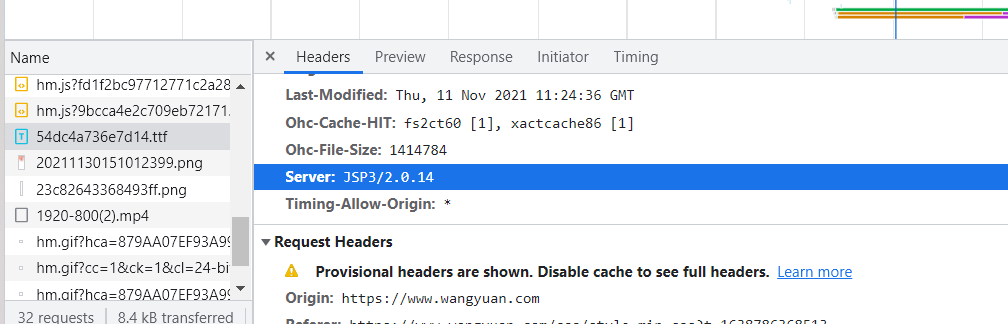

端口扫描,数据包返回 jsp3

大型一般都是Linux

源码:圈内人或者其他

wangyuan.com

搜索为PHP信息

• 发现server 不懂百度。

• 这种情况下一般都会有cdn,需要找到真实IP。

全球ping,没有cdn

浙公网安备 33010602011771号

浙公网安备 33010602011771号