jwt-shiro-springsecurity-oauth2对比

1 实现token的方式概述

在cookie\session\token辨析一文已经知道了token这个概念,里面简单说明了token的组成就是数据+签名,给出了token实现身份验证的流程,并且详细说明了token可以保存的位置(一般在localstrage,也可以在cookie)

就像session有多种实现方式一般,token也有很多实现方式。

session可以通过tomcat实现,也可以通过自定义session然后放在redis实现共享session,解决session跨服务器问题,又或者使用spring框架提供的springsession实现共享session。

而token最开始的实现方式很简单,就是对数据手动加密再返回给前端,然后保存到cookie中,倒是cookie存在跨域无法共享问题,后面出现了JWT,使用jwt生成token再保存到localstrage而解决跨域资源共享问题(CORS)。

2 JWT 实现token

2.1什么是JWT

JSON Web Token(简称 JWT)是目前最流行的跨域认证解决方案。

客户端收到服务器返回的 JWT,可以储存在 Cookie 里面,也可以储存在 localStorage。

jwt由三段信息构成的,将这三段信息文本用.链接一起就构成了Jwt字符串。就像下面的字符串

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9.TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

传统的session认证

我们知道,http协议本身是一种无状态的协议,而这就意味着如果用户向我们的应用提供了用户名和密码来进行用户认证,那么下一次请求时,用户还要再一次进行用户认证才行,因为根据http协议,我们并不能知道是哪个用户发出的请求,所以为了让我们的应用能识别是哪个用户发出的请求,我们只能在服务器存储一份用户登录的信息,这份登录信息会在响应时传递给浏览器,告诉其保存为cookie,以便下次请求时发送给我们的应用,这样我们的应用就能识别请求来自哪个用户了,这就是传统的基于session认证。

但是这种基于session的认证使应用本身很难得到扩展,随着不同客户端用户的增加,独立的服务器已无法承载更多的用户,而这时候基于session认证应用的问题就会暴露出来.

基于session认证所显露的问题

Session: 每个用户经过我们的应用认证之后,我们的应用都要在服务端做一次记录,以方便用户下次请求的鉴别,通常而言session都是保存在内存中,而随着认证用户的增多,服务端的开销会明显增大。

扩展性: 用户认证之后,服务端做认证记录,如果认证的记录被保存在内存中的话,这意味着用户下次请求还必须要请求在这台服务器上,这样才能拿到授权的资源,这样在分布式的应用上,相应的限制了负载均衡器的能力。这也意味着限制了应用的扩展能力。

CSRF: 因为是基于cookie来进行用户识别的, cookie如果被截获,用户就会很容易受到跨站请求伪造的攻击。

基于token的鉴权机制

基于token的鉴权机制类似于http协议也是无状态的,它不需要在服务端去保留用户的认证信息或者会话信息。这就意味着基于token认证机制的应用不需要去考虑用户在哪一台服务器登录了,这就为应用的扩展提供了便利。

流程上是这样的:

- 用户使用用户名密码来请求服务器

- 服务器进行验证用户的信息

- 服务器通过验证发送给用户一个token

- 客户端存储token,并在每次请求时附送上这个token值

- 服务端验证token值,并返回数据

这个token必须要在每次请求时传递给服务端,它应该保存在请求头里, 另外,服务端要支持CORS(跨来源资源共享)策略,一般我们在服务端这么做就可以了Access-Control-Allow-Origin: *。

那么我们现在回到JWT的主题上。

JWT长什么样?

JWT是由三段信息构成的,将这三段信息文本用.链接一起就构成了Jwt字符串。就像这样:

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9.TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

JWT的构成

第一部分我们称它为头部(header),第二部分我们称其为载荷(payload, 类似于飞机上承载的物品),第三部分是签证(signature).

2.2 第一部分 header

第一部分是header,承载两部分信息:

-

声明类型,这里是jwt

-

声明加密的算法 通常直接使用 HMAC SHA256

完整的头部就像下面这样的JSON:

{

'typ': 'JWT',

'alg': 'HS256'

}

通过base64加密得到jwt第一段

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9

2.3 第二部分 playload

第二部分是playload,存放有效信息的地方

- 标准中注册的声明(建议但不强制使用) :

- iss : jwt签发者

- sub : jwt所面向的用户

- aud : 接收jwt的一方

- exp : jwt的过期时间,这个过期时间必须要大于签发时间

- nbf : 定义在什么时间之前,该jwt都是不可用的.

- iat : jwt的签发时间

- jti : jwt的唯一身份标识,主要用来作为一次性token,从而回避重放攻击。

- 公共的声明

公共的声明可以添加任何的信息,一般添加用户的相关信息或其他业务需要的必要信息.但不建议添加敏感信息,因为该部分在客户端可解密.

- 私有的声明

私有声明是提供者和消费者所共同定义的声明,一般不建议存放敏感信息,因为base64是对称解密的,意味着该部分信息可以归类为明文信息。

比如有这样一个playload

{

"sub": "1234567890",

"name": "John Doe",

"admin": true

}

将其进行base64加密,得到Jwt的第二部分

eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9

2.4 第三部分 signature

第三部分是signature,是一个签证信息,由三部分组成:

-

header (base64后的)

-

payload (base64后的)

-

secret

创建signature的伪代码如下

// javascript

var encodedString = base64UrlEncode(header) + '.' + base64UrlEncode(payload);

var signature = HMACSHA256(encodedString, 'secret'); // TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

将这三部分用.连接成一个完整的字符串,构成了最终的jwt

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9.TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

2.5 使用jwt的注意事项

生成jwt的第三部分signature时,很关键的就是密钥secret,secret是保存在服务器端的,jwt的签发生成也是在服务器端的,secret就是用来进行jwt的签发和jwt的验证,所以,它在任何场景都不应该流露出去。

2.6 最初的Token 和 JWT生成的Token 的区别

相同:

-

都是访问资源的令牌

-

都可以记录用户的信息

-

都是使服务端无状态化

-

都是只有验证成功后,客户端才能访问服务端上受保护的资源

区别:

-

Token:服务端验证客户端发送过来的 Token 时,还需要查询数据库获取用户信息,然后验证 Token 是否有效。

-

JWT: 将 Token 和 Payload 加密后存储于客户端,服务端只需要使用密钥解密进行校验(校验也是 JWT 自己实现的)即可,不需要查询或者减少查询数据库,因为 JWT 自包含了用户信息和加密的数据。

优点

- 因为json的通用性,所以JWT是可以进行跨语言支持的,像JAVA,JavaScript,NodeJS,PHP等很多语言都可以使用。

- 因为有了payload部分,所以JWT可以在自身存储一些其他业务逻辑所必要的非敏感信息。

- 便于传输,jwt的构成非常简单,字节占用很小,所以它是非常便于传输的。

- 它不需要在服务端保存会话信息, 所以它易于应用的扩展

安全相关

- 不应该在jwt的payload部分存放敏感信息,因为该部分是客户端可解密的部分。

- 保护好secret私钥,该私钥非常重要。

- 如果可以,请使用https协议

3 shiro

3.1 出现shiro的原因

早期系统就是简单的使用session实现用户登录管理,而后面出现了安全框架shiro。

为什么session这么简单的方式不用,要用Shiro这种框架来做登录?

首先,你的系统需要用户登录的目的一定是某些页面需要登录才能查看,那么在这些页面中是否都需要加上一个判断if(session.get(xxx) != null),这样比较繁琐,简单一点应该加上一个Filter,根据URL来过滤用户,这样你需要写一个Filter。---- 这些Shiro已经帮你做好了

然后,你可能需要不同的用户有不同的权限,例如A用户可以修改数据,B用户只有权限查看数据。那么你需要设计一个用户组、权限,给每个方法或者URL加上判断,是否当前登录的用户满足条件。 ---- 这些Shiro已经帮你做好了

用户密码明文保存是不是安全,应不应该MD5加密,是不是应该加盐,你又要写密码加密的代码。 ---- 这些Shiro已经帮你做好了

很多网站带有“记住我”或者“下次自动登录”这样的功能,如果你去自己开发,估计又要花不少时间,还做得不一定安全。 ---- 这些Shiro已经帮你做好了

所以shiro作为一个安全框架,集成了权限认证,管理,筛选等功能,是一个完整的企业级Session 解决方案,它的出现令网站实现安全登录、权限管理的操作更为简便。

3.2 shiro使用详解

https://blog.csdn.net/qq_41717874/article/details/84989988

https://www.cnblogs.com/progor/p/10970971.html#helloworld

https://blog.csdn.net/mxw2552261/article/details/79674871

shiro的使用方式,可以查看各个帖子,都有完善的说明,就不多赘述了。无外乎就是给项目引入shiro,然后自定义Realm。

由于shiro是一种独立的服务,所以可以很轻松集成到SSM、springboot等框架中。

3.3 shiro和JWT的区别

https://blog.csdn.net/nsx_truth/article/details/108931313

从整体功能上看

JWT是一种token生成机制,生成的token用于实现登录认证。

shiro是一个强大且易用的Java安全框架,基于session会话,可以完成包括登录认证在内的许多事情,登录认证只是shiro能完成的功能的一部分。

只从实现登录认证上看

JWT生成的token只会保存在前端,是一种无状态的服务。

shiro依赖session实现登录认证,因此它实现了sessionDAO,换言之就是他存储了session,是一种有状态的服务。

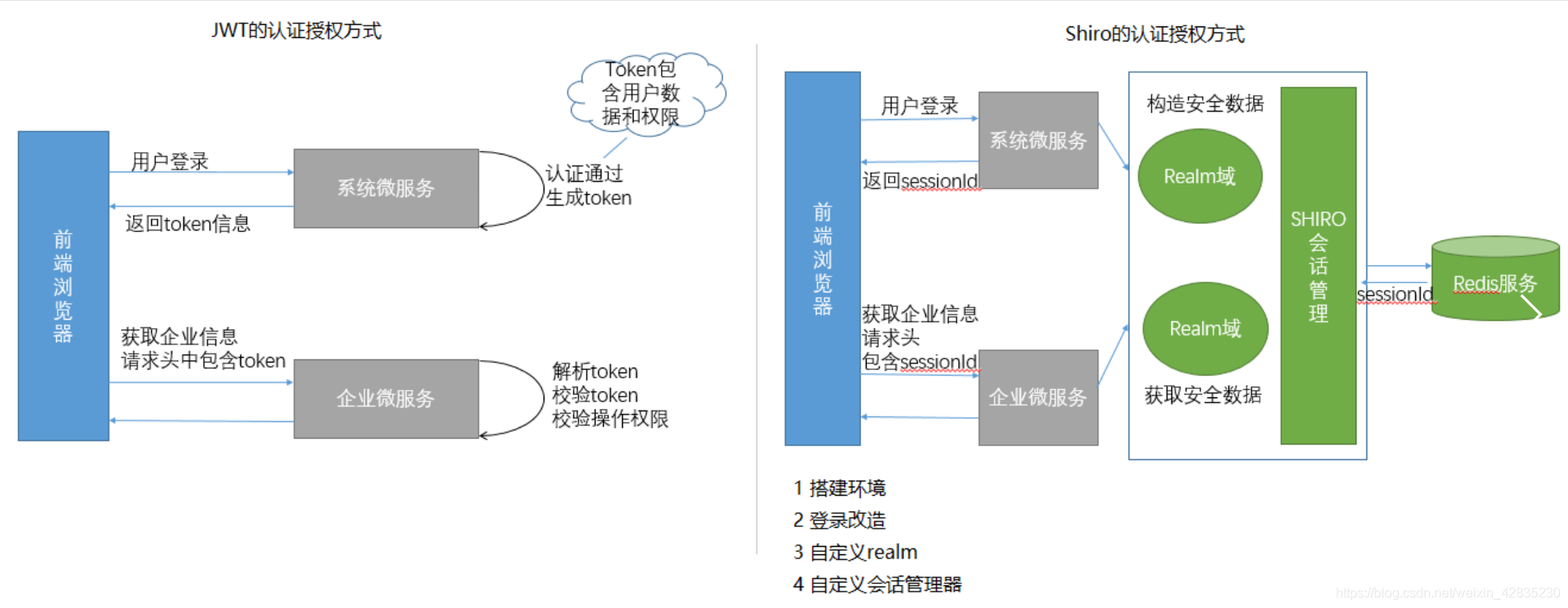

一图流如下:

3.4 shiro+token

3.4.1 出现整合需求的原因

如果直接使用shiro,那么shiro会依靠session完成登录认证,会将sessionID保存到前端cookie中。

这种方式基于session,自然就会面临服务器压力增大问题,而且由于手机端不能存cookie,所以传统的session存储登录信息的登录方式不能用,所以需要一个既支持session登录后访问有访问权限控制的url又支持无状态化token方式的认证,因此就出现了shiro+token的整合需求。

3.4.2 手写token

https://blog.csdn.net/dghkgjlh/article/details/90145603

整体思路上很简单,通过自定义shiro的过滤器,重写shiro登录认证的判断方式,禁用shiro默认的session方式,改为使用自定义token完成验证。

实现代码可以看上面的帖子。

3.4.3 使用JWT token

https://www.jianshu.com/p/0b1131be7ace

https://www.jianshu.com/p/22e7e7e83dc2

既然都禁用shiro的session,改为使用token了,与其手写token,不如直接使用JWT实现token,具体实现过程见上面帖子

3.5 shiro和spring security的比较

https://www.zhihu.com/question/403895467/answer/1313015205

Shiro的优点是比较简洁,功能虽然比不上Spring Security多样,但对于安全需求不多的时候可以使用Shiro,在使用shiro时直接写相应的接口,所以很适合小而简单的项目。

4 spring security

4.1 什么是spring security

shiro是一个比较早期和简单的安全框架,现在要实现相同功能,可以使用更加流行和完整的spring security。

spring security也是一种安全框架,整个框架的实现思路和shiro差不多,但是功能更丰富,而且本身作为spring家族一员,可以在Spring应用上下文中配置的Bean,充分利用了spring的IOC和DI

4.2 spring security+token

https://www.jianshu.com/p/d5ce890c67f7

spring security也和shiro一样,本身是基于session完成任务,如果需要构造无状态服务,那么就得类似shiro一般,重写验证方式,此时可以手写token,不过更多的都是使用JWT完成token的创建。

5 oauth2

https://zhidao.baidu.com/question/813374721026260812.html

oauth2是一种安全的授权框架,提供了一套详细的授权机制。用户或应用可以通过公开的或私有的设置,授权第三方应用访问特定资源。(如果不介意API的使用依赖于外部的第三方认证提供者,你可以简单地把认证工作留给认证服务商去做。)

所以从用途上看,oauth2主打允许第三方应用代表用户获得访问的权限。

参考

浙公网安备 33010602011771号

浙公网安备 33010602011771号