单点登录-SSO原理

为什么需要单点登录

单点登录SSO(Single Sign On)说得简单点就是在一个多系统共存的环境下,用户在一处登录后,就不用在其他系统中登录,也就是用户的一次登录能得到其他所有系统的信任。

单点登录在大型网站里使用得非常频繁,例如,阿里旗下有淘宝、天猫等网站,还有背后的成百上千的子系统,用户一次操作或交易可能涉及到几十个子系统的协作,如果每个子系统都需要用户认证,不仅用户会疯掉,各子系统也会为这种重复认证授权的逻辑搞疯掉。

所以,单点登录要解决的就是,用户只需要登录一次就可以访问所有相互信任的应用系统。

单点登录的来源

1.早期web单系统应用

早期我们开发web应用都是所有的包放在一起打成一个war包放入tomcat容器来运行的,所有的功能,所有的业务,后台管理,门户界面,都是由这一个war来支持的,这样的单应用,也称之为巨石应用,因为十分不好扩展和拆分。

在巨石应用下,用户的登录以及权限就显得十分简单,当浏览器向服务器发送登录请求时,验证通过之后,会将用户信息存入seesion中,然后服务器会生成一个sessionId放入cookie中,随后返回给浏览器。

大致可以用下图来表示:

验证登录的这个会话就是session,维护了用户状态,也就是所谓的HTTP有状态协议,我们经常可以在浏览器中看到JSESSIONID,这个就是用来维持这个关系的key。

2.分布式集群部署

由于网站的访问量越来也大,单机部署已经是巨大瓶颈,所以才有了后来的分布式集群部署。

例如:如果引入集群的概念,单应用可能重新部署在3台tomcat以上服务器,使用nginx来实现反向代理。

但是增加新的服务器之后,不同的服务器之间的sessionId是不一样的,可能在A服务器上已经登录成功了,能从服务器的session中获取用户信息,但是在B服务器上却查不到session信息,只好退出来继续登录,结果A服务器中的session因为超时失效,登录之后又被强制退出来要求重新登录。

所以不得不考虑多服务器之间的session数据一致的问题,这就是单点登录的最早来源。

单点登录的实现方式

单点登录的本质就是在多个应用系统中共享登录状态,如果用户的登录状态是记录在 Session 中的,要实现共享登录状态,就要先共享 Session。

所以实现单点登录的关键在于,如何让 Session ID(或 Token)在多个域中共享。

1.同域下的单点登录

一个企业一般情况下只有一个域名,通过二级域名区分不同的系统。

比如我有个域名:mikechen.cc,同时有两个业务系统分别为:

- blog.mikechen.cc

- video.mikechen.cc

我们要做单点登录(SSO),需要一个登录系统,叫做:sso.mikechen.cc。

我们只要在sso.mikechen.cc登录,blog.mikechen.cc和video.mikechen.cc也登录了。

实现方式:其实这里就是利用了 二级域名 写 一级域名的 Cookie 。sso.mikechen.cc登录以后,可以将Cookie的域设置为顶域,即.mikechen.cc,这样所有子域blog.mikechen.cc和video.mikechen.cc的系统都可以访问到顶域的Cookie。

此种实现方式比较简单,但不支持跨主域名,局限性限于一级域名是一样的。

2.不同域下的单点登录

同域下的单点登录是巧用了Cookie顶域的特性,如果是不同域呢,比如:下面三个是不同域的

- mikechen1.cc

- mikechen2.cc

- mikechen3.cc

实现方式:我们可以部署一个SSO认证中心,认证中心就是一个专门负责处理登录请求。

所有的请求(登录、退出、获取用户信息、当前用户状态)都请求sso 系统,sso 系统维护用户信息。

此种实现方式相对复杂,支持跨域,扩展性好,是单点登录的标准做法。

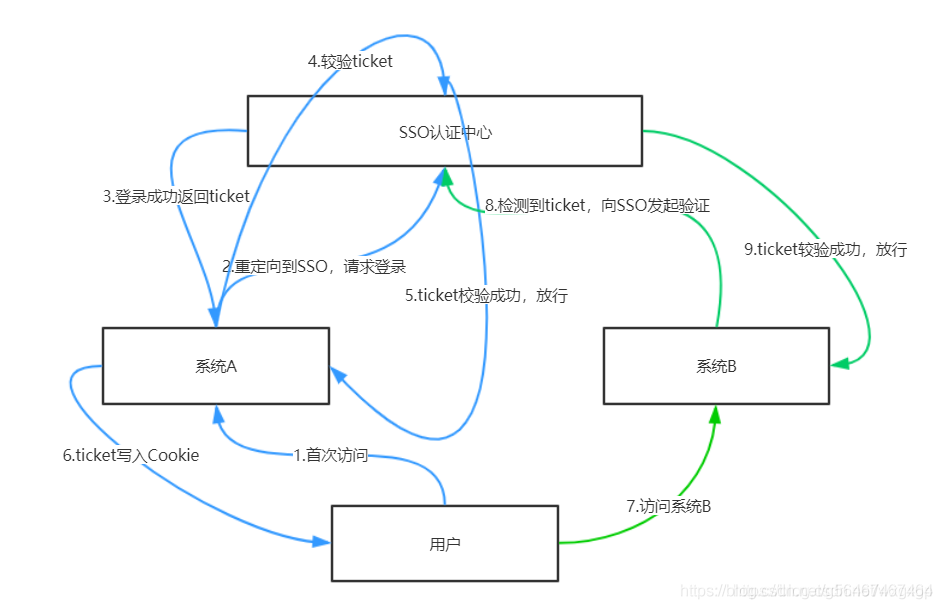

基于SSO认证中心的开源项目代表:CAS,其中 CAS是Central Authentication Service,即中央认证服务,下图是CAS的基本过程:

简介和区别

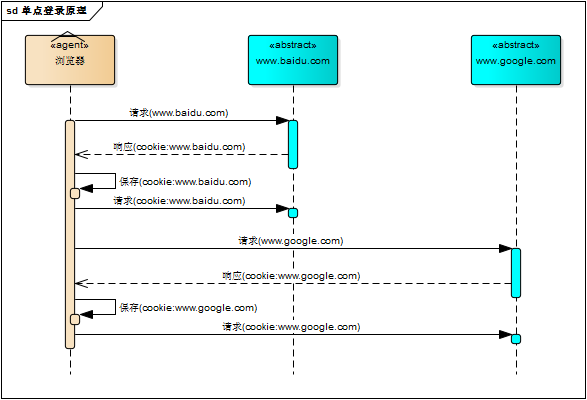

SSO, single sign on,单点登录。sso多用于多个应用之间的切换,例如百度论坛、百度知道、百度云、百度文库等,在其中一个系统中登录, 切换到另一个系统的时候,不必再次输入用户名密码。

oauth2.0,开放授权,不兼容oauth1.0.允许第三方应用代表用户获得访问权限。可以作为web应用、桌面应用和手机等设备提供专门的认证流程。例如,用qq账号登录豆瓣、美团、大众点评;用支付宝账号登录淘宝、天猫等。

区别:sso和oauth2.0在应用场景上的区别在于,SSO是为了解决一个用户在鉴权服务器登陆过一次以后,可以在任何应用(通常是一个厂家的各个系统)中畅通无阻。OAuth2.0解决的是通过令牌(token)而不是密码获取某个系统的操作权限(不同厂家之间的账号共享)。

SSO

传统的多应用切换,面临 cookie 跨域和session共享的问题,只要解决了上面两块问题都可以是实现SSO。

下面介绍了一种单点登录的方式CAS(中央认证服务Central Authentication Service)。

CAS介绍

2012年,Jasig和另一个有影响的组织Sakai Foundation合并,组成Apereo。Apereo是一个由高等学术教育机构发起组织的联盟,旨在为学术教育机构提供高质量软件,当然很多软件也被大量应用于商业环境,譬如CAS。目前CAS由Apereo社区维护。

CAS的官方网址是: https://www.apereo.org/projects/cas

Github地址:https://github.com/apereo/cas

主要特征:

CAS服务是保障各业务系统的用户资源的安全 。

各个业务系统获得的信息是,这个用户能不能访问我的资源。

单点登录,资源都在各个业务系统这边,不在CAS服务那一方。 用户在给CAS服务器提供了用户名密码后,作为业务系统并不知道这件事。CAS随便给业务系统一个ST,那么业务系统是不能确定这个ST是用户伪造的,还是真的有效,所以要拿着这个ST去CAS服务器再问一下,这个用户给我的ST是否有效,是有效的我才能让这个用户访问。

上图是CAS官网上的标准流程,具体流程如下:

用户访问app系统,app系统是需要登录的,但用户现在没有登录。

跳转到CAS server,即SSO登录系统,以后图中的CAS Server我们统一叫做SSO系统。SSO系统也没有登录,弹出用户登录页。

用户填写用户名、密码,SSO系统进行认证后,将登录状态写入SSO的session,浏览器(Browser)中写入SSO域下的Cookie。

SSO系统登录完成后会生成一个ST(Service Ticket),然后跳转到app系统,同时将ST作为参数传递给app系统。

app系统拿到ST后,从后台向SSO发送请求,验证ST是否有效。

验证通过后,app系统将登录状态写入session并设置app域下的Cookie。

至此,跨域单点登录就完成了。以后我们再访问app系统时,app就是登录的。接下来,我们再看看访问app2系统时的流程。

用户访问app2系统,app2系统没有登录,跳转到SSO。

由于SSO已经登录了,不需要重新登录认证。

SSO生成ST,浏览器跳转到app2系统,并将ST作为参数传递给app2。

app2拿到ST,后台访问SSO,验证ST是否有效。

验证成功后,app2将登录状态写入session,并在app2域下写入Cookie。

这样,app2系统不需要走登录流程,就已经是登录了。SSO,app和app2在不同的域,它们之间的session不共享也是没问题的。

302 表示临时性重定向。访问一个Url时,被重定向到另一个url上,常用于页面跳转。

oauth2.0

OAuth2 RFC6749中文翻译:http://colobu.com/2017/04/28/oauth2-rfc6749/

OAuth 2.0授权框架支持第三方支持访问有限的HTTP服务,通过在资源所有者和HTTP服务之间进行一个批准交互来代表资源者去访问这些资源,或者通过允许第三方应用程序以自己的名义获取访问权限。

为了方便理解,可以想象OAuth2.0就是在用户资源和第三方应用之间的一个中间层,它把资源和第三方应用隔开,使得第三方应用无法直接访问资源,从而起到保护资源的作用。

为了访问这种受保护的资源,第三方应用(客户端)在访问的时候需要提供凭证。即,需要告诉OAuth2.0你是谁你要做什么。

你可以将用户名和密码告诉第三方应用,让第三方应用直接以你的名义去访问,也可以授权第三方应用去访问。

可以联想一下微信公众平台开发,在微信公众平台开发过程中当我们访问某个页面,页面可能弹出一个提示框应用需要获取我们的个人信息问是否允许,点确认其实就是授权第三方应用获取我们在微信公众平台的个人信息。这里微信网页授权就是使用的OAuth2.0。

OAuth定义了四种角色:

resource owner(资源所有者)

resource server(资源服务器)

client(客户端):代表资源所有者并且经过所有者授权去访问受保护的资源的应用程序

authorization server(授权服务器):在成功验证资源所有者并获得授权后向客户端发出访问令牌

授权类型有四种:authorization code, implicit, resource owner password credentials, and client credentials

————————————————

一、前言

介绍了一下SSO的概念及原理,然后使用SpringBoot+Redis实现了一个简单的SSO系统。系统使用ticket的形式,依靠cookie携带ticket向sso服务器进行验证,验证通过后允许访问请求地址。

二、SSO介绍

SSO(Single Sign On),单点登录,简单来说就是在一个具有多个子系统的系统中,只用登录一个子系统,然后访问其他子系统时不需要再次登录,即“一次登录,多处访问”,能够有效的提升用户体验。

单点登录的大致流程如下(基于cookie):

1.用户首次访问A系统,A系统发现用户未登录,则重定向到SSO认证中心并携带请求url,进行登录验证;

2.用户在SSO认证中心进行用户名和密码验证登录,登录成功后,服务器生成一个ticket,然后重定向到系统A的源url并将该ticket追加到url参数。

3.系统A获取到url参数中的ticket,向SSO发起ticket较验,较验成功,则系统A放行,并将ticket存入到cookie。

4.用户访问B系统,此时B系统domain下已经携带ticket,直接向SSO发起ticket较验,较验成功,则放行,并将ticket存入cookie(更新ticket过期时间)

5.用户登出时,移除domain下的cookie。

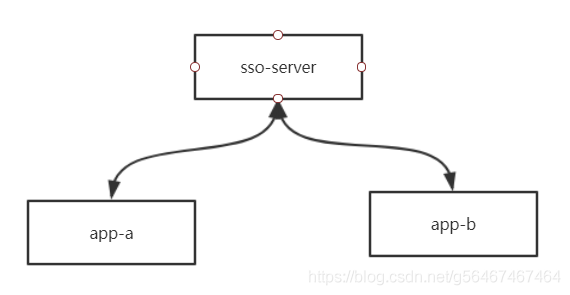

三、基于SpringBoot和Redis实现

系统结构

实现原理

原理较为简单,采用共享cookie实现SSO,sso-server使用redis存储用户ticket,app-a和app-b使用Spring拦截器过滤用户请求,每个请求都需要向sso-server验证ticket,若验证失败则重定向到登录(附带源url).

系统特点

使用一种一次性的ticket,即一个ticket只能使用一次,用过之后立马失效,来保证ticket的安全性。

四、问题与思考

1.使用cookie还是url?

对于ticket的传输,一直在纠结使用cookie还是url附加参数的形式,最后处于方便考虑,还是使用了cookie。

2.如何保证ticket的安全性?

这个问题也困扰了我一下午,一直在寻求一种完美的、安全的ticket传递形式,最后明白了,在网络上没有绝对的安全,当破解它所带来的利益小于破解后所带来的利益时,他就是安全的,即安全是相对的。所以既然ticket是作为cookie或者url参数传递的,那么它的安全性本来就没有保证,我们能保证的是如何对ticket进行较验,如何验证拿到同一个ticket的用户是同一个用户。对于这个问题,我使用了一种一次性的ticket,上边也说了,这样虽然不能保证绝对的安全,但是在某种程度上能够有效防止他人直接截获cookie而获得权限。

3.关于cookie的domian

在测试过程中发现cookie写入的都是二级域名,例如aa.test.com而不是test.com,这导致其他系统无法共享cookie而导致单点登录失败,解决办法是直接设置domain为.test.com即可,注意前面的点不能省略。其次直接在yml里使用如下配置设置cookie的domain是无效的

server: servlet: session: cookie: domain: .test.com

4.登出时直接请求sso-server还是请求子系统?

考虑到是子系统之间共享的cookie,所以清除子系统的cookie即可。

五、单点登录和单点登出演示

所用测域名:

#对应app-a,端口为8081 127.0.0.1 aa.test.com

#对应app-b,端口为8082 127.0.0.1 aa.test.com

#对应sso-server,端口为8080 127.0.0.1 sso.com

1.首先启动这三个项目,并启动redis

2.然后访问app-a的home页面(http://aa.test.com/home),因为未登录所以跳转到sso的登录页面;

3.登录成功后自动返回app-a的home界面,此时再次访问app-b的home界面则不需要再次登录

4.在app-b的Home界面退出登录,再访问app-a的home界面,则要求重新登录

如何实现sso单点登录的原理详解

一、单系统登录机制

1、http无状态协议

web应用采用browser/server架构,http作为通信协议。http是无状态协议,浏览器的每一次请求,服务器会独立处理,不与之前或之后的请求产生关联,这个过程用下图说明,三次请求/响应对之间没有任何联系

但这也同时意味着,任何用户都能通过浏览器访问服务器资源,如果想保护服务器的某些资源,必须限制浏览器请求;要限制浏览器请求,必须鉴别浏览器请求,响应合法请求,忽略非法请求;要鉴别浏览器请求,必须清楚浏览器请求状态。既然http协议无状态,那就让服务器和浏览器共同维护一个状态吧!这就是会话机制

2、会话机制

浏览器第一次请求服务器,服务器创建一个会话,并将会话的id作为响应的一部分发送给浏览器,浏览器存储会话id,并在后续第二次和第三次请求中带上会话id,服务器取得请求中的会话id就知道是不是同一个用户了,这个过程用下图说明,后续请求与第一次请求产生了关联

服务器在内存中保存会话对象,浏览器怎么保存会话id呢?你可能会想到两种方式

- 请求参数

- cookie

将会话id作为每一个请求的参数,服务器接收请求自然能解析参数获得会话id,并借此判断是否来自同一会话,很明显,这种方式不靠谱。那就浏览器自己来维护这个会话id吧,每次发送http请求时浏览器自动发送会话id,cookie机制正好用来做这件事。cookie是浏览器用来存储少量数据的一种机制,数据以”key/value“形式存储,浏览器发送http请求时自动附带cookie信息

tomcat会话机制当然也实现了cookie,访问tomcat服务器时,浏览器中可以看到一个名为“JSESSIONID”的cookie,这就是tomcat会话机制维护的会话id,使用了cookie的请求响应过程如下图

3、登录状态

有了会话机制,登录状态就好明白了,我们假设浏览器第一次请求服务器需要输入用户名与密码验证身份,服务器拿到用户名密码去数据库比对,正确的话说明当前持有这个会话的用户是合法用户,应该将这个会话标记为“已授权”或者“已登录”等等之类的状态,既然是会话的状态,自然要保存在会话对象中,tomcat在会话对象中设置登录状态如下

|

1

2

|

HttpSession session = request.getSession();session.setAttribute("isLogin", true); |

用户再次访问时,tomcat在会话对象中查看登录状态

|

1

2

|

HttpSession session = request.getSession();session.getAttribute("isLogin"); |

实现了登录状态的浏览器请求服务器模型如下图描述

每次请求受保护资源时都会检查会话对象中的登录状态,只有 isLogin=true 的会话才能访问,登录机制因此而实现。

二、多系统的复杂性

web系统早已从久远的单系统发展成为如今由多系统组成的应用群,面对如此众多的系统,用户难道要一个一个登录、然后一个一个注销吗?就像下图描述的这样

web系统由单系统发展成多系统组成的应用群,复杂性应该由系统内部承担,而不是用户。无论web系统内部多么复杂,对用户而言,都是一个统一的整体,也就是说,用户访问web系统的整个应用群与访问单个系统一样,登录/注销只要一次就够了

虽然单系统的登录解决方案很完美,但对于多系统应用群已经不再适用了,为什么呢?

单系统登录解决方案的核心是cookie,cookie携带会话id在浏览器与服务器之间维护会话状态。但cookie是有限制的,这个限制就是cookie的域(通常对应网站的域名),浏览器发送http请求时会自动携带与该域匹配的cookie,而不是所有cookie

既然这样,为什么不将web应用群中所有子系统的域名统一在一个顶级域名下,例如“*.baidu.com”,然后将它们的cookie域设置为“baidu.com”,这种做法理论上是可以的,甚至早期很多多系统登录就采用这种同域名共享cookie的方式。

然而,可行并不代表好,共享cookie的方式存在众多局限。首先,应用群域名得统一;其次,应用群各系统使用的技术(至少是web服务器)要相同,不然cookie的key值(tomcat为JSESSIONID)不同,无法维持会话,共享cookie的方式是无法实现跨语言技术平台登录的,比如java、php、.net系统之间;第三,cookie本身不安全。

因此,我们需要一种全新的登录方式来实现多系统应用群的登录,这就是单点登录

三、单点登录

什么是单点登录?单点登录全称Single Sign On(以下简称SSO),是指在多系统应用群中登录一个系统,便可在其他所有系统中得到授权而无需再次登录,包括单点登录与单点注销两部分

1、登录

相比于单系统登录,sso需要一个独立的认证中心,只有认证中心能接受用户的用户名密码等安全信息,其他系统不提供登录入口,只接受认证中心的间接授权。间接授权通过令牌实现,sso认证中心验证用户的用户名密码没问题,创建授权令牌,在接下来的跳转过程中,授权令牌作为参数发送给各个子系统,子系统拿到令牌,即得到了授权,可以借此创建局部会话,局部会话登录方式与单系统的登录方式相同。这个过程,也就是单点登录的原理,用下图说明

下面对上图简要描述

- 用户访问系统1的受保护资源,系统1发现用户未登录,跳转至sso认证中心,并将自己的地址作为参数

- sso认证中心发现用户未登录,将用户引导至登录页面

- 用户输入用户名密码提交登录申请

- sso认证中心校验用户信息,创建用户与sso认证中心之间的会话,称为全局会话,同时创建授权令牌

- sso认证中心带着令牌跳转会最初的请求地址(系统1)

- 系统1拿到令牌,去sso认证中心校验令牌是否有效

- sso认证中心校验令牌,返回有效,注册系统1

- 系统1使用该令牌创建与用户的会话,称为局部会话,返回受保护资源

- 用户访问系统2的受保护资源

- 系统2发现用户未登录,跳转至sso认证中心,并将自己的地址作为参数

- sso认证中心发现用户已登录,跳转回系统2的地址,并附上令牌

- 系统2拿到令牌,去sso认证中心校验令牌是否有效

- sso认证中心校验令牌,返回有效,注册系统2

- 系统2使用该令牌创建与用户的局部会话,返回受保护资源

用户登录成功之后,会与sso认证中心及各个子系统建立会话,用户与sso认证中心建立的会话称为全局会话,用户与各个子系统建立的会话称为局部会话,局部会话建立之后,用户访问子系统受保护资源将不再通过sso认证中心,全局会话与局部会话有如下约束关系

- 局部会话存在,全局会话一定存在

- 全局会话存在,局部会话不一定存在

- 全局会话销毁,局部会话必须销毁

你可以通过博客园、百度、csdn、淘宝等网站的登录过程加深对单点登录的理解,注意观察登录过程中的跳转url与参数

2、注销

单点登录自然也要单点注销,在一个子系统中注销,所有子系统的会话都将被销毁,用下面的图来说明

sso认证中心一直监听全局会话的状态,一旦全局会话销毁,监听器将通知所有注册系统执行注销操作

下面对上图简要说明

- 用户向系统1发起注销请求

- 系统1根据用户与系统1建立的会话id拿到令牌,向sso认证中心发起注销请求

- sso认证中心校验令牌有效,销毁全局会话,同时取出所有用此令牌注册的系统地址

- sso认证中心向所有注册系统发起注销请求

- 各注册系统接收sso认证中心的注销请求,销毁局部会话

- sso认证中心引导用户至登录页面

四、部署图

单点登录涉及sso认证中心与众子系统,子系统与sso认证中心需要通信以交换令牌、校验令牌及发起注销请求,因而子系统必须集成sso的客户端,sso认证中心则是sso服务端,整个单点登录过程实质是sso客户端与服务端通信的过程,用下图描述

sso认证中心与sso客户端通信方式有多种,这里以简单好用的httpClient为例,web service、rpc、restful api都可以

五、实现

只是简要介绍下基于java的实现过程,不提供完整源码,明白了原理,我相信你们可以自己实现。sso采用客户端/服务端架构,我们先看sso-client与sso-server要实现的功能(下面:sso认证中心=sso-server)

sso-client

- 拦截子系统未登录用户请求,跳转至sso认证中心

- 接收并存储sso认证中心发送的令牌

- 与sso-server通信,校验令牌的有效性

- 建立局部会话

- 拦截用户注销请求,向sso认证中心发送注销请求

- 接收sso认证中心发出的注销请求,销毁局部会话

sso-server

- 验证用户的登录信息

- 创建全局会话

- 创建授权令牌

- 与sso-client通信发送令牌

- 校验sso-client令牌有效性

- 系统注册

- 接收sso-client注销请求,注销所有会话

接下来,我们按照原理来一步步实现sso吧!

1、sso-client拦截未登录请求

java拦截请求的方式有servlet、filter、listener三种方式,我们采用filter。在sso-client中新建LoginFilter.java类并实现Filter接口,在doFilter()方法中加入对未登录用户的拦截

|

1

2

3

4

5

6

7

8

9

10

11

12

|

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException { HttpServletRequest req = (HttpServletRequest) request; HttpServletResponse res = (HttpServletResponse) response; HttpSession session = req.getSession(); if (session.getAttribute("isLogin")) { chain.doFilter(request, response); return; } //跳转至sso认证中心 res.sendRedirect("sso-server-url-with-system-url");} |

2、sso-server拦截未登录请求

拦截从sso-client跳转至sso认证中心的未登录请求,跳转至登录页面,这个过程与sso-client完全一样

3、sso-server验证用户登录信息

用户在登录页面输入用户名密码,请求登录,sso认证中心校验用户信息,校验成功,将会话状态标记为“已登录”

|

1

2

3

4

5

6

|

@RequestMapping("/login")public String login(String username, String password, HttpServletRequest req) { this.checkLoginInfo(username, password); req.getSession().setAttribute("isLogin", true); return "success";} |

4、sso-server创建授权令牌

授权令牌是一串随机字符,以什么样的方式生成都没有关系,只要不重复、不易伪造即可,下面是一个例子

|

1

|

String token = UUID.randomUUID().toString(); |

5、sso-client取得令牌并校验

sso认证中心登录后,跳转回子系统并附上令牌,子系统(sso-client)取得令牌,然后去sso认证中心校验,在LoginFilter.java的doFilter()中添加几行

|

1

2

3

4

5

6

7

8

9

10

11

|

// 请求附带token参数String token = req.getParameter("token");if (token != null) { // 去sso认证中心校验token boolean verifyResult = this.verify("sso-server-verify-url", token); if (!verifyResult) { res.sendRedirect("sso-server-url"); return; } chain.doFilter(request, response);} |

verify()方法使用httpClient实现,这里仅简略介绍,httpClient详细使用方法请参考官方文档

|

1

2

|

HttpPost httpPost = new HttpPost("sso-server-verify-url-with-token");HttpResponse httpResponse = httpClient.execute(httpPost); |

6、sso-server接收并处理校验令牌请求

用户在sso认证中心登录成功后,sso-server创建授权令牌并存储该令牌,所以,sso-server对令牌的校验就是去查找这个令牌是否存在以及是否过期,令牌校验成功后sso-server将发送校验请求的系统注册到sso认证中心(就是存储起来的意思)

令牌与注册系统地址通常存储在key-value数据库(如redis)中,redis可以为key设置有效时间也就是令牌的有效期。redis运行在内存中,速度非常快,正好sso-server不需要持久化任何数据。

令牌与注册系统地址可以用下图描述的结构存储在redis中,可能你会问,为什么要存储这些系统的地址?如果不存储,注销的时候就麻烦了,用户向sso认证中心提交注销请求,sso认证中心注销全局会话,但不知道哪些系统用此全局会话建立了自己的局部会话,也不知道要向哪些子系统发送注销请求注销局部会话

7、sso-client校验令牌成功创建局部会话

令牌校验成功后,sso-client将当前局部会话标记为“已登录”,修改LoginFilter.java,添加几行

|

1

2

3

|

if (verifyResult) { session.setAttribute("isLogin", true);} |

sso-client还需将当前会话id与令牌绑定,表示这个会话的登录状态与令牌相关,此关系可以用java的hashmap保存,保存的数据用来处理sso认证中心发来的注销请求

8、注销过程

用户向子系统发送带有“logout”参数的请求(注销请求),sso-client拦截器拦截该请求,向sso认证中心发起注销请求

|

1

2

3

4

|

String logout = req.getParameter("logout");if (logout != null) { this.ssoServer.logout(token);} |

sso认证中心也用同样的方式识别出sso-client的请求是注销请求(带有“logout”参数),sso认证中心注销全局会话

|

1

2

3

4

5

6

7

8

|

@RequestMapping("/logout")public String logout(HttpServletRequest req) { HttpSession session = req.getSession(); if (session != null) { session.invalidate();//触发LogoutListener } return "redirect:/";} |

sso认证中心有一个全局会话的监听器,一旦全局会话注销,将通知所有注册系统注销

|

1

2

3

4

5

6

7

8

|

public class LogoutListener implements HttpSessionListener { @Override public void sessionCreated(HttpSessionEvent event) {} @Override public void sessionDestroyed(HttpSessionEvent event) { //通过httpClient向所有注册系统发送注销请求 }} |

浙公网安备 33010602011771号

浙公网安备 33010602011771号