某银行客户业务系统上云指北

最近遇到有客户业务系统上云的需求,由于客户对云的系统不甚了解,虽然发过来一堆资料,但是对运维工作考虑甚少,因此我方跟客户进行了一些沟通,摸清楚业务系统的真实具体需求。

首先来看客户提出来的需求长什么样子,客户甩过来需求说明书、流程说明书、设计说明书,总之基本上都是SaaS的东西,需要帮客户进行梳理,梳理结果用一张表表示:

| 资源 | 配置(内核,内存,数据盘) | 环境 | 操作系统 | 备注 |

| 程序+中间件 | 8C,32G,200G | 服务器 | centos7.4 | 配置域名 |

| 程序+mysql主从 | 8C,32G,200G | 服务器 | centos7.4 | 可通过内外网访问 |

| 数据库+nacos集群 | 4C,16G,200G | 服务器 | centos7.4 | 可通过内外网访问 |

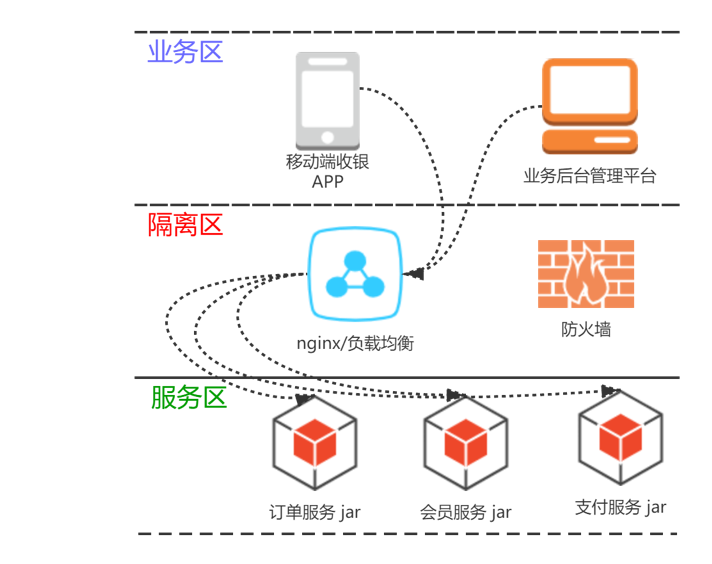

部署架构是比较简单的单体架构:

那么我们可以知道:

- 这是一套典型的web服务架构:web服务器+中间件+数据库。

- 客户考虑到了负载均衡服务,更进一步我们也可以建议将中间件、数据库、web服务器进行集群化部署。

- 数据库磁盘只要了200G,容量较小,不利于应对后面的业务量增长。

- 从文档中只看到对500并发的测试,可以推断初期业务并不高,资源配置基本满足。

那么客户没有考虑到哪些问题呢?

- 网络资源,EIP带宽需求评估,对网络运营商有没有指定

- 域名资源,是否要使用https,使用什么一级域名(涉及到行内外分工)

- 数据备份需求,是否需要异地备份

- 堡垒机资源需求

还有一些其他方面需要探讨的内容:

- 运维界面分工,业务系统维护是外包厂商负责还是客户自己负责?涉及堡垒机账号权限问题。

- 数据安全,对重要业务数据在云上,客户侧有哪些具体要求?

由此引申一下云上VPC的一些特征,有些客户第一次接触会比较疑惑:

- 一个VPC一般不超过5000个IP地址

- VPC是网络资源的最小单元,内部资源无法隶属于不同账号

- VPC之间默认隔离,可以通过对等连接实现点对点互通

- VPC内部子网之间默认互通,可以通过访问权限控制实现隔离

- 子网创建后会占用第一个和后四个IP地址,分别作为网关/预留地址/dhcp/系统接口/广播地址使用

因此对于简单应用的客户需求,可以做如下推荐:

- 所有服务器放入一个VPC

- 业务子网划分为web,app,DB三块区域

- 建立运维和接入子网用于部署堡垒机和鉴权设备

- 通过子网ACL实现各子网的访问控制

总之,对于客户业务上云这件事,要提前做好规划,积极引导。用工作中的一位前辈的话,就是“想到别人前头去”。

浙公网安备 33010602011771号

浙公网安备 33010602011771号