会员

周边

新闻

博问

闪存

赞助商

YouClaw

所有博客

当前博客

我的博客

我的园子

账号设置

会员中心

简洁模式

...

退出登录

注册

登录

h40vv3n

博客园

首页

新随笔

联系

订阅

管理

上一页

1

2

2023年7月14日

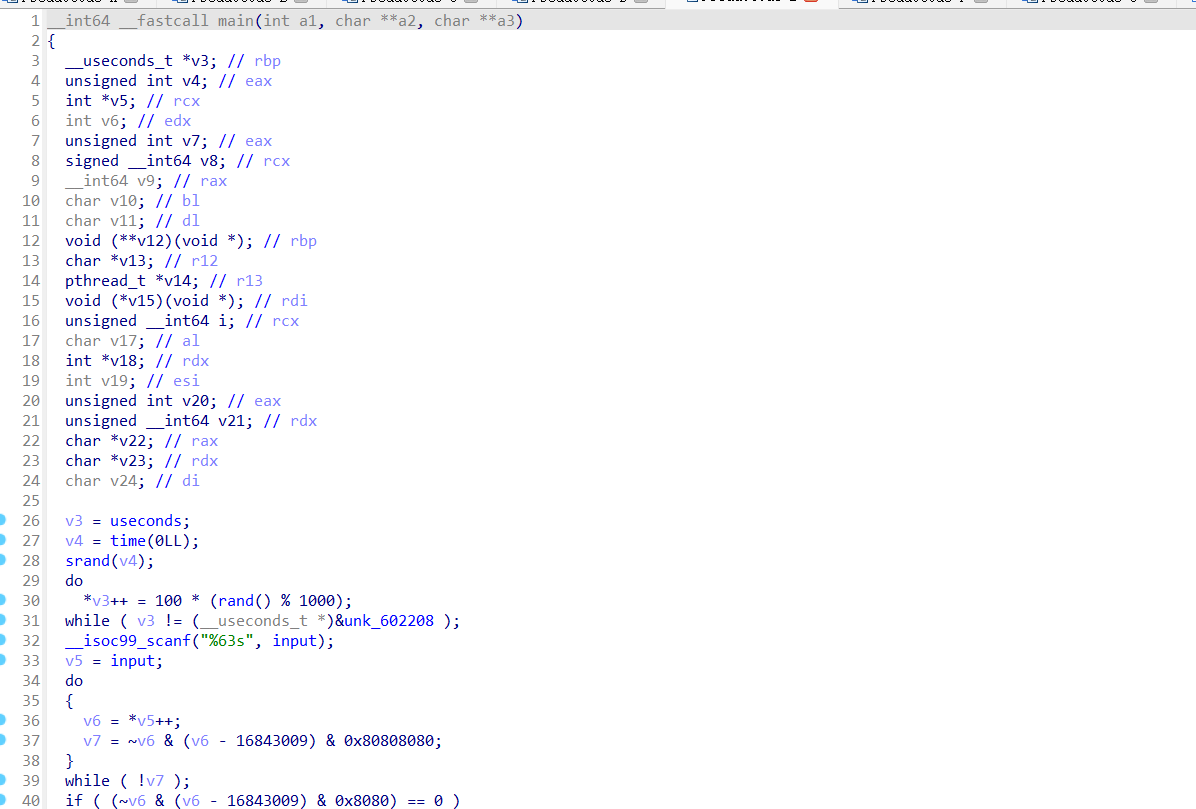

[2019红帽杯]childRE

摘要: ## [2019红帽杯]childRE 将该文件放入ida后打开按**F5**分析main函数

评论(0)

推荐(1)

2023年7月8日

[安洵杯 2019]crackMe

摘要: ## [安洵杯 2019]crackMe 将exe文件放入ida打开后,首先按**shift+F12**查看字符串,发现了base64的编码表和一串疑似经过加密/编码处理过后的字符串

评论(0)

推荐(0)

2023年7月3日

[网鼎杯 2020 青龙组]jocker

摘要: ## [网鼎杯 2020 青龙组]jocker 打开进入ida后按**F5**进行反汇编,发现存在堆栈不平衡的报错,这是由于call函数调用前后堆栈指针sp的值不同导致的,此时**Option->General->Disassembly, 将选项Stack pointer打勾**  我们直接看

阅读全文

posted @ 2023-06-25 22:20 h40vv3n

阅读(214)

评论(0)

推荐(1)

2023年6月18日

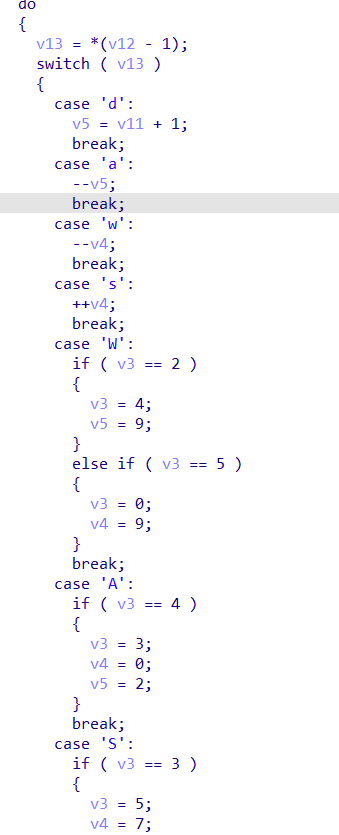

2023安洵杯—3D_maze

摘要: # 3D_maze **迷宫问题关键找迷宫** 结合移动以及最终的提示输出

评论(0)

推荐(0)

上一页

1

2

公告