信息搜集与漏洞扫描

实验问题回答

(1)哪些组织负责DNS,IP的管理。

ICANN(The Internet Corporation for Assigned Names and Numbers):互联网名称与数字地址分配机构

ICANN 是为承担域名系统管理,IP地址分配,协议参数配置,以及主服务器系统管理等职能而设立的非盈利机构。现由IANA 和其他实体与美国政府约定进行管理。

ICANN是顶级的管理者,目前全球有5个地区性注册机构:

ARIN主要负责北美地区业务

RIPE主要负责欧洲地区业务

APNIC主要负责亚太地区业务

LACNIC主要负责拉丁美洲美洲业务

AfriNIC主要负责非洲地区业务。

(2)什么是3R信息。

Registrant:注册人

Registrar:注册商

Registry:官方注册局

(3)评价下扫描结果的准确性。

实践过程

信息搜集

1.whois查询

whois(读作“Who is”,非缩写)是用来查询域名的IP以及所有者等信息的传输协议。

拿baidu.com做个试验

whois baidu.com

可以得到下面结果

上面结果都比较乱,要获得人性化的结果可以去http://whois.chinaz.com搜索。但不如自己whois来的全面,因为过滤了很多其他信息。

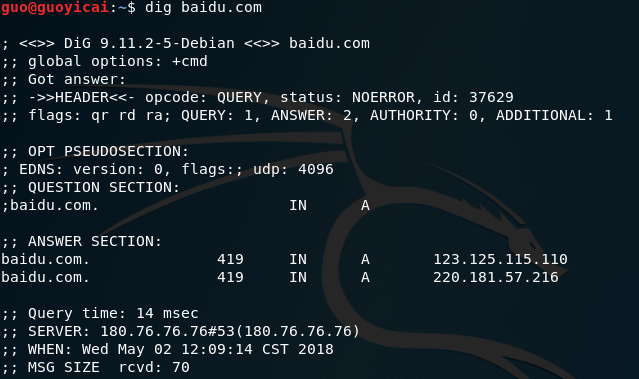

2.nslookup和dig查询

利用nslookup和dig查询可以查到域名对应的ip地址

两者功能差不多,但我在使用dig过程中遇到了一个小问题,最初的时候总报错。

connection time out; no servers could be reached

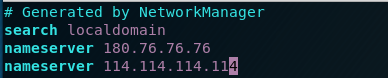

然后看到某个论坛中说是/etc/resolv.conf文件的配置问题,经过一番修改,解决了问题。/etc/resolv.conf是DNS客户机配置文件,用于设置DNS服务器的IP地址及DNS域名,还包含了主机的域名搜索顺序。详细可以参见博客Linux中/etc/resolv.conf文件简析。

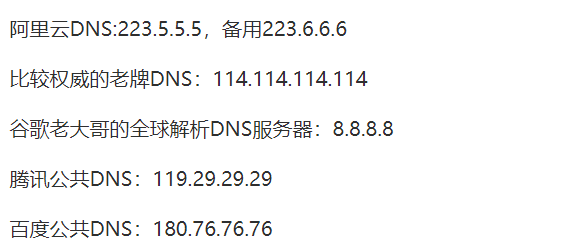

打开文档发现我的nameserver(nameserver指定dns服务器的ip)默认配置是192.168.201.2,这个是我自己的主机ip,不知道能不能当dns服务器地址,反正我用默认配置连不上server。然后找一下常用dns服务器ip,按下图中那样弄进去保存就好了。

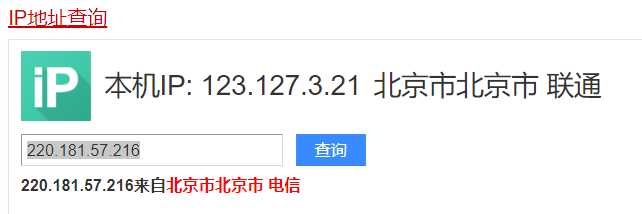

利用获取的ip得到地址信息

ip地址其实包含了很多信息,只要多搜能搜到很多,地址就是其中一个。

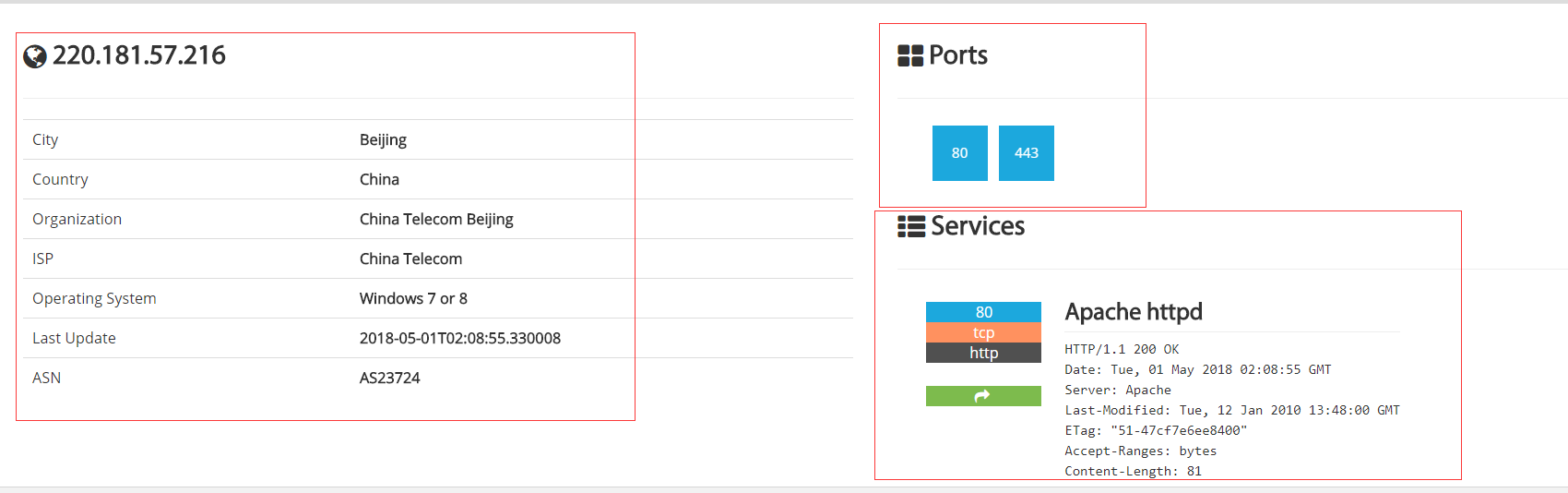

直接上百度ip地址查询可以就可以查个大概了。也可使用sodan搜索引擎获取更准确的信息。

sodan还顺便帮我们分析了目标ip的操作系统,可用端口、服务等信息,功能很强大。

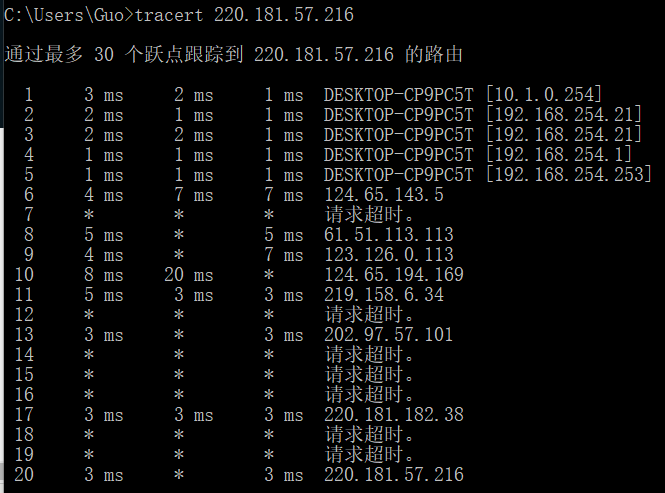

3. tracert路由探测

linux terminal:

traceroute xxx.xxx.xxx.xxx

windows cmd:

tracert xxx.xxx.xxx.xxx

nat模式下的虚拟机不能使用traceroute来获取路由,按理切到桥接模式下就可以了,太麻烦没有试验,直接在windows的cmd里面用tracert获取路由了,信息搜集能搜到就好了。

4.搜索引擎查询技术

搜索引擎其实很强大,我们平时使用的是最基本的功能,通过设置一些参数过滤我们可以获取很多需要的信息。

比如要获取doc文件:filetype:doc

域名为.edu.cn的站点信息:site:edu.cn

5.nmap扫描端口的使用

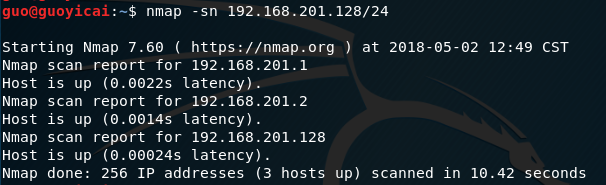

活跃主机IP扫描

nmap -sn 192.168.201.128/24 #扫描IP为192.168.201.xxx的主机是否活跃

24指掩码长度24,通过与掩码进行与操作屏蔽前24位地址。

-sn: ping探测扫描主机, 不进行端口扫描(测试过对方主机把icmp包都丢弃掉,依然能检测到对方开机状态)

-sA:发送tcp的ack包进行探测,可以探测主机是否存活

可以看出不同的方法能探出的结果会有差别,所以有时候应当采取多种ip探测来获取活跃主机,以避免被防火墙过滤。

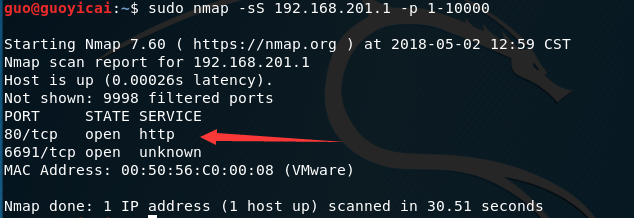

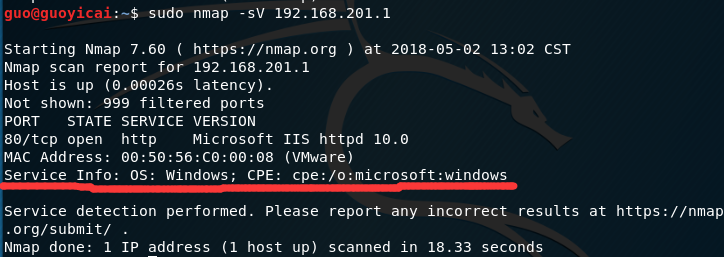

对特定IP扫描搜集信息

把IP扫描和端口扫描分开可以获得更高的效率,避免计算机做多余的工作。

端口扫描可以通过-p来指定范围,如下图中扫描了1-10000的端口。

-sS :端口扫描|半开放扫描(非3次握手的tcp扫描)

-sV:版本检测

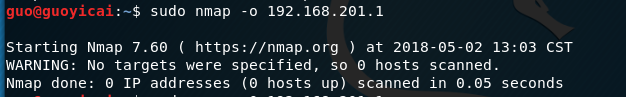

-0:对操作系统进行扫描

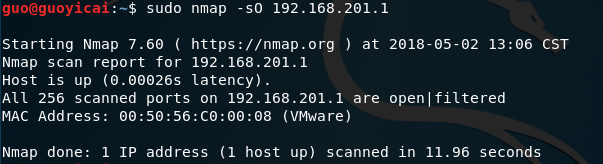

sO:探测对方,TCP/IP协议簇中有哪些协议,类型号分别是多少

操作系统检测不一定出结果。

漏洞扫描

Openvas漏洞扫描

1.配置环境

如果主机上没有openvas,通过以下命令获取,可能需要更换源

apt-get update apt-get dist-upgrade apt-get install openvas

之后执行

openvas-check-setup

一直到没有提示错误,如果有错误,按照FIX中提示的解决方法做就可以。

2.添加用户

使用命令

openvasmd--user=guo--new-password=xxxx #创建一个名为guo,password为xxxx的账号

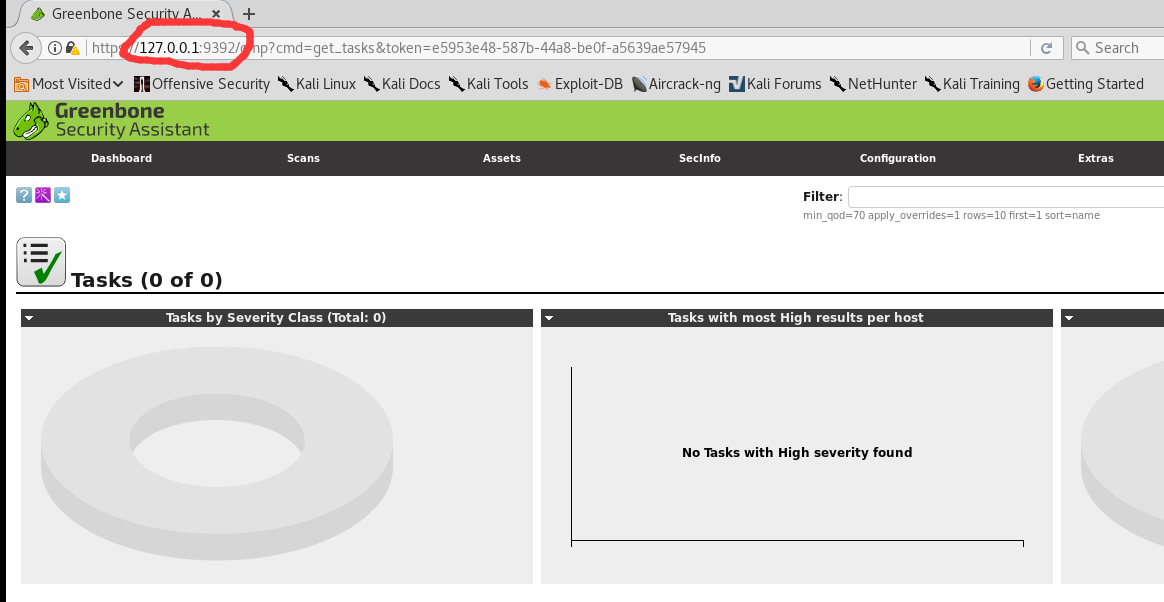

3.登陆openvas

使用openvas-start开启服务,会自动弹出浏览器主页https://127.0.0.1:9392

4.新建任务进行扫描

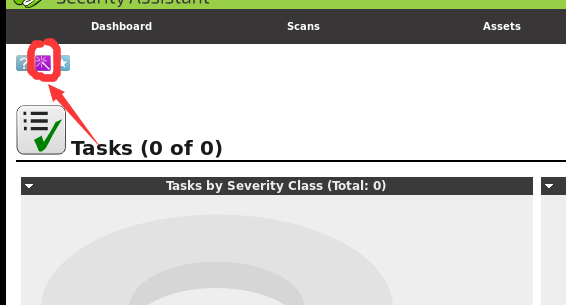

点击scans的tasks,之后点击下图中所示位置,在弹出菜单中点击taskwizard进入任务向导,然后输入目标ip和一些选项开始扫描就可以了,等结束查看报告

实验体会

感觉这次实验比较简单,但在实际应用却很重要,因为如果能利用好这些工具搜集足够的信息,说不定不用攻击已经成功找到了进入系统的办法。

利用openvas的话也可以帮助我们在msfconsole选取合适的攻击模块。