firewalld防火墙

防火墙概述

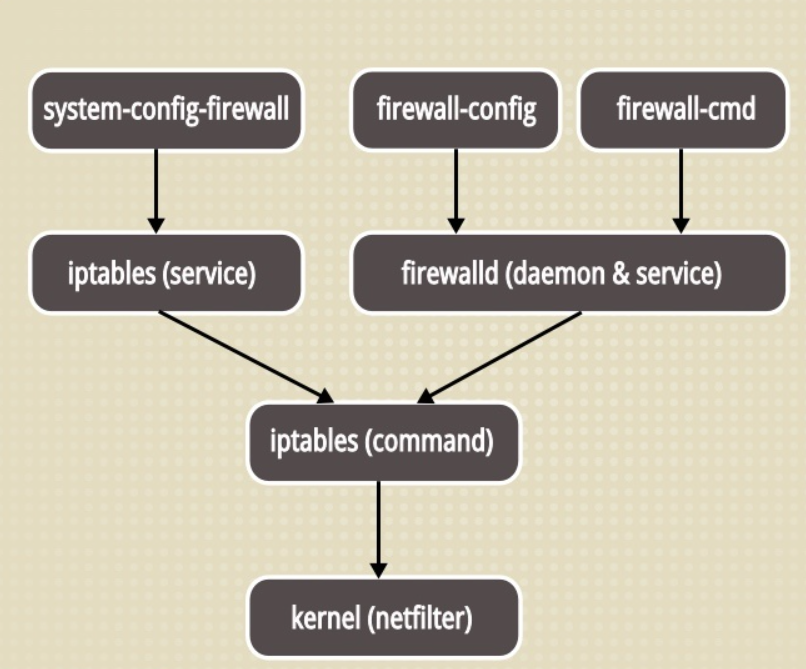

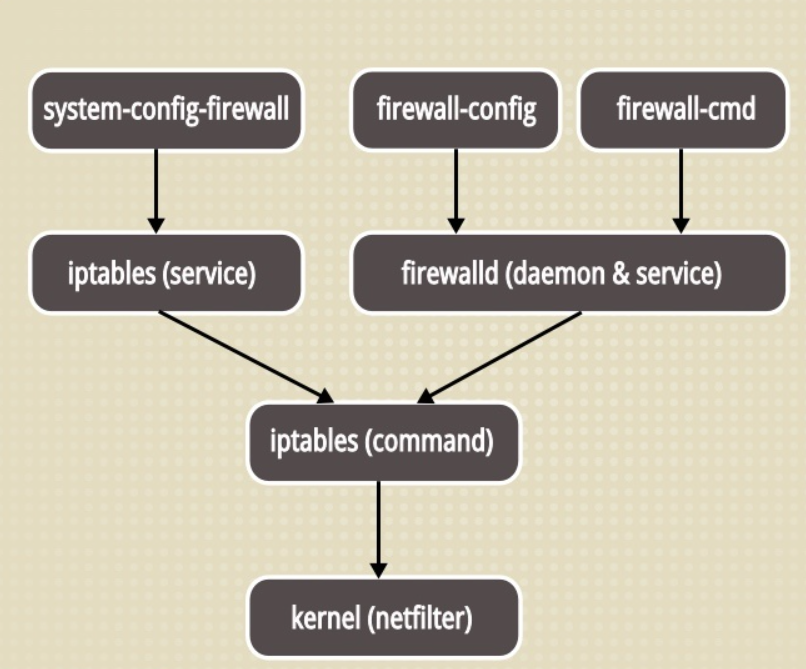

在CentOS7版本之前,使用iptables做防火墙

在centos7系统中集成了多款防火墙管理工具,默认启用的是firewalld(动态防火墙管理器) 防火墙管理工具,Firewalld支持CLI(命令行)以及GUI(图形)的两种管理方式。

对于接触linux较早的人员对Iptables比较熟悉,但由于Iptables的规则比较的麻烦,并对网络有一定要求,所以学习成本较高。但firewalld的学习对网络并没有那么高的要求,相对iptables来说要简单不少,所以建议刚接触CentOS7系统的人员直接学习FIrewalld。

防火墙规则

- 入站规则

- 出站规则

防火墙使用区域管理

相较于传统的iptables防火墙,firewalld支持动态更新,并加入区域zone的概念

简单来说,区域救赎firewalld预先准备了几套防火墙策略合集,用户可以根据不同的场景选择不同的策略模板,从而实现防火墙策略之间的快速切换

| 区域选项 |

默认规则策略 |

| trusted |

允许所有的数据包流入流出 |

| home |

拒接流入的流量,除非与流出的流量有关;而如果流量与ssh、mdns、ipp-client、amba-client与dhcpv6-client服务相关则允许流量 |

| internal |

等同于home区域 |

| work |

拒绝流入的流量,除非与流出的流量想关,而如果流量与ssh、ipp-client、dhcpv6-client服务相关则允许流量 |

| public |

拒绝流入的流量,除非与流出的流量想关,而如果流量与ssh、dhcpv6-client服务相关则允许流量 |

| external |

拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| dmz |

拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| block |

拒绝流入的流量,除非与流出的流量相关 |

| drop |

拒绝流入的流量,除非与流出的流量相关 |

- trusted: 允许所有流量的入站规则

- public: 公共区域,默认允许ssh和dhcpv6-client

- drop: 拒绝所有流量的入站规则

防火墙基本操作指令

区域相关命令

[root@m01 ~]

public

[root@m01 ~]

[root@m01 ~]

block dmz drop external home internal public trusted work zh

[root@m01 ~]

服务相关命令

[root@m01 ~]

RH-Satellite-6 amanda-client amanda-k5-client bacula bacula-client bgp bitcoin bitcoin-rpc bitcoin-testnet bitcoin-testnet-rpc ceph ceph-mon cfengine condor-collector ctdb dhcp dhcpv6 dhcpv6-client dns docker-registry docker-swarm dropbox-lansync elasticsearch freeipa-ldap freeipa-ldaps freeipa-replication freeipa-trust ftp ganglia-client ganglia-master git gre high-availability http https imap imaps ipp ipp-client ipsec irc ircs iscsi-target jenkins kadmin kerberos kibana klogin kpasswd kprop kshell ldap ldaps libvirt libvirt-tls managesieve mdns minidlna mongodb mosh mountd ms-wbt mssql murmur mysql nfs nfs3 nmea-0183 nrpe ntp openvpn ovirt-imageio ovirt-storageconsole ovirt-vmconsole pmcd pmproxy pmwebapi pmwebapis pop3 pop3s postgresql privoxy proxy-dhcp ptp pulseaudio puppetmaster quassel radius redis rpc-bind rsh rsyncd samba samba-client sane sip sips smtp smtp-submission smtps snmp snmptrap spideroak-lansync squid ssh syncthing syncthing-gui synergy syslog syslog-tls telnet tftp tftp-client tinc tor-socks transmission-client upnp-client vdsm vnc-server wbem-https xmpp-bosh xmpp-client xmpp-local xmpp-server zabbix-agent zabbix-server

[root@m01 ~]

[root@m01 ~]

[root@m01 ~]

[root@m01 ~]

防火墙开启端口相关命令

[root@m01 ~]

[root@m01 ~]

[root@m01 ~]

[root@m01 ~]

- hosts: all

tasks:

- name: 开启对应机器防火墙端口

firewalld:

port: 80/tcp

permanent: yes

state: enabled

防火墙添加网卡命令

[root@m01 ~]

查看相关命令

[root@m01 ~]

public (active)

target: default

icmp-block-inversion: no

interfaces: eth0 eth1

sources:

services: ssh dhcpv6-client

ports: 80/tcp 1-999/tcp

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

[root@m01 ~]

使用firewalld各个区域规则结合配置,跳转默认public区域拒绝所有流量,但如果来源IP是10.0.0.0/24网段则允许

[root@m01 ~]

[root@m01 ~]

[root@m01 ~]

public

interfaces: eth0

trusted

sources: 10.0.0.0/24

查询pubic区域是否允许请求SSH HTTPS协议的流量

[root@m01 ~]

no

[root@m01 ~]

no

service_name=$1

res=`firewall-cmd --zone=public --query-service=$service_name`

if [ $res == 'no' ];then

firewall-cmd --zone=public --add-service=$service_name

else

echo "$service_name 已经被放行,无需重复执行..."

fi

防火墙放行自定义服务

[root@m01 ~]

[root@m01 ~]

<?xml version="1.0" encoding="utf-8"?>

<service>

<short>sersync</short>

<description>xxxxx.....</description>

<port protocol="tcp" port="874"/>

</service>

[root@m01 ~]

firewalld防火墙端口转发策略

firewalld-cmd --permanent --zone=<区域> --add-forward-port=port=<源端口号>:proto=<协议 >:toport=<目标端口号>:toaddr=<目标IP地址>

firewall-cmd --permanent --zone=public --add-forward-port=port=8888:proto=tcp:toport=80:toaddr=172.16.1.7

[root@m01 ~]

firewalld副语言规则

firewalld中的副语言则表示更加细致,更详细的防火墙策略配置,他可以针对系统服务、端口号、原地址和目标路径等诸多信息进行更有针对性的策略配置,优先级在所有防火墙策略也是最高的

下面为firewalld副语言规则帮助

[root@m01 ~]

[root@m01 ~]

--add-rich-rule='<RULE>'

--remove-rich-rule='<RULE>'

--query-rich-rule='<RULE>'

--list-rich-rules

1.允许10.0.0.1主机能够访问http服务,允许172.16.1.0/24能够访问10050端口

[root@m01 ~]

[root@m01 ~]

2.默认public区域对外开放所有人能通过ssh服务连接,但拒绝172.16.1.0/24网段通过ssh连接服务器

[root@m01 ~]

3.使用firewalld,允许所有人能访问http,https服务,但只有10.0.0.1主机可以访问ssh服务

[root@m01 ~]

[root@m01 ~]

[root@m01 ~]

4 当用户来源IP地址是10.0.0.1主机,则将用户请求的5555端口转发至后端172.16.1.7的22端口

[root@m01 ~]

[root@m01 ~]

5.查看设定的规则,如果没有添加--permanent参数则重启firewalld会失效。富规则按先后顺序匹配,按先匹配到的规则生效

[root@m01 ~]

rule family="ipv4" source address="10.0.0.1" service name="http" accept

rule family="ipv4" source address="172.16.1.0/24" service name="ssh" drop

rule family="ipv4" source address="10.0.0.1" service name="ssh" accept

rule family="ipv4" source address="10.0.0.1" forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.9"

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· C#/.NET/.NET Core优秀项目和框架2025年2月简报

· Manus爆火,是硬核还是营销?

· 一文读懂知识蒸馏

· 终于写完轮子一部分:tcp代理 了,记录一下