Apache Shiro反序列化漏洞(Shiro550)

1.漏洞原理:

Shiro 是 Java 的一个安全框架,执行身份验证、授权、密码、会话管理 shiro默认使用了CookieRememberMeManager,其处理cookie的流程是:得到rememberMe的 cookie值–>Base64解码–>AES解密–>反序列化 然而AES的密钥是硬编码的,就导致了攻击者可以构造恶 意数据造成反序列化的RCE漏洞。

2.特征判断:

返回包中包含rememberMe=deleteMe字段。

3.如何去利用:

(1)反序列化--->AES加密---->base64加密--->填充rememberMe字段

(2)利用工具:直接命令执行

①打开搭建的shiro框架网站

②将url复制,点击爆破密钥,随后检测当前利用链,最后爆破利用链及回显

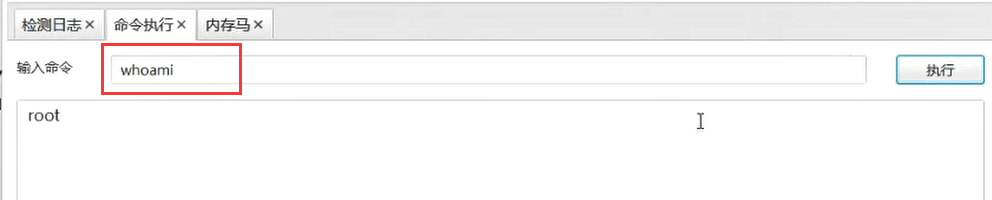

③进行利用,命令执行

#工具下载地址:https://pan.baidu.com/s/1VTAo5Ut-Q2UklTT9EJrpSw 提取码:24ro

浙公网安备 33010602011771号

浙公网安备 33010602011771号