常见框架漏洞

ThinkPHP 框架漏洞

thinkphp是一个国内轻量级的开发框架,采用php+apache,在更新迭代中,thinkphp也经常爆出各种漏洞,thinkphp一般有thinkphp2、thinkphp3、thinkphp5、thinkphp6版本,前两个版本已经停止更新,主要介绍下thinkphp5的漏洞

漏洞原理

ThinkPHP 5.0 命令执行漏洞

Thinkphp5.0版本中没有对路由中的控制器进行严格过滤,没有开启强制路由的情况下可以执行系统命令

ThinkPHP 5.1x 命令执行漏洞

在ThinkPHP5.1.23之前的版本中存在SQL注入漏洞,该漏洞是由于程序在处理order by 后的参数时,未正确过滤处理数组的key值所造成。如果该参数用户可控,且当传递的数据为数组时,会导致漏洞的产生。

攻击特征

1.访问URL:/index/think\app/invokefunction 2.关键PHP函数:call_user_func_array、system、exec、shell_exec、eval

Spring框架漏洞

漏洞原理

1.Spring Security OAuth2 远程命令执行(CVE-2016-4977)

Spring Security OAuth2是为Spring框架提供安全认证支持的一个模块。Spring Security OAuth2处理认证请求的时候如果使用了whitelabel views,response_type参数值会被当做Spring SpEL来执行,攻击者可以在被授权的情况下通过构造response_type值也就是通过构造恶意SpEL表达式可以触发远程代码执行漏洞。故是在需要知道账号密码的前提下才可以利用该漏洞。

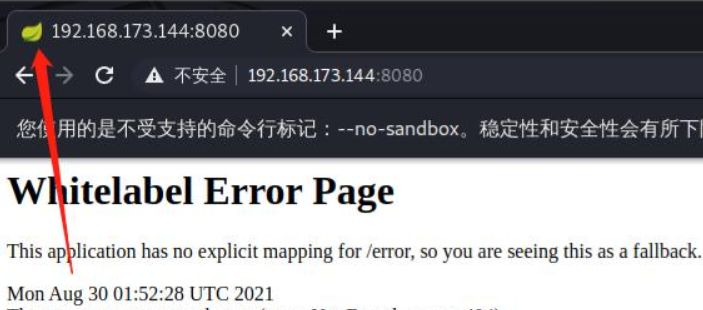

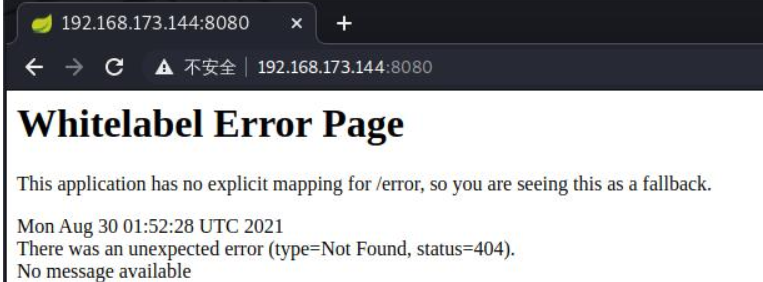

Spring框架特征

1.看web应用程序的ico小图标,是一个小绿叶子

2.看报错页面,如果默认报错页面没有修复,那就是长这样

3.wappalyzer插件识别

4.f12看X-Application-Context头

Struts2框架漏洞

漏洞原理

Struts2是一款基于Java开发的框架,web路径下会出现两种特殊的文件格式,即*.action文件与*.jsp文件;

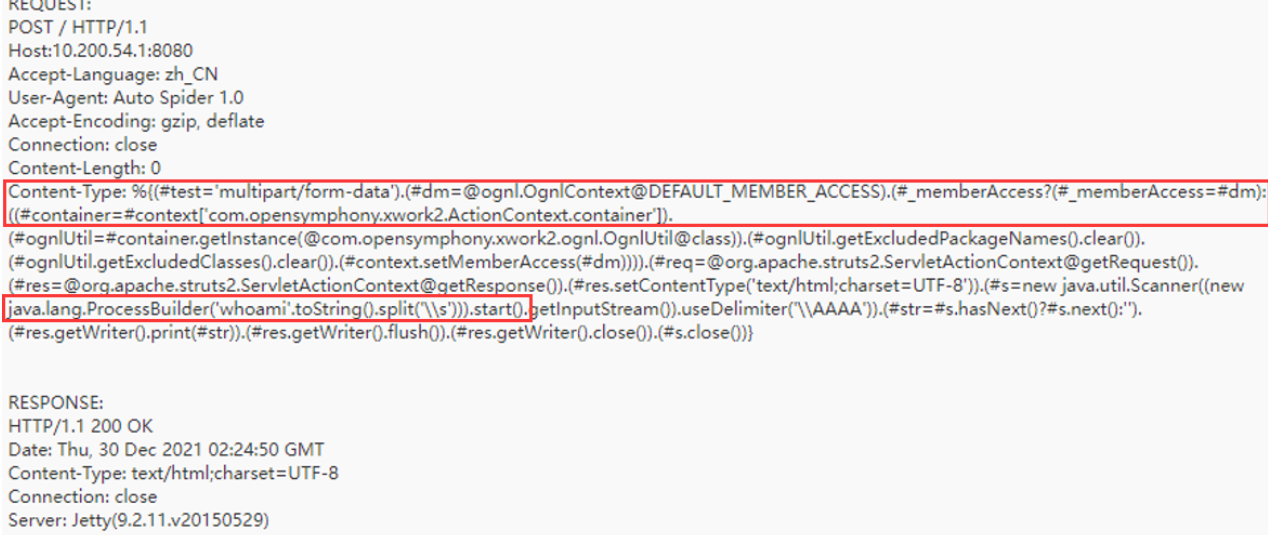

现阶段已知的S2poc大多数都是远程命令执行漏洞,主要出现位置有:url中,报文内容中,content-type中;

S2-052:REST插件使用到XStreamHandler处理xml数据,由于未对xml数据做任何过滤,在进行发序列xml数据转换为Object时导致RCE

S2-053:Struts2在使用Freemarker模板引擎的时候,同时允许解析OGNL表达式,导致用户输入的数据本身不会被OGNL解析,但由于被Freemarker解析一次后变成离开一个表达式,被OGNL解析第二次,导致任意命令执行漏洞。

S2-057:网站配置XML时如果没有设置namespace的值,并且上层动作配置中并没有设置或使用通配符namespace时,可能会导致远程代码执行漏洞的发生

S2-059:攻击者可以通过构造恶意的OGNL表达式,并将其设置到可被外部输入进行修改,且会执行OGNL表达式的Struts2标签的属性值,引发OGNL表达式解析,最终造成远程代码执行的影响。

S2-061:对S2-059的沙盒绕过。

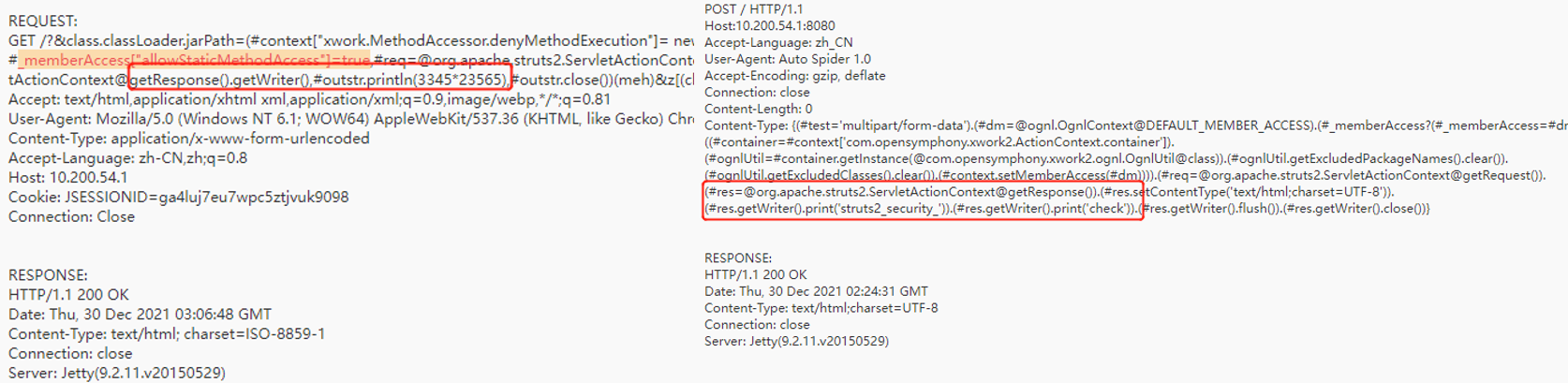

攻击特征

url中会出现的攻击特征主要是: ...*.action?method | ?redirect:${...} conten-type中出现的攻击特征主要有: %{#context 报文体中出现的攻击特征主要有: #_memberAccess 1.content-type出现异常字段,非MIME类型标识 2.字段格式为典型的注入代码格式%{ognl} 3.存在命令执行方法java.lang.ProcessBuilder().start() 4.执行命令“whoami”,返回包中返回执行成功信息“root” 5.出现类似于“3345*23565”的日志,通常都是扫描器扫描的日志

shiro框架漏洞

漏洞原理

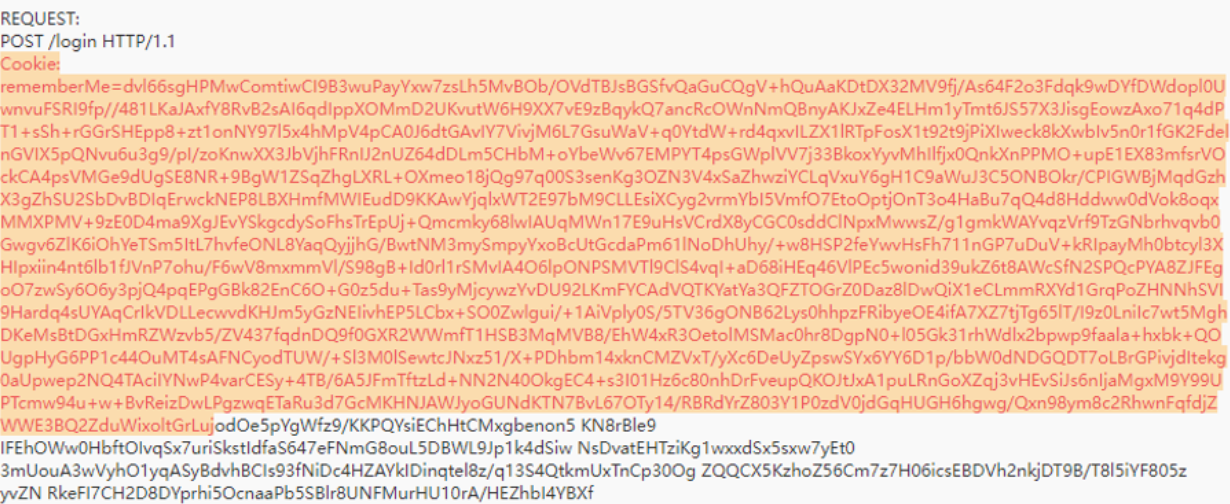

原理:当用户勾选RememberMe并登录成功,Shiro会将用户的cookie值序列化,AES加密,接着base64编码后存储在cookie的rememberMe字段中,服务端收到登录请求后,会对rememberMe的cookie值进行base64解码,接着进行AES解密,然后反序列化。由于AES加密是对称式加密(key既能加密数据也能解密数据),所以当攻击者知道了AES key后,就能够构造恶意的rememberMe cookie值从而触发反序列化漏洞。

Shiro550

Apache Shiro框架提供了记住密码的功能(RememberMe),用户登录成功后会生成经过加密并编码的cookie。在服务端对rememberMe的cookie值,先base64解码然后AES解密再反序列化,就导致了反序列化RCE漏洞。

Payload产生的过程:

命令=>序列化=>AES加密=>base64编码=>RememberMe Cookie值

Shiro721

Apache Shiro cookie中通过 AES-128-CBC 模式加密的rememberMe字段存在问题,用户可通过Padding Oracle 加密生成的攻击代码来构造恶意的rememberMe字段,并重新请求网站,进行反序列化攻击,最终导致任意代码执行

攻击特征

1.cookie头的rememberMe字段超长 2.解密rememberMe可获取异常信息 在线解密网站:https://vulsee.com/tools/shiroDe/shiroDecrypt.html https://simolin.cn/tools/shiro/ 3.若有回显,可以看到执行的相关命令和回显结果

fastjson反序列化

漏洞原理

利用 fastjson autotype 在处理 json 对象的时候,未对@type 字段进行完全的安全性验证,攻击者可以传入危险类,并调用危险类连接远程 rmi 主机,通过其中的恶意类执行代码。

判断/特征

流量特征

正常请求是 get 请求,没有请求体,可以构造错误的 post 请求,看响应包中是否有 fastjson 关键字。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 【自荐】一款简洁、开源的在线白板工具 Drawnix

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本