20155311《网络对抗》恶意代码分析

20155311《网络对抗》恶意代码分析

实验过程

1、计划任务监控

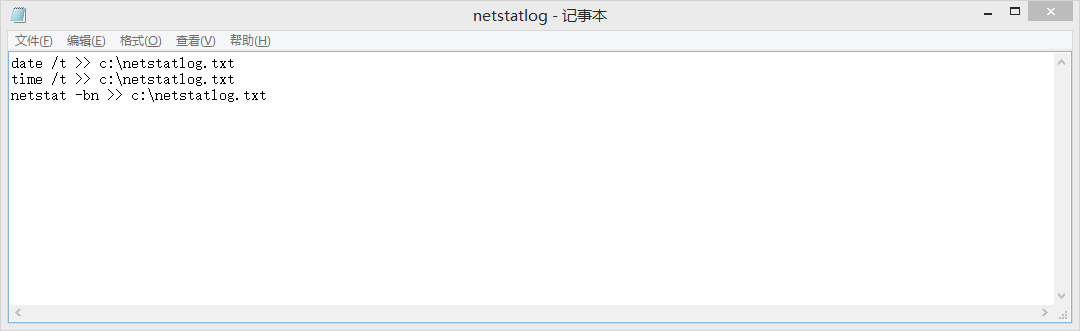

在C盘根目录下建立一个netstatlog.bat文件(先把后缀设为txt,保存好内容后记得把后缀改为bat),内容如下:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

老师讲课后在课堂上就建立了这个windows批处理文件

netstatlog.bat文件的作用是将记录的联网结果按格式输出到相同目录下的netstatlog.txt文件中。

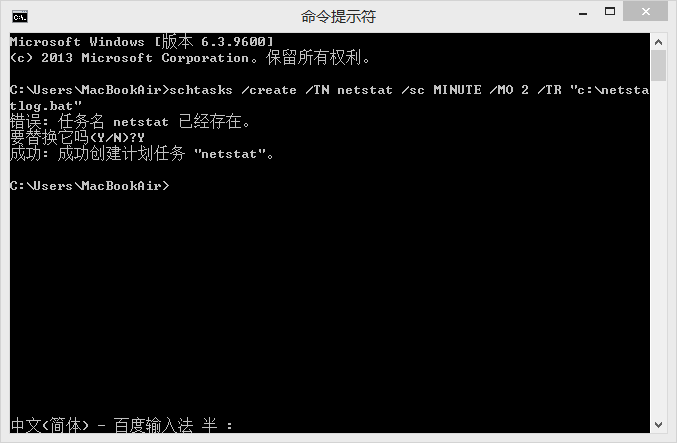

用schtasks /create /TN netstat /sc MINUTE /MO 2 /TR "c:\netstatlog.bat"指令创建一个任务,记录每隔两分钟计算机的联网情况。

-

这个时候极易出现拒绝访问的提示,我们可以用管理员权限打开命令提示符,百度经验网址

-

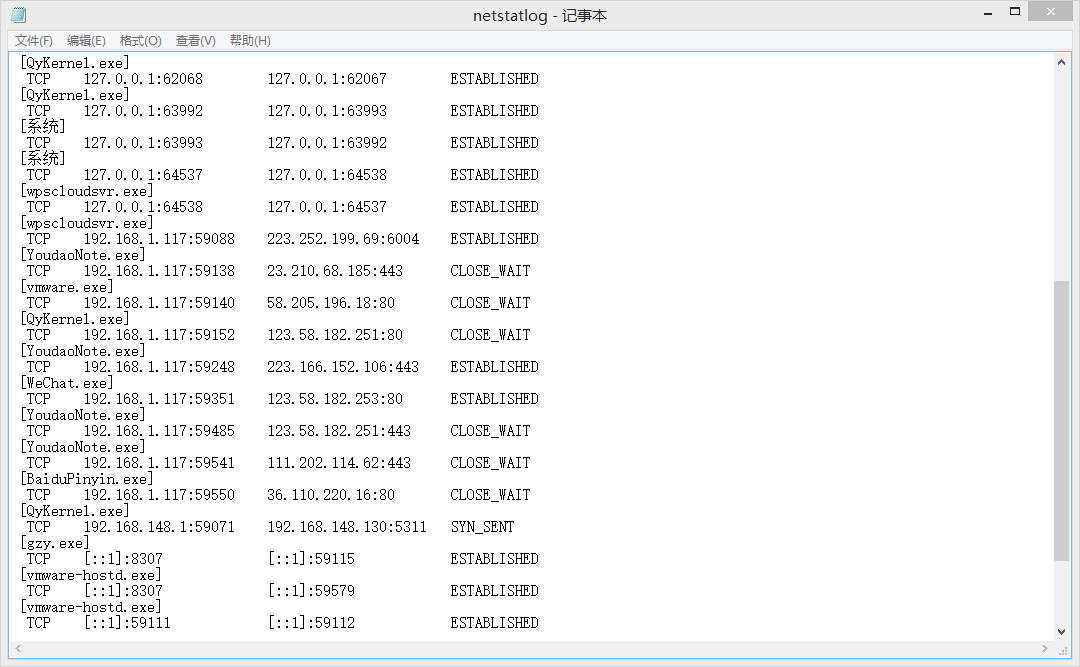

现在看一下神奇的两分钟一次的检查,时间截图

2、sysmon工具监控

-

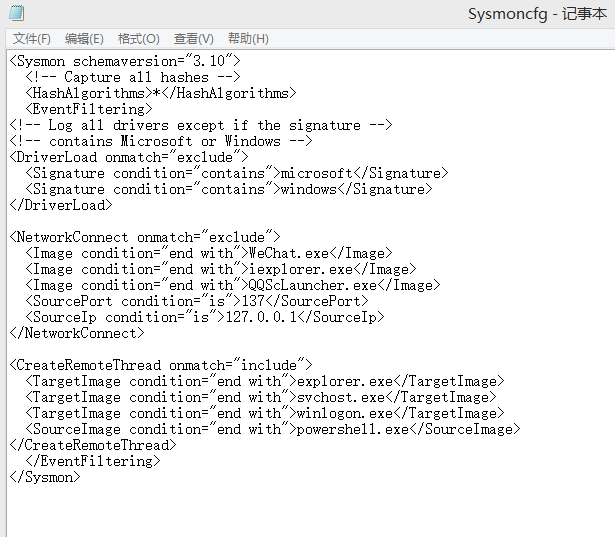

配置文件,使用老师提供的配置文件模板,简单修改,把微信、360浏览器(一直用这个没用IE)、QQ等放进了白名单,保存在了C盘。

-

同第一步要以管理员身份运行命令行,转到sysmon所在的目录下,使用sysmon.exe -i 配置文件所在路径指令安装sysmon。

•sysmon目录地址可以在解压老师的文件夹后,找到文件夹。右键点击复制地址文本,然后就可以很方便的cd进入了

-

之后一定要提醒一波在命令行中安装sysmon大约需要两分钟,要耐心等会,别急着关掉

-

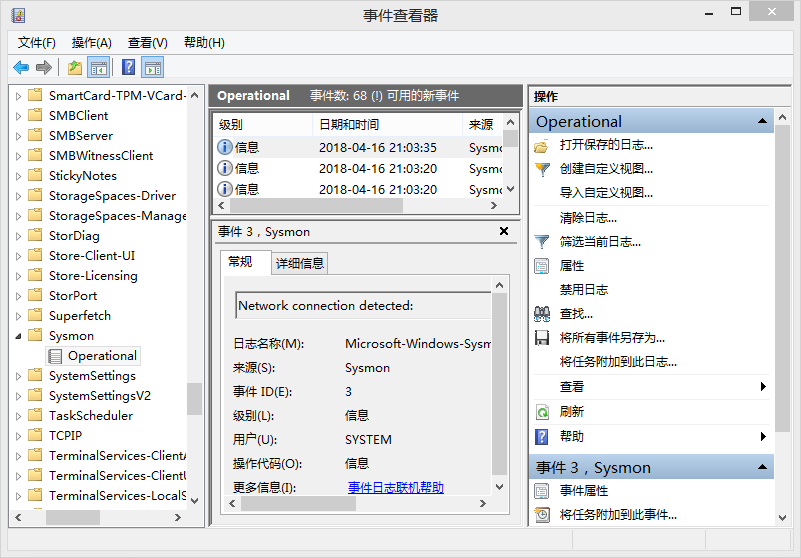

在"运行"窗口输入eventvwr命令(我是直接输的,这个命令在哪个目录输都可以的),打开应用程序和服务日志,根据Microsoft->Windows->Sysmon->Operational路径找到记录文件。

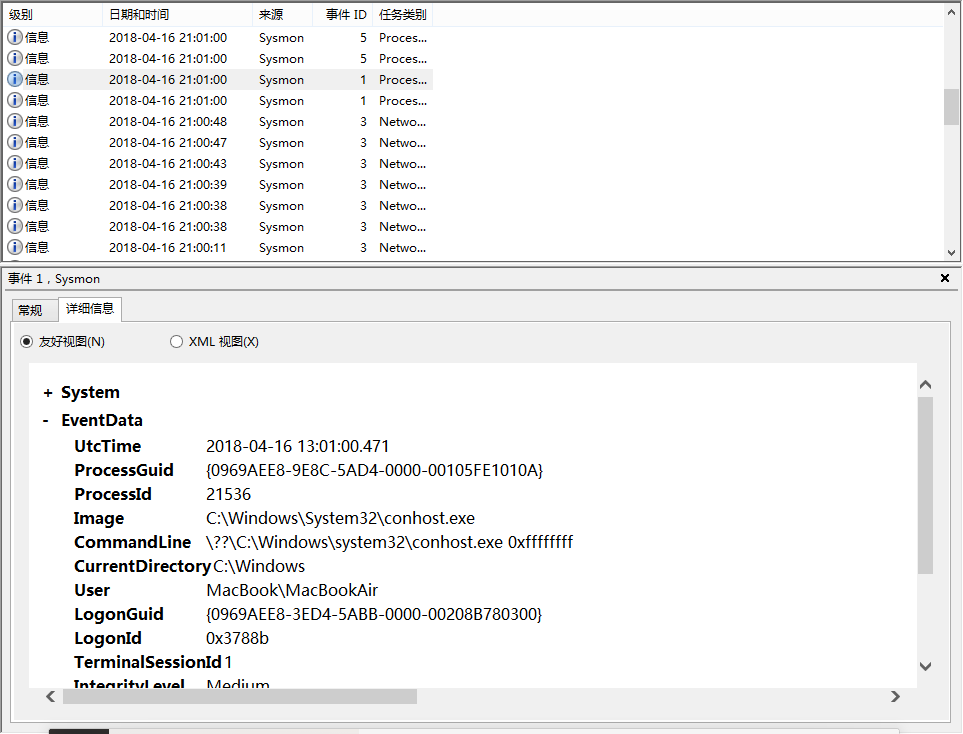

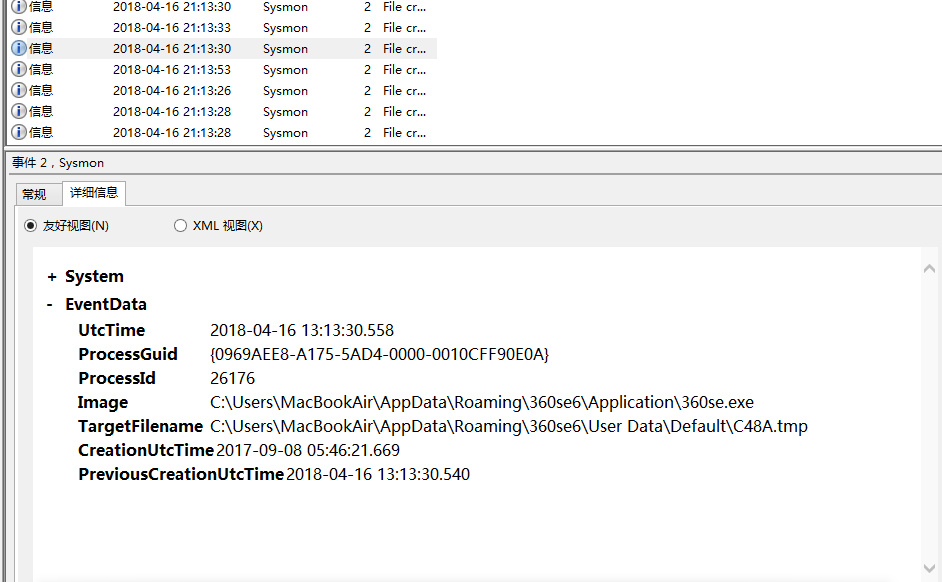

我开着记录了很多很多条,选择感兴趣的条目,在下方打开详细信息的友好视图,可以查看程序名、使用时间、目的ip、使用端口、通信协议类型等等信息。从事件1,事件2,事件3,和事件5都有记录

- 桌面搜索引擎记录(事件1)

-

360浏览器开启记录(事件2)

-

QQ音乐听歌缓存的事件(事件3)

3、virscan网站分析

- 在上次用来查杀程序的网站上,等一段时间后依旧出不来学长学姐们的行为分析,网站一直挂着,等了大约几个小时后我绝望了,这个方法略过。估计一年过去网站有了一些变化,只能看看学长学姐的分析过过眼瘾了

4.systracer注册表分析

首先下载(只能自力更生下载一波)systracer下载网址

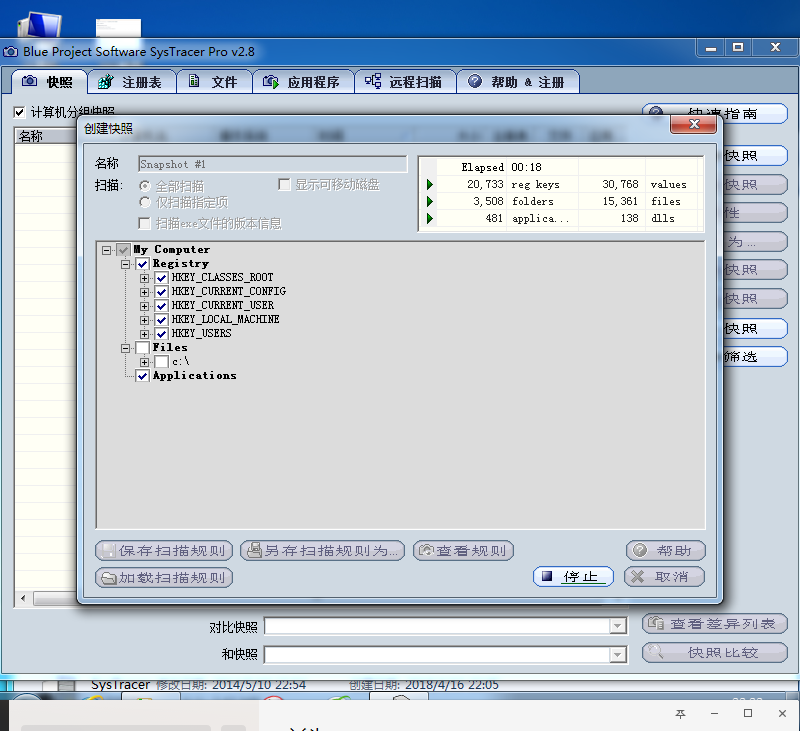

安装很简单虽然是英文版,之后捕获快照

-

点击take snapshot来快照,我拍摄了植入后门,运行后门,与目标主机回连,使用后门控制目标主机dir和摄像头的四个快照。

-

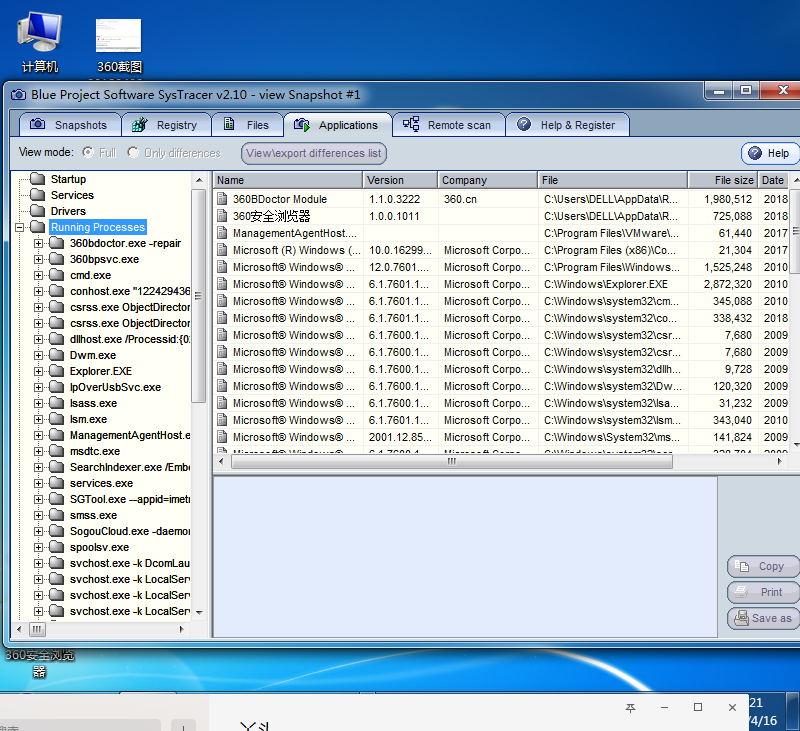

第一张快照我们看一下我的后门zybackdoor.exe

-

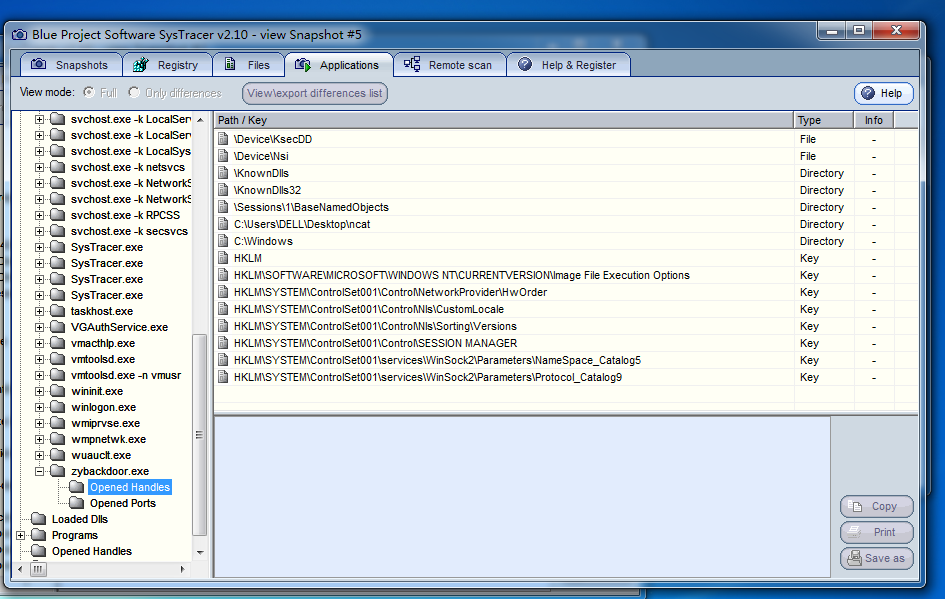

第二张快照我们看到运行的zybackdoor.exe在回连时产生了很多变化,增加了许多

-

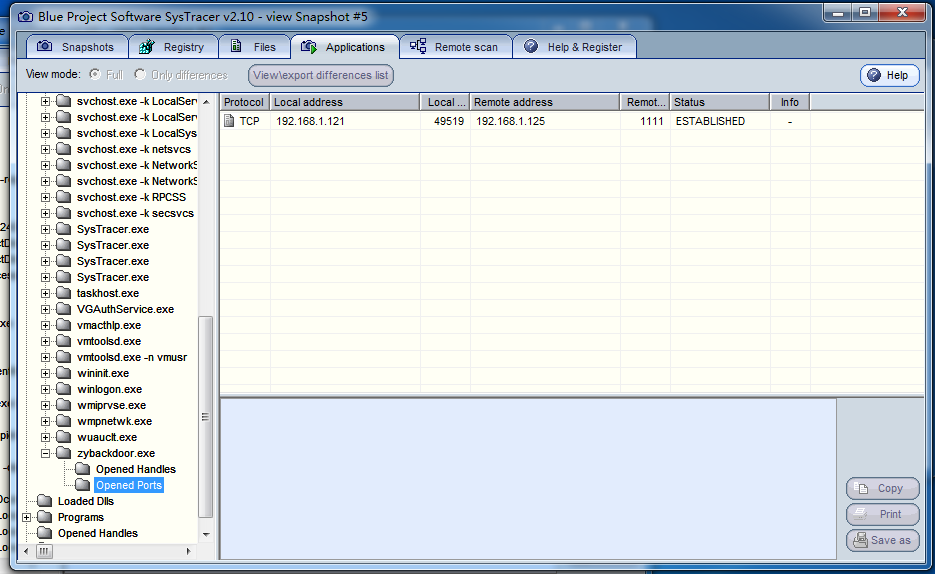

后面的快照我们会发现一个opened ports,可以清晰看到IP以及端口

5、联网情况分析

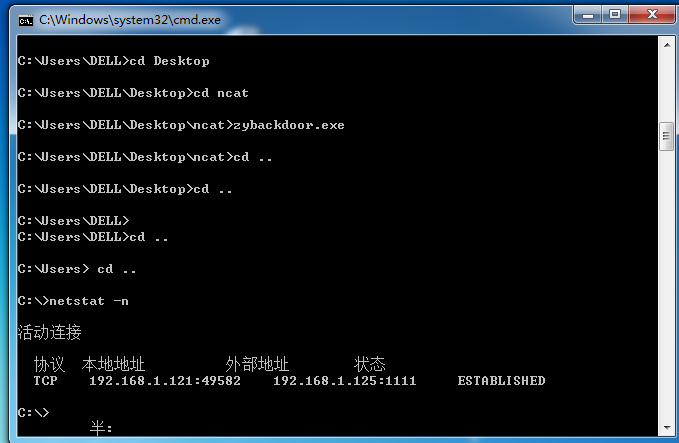

在后门程序回连时,在主机的命令行中用netstat -n命令查看TCP连接的情况,可以发现其中有进行回连的后门程序

- 回连时建立tcp连接

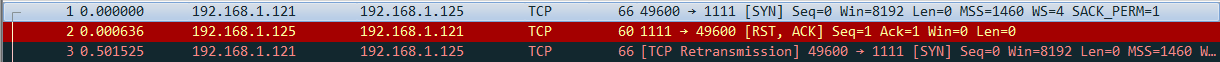

- 在后门程序回连时,打开wireshark,进行捕包分析,查看详细的协议分析发现,后门程序建立了三次握手并回连时进行了基于IP和端口的连接

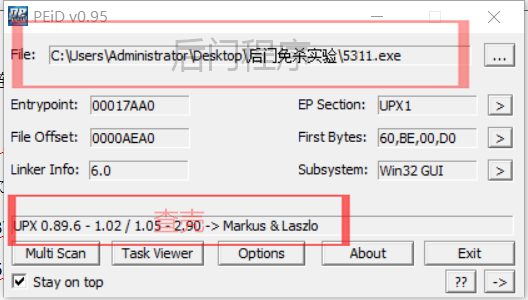

6、PEiD分析

PEiD是一个常用的的查壳工具,PEID下载网址,可以分析后门程序是否加了壳,这时候我们想起来上周有一个UPX加壳的5311.exe

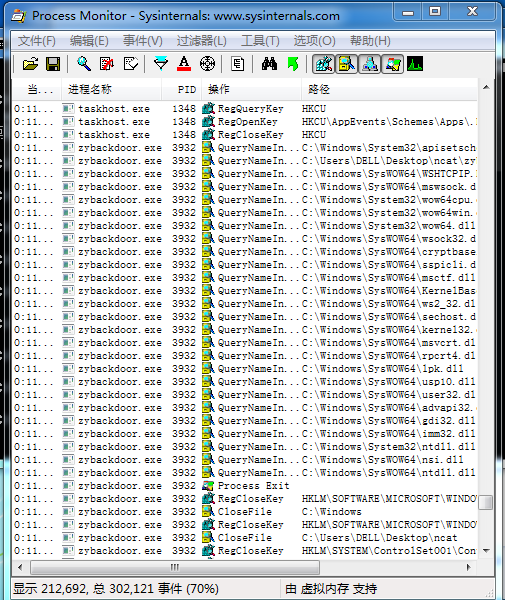

7、Process Monitor分析

Process Monitor下载网址

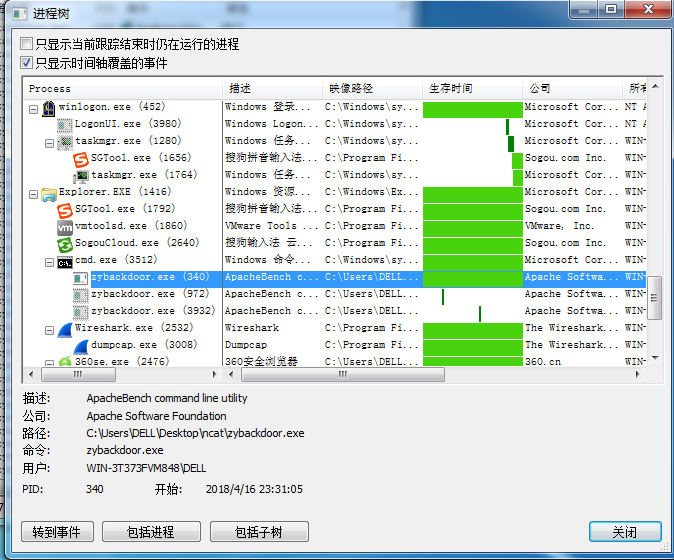

- 打开Process Monitor就可以就看到按时间排序的winxp执行的程序的变化,运行一下后门程序zybackdoor.exe,再刷新一下Process Monitor的界面,可以指定查找到zybackdoor.exe。

- 用进程树也很容易找到运行的后门zybackdoor.exe

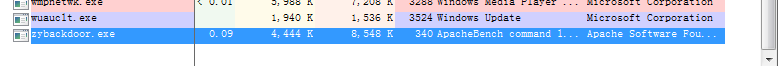

8、Process Explorer分析

Process Explorer下载网址

- 打开Process Explorer,运行后门程序zybackdoor.exe,在Process栏可以找到zybackdoor.exe

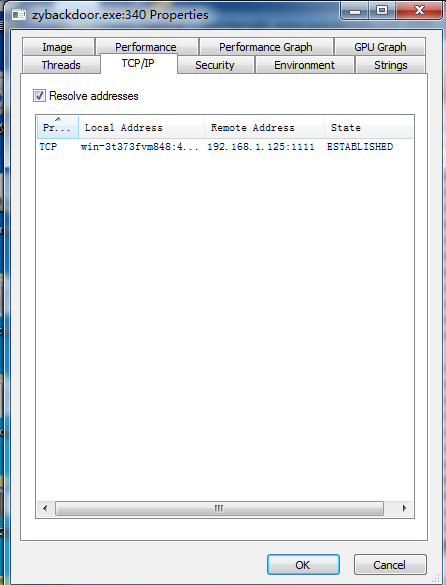

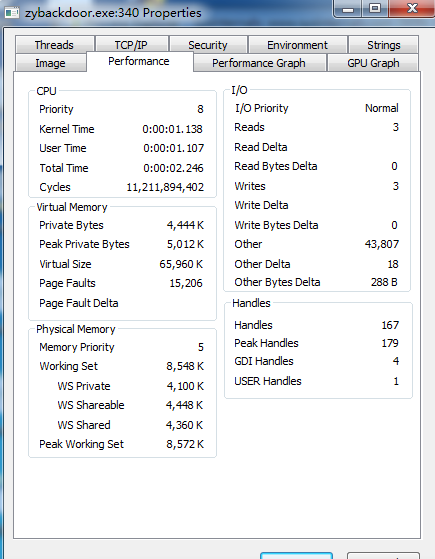

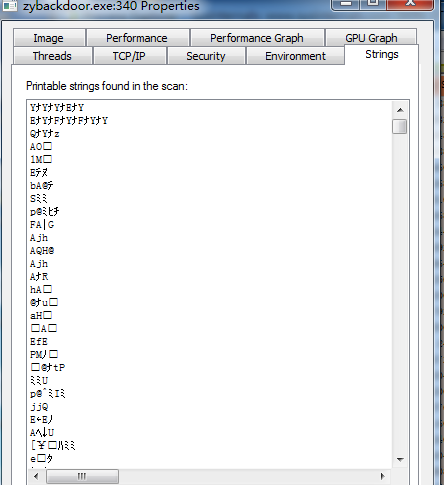

- 双击后门程序zybackdoor.exe那一行,点击不同的页标签可以查看不同的信息:

TCP/IP页签有程序的连接方式、回连IP、端口等信息。

-

Performance页签有程序的CPU、I/O、Handles等相关信息。

-

Strings页签有扫描出来的字符串,有些有意义,有些无意义。

- 之后不一一进行截图,这是总体状态的监控

实验总结与体会

这次实验老师给了很少的参考,许多软件都需要自己下载,虽然都是小软件,但是老师上课说了,上他的课要有开放的思想,那就自己一个一个下载了试呗,总归是好奇心没有用完之前就做完了这次的实验,感觉以后监控电脑的能力至少上升了一个不大不小的阶,恶意代码的分析能力也可以在有工具的前提下进行一些简单的分析,看源码分析那纯粹不现实,现在自己一边回连,一边监视着自己的回连时IP地址,端口。成就感满满的,谢谢好奇心和老师给予的可以让大家好奇的实验。