之前一直用的http,但是http并不是很安全,第三方通过一些手段可以看到我们发送的消息。下面记录一下自己在Nginx下配置HTTPS的过程。

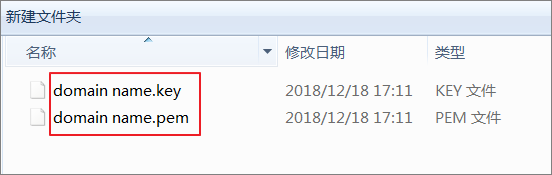

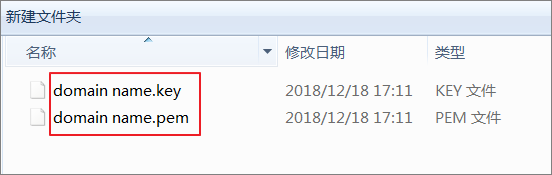

- 本文档证书名称以domain name为示例,如证书文件名称为domain name.pem,证书密钥文件名称为domain name.key。

- 下载的Nginx证书压缩文件解压后包含:

- .pem:证书文件。PEM文件的扩展名为CRT格式。

- .key:证书的密钥文件。申请证书时如果未选择自动创建CRS,则下载的证书文件压缩包中不会包含.key文件,需要您将自己手动创建的密钥文件拷贝到cert目录下。

操作步骤

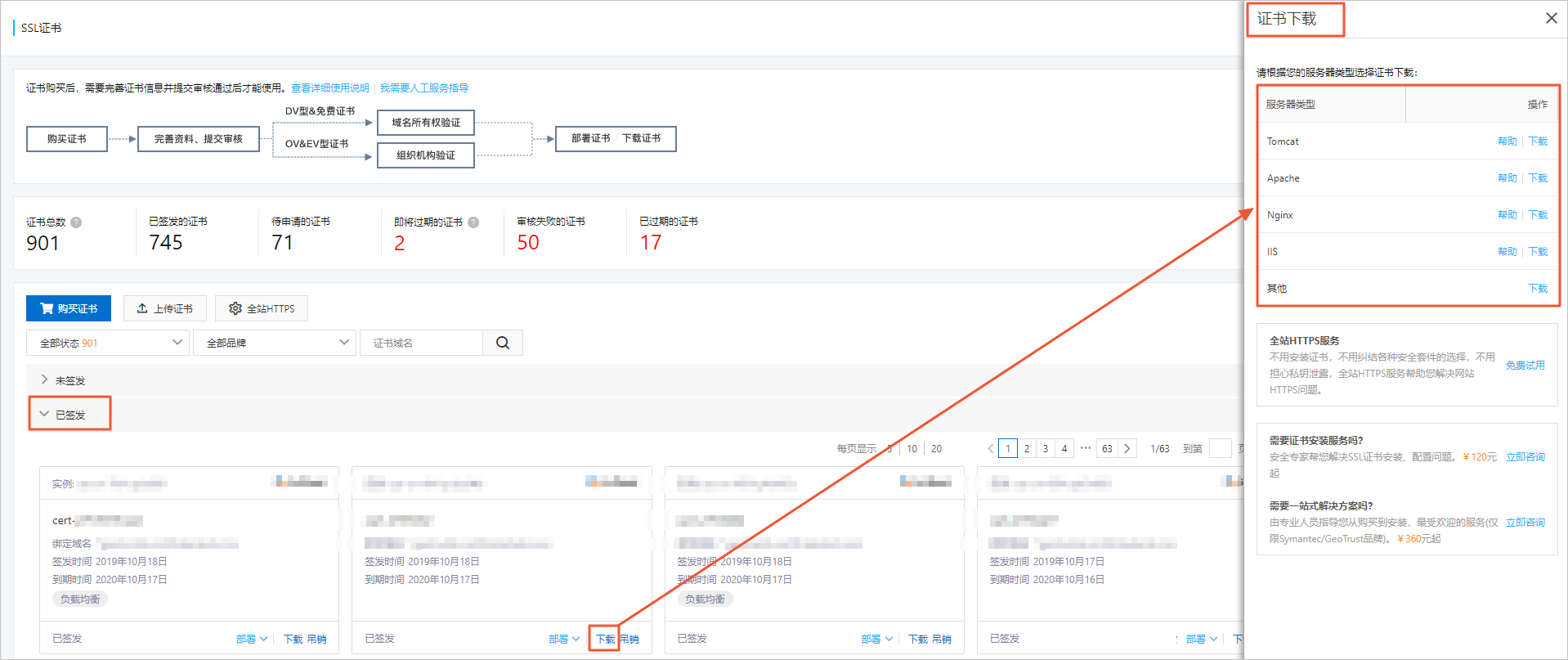

- 登录阿里云SSL证书控制台。

- 在SSL证书页面,单击已签发标签,定位到需要下载的证书并单击证书卡片右下角的下载。

- 在证书下载侧页面中定位到Nginx服务器,并单击右侧操作栏的下载,将Nginx服务器证书压缩包下载到本地。

- 解压已下载保存到本地的Nginx证书压缩包文件。

解压后的文件夹中有2个文件:

- 证书文件:以.pem为后缀或文件类型。

- 密钥文件:以.key为后缀或文件类型。

- 登录您的Nginx服务器,在Nginx安装目录(默认Nginx安装目录为/usr/local/nginx/conf)下创建cert目录,并将下载的证书文件和密钥文件拷贝到cert目录中。

说明 如果您在申请证书时选择手动创建CSR文件,请将对应的密钥文件放到cert目录中,并命名为domain name.key。

- 修改Nginx安装目录/conf/nginx.conf文件。

找到以下配置信息:

按照下文中注释内容修改nginx.conf文件:

# 以下属性中以ssl开头的属性代表与证书配置有关,其他属性请根据自己的需要进行配置。

server {

listen 443 ssl; #SSL协议访问端口号为443。此处如未添加ssl,可能会造成Nginx无法启动。

server_name localhost; #将localhost修改为您证书绑定的域名,例如:www.example.com。

root html;

index index.html index.htm;

ssl_certificate cert/domain name.pem; #将domain name.pem替换成您证书的文件名。

ssl_certificate_key cert/domain name.key; #将domain name.key替换成您证书的密钥文件名。

ssl_session_timeout 5m;

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE:ECDH:AES:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4; #使用此加密套件。

ssl_protocols TLSv1 TLSv1.1 TLSv1.2; #使用该协议进行配置。

ssl_prefer_server_ciphers on;

location / {

root html; #站点目录。

index index.html index.htm;

}

}

- 保存nginx.conf文件后退出。

- 执行以下命令重启Nginx服务器。

nginx -s stop

nginx -s start

说明 如果您有配置多个虚拟主机Include conf/vhost ,更多操作请参见

虚拟主机配置SSL证书进行配置。

- 可选: 设置HTTP请求自动跳转HTTPS。

在需要跳转的HTTP站点下添加以下rewrite语句,实现HTTP访问自动跳转到HTTPS页面。

server {

listen 80;

server_name localhost;

虚拟主机配置SSL证书

- 登录您的虚拟机,在Web目录下创建cert目录,并将下载的证书文件和密钥文件拷贝到cert目录中。

- 打开虚拟主机配置文件vhost.conf或*.conf,复制以下内容粘贴到下方位置、将端口改为443(https默认端口)并增加证书相关配置。

server {

listen 80;

server_name localhost ;

location / {

index index.html index.htm;

}

server {

listen 443 ssl;

server_name localhost;

root html;

index index.html index.htm;

ssl_certificate cert/domain name.pem; #将domain name.pem替换成您证书的文件名。

ssl_certificate_key cert/domain name.key; #将domain name.key替换成您证书的密钥文件名。

ssl_session_timeout 5m;

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE:ECDH:AES:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

location / {

index index.html index.htm;

}

- 保存vhost.conf或*.conf文件后退出。

- 可选: 设置HTTP请求自动跳转HTTPS。

在Web目录下打开

.htaccess文件(如没有,需新建该文件),添加以下rewrite语句,实现HTTP访问自动跳转到HTTPS页面。

RewriteEngine On

RewriteCond %{HTTP:From-Https} !^on$ [NC]

RewriteCond %{HTTP_HOST} ^(www.)?yourdomain.com$ [NC]

- 重启虚拟主机。

后续操作

证书安装完成后,可通过登录证书的绑定域名验证该证书是否安装成功。

https://domain name #domain name替换成证书绑定的域名。

如果网页地址栏出现小锁标志,表示证书安装成功。

- DV/OV SSL数字证书部署在服务器上后,用户浏览器访问网站时,展示如下:

- EV SSL数字证书部署在服务器上后,用户浏览器访问网站时,展示如下: