java生成Https证书,及证书导入的步骤和过程

以下是相关的Tomcat,JDK和Windows环境:

Tomcat版本:tomcat-7.0.55

JDK版本: jdk1.6.0

目录所在的位置:

Serve的目录:D:\server\tomcat-7.0.55\

JDK的目录:D:\jdk\jdk1.6.0

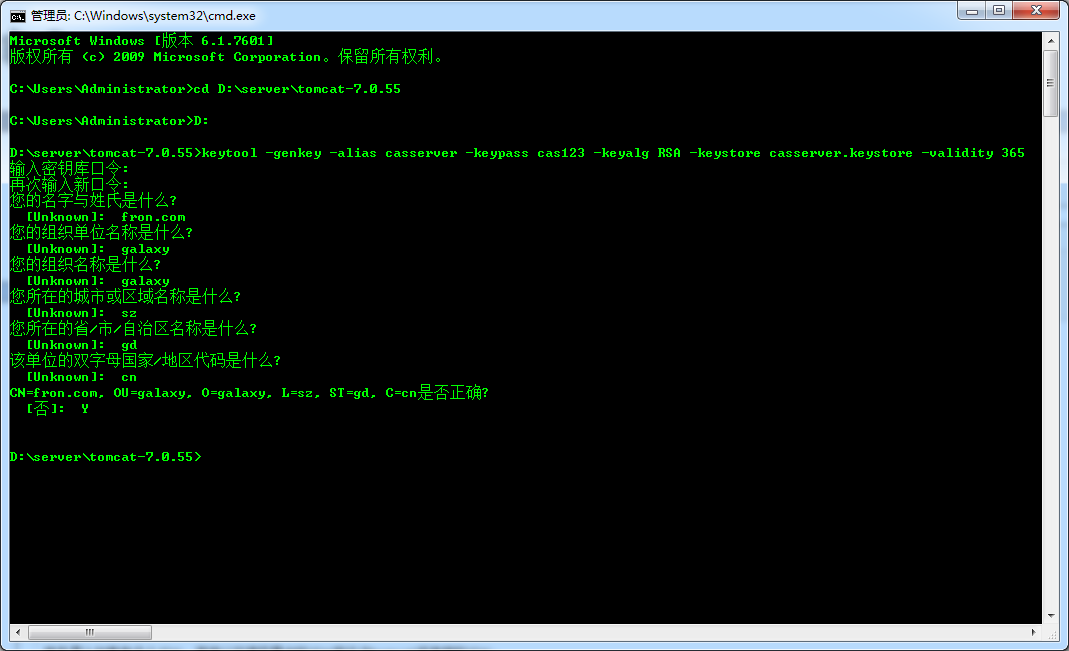

1、生成服务器的密匙文件casserver.keystore

1)打开CMD切换到Serve的目录下面D:\Server\tomcat\下

2)执行:keytool -genkey -alias casserver -keypass cas123 -keyalg RSA -keystore casserver.keystore -validity 365

说明:

-alias指定别名为casserver;

-keyalg指定RSA算法;

-keypass指定私钥密码;

-keystore指定密钥文件名称为casserver.keystore;

-validity指定有效期为365天。

另外提示输入密匙库口令应与-keypass指定的cas123相同;您的名字与姓氏fron.com是CAS服务器使用的域名(不能是IP,也不能是localhost),其它项随意填。

注意:

服务器上如果有多个JDK,请确认环境变量中的JDK路径为tomcat所使用的JDK,

如果不在环境变量中,也可切换到指定JDK的bin目录下执行命令;提示的输入keystore密码应与-keypass必须与指定的相同,

否则后面tomcat启动会报IO异常(Cannot recover key)。

命令执行成功后Server目录下多出casserver.keystore文件。

3)可以看到Tomcat 下面生成casserver.keystore

2.生成服务端证书casserver.cer

1)根据上面导出的casserver.keystore文件就可以生成casserver.cer文件,只需在原来的Serve的目录下面D:\Server\tomcat\下执行:

keytool -export -alias casserver -storepass cas123 -file casserver.cer -keystore casserver.keystore

说明:

-alias指定别名为casserver;

-storepass指定私钥为liuqizhi;

-file指定导出证书的文件名为casserver.cer;

-keystore指定之前生成的密钥文件的文件名。

注意:-alias和-storepass必须为生成casserver.keystore密钥文件时所指定的别名和密码,否则证书导出失败

2)执行上面命令后发现多了casserver.cer文件

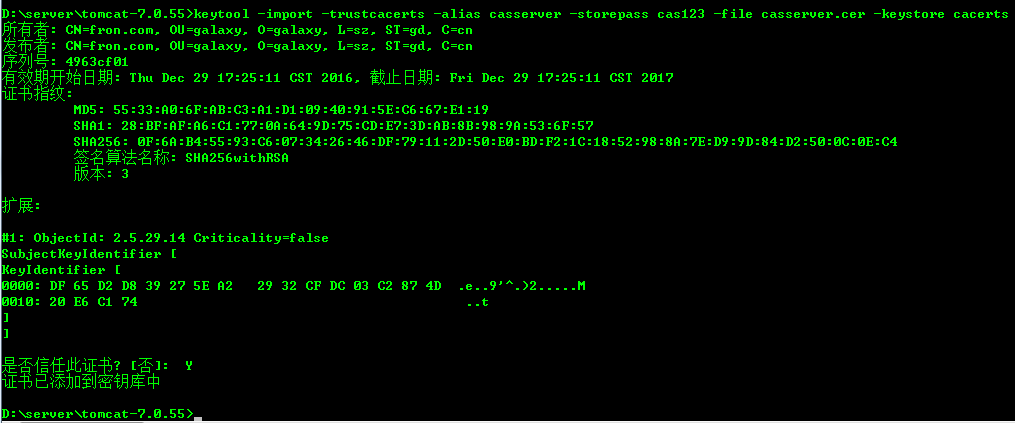

3.导入证书文件到cacerts 密钥库文件

接下来就是把上面生成的服务器的证书casserver.cer导入到cacerts密钥库文件中(后面的客户端会用到这些)

keytool -import -trustcacerts -alias casserver -storepass cas123 -file casserver.cer –keystore cacerts

命令执行成功后Server目录下多出cacerts文件。

4.服务端Tomcat配置

在制作完成密钥文件、证书文件、密钥库文件后即可进行服务端Tomcat的配置。打开$CATALINA_HOME/conf/server.xml

<!--keystoreFile 生成的安全证书的位置-->

<!--keystorePass设置安全证书的密码-->

<Connector protocol="HTTP/1.1" SSLEnabled="true"

maxThreads="150" scheme="https" secure="true"

clientAuth="false"

sslProtocol="TLS"

keystoreFile="D:\server\tomcat-7.0.55\casserver.keystore"

keystorePass="cas123"

port="443" />

说明:

port一般为8443或443,最常用的是443端口(https默认端口),

这样https方式访问的时候可以不加端口号(如:https://sso.demo.com/cas/login);

keystoreFile为tomcat目录下的密钥文件;

keystorePass为私钥密码;truststoreFile为生成的信任文件,

如果此处不指定则默认为$JAVA_HOME/jre/lib/security/cacerts文件;其它属性默认即可。

5.生成客户端密钥库文件

单向认证的客户端配置只需生成客户端信任文件caserts即可。

首先将服务端生成的证书文件(之前生成的casserver.cer文件)复制到$JAVA_HOME/jre/lib/security下,

然后打开CMD窗口切换到$JAVA_HOME/jre/lib/security下并执行命令:

keytool -import -trustcacerts -alias casclient -storepass changeit -file casserver.cer -keystore cacerts

命令执行成功后JDK目录/jre/lib/security下多出cacerts文件。

6.客户端应用配置

TOMCAT修改

tomcat\conf\ server.xml 修改片断

<!--keystoreFile 生成的安全证书的位置-->

<!--keystorePass设置安全证书的密码-->

<Connector protocol="HTTP/1.1" SSLEnabled="true"

maxThreads="150" scheme="https" secure="true"

clientAuth="false"

sslProtocol="TLS"

keystoreFile="D:\server\tomcat-7.0.55\casserver.keystore"

keystorePass="cas123"

port="443"/>

7.常见配置错误

1)keytool 生成安全证书不能使用IP地址 一律使用域名

2)务必确认客户端程序使用JDK 路径正确 分清楚JDK、JRE

浙公网安备 33010602011771号

浙公网安备 33010602011771号