subdomain takeover(子域名劫持)

hackerone上的例子

hackerone上的例子:

Authentication bypass on sso.ubnt.com via subdomain takeover of ping.ubnt.com

URGENT - Subdomain Takeover on media.vine.co due to unclaimed domain pointing to AWS

Subdomain Takeover using blog.greenhouse.io pointing to Hubspot

Subdomain takeover on rider.uber.com due to non-existent distribution on Cloudfront

其他例子:

LTR101: My First CloudFront Domain Takeover/Hijack

How we Hijacked 26+ Subdomains

Taking over Azure DevOps Accounts with 1 Click

域名解析过程

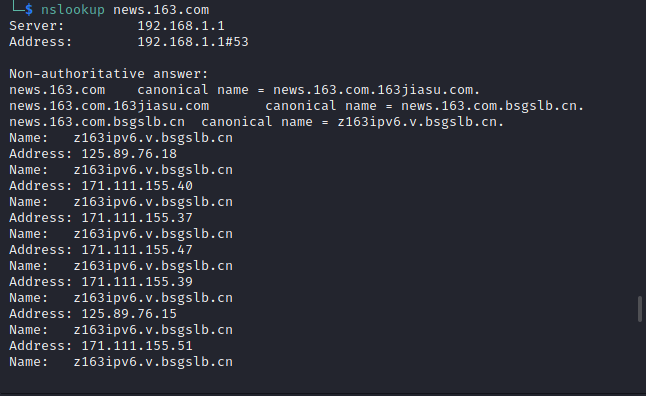

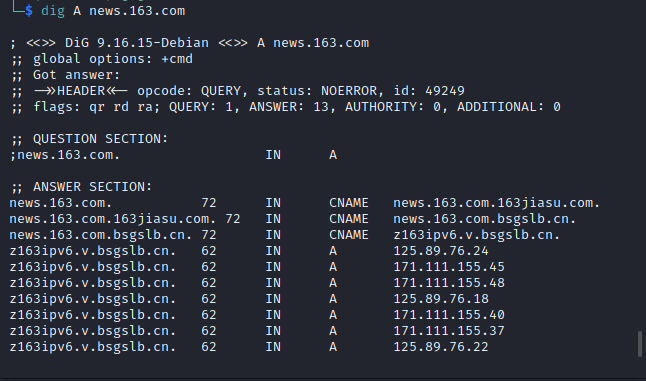

在上网时当我们要浏览某个网站时需要在浏览器输入该网站的域名如news.163.com,然后浏览器将网站显示到浏览器上。

输入域名后,浏览器就去DNS服务器查询news.163.com对应的IP地址,假设为125.89.76.24.有时候域名并不直接

映射到域名上,而是映射到另外一个域名上如 news.163.com.163jiasu.com。

上面这个两种分别是A(address)记录 和 CNAME记录.(CNAME,即Canonical Name直译为"规范的名字",其实翻译为中文时叫"别名"更好一些).

A记录就是将域名指向一个明确的IP地址的记录,如:

z163ipv6.v.bsgslb.cn. A 125.89.76.24

CNAME记录就是将一个域名指向另外一个域名的记录,如:

news.163.com.bsgslb.cn. CNAME z163ipv6.v.bsgslb.cn.

下面是查询news.163.com的A记录和CNAME得到的结果

先知论坛的文章 子域名劫持(Subdomain Takeover) 里面的讲解了:

1.CNAME解析

2.子域名劫持原理

3.漏洞利用

3.1 网页钓鱼

3.2 Cookie操纵

4.漏洞检测

5.漏洞防护

参考:

Differences Between A and CNAME Records

子域名劫持(Subdomain Takeover)

浙公网安备 33010602011771号

浙公网安备 33010602011771号