RDP远程桌面凭证获取密码

参考链接:https://blog.csdn.net/qq_36618918/article/details/130677478

使用的工具:mimikatz

1|0前言

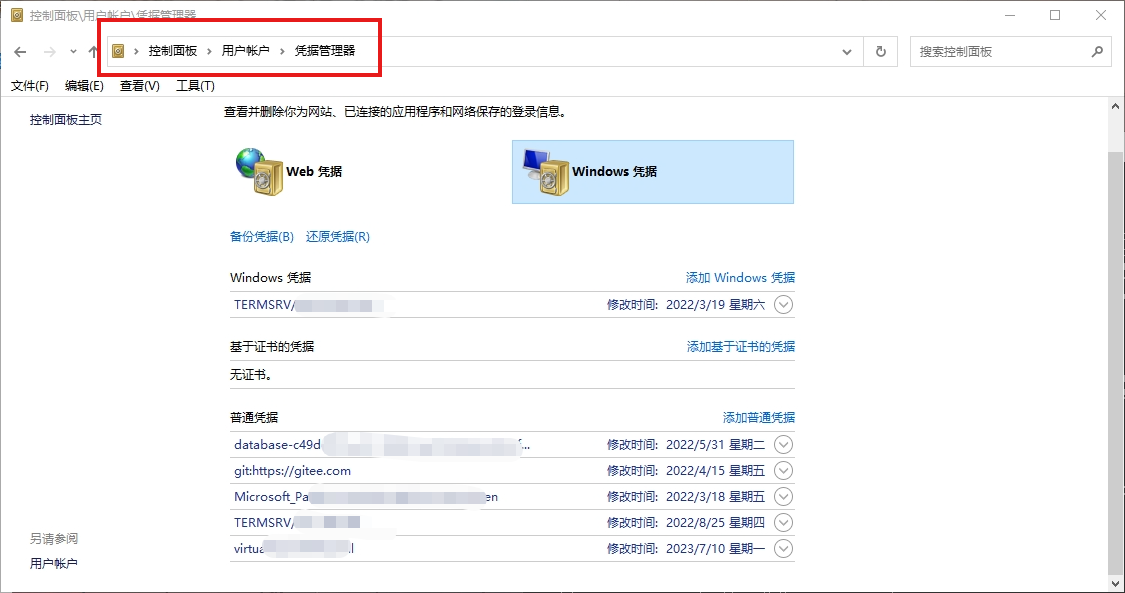

该方式适用于获取系统存储的凭证中的用户名和密码,不仅限于远程桌面的凭证。

使用的工具是mimikatz,杀软会报毒拦截,下载及使用的时候可以推出杀软

下载地址:https://gitcode.net/mirrors/gentilkiwi/mimikatz/-/release

2|0操作

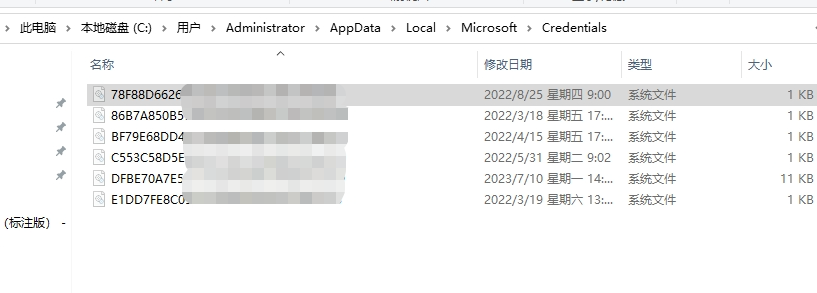

其中C:\Users\Administrator\AppData\Local\Microsoft\Credentials\78F88D66269E4A4100E35E1A9C3F8266替换为自己的

复制出其中的guidMasterKey db374c7f-b7fb-4a36-b954-893ca6ef2ade

3. 根据guidMasterKey找到对应Masterkey

执行后会在mimikatz目录生成1.txt文件,在其中查找上面获得的guidMasterKey内容,然后复制出Masterkey

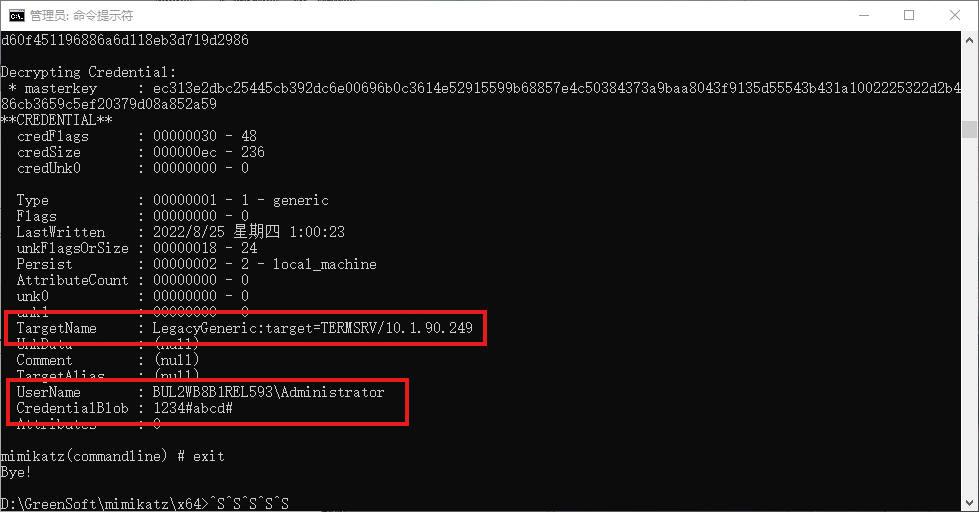

4. 解密获取明文

使用上面的文件名和获得的Masterkey替换上面命令中的部分,执行后可以看到用户名和密码

__EOF__

本文作者:fortuneju

本文链接:https://www.cnblogs.com/fortuneju/p/17546950.html

关于博主:评论和私信会在第一时间回复。或者直接私信我。

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

声援博主:如果您觉得文章对您有帮助,可以点击文章右下角【推荐】一下。您的鼓励是博主的最大动力!

本文链接:https://www.cnblogs.com/fortuneju/p/17546950.html

关于博主:评论和私信会在第一时间回复。或者直接私信我。

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

声援博主:如果您觉得文章对您有帮助,可以点击文章右下角【推荐】一下。您的鼓励是博主的最大动力!

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 地球OL攻略 —— 某应届生求职总结

· 周边上新:园子的第一款马克杯温暖上架

· Open-Sora 2.0 重磅开源!

· 提示词工程——AI应用必不可少的技术

· .NET周刊【3月第1期 2025-03-02】