【POC】CVE-2022–21661 WordPress核心框架WP_Query SQL注入漏洞-POC

关于漏洞的复现分析看上一篇:【漏洞复现】CVE-2022–21661 WordPress核心框架WP_Query SQL注入漏洞原理分析与复现

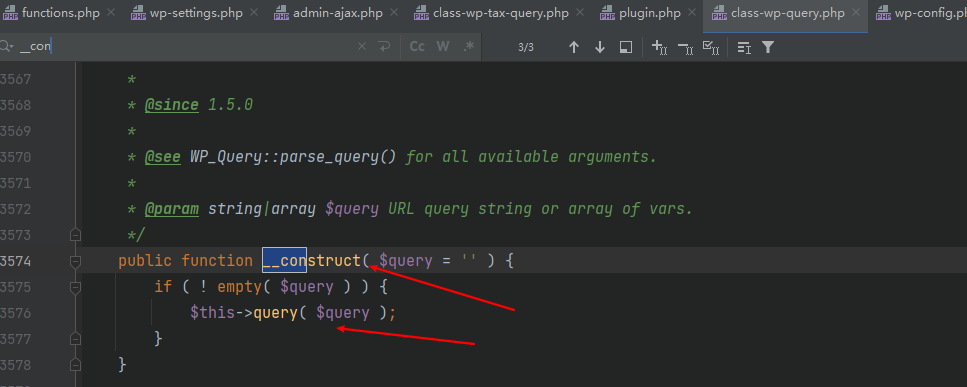

漏洞触发点为WP_Query($x) 即为WP_Query的构造函数,或者是WP_Query的query方法参数可控点都可以

主题中应该会有一些有,需要自己发掘。

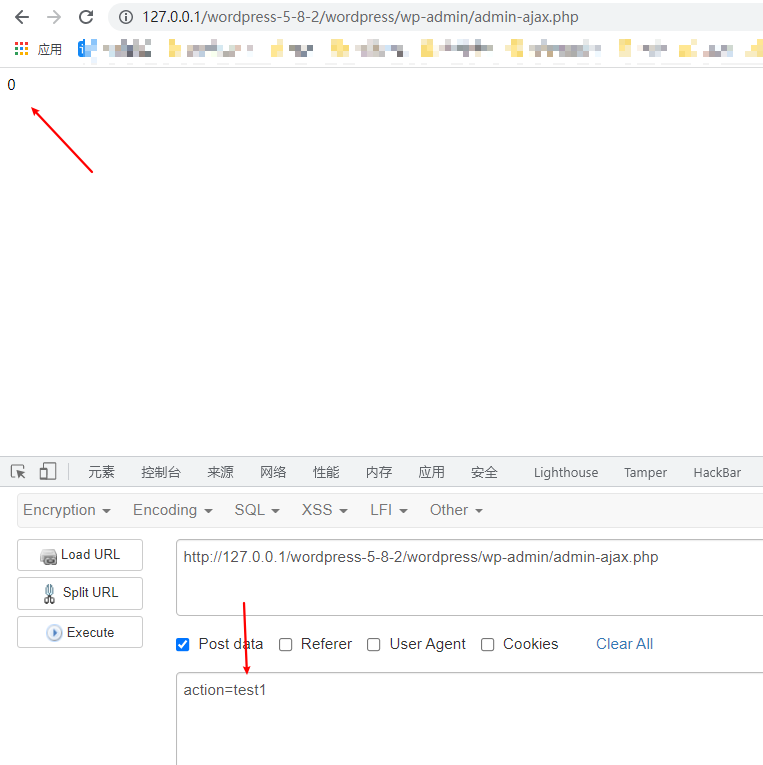

判断有无方法:

不用加payload参数,当调用方法正确即调用的WP_Query的构造方法的action无回显,当调用方法不对或者不存在调用

当调用方法正确时,回显为空

最后

关注公众号回复“加群”,添加Z2OBot 小K自动拉你加入Z2O安全攻防交流群分享更多好东西。

知识星球

团队建立了知识星球,不定时更新最新漏洞复现,手把手教你,同时不定时更新POC、内外网渗透测试骚操作。感兴趣的可以加一下。

浙公网安备 33010602011771号

浙公网安备 33010602011771号