20155323刘威良《网络对抗》Exp6 信息搜集与漏洞扫描

20155323刘威良《网络对抗》Exp6 信息搜集与漏洞扫描

实践目标

掌握信息搜集的最基础技能与常用工具的使用方法。

实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

实践过程

信息搜集

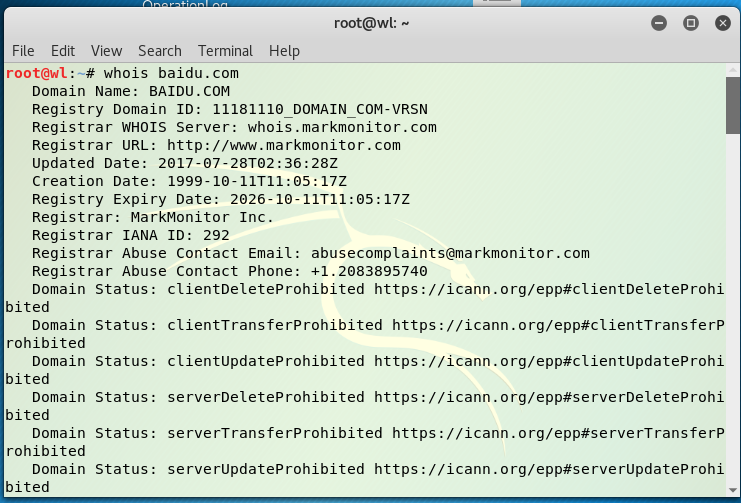

- whois查询

在虚拟机中用

whois命令可以查询域名注册信息,但是查询的网址要去掉www.的前缀,这里我以百度网址进行实验。

这里可以看到3R注册信息

拉下去我们可以看到很多信息,例如服务器和注册信息。

去掉前缀的原因是注册域名时通常还会注册一个上层域名,子域名受自身的域名服务器管理。

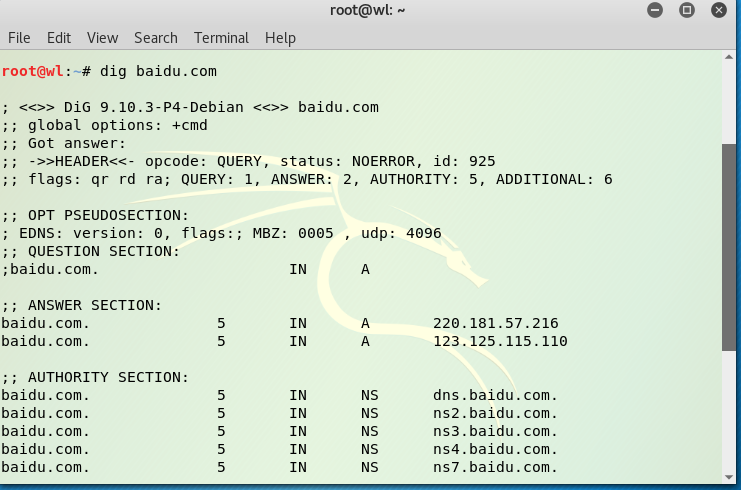

- dig/nslookup查询

nslookup是windows上默认自带的DNS拨测工具;dig是Linux默认自带的DNS拨测工具

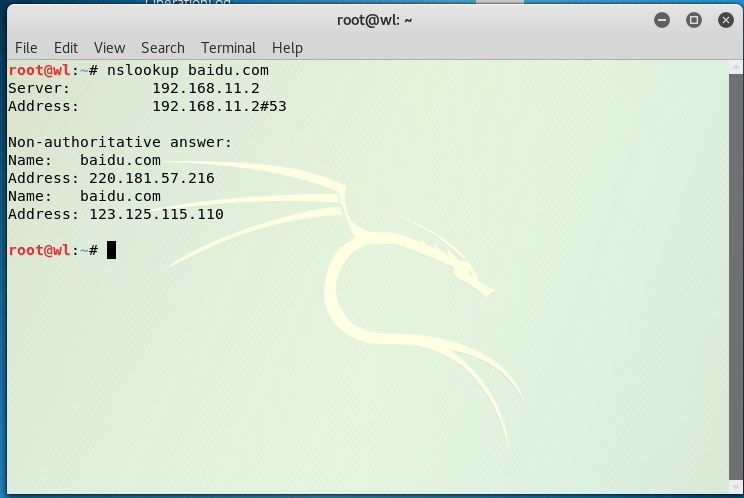

先用

nslookup试试查询百度

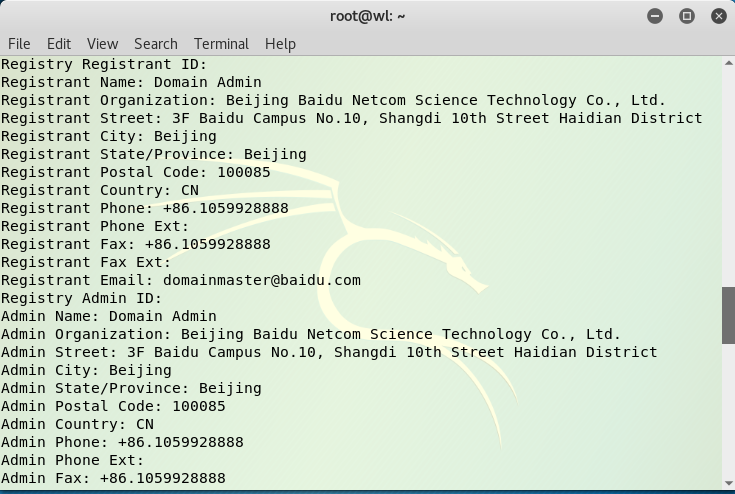

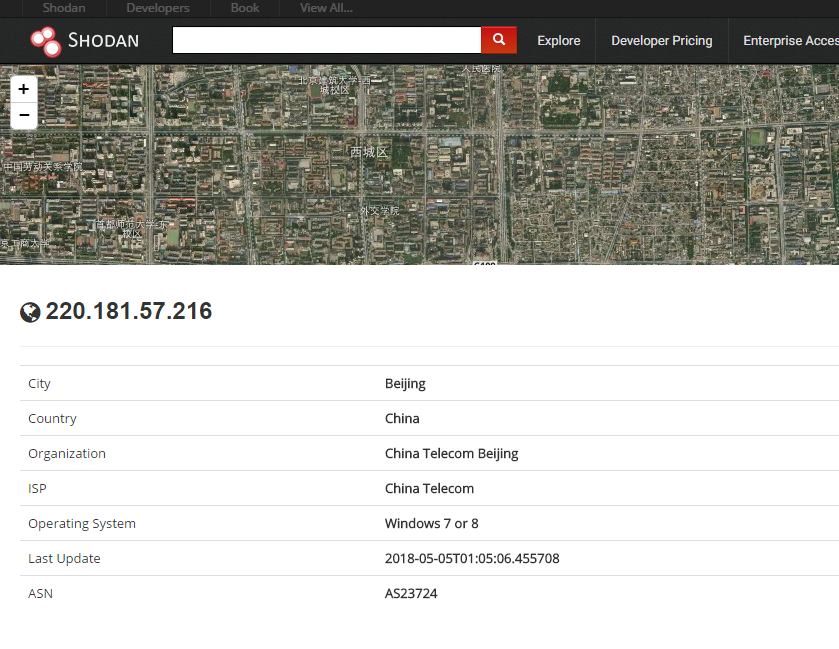

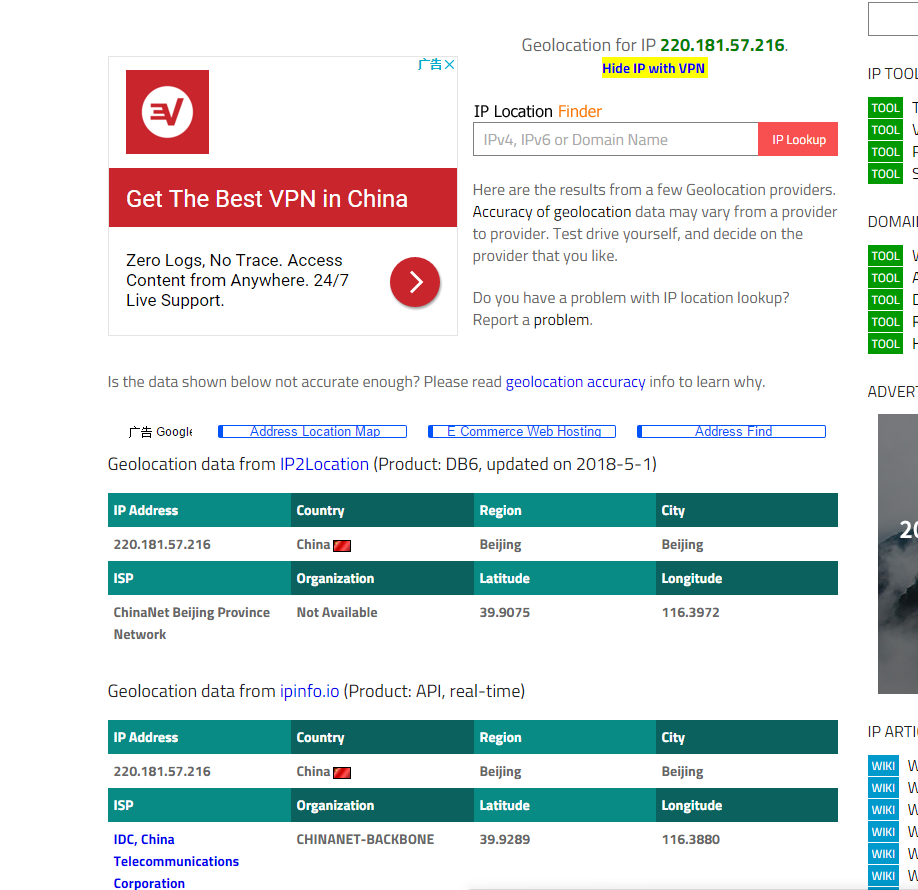

再把得到的IP地址进行进一步查询看看

还可以在SHODAN网站上进行查询

或者在IP2Location上查询

再用dig命令试试查询百度

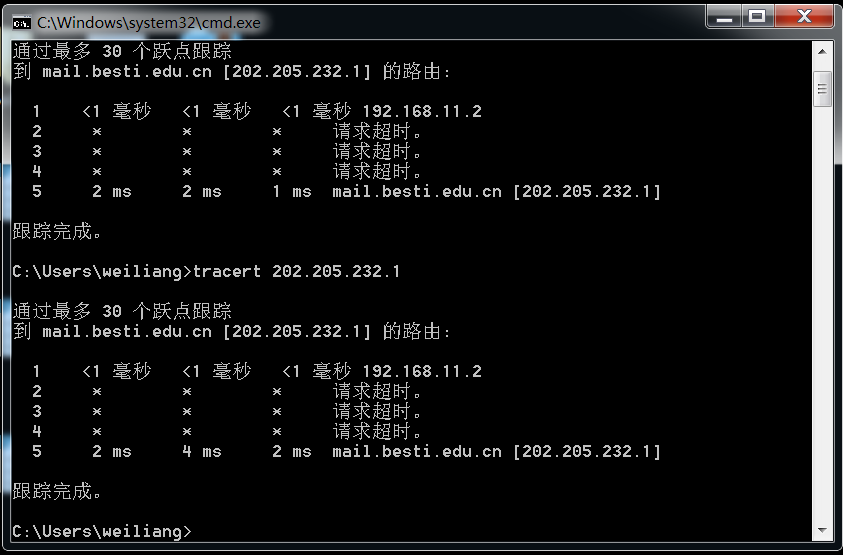

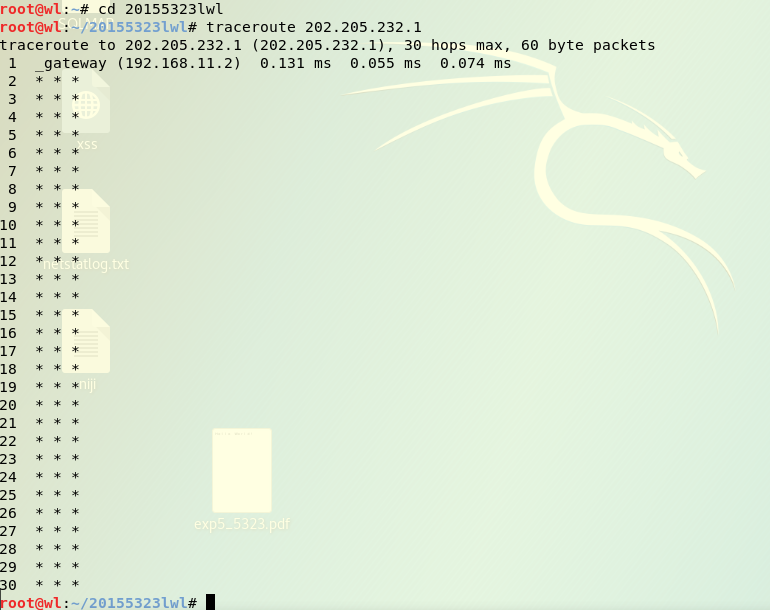

- tracert路由探测

首先在Windows下对学校教务网进行路由探测,但是尝试了两次,中间的请求都超时了。

再在Linux下试试,发现还是超时,我询问了同学才知道由于我们的虚拟机使用的网络连接方式都是NAT,traceroute返回的TTL exceeded消息无法映射到源IP地址、源端口、目的IP地址、目的端口和协议,因此无法反向将消息路由传递回主机。

- 搜索引擎查询

我尝试在站点范围为edu.cn的网站搜索有关论文的pdf文档。

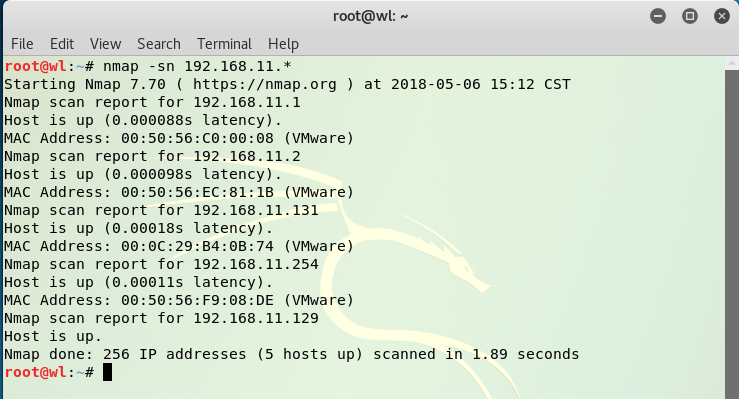

- 主机扫描

namp -sn命令可以扫描整个网段的活跃主机

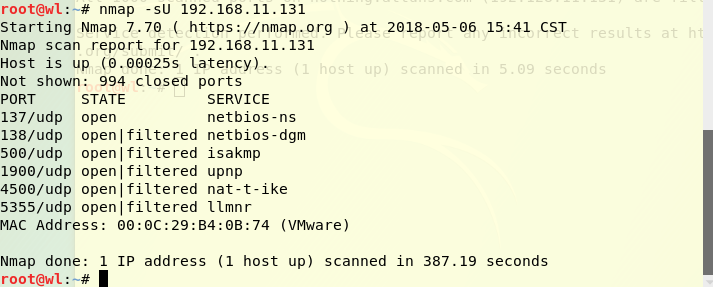

nmap -sU命令可以扫描指定主机的UDP协议端口信息

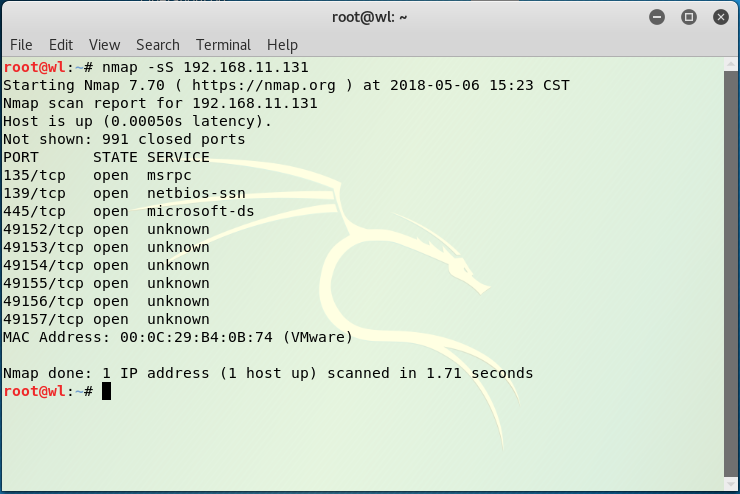

nmap -sS命令可以进行指定主机的TCP端口扫描

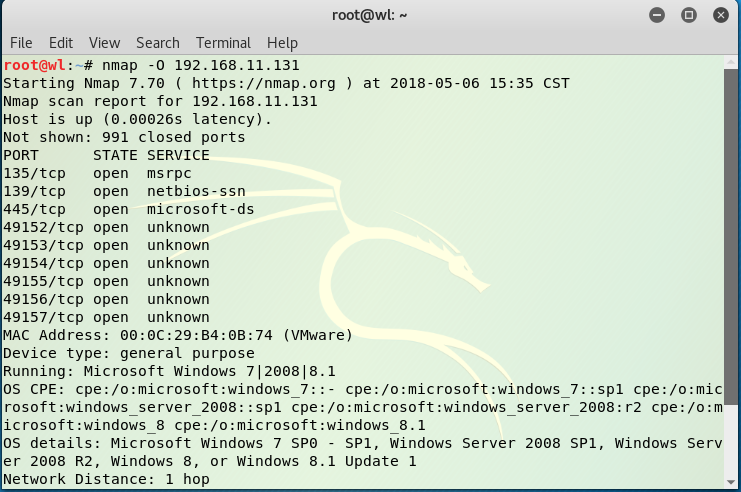

nmap -O可以扫描指定主机的操作系统,这里我是对WIN7虚拟机进行的扫描

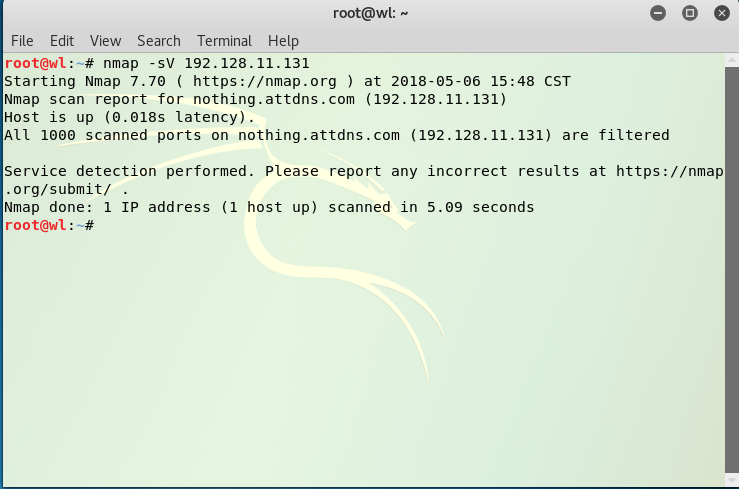

nmap -sV命令可以扫描指定主机的微软服务信版本息

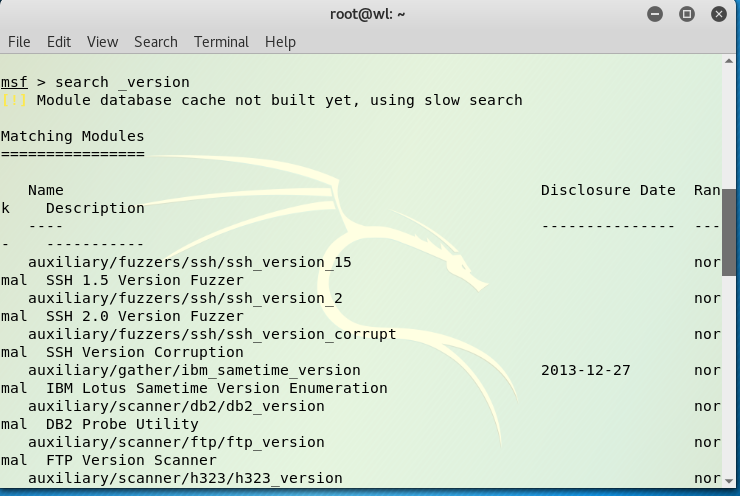

- smb服务查点

首先进入msf控制台输入

search smb_version查询模块

再输入

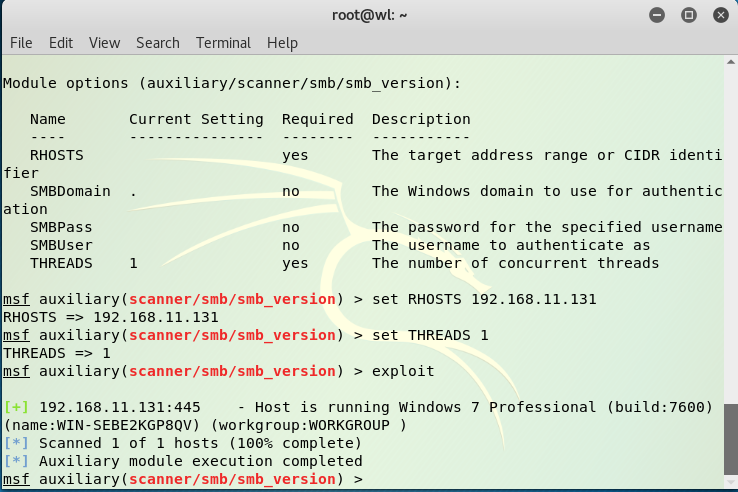

use auxiliary/scanner/smb/smb_version命令使用该模块

查看该模块需要配置的信息并进行配置,配置完成后进行exploit进行查询。

漏洞扫描

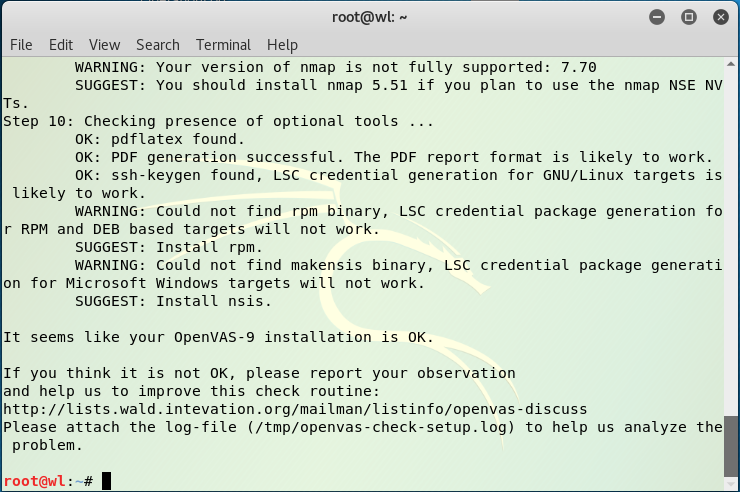

首先在LINUX下输入

openvas-check-setup命令查询openvas的安装状态,但是这里出现了错误,这里需要用终端中提示的命令进行一步步的修复,最后配置完成。

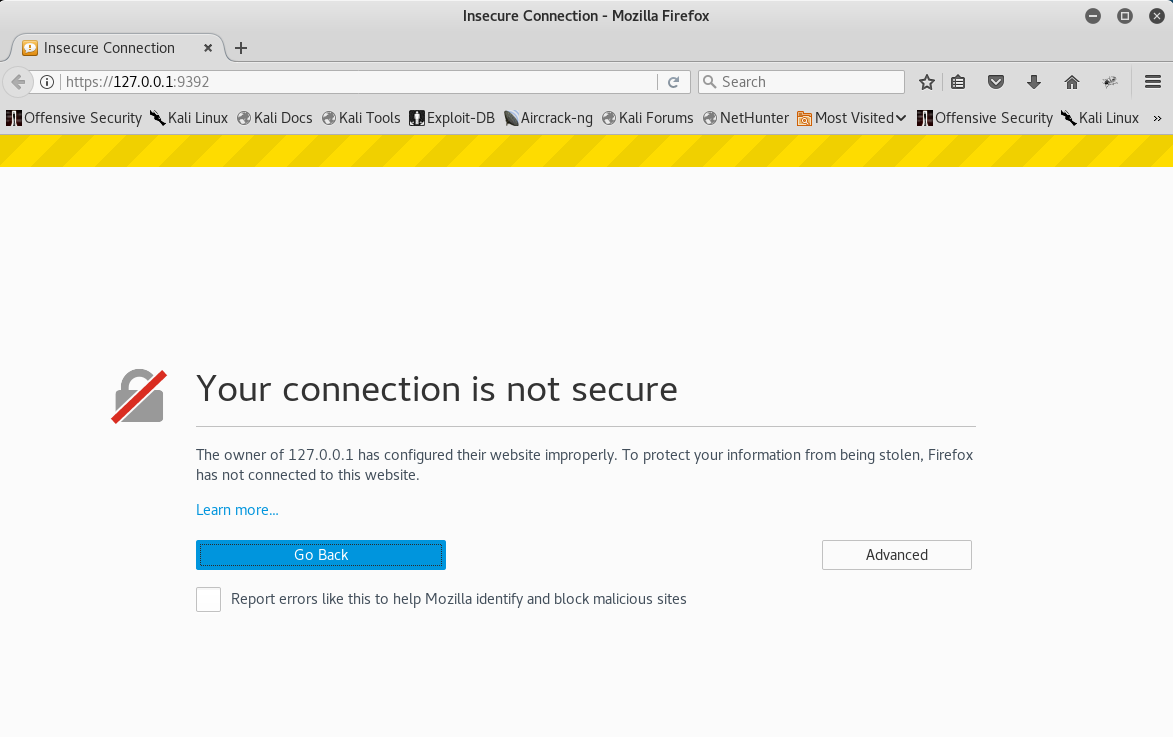

输入

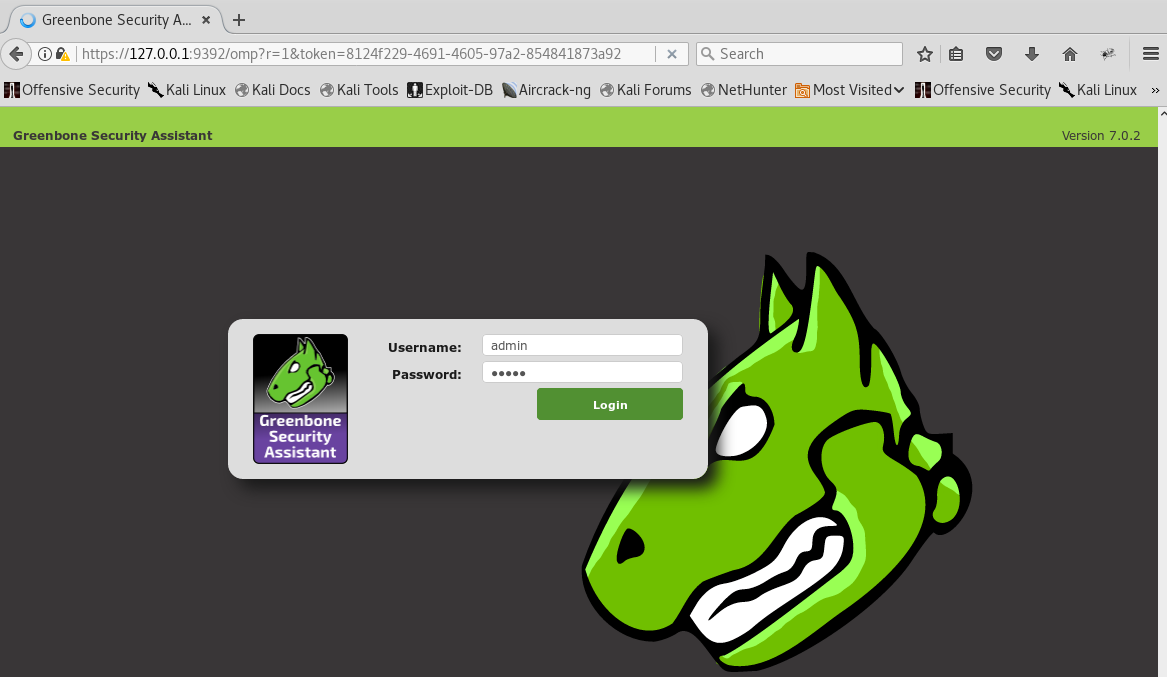

openvas-start命令打开openvas,就会弹出网站,但是这里显示连接有问题

点击右下角的

Advanced进行进一步设置,将该网站设置为受信任的站点再刷新一次就可以进入网页,这里用默认的帐号和密码登录

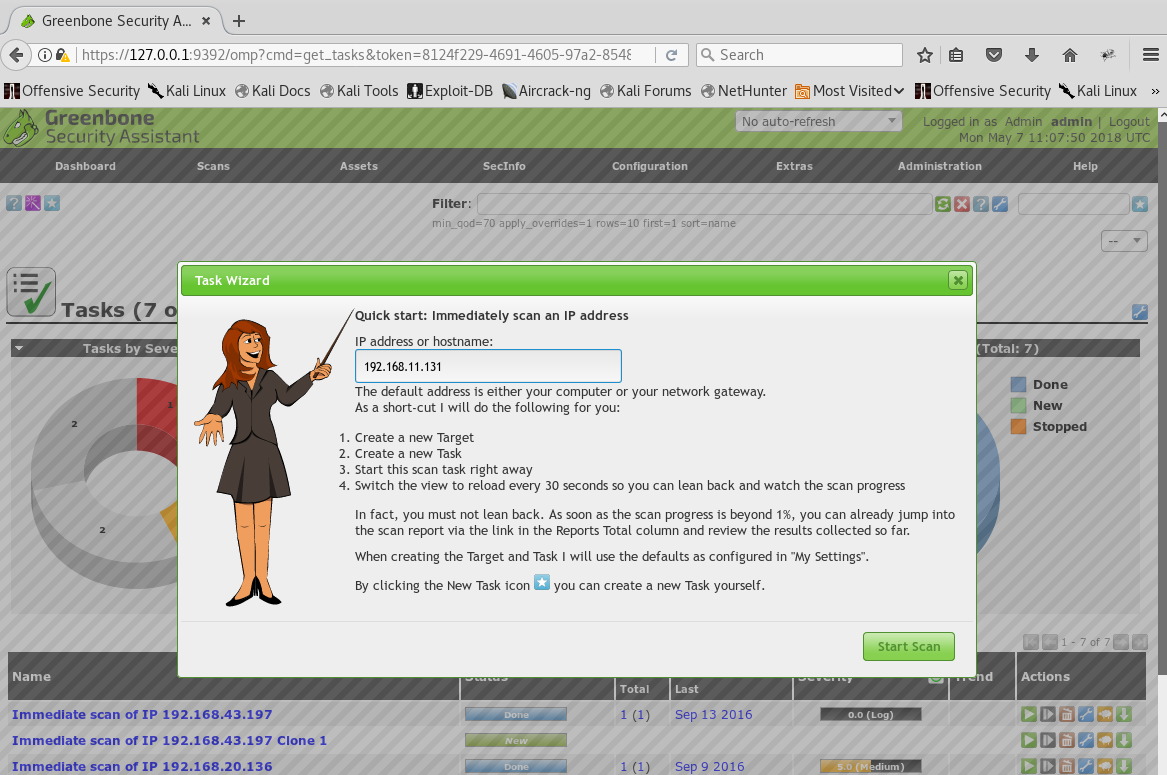

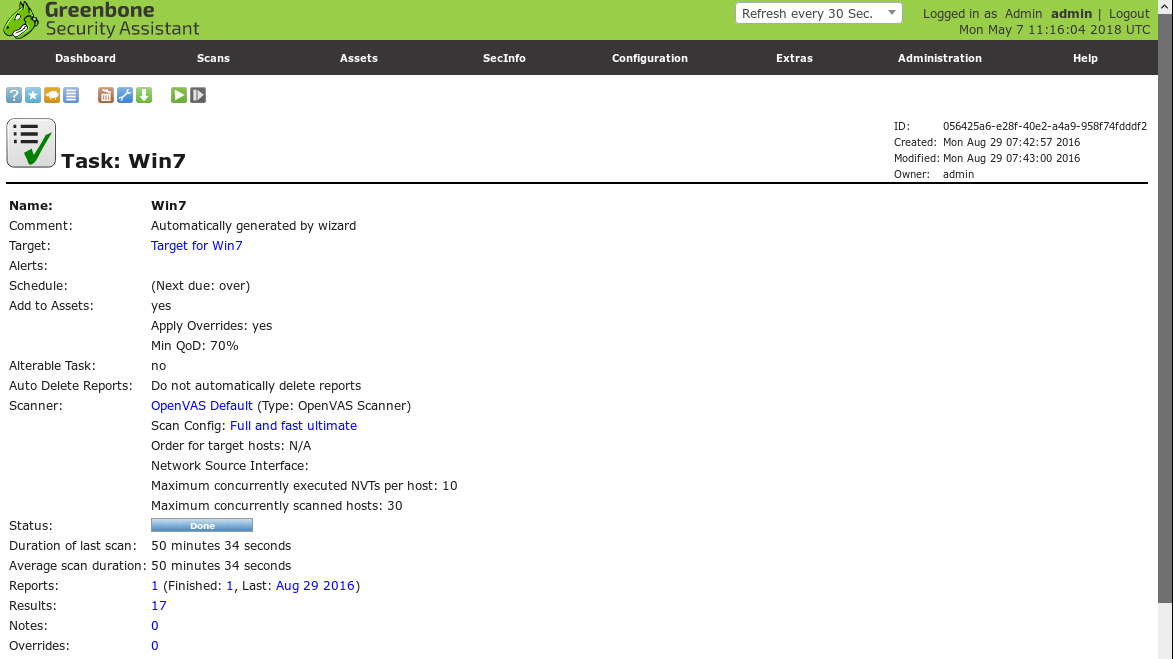

点击Task Wizard新建任务,新建一个任务向导,输入待扫描的xp靶机IP地址,并单击Start Scans确认,开始扫描。

点击

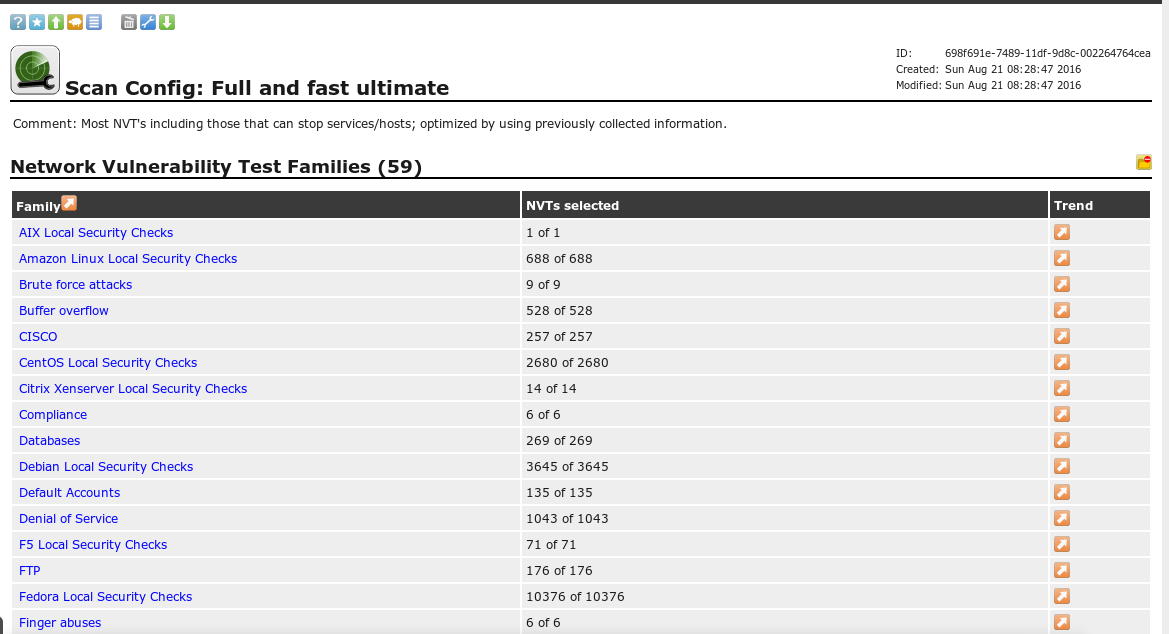

Full and fast ultlmate可以看到漏洞信息

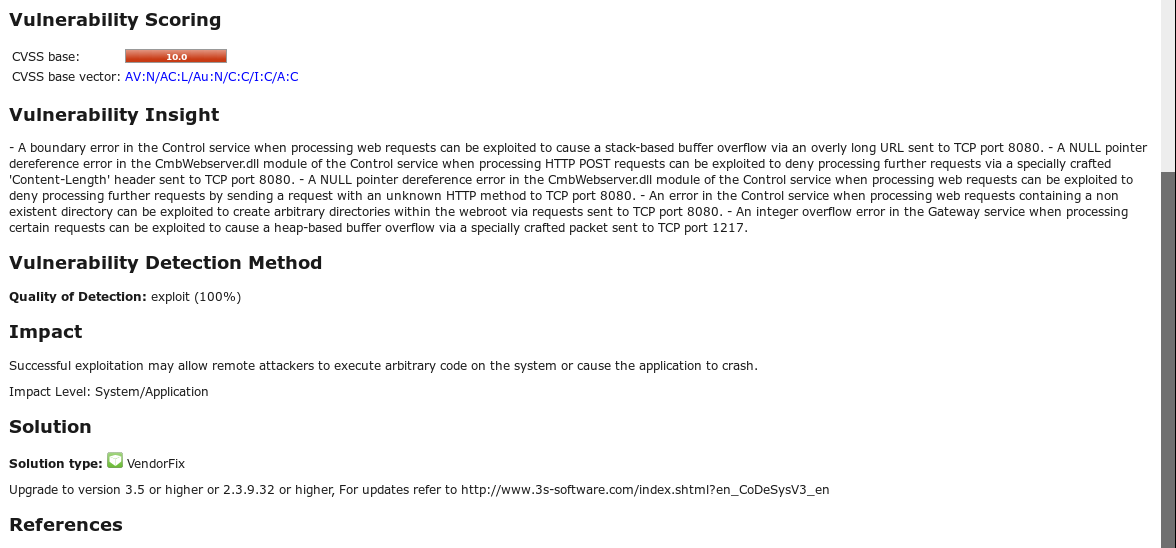

我们可以选择一个查看相关漏洞

还可以再查看漏洞详细信息

回答问题

(1)哪些组织负责DNS,IP的管理。

ICANN负责全球的域名根服务器、DNS和IP地址管理。

地区性的注册机构有五个,ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC主要负责非洲地区业务。

(2)什么是3R信息。

包含有关注册人、注册商、官方注册局的相关信息

(3)评价下扫描结果的准确性。

不清楚扫描结果是否准确,因为没有接触过相关的实验,但是觉得扫描结果还是很齐全的,毕竟有非常多的选项可以进行查看。

实验总结与体会

本次实验难度不高,进行相关的信息收集给我涨了许多知识,受益匪浅。我也没有遇到什么问题,实验还算顺利。

浙公网安备 33010602011771号

浙公网安备 33010602011771号