pikachu越权漏洞

水平越权

已知有如下账号

lucy/123456,lili/123456,kobe/123456

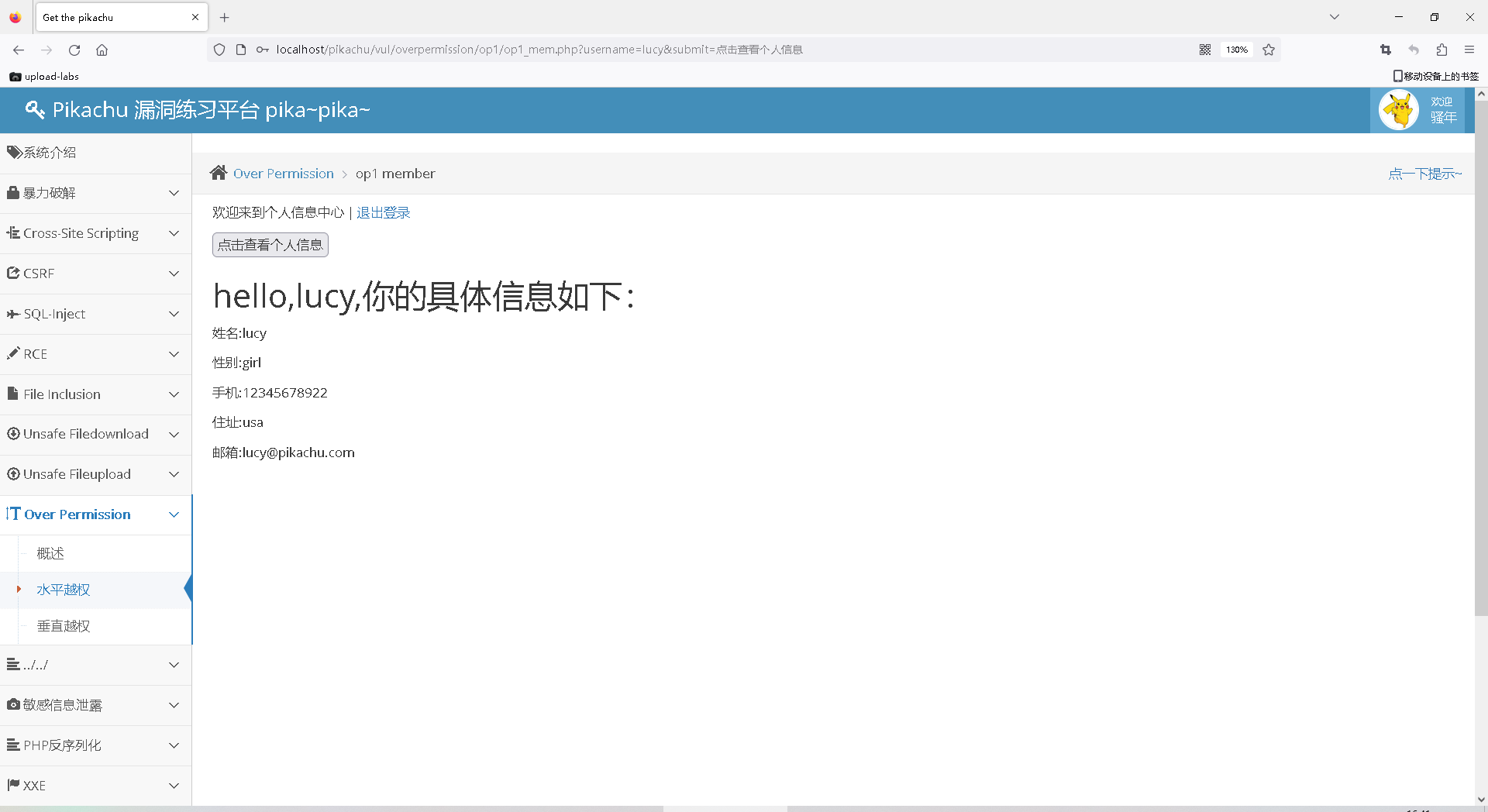

我们先用lucy的账号登录

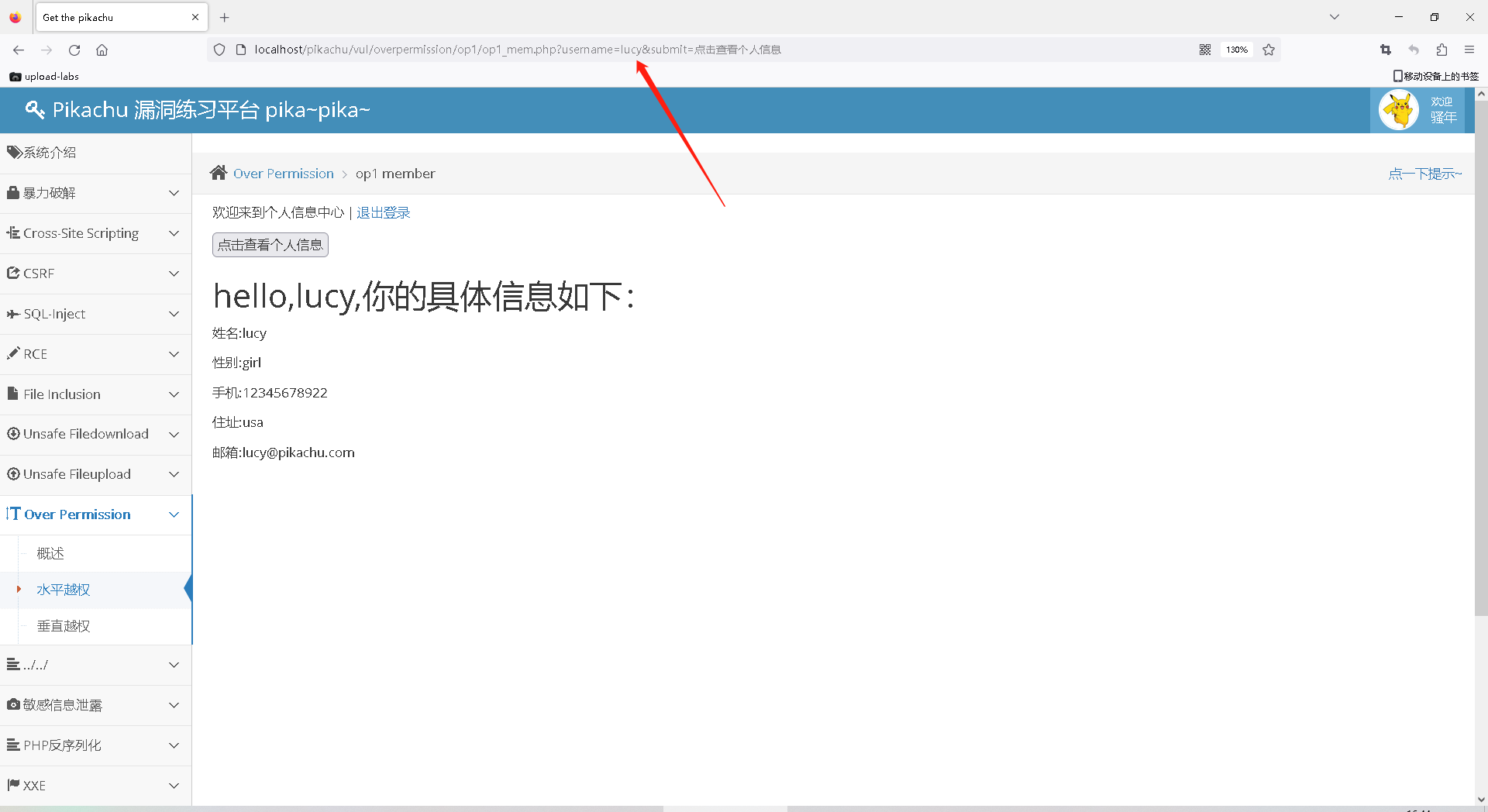

我们直接在上面的url直接把lucy改为kobe,发现可以越权登录到kobe的账号,并且查看kobe的个人信息

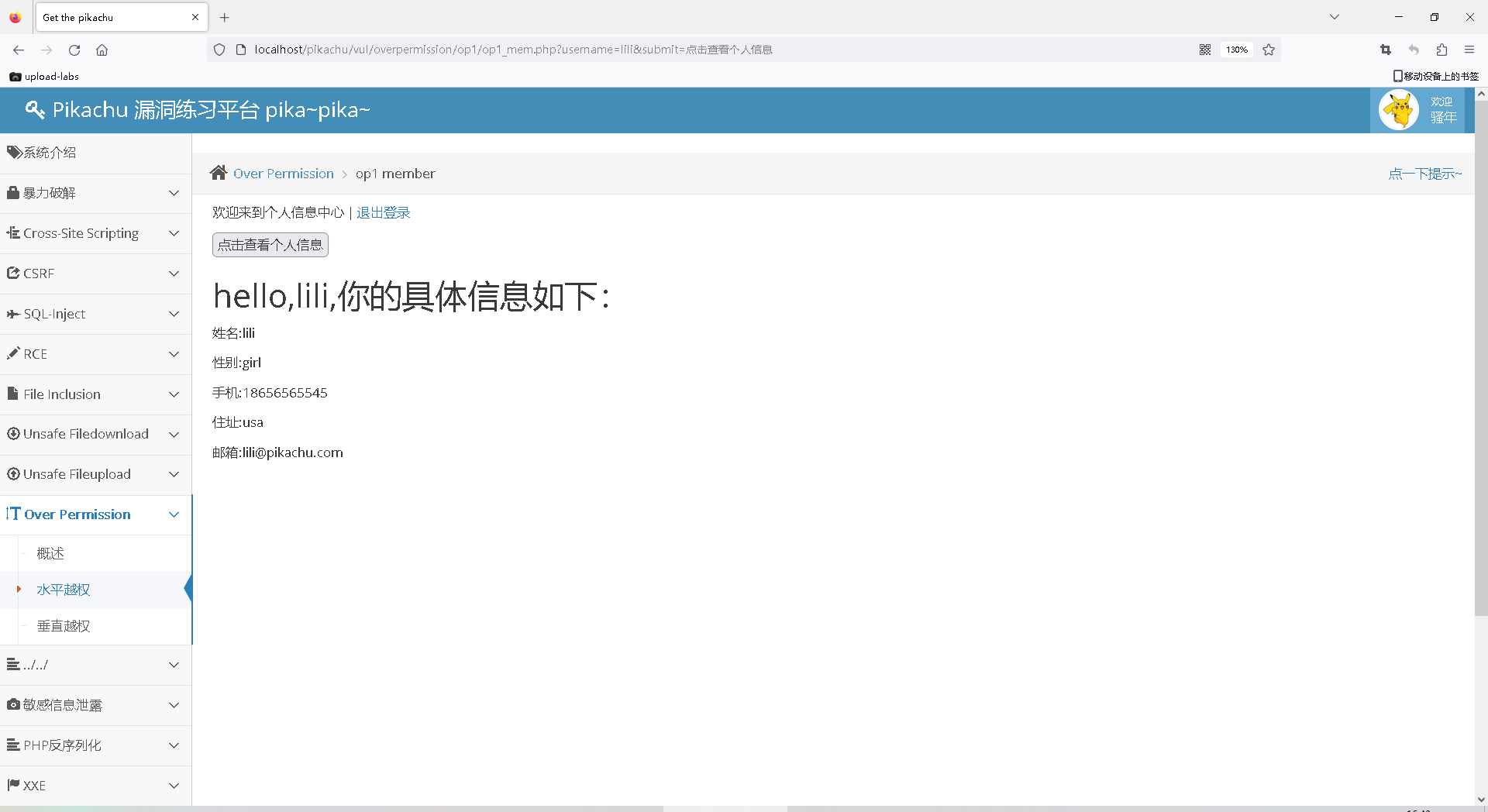

我们再用lili的身份登录

再来我们直接在上面的url直接把lili改为lucy,发现同理可以越权登录到lucy的账号,并且查看lucy的个人信息

总结:我们可以在这三个用户之间随意越权登录并查看对方的信息

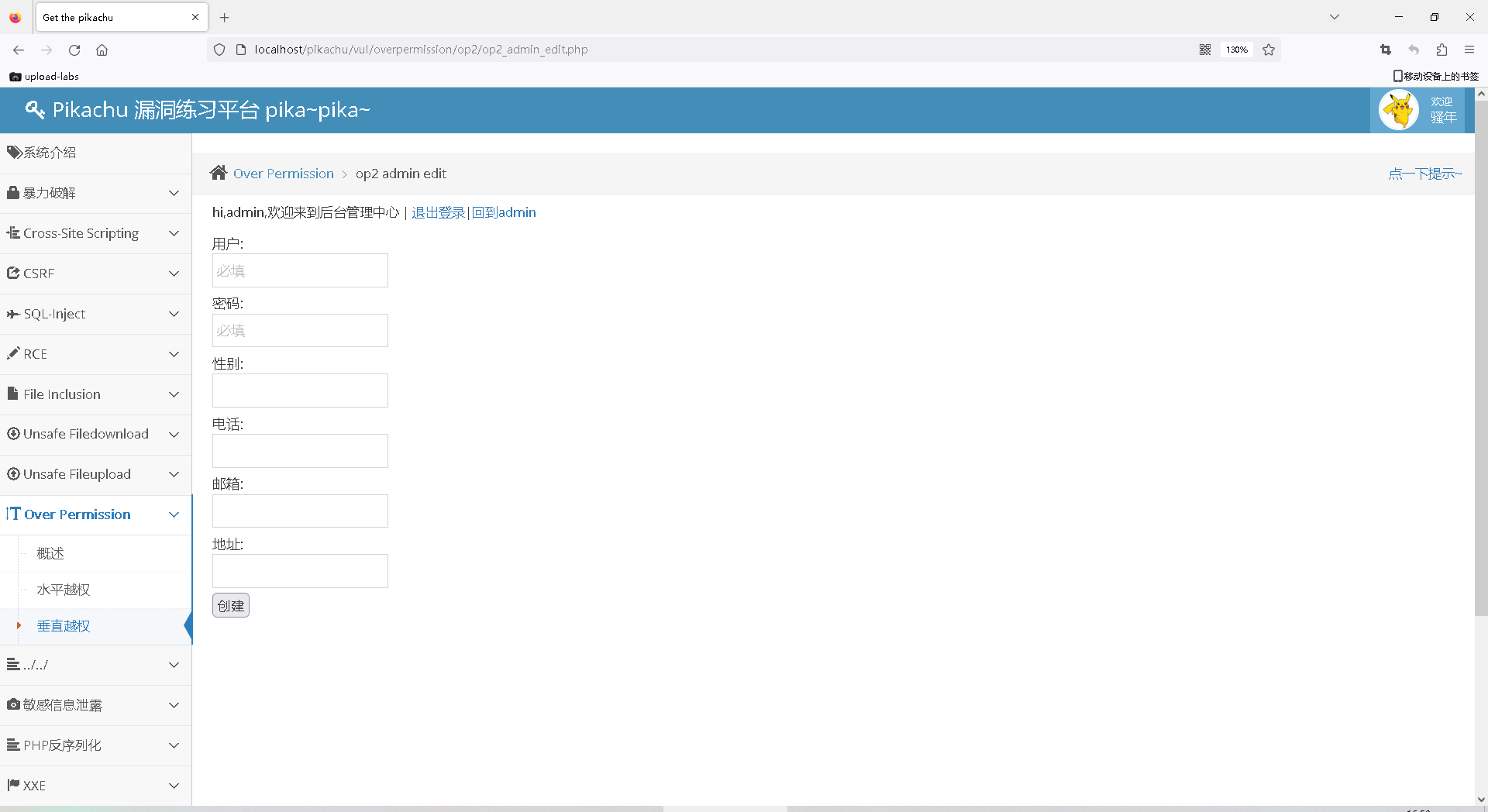

垂直越权

已知有如下账号

admin/123456,pikachu/000000,admin是超级管理员账户

我们先用pikachu的身份登录

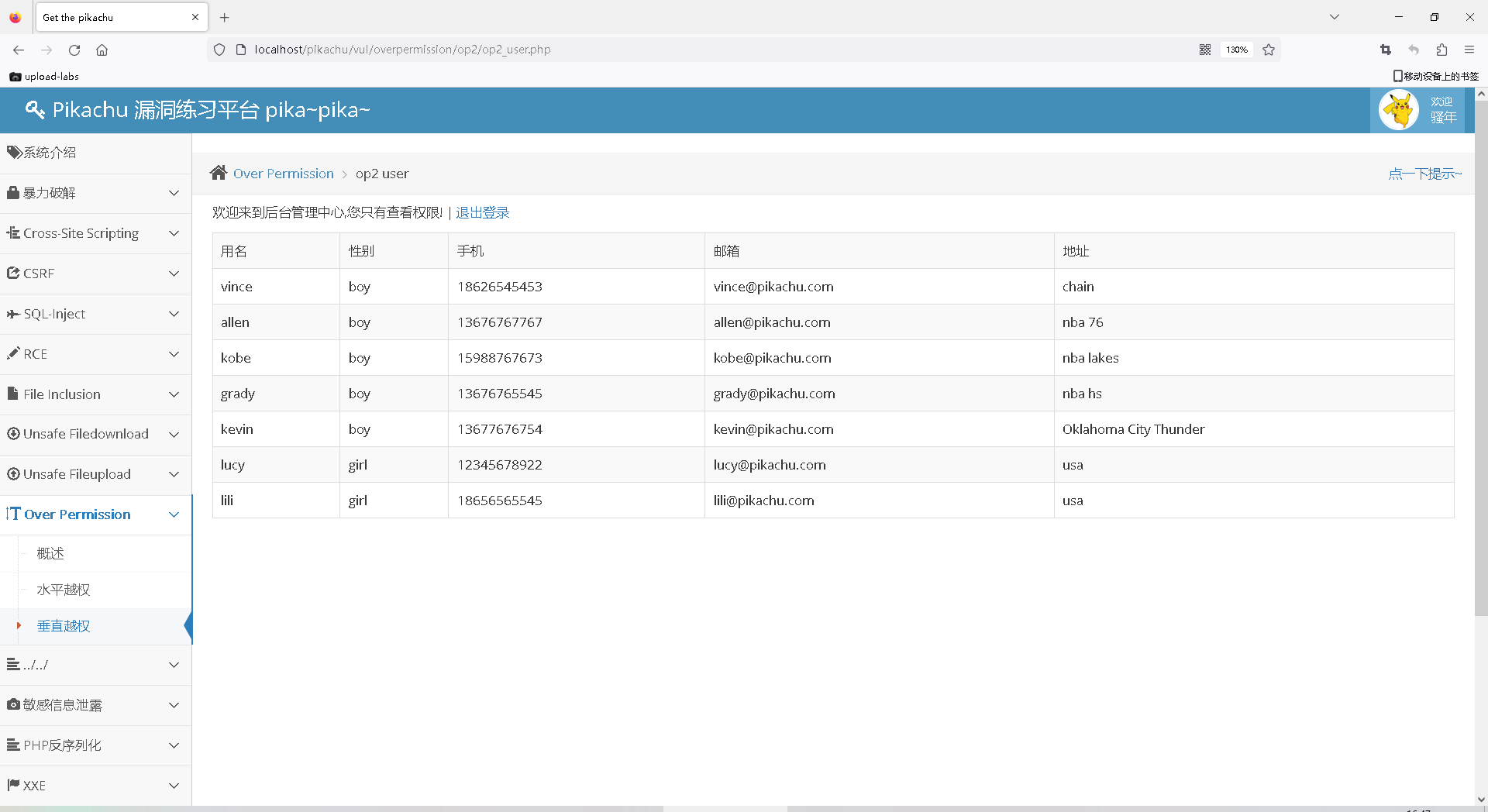

再用admin管理员身份登录,可以发现有查看用户列表和添加用户,删除用户的权限,最后对比它们的url

发现url路径里面最后的op2_后面的字符影响了页面,即php文件不同。我们尝试在pikachu普通用户界面更改url

先重新登录admin管理员添加用户页面的url

http://localhost/pikachu/vul/overpermission/op2/op2_admin_edit.php

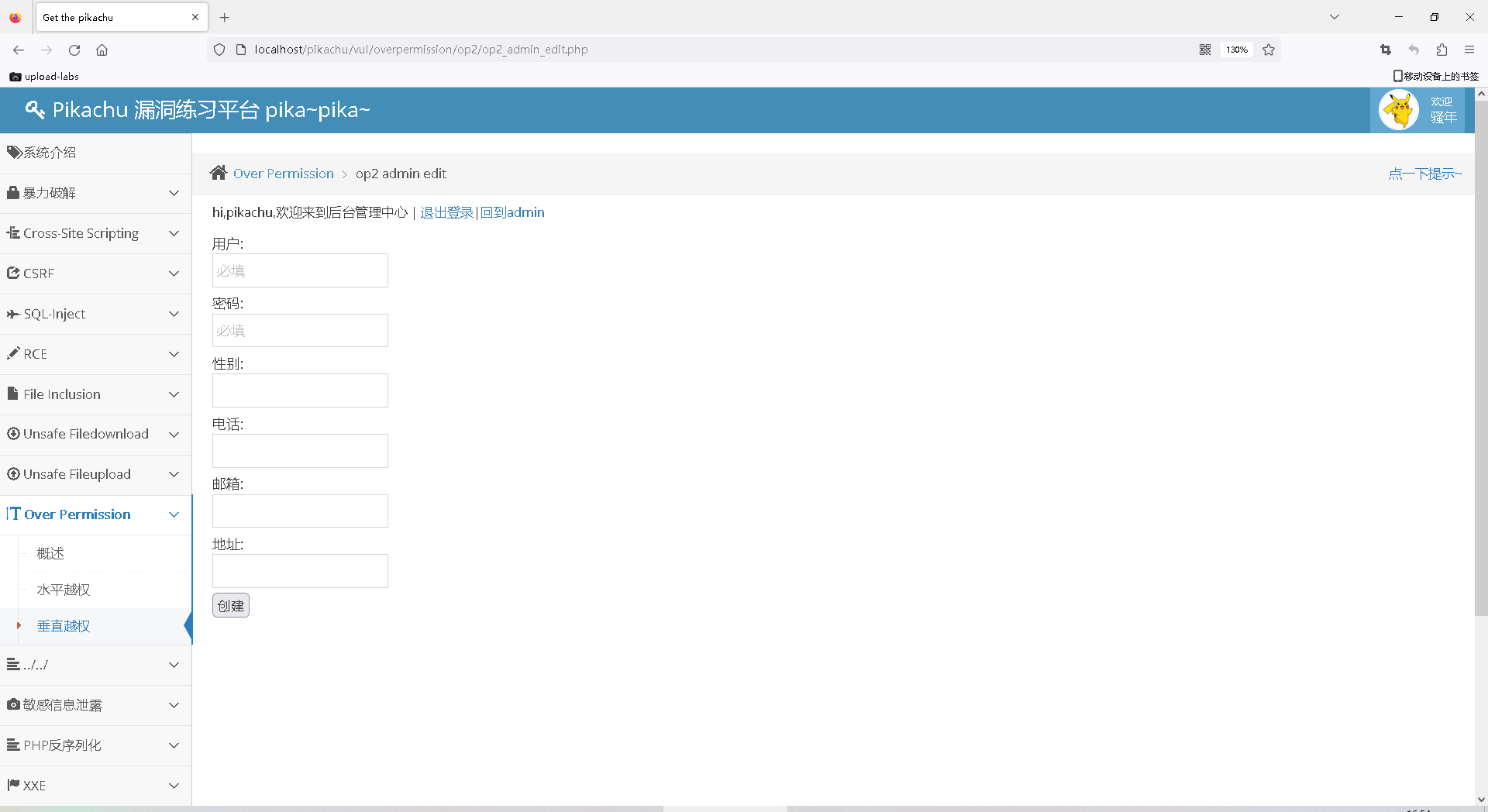

退出登录,再次回到pikachu用户界面,更改url为上面admin管理员添加用户页面的url,发现直接就跳转到页面了,垂直越权成功!

我们尝试添加一个用户123

再次登录admin管理员账户,查看信息,发现了刚刚我们利用pikachu用户越权添加的用户123

总结:此网站在添加用户界面存在垂直越权,但是当我们用pikachu用户越权删除新建的123,对结果确是没有影响的,由此可见,此网站只有添加用户界面存在垂直越权

编写人:Kevin

2023.8.28

浙公网安备 33010602011771号

浙公网安备 33010602011771号