非对称加密和linux上的 ssh-keygen 工具使用

rsa :创造非对称加密的三个人名。原理是两个1024到2048之间的素数,以此为乘积。等。。。

a*b=c 一般a*b为私钥端,c为公钥端。因为 c非常难算出a和b。

ssh-keygen -t rsa 创建公钥和私钥。

私钥留在本地,公钥传输给需要与本地通信的另一端。本地用私钥加密,远端使用公钥解密,或者远端公钥加密,本地私钥解密。本地使用私钥,远端使用公钥。

关于公钥和私钥的原理,有一篇博客解释

https://blog.csdn.net/liuwen0730/article/details/79490270

https://www.ruanyifeng.com/blog/2011/08/what_is_a_digital_signature.html

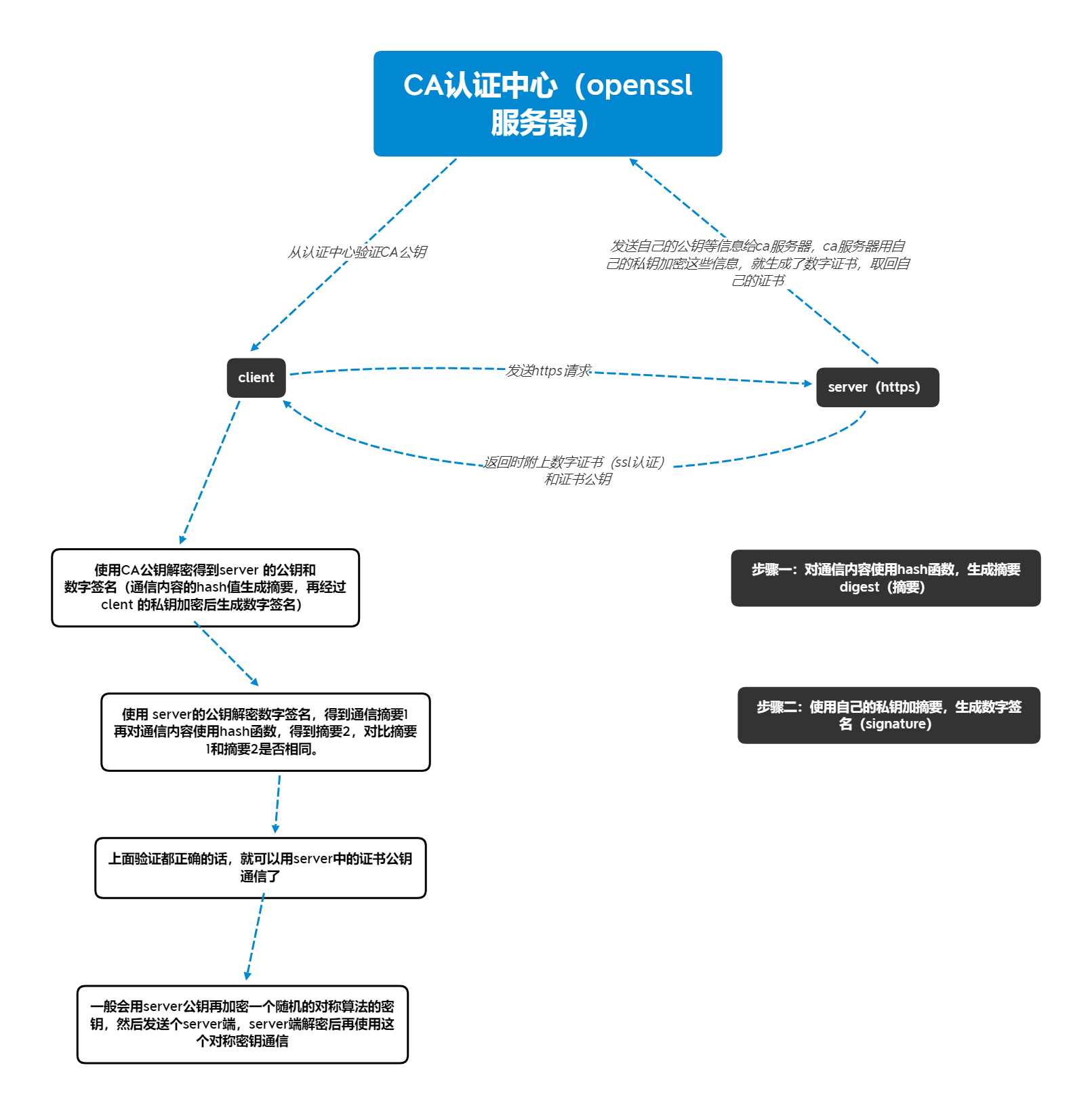

对需要传输的信息使用hash函数,产生digest(摘要)。然后对digest使用私钥加密,生成signature(数字签名)。

再经过发展。。。。。。。。。

再次发展到需要数字中心认证(CA)

证书中心"(certificate authority,简称CA),为公钥做认证。证书中心用自己的私钥,对通信发送端的公钥和一些相关信息一起加密,生成"数字证书"(Digital Certificate)。接收端使用CA的公钥解密数字证书,得到发送端的数字签名和公钥。

简单的说就是CA用自己的私钥加密发送端的公钥等信息。然后发送端再发送这些信息给接收端。

接收端使用CA的公钥解密这写信息,然后就得到发送端的公钥,再解密发送过来的数字签名。

数字签名:通信内容摘要的hash值,再经过本地的私钥加密生成。

数字证书:CA中心用自己的私钥对客户端的公钥等个人信息加密生成。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· Linux系列:如何用 C#调用 C方法造成内存泄露

· Manus爆火,是硬核还是营销?

· 终于写完轮子一部分:tcp代理 了,记录一下

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· 别再用vector<bool>了!Google高级工程师:这可能是STL最大的设计失误

· 单元测试从入门到精通