Bugku-WEB-web40

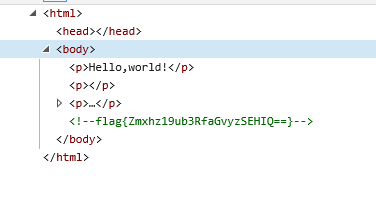

打开网页就看到一个假flag

没有其他信息,dirsearch脚本先跑一下,

发现有/.git/目录,很明显就是git泄露了。

网上有各种各样的git泄露利用工具,用githacker跑一下,

没有发现flag,还是一堆假flag

因为这些工具基本上都只能还原当前分支下的信息。

经过评论的提醒,发现还是用基础的方法简单

直接wget -r http://ip_address/.git -r就是递归下载

执行命令后会在当前目录下生成一个以ip_address命名的文件夹

进入文件夹后使用git命令读取文件

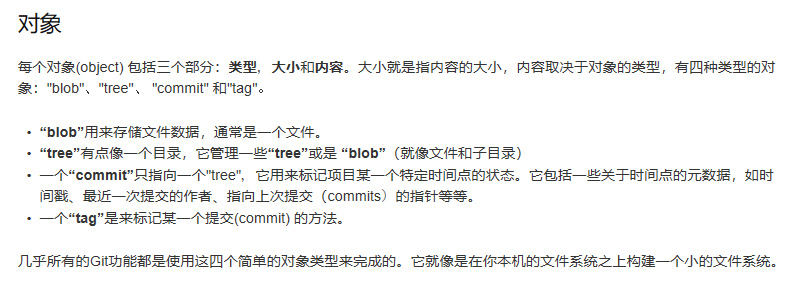

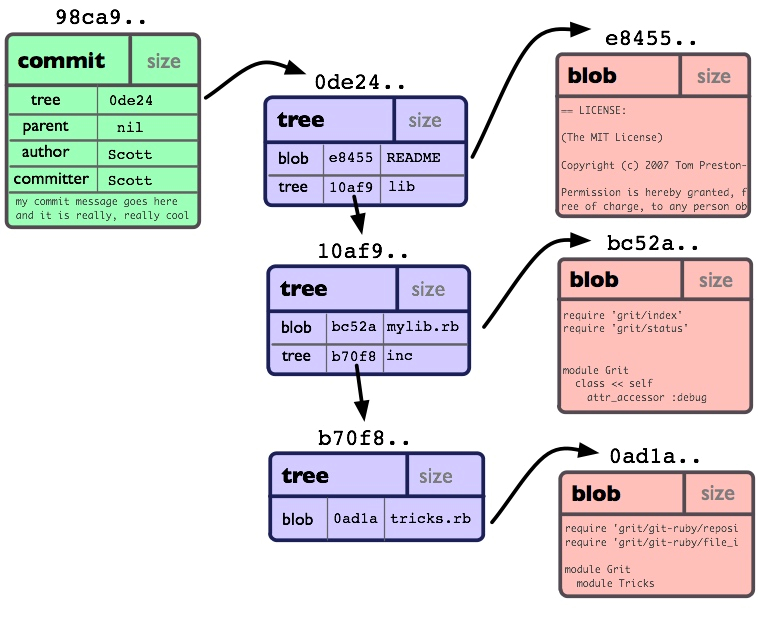

我们需要了解一下git的目录结构

首先使用git reflog查看记录

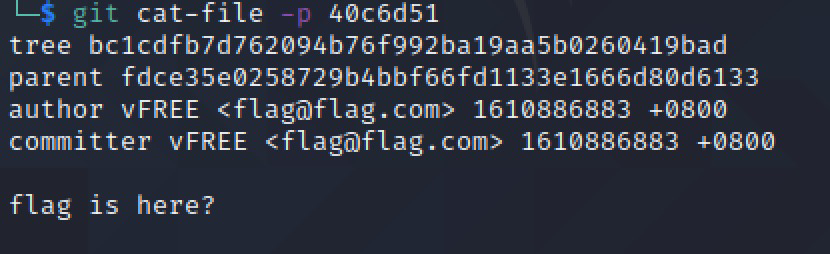

有五次commit记录,根据提示flag is here应该在前四次中

依次查找发现在哈希值为40c6d51的commit中

使用git cat-file -p命令查看commit

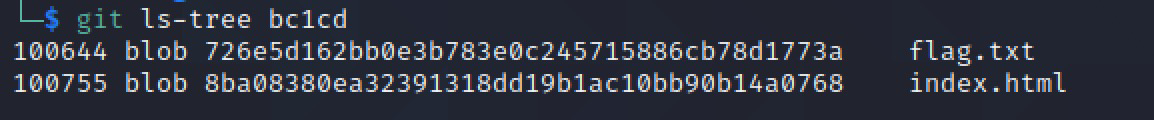

使用git ls-tree命令查看tree

使用git cat-file -p查看blob

得到flag

flag{git_is_good_distributed_version_control_system}

浙公网安备 33010602011771号

浙公网安备 33010602011771号