SVN信息泄露漏洞

SVN信息泄露漏洞

1 SVN 简介

- SVN(subversion)是一个开放源代码的版本控制系统,通过采用分支管理系统的高效管理,简而言之就用用于多个人共同开发同一个项目,实现的共享资源,实现最终集中式的管理。在使用 SVN 管理本地代码过程中,使用

svn checkout功能来更新代码时,项目目录下会自动生成隐藏的.svn文件夹,其中包含重要的源代码信息: - 造成SVN源代码漏洞的主要原因是管理员操作不规范,在发布代码时未使用

导出功能,而是直接复制代码文件夹到WEB服务器上,导致.svn被暴露于外网环境,黑客对此可进一步利用:- 利用其中包含的用于版本信息追踪的

.svn/entries文件,获取到服务器源码、svn服务器账号密码等信息; - 利用

.svn/wc.db数据库文件获取到一些数据库信息; - 利用SVN产生的

.svn目录下还包含了以.svn-base结尾的源代码文件副本(低版本SVN具体路径为text-base目录,高版本SVN为pristine目录),如果服务器没有对此类后缀做解析,则可以直接获得文件源代码。

- 利用其中包含的用于版本信息追踪的

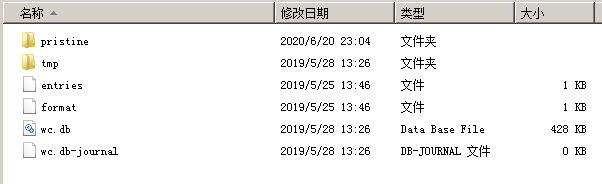

2 SVN目录

-

entries和format文件,数据只有个数字12。 -

wc.db-journal空文件 -

tmp空目录 -

pristine里是一些00~ff的名称的文件夹,每个文件夹里有若干哈希过的.svn-base备份文件。 -

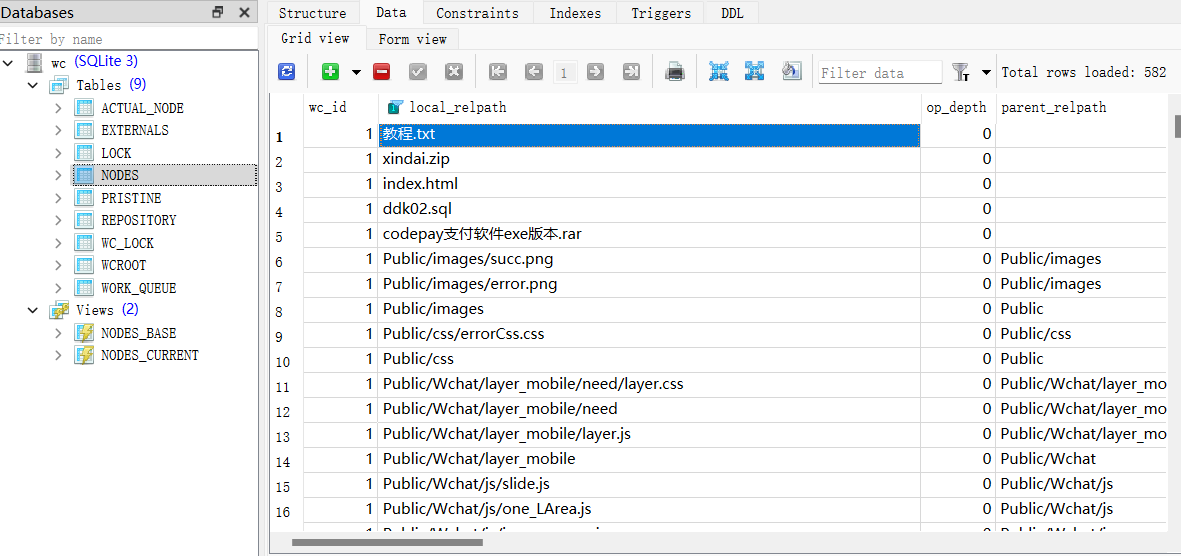

wc.db文件用SQLiteStudio软件打开wc.db文件,在NODES表中,遍历这个表里的每一行,就可以下载到整个项目里的代码了,而且还能得到对应的真实文件名。

-

不同SVN版本的差异:

-

svn1.7以及以后的版本则只在项目根目录生成一个

.svn文件夹,里面的pristine文件夹里面包含了整个项目的所有文件备份

-

在 svn1.6 及以前版本会在项目的每个文件夹下都生成一个

.svn文件夹,里面包含了所有文件的备份,文件名为.svn/text-base/文件名.svn-base;

-

3 SVN信息泄露漏洞危害

- 获取到网站源代码:通过源代码分析其它安全漏洞,从而对网站服务器及用户数据造成持续威胁

- 获取到网站目录结构

4 漏洞利用

-

下载EXP:0xHJK/dumpall: 一款信息泄漏利用工具,适用于.git/.svn/.DS_Store泄漏和目录列出 (github.com)

- 类似漏洞有:

.git/.svn/.DS_Store

- 类似漏洞有:

-

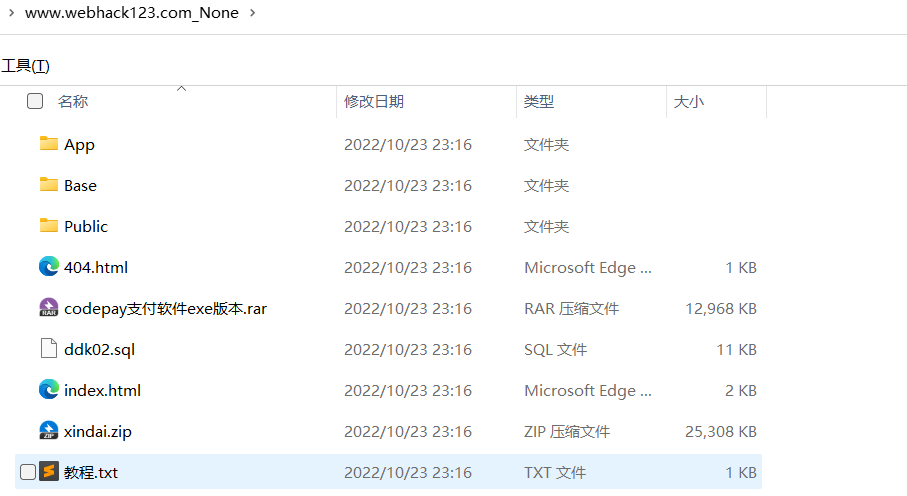

下载网站源码:

# dumpall -u http://www.webhack123.com/.svn # ls www.webhack123.com_None

5 漏洞修复

- 不要使用

svn checkout和svn up更新服务器上的代码,使用svn export(导出)功能代替; - 服务器软件(Nginx、apache、tomcat、IIS等)设置目录权限,禁止访问

.svn目录; - 删除

/.svn文件夹

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 阿里最新开源QwQ-32B,效果媲美deepseek-r1满血版,部署成本又又又降低了!

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· AI技术革命,工作效率10个最佳AI工具