2-4k8s认证的密码学原理

1、原生的k8s搭建比较麻烦

认证 授权 比较麻烦

通过SSL/TLS 认证,传输密钥过程中有可能被抓包。所以CA 认证第三方存储公司的信息,验证发起端是否合法。就没办法被拦截。

传输过程中把传送的密钥加密传输,然后B端收到用密钥解密,然后在用私钥再解密发送的pubkey

对称加密。加密解密用同一个密钥

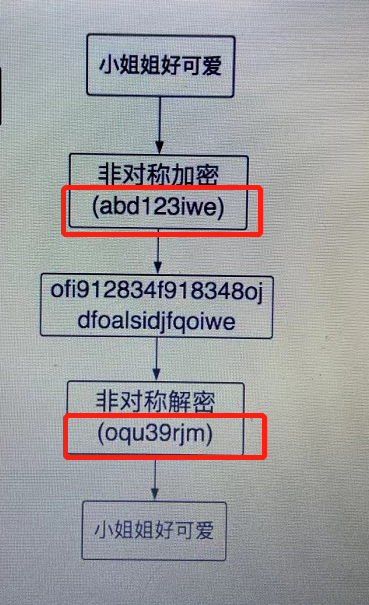

非对称加密比较消耗资源。加密解密用不同密钥

本文来自博客园,作者:王竹笙,转载请注明原文链接:https://www.cnblogs.com/edeny/p/14047172.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号