kali使用arpspoof命令进行ARP欺骗。

做法是获取目标主机IP镜像流量,再进行ARP欺骗。

此次测试实在局域网中进行,使用kali虚拟机和Windows10物理机测试。

最终效果是利用kali干扰物理机不能正常上网。

————————————————————————————————

具体方法:

1、获取目标主机IP地址及网关。方法非常多,用kali的nmap工具可以进行扫描,不过有点费时间,但是是做测试的不二选择,作为新手,这里我就用自己电脑做测试,Windows下CMD打开命令提示符,输入ipconfig查看本机IP。

物理机IP是192.168.1.112(局域网)

物理机默认网关是192.168.1.1

2、kali命令行中输入ifconfig查看kali信息如下图:1代表着网卡符号:eth0(数字0不是英文字母O);2代表kali的IP地址192.138.1.115(局域网地址)。

3、开始对目标主机进行ARP欺骗:

A.攻击前确定我的物理机能上网,我来ping一下百度。

确保可以ping通百度。

B.在kali上使用以下命令:

arpspoof -i eth0 -t 192.168.1.112 192.168.1.11

arpspoof命令

后面接上与网络有关的-i(interface)

网卡eth0

目标-t(target)

目标IP:192.168.1.112

目标主机网关192.168.1.1

出现上图界面说明开始对目标进行了ARP欺骗。

4、让kali处于3的状态不变,转到物理机验证目标主机是否被欺骗了。

直接找不到百度主机了,这就表示网络流量转发成功。

5、在kali虚拟机中按住:Ctrl+C中断欺骗,此时你的物理机就能正常上网啦。

---------------------

第一步、打开终端,输入以下命令,这个命令是扫描192.168.1.0/24这个网段在线的ip地址。

fping -asg 192.168.1.0/24第二部、你可以找到一个IP地址进行断网测试,或者是使用你自己的网试试,小伙伴的ip也可以哦。这个命令的意思是arp欺骗,欺骗别人发送的arp包都到我的网卡上来,第一个参数是监听本地的eth0网卡,第一个IP是受害者ip,第二个是网关ip

---------------------

2. fping的命令和参数详解

Usage: fping [options] [targets...]

用法:fping [选项] [ping的目标]

-a show targets that are alive

显示可ping通的目标

-A show targets by address

将目标以ip地址的形式显示

-b n amount of ping data to send, in bytes (default 56)

ping 数据包的大小。(默认为56)

-B f set exponential backoff factor to f

设置指数反馈因子到f 【这个不懂,求指教~】

-c n count of pings to send to each target (default 1)

ping每个目标的次数 (默认为1)

-C n same as -c, report results in verbose format

同-c, 返回的结果为冗长格式

-e show elapsed time on return packets

显示返回数据包所费时间

-f file read list of targets from a file ( - means stdin) (only if no -g specified)

从文件获取目标列表( - 表示从标准输入)(不能与 -g 同时使用)

-g generate target list (only if no -f specified)

生成目标列表(不能与 -f 同时使用)

(specify the start and end IP in the target list, or supply a IP netmask)

(ex. fping -g 192.168.1.0 192.168.1.255 or fping -g 192.168.1.0/24)

(可指定目标的开始和结束IP, 或者提供ip的子网掩码)

(例:fping -g 192.168.1.0 192.168.1.255 或 fping -g 192.168.1.0/24)

-H n Set the IP TTL value (Time To Live hops)

设置ip的TTL值 (生存时间)

-i n interval between sending ping packets (in millisec) (default 25)

ping包之间的间隔(单位:毫秒)(默认25)

-l loop sending pings forever

循环发送ping

-m ping multiple interfaces on target host

ping目标主机的多个网口

-n show targets by name (-d is equivalent)

将目标以主机名或域名显示(等价于 -d )

-p n interval between ping packets to one target (in millisec)

对同一个目标的ping包间隔(毫秒)

(in looping and counting modes, default 1000)

(在循环和统计模式中,默认为1000)

-q quiet (don't show per-target/per-ping results)

安静模式(不显示每个目标或每个ping的结果)

-Q n same as -q, but show summary every n seconds

同-q, 但是每n秒显示信息概要

-r n number of retries (default 3)

当ping失败时,最大重试次数(默认为3次)

-s print final stats

打印最后的统计数据

-I if bind to a particular interface

绑定到特定的网卡

-S addr set source address

设置源ip地址

-t n individual target initial timeout (in millisec) (default 500)

单个目标的超时时间(毫秒)(默认500)

-T n ignored (for compatibility with fping 2.4)

请忽略(为兼容fping 2.4)

-u show targets that are unreachable

显示不可到达的目标

-O n set the type of service (tos) flag on the ICMP packets

在icmp包中设置tos(服务类型)

-v show version

显示版本号

targets list of targets to check (if no -f specified)

需要ping的目标列表(不能和 -f 同时使用)

-h show this page

显示本帮助页

3. 使用实例

# fping -A -u -c 4 192.168.1.1 192.168.1.74 192.168.1.20

192.168.1.1 : xmt/rcv/%loss = 4/4/0%, min/avg/max = 1.54/2.30/4.32

192.168.1.74 : xmt/rcv/%loss = 4/0/100%

192.168.1.20 : xmt/rcv/%loss = 4/4/0%, min/avg/max = 0.07/0.07/0.08

fping

fping -a -f file

-a #显示存活主机

-f #后跟文件

-s #显示最终结果

-g #创建ip范围:-g 192.168.0.100 192.168.0.149

-n #按名称排序

hping3

hping3 -AFS -p x xxx.com

-A #设置ACK标志位

-F #设置FIN标志位

-S #设置SYN标志位

hping3 -a 伪造IP -S 目标IP -p 80 -i u1000 #据说对win2000很有效

-i uX #发送时间间隔

hping3 -2 -p x IP -d xx -E xxx.sig #发送指定签名数据包

-2 #开启UDP模式

-d #数据包大小

-E #数据包

hping 常用于洪水攻击!!!

dnmap-server dnmap-client #这个基本不算是存活主机判断了

#cat dic.txt

nmap -sS -A -p1-1024 192.168.0.148 (目标主机)

dnmap-server -f dic.txt #攻击主机执行

dnmap-client -s 192.168.0.149 (攻击主机) #目标主机执行

-------------------------

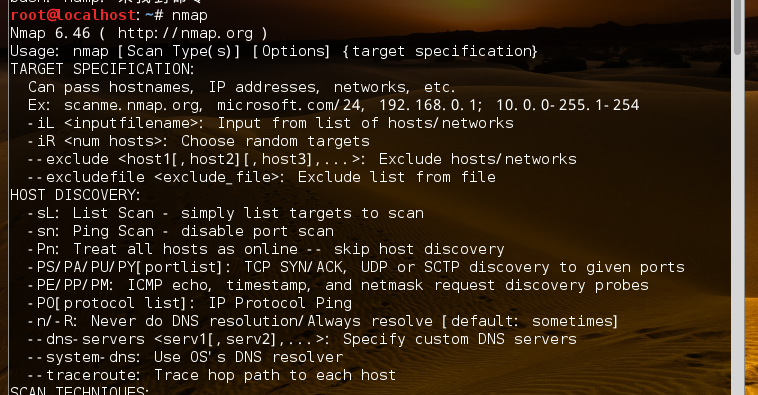

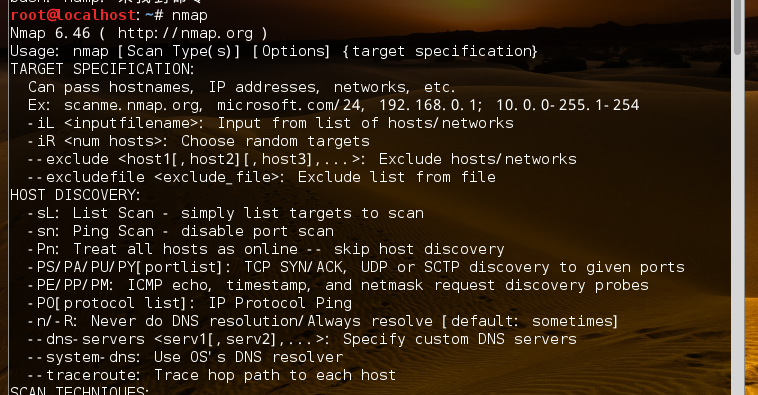

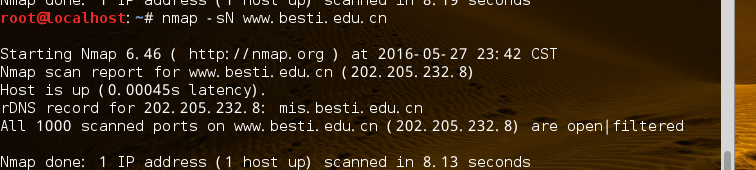

NMAP基本操作

1 打开nmap的方式一:通过开始菜单栏打开。

2 通过终端打开。

3 扫描目的主机防火墙是否关闭。

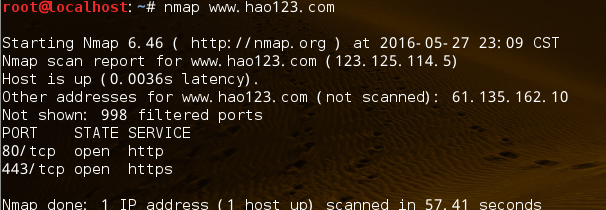

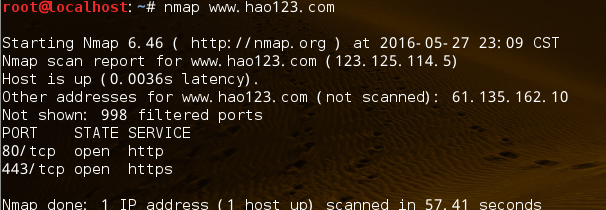

4 输入“nmap+空格+域名或IP地址”进行的扫描时普通速度的扫描,时间较长,如上图所示。

5 输入“nmap”+“空格”+“-F”+空格+“域名或IP地址”,进行的是加速扫描,时间较短。

6 同时扫描多个ip方法:输入“nmap+空格+IP地址段”。

[](http://images2015.cnblogs.com/blog/909764/201605/909764-20160527232248116-1257679091.png

7 扫描主机操作系统版本:输入“nmap+空格+“-O”+空格+IP地址或域名。

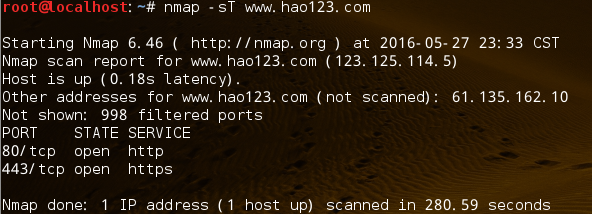

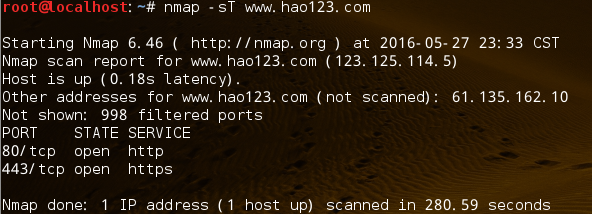

8 扫描所有TCP端口:输入“nmap+空格+“-sT”+空格+IP地址或域名”。

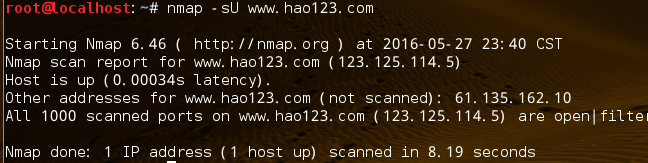

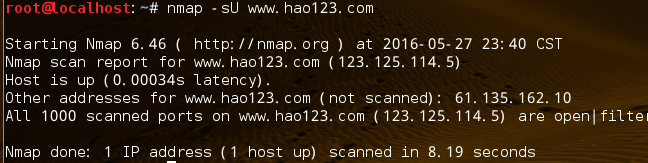

9 扫描所有开放的UDP端口:输入“nmap+空格+“-sU”+空格+IP地址或域名”。

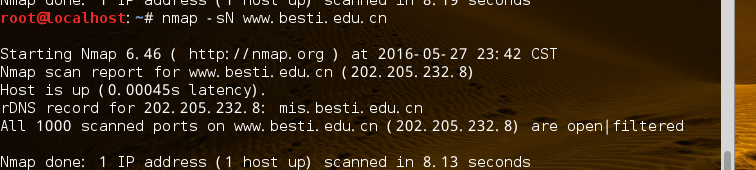

10 扫描防火墙安全漏洞:输入“nmap+“-sN”+空格+IP地址或域名”。

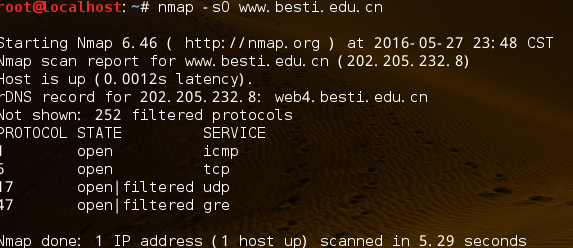

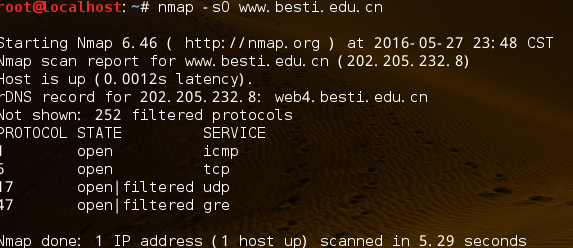

11 扫描使用IP协议的端口:输入“nmap+空格+“-sO”+空格+IP地址或域名。

浙公网安备 33010602011771号

浙公网安备 33010602011771号