2020-2021 1学期20212329《网络空间安全导论》第八周学习总结

第一章 网络空间安全概述

目录

前三次工业革命,分别是蒸汽技术革命;电力技术革命;计算机及信息技术革命。

第四次工业革命,将以人工智能、新材料技术、分子工程、石墨烯、虚拟现实、量子信息技术、可控核聚变、清洁能源以及生物技术等为技术突破口的工业革命。

第四次工业革命基于网络物理系统的出现。网络物理系统将通信的数字技术与软件、传感器和纳米技术相结合。与此同时,生物、物理和数字技术的融合将改变我们今天所知的世界。

如今时代生存在物理世界、人类社会、信息空间组成的三元世界中。

信息技术产业空前繁荣,超级计算机,量子计算机,,超导集成电路,超导计算机等陆续问世。

信息的安全问题愈发严重:

1.敌对势力破坏:

在木马和僵尸网络方面,2018年位于美国的1.4万余台木马或僵尸网络控制服务器,控制了中国境内334万余台主机,控制服务器数量较2017年增长90.8%。2018年美国向中国境内网站植入木马的美国IP地址数量较2017年增长43%。有关专家表示,一直以来,美国都指责中国是美国网络安全的主要威胁,但从上述数据可以看出,美国才是网络攻击的最大来源国。

2.黑客攻击:

近年来,印度在网络入侵方面显得尤为活跃。他们一般都采取“钓鱼”的方式,通过诱导相关部门的工作者点击邮件或网址,在骗取当事人输入账号密码,这样就可以窃取到相关信息。据中国的网络安全公司,安天科技透露,从今年3月开始,已经捕获了多起“钓鱼”活动。早在2019年,印度就在使用这种手段来攻击中国的网络系统。2020年也捕获到了上百个攻击载荷,并且这个数据是在逐年增长的,到2021年已经更多了。

3.病毒入侵:

病毒种类繁多,硬件病毒比软件病毒更难检测且无法清除,这里列举一个有名的病毒:

熊猫烧香:一个令人闻风丧胆,相关部门除了以抓捕病毒制造者的方法来停止病毒的传播别无他法,如今这个病毒已经不复出现,但不保证其下一次出现会在这个信息喷涌的时代造成怎样的后果。

4.利用计算机犯罪

5.有害内容泛滥

6.隐私保护问题严重

7.信息战,网络战

8.科学技术进步对信息安全的挑战

9.我国在信息领域核心技术的差距

以上种种因素导致我国现在必须努力适应信息化要求,加速成为世界信息技术与产业强国,强化互联网思维,提高对互联网规律的把握,对网络舆论的引导能力,对信息化发展的驾驭能力,对网络安全的保障能力。

网络空间是信息时代人们赖以生存的信息环境,是所有信息系统的集合。

哪里有信息,哪里存在信息安全问题,信息安全是信息的影子。

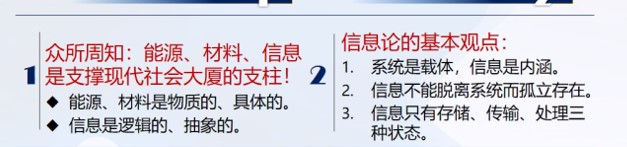

信息:

- 秘密性:信息不被未授权者知晓

- 完整性:信息是正确的,真实的,未被篡改的,完整无缺的属性

- 可用性:信息可以随时正常使用

信息系统安全包括四个层面

| 内容安全 |

| 行为安全 |

| 数据安全 |

| 设备安全 |

信息安全须确保在存储。传输、处理时的安全。确保信息安全是一个系统工程,必须综合采取各种措施才能奏效。

安全措施:法律,教育,管理,技术等(三分技术,七分管理)

技术措施:硬件系统安全和操作系统安全是信息系统安全的基础,密码技术、网络安全技术等技术是关键技术;确保信息系统安全是一个系统工程,只有从信息系统的硬件和软件的底层做起,从整体上综合采取措施,才能比较有效地确保信息系统的安全

信安三大定律:

- 普遍性:哪里有信息,哪里就有信息安全问题

- 折中性:安全与方便是一对矛盾

- 木桶原理(就低性):信息系统的安全性取决于最薄弱部分的安全性

网络空间安全学科研究方向:密码学,信息对抗,网络安全,信息内容安全,信息系统安全

| 密码学 | 网络安全 | 系统安全 | 信息内容安全 | 信息对抗 |

| 对称密码 | 网络安全威胁 | 系统安全威胁 | 内容的安全威胁 | 通信对抗 |

| 公钥密码 | 通信安全 | 系统的设备安全 | 内容的获取 | 雷达对抗 |

| Hash函数(哈希函数) | 协议安全 | 系统的硬件子系统安全 | 内容的分析与识别 | 光电对抗 |

| 密码协议 | 网络防护 | 系统的软件子系统安全 | 内容的管理 | 计算机网络对抗 |

|

新型密码: |

入侵检测与态势感知 |

访问控制 可信计算 |

信息隐藏 | |

| 密码管理 | 应急响应与灾难恢复 | 系统安全测评认证 | 隐私保护 | |

| 密码应用 | 可信网络 | 系统安全等级保护 | 内容安全的法律保障 | |

| 网络安全管理 | 应用信息系统安全 |

理论基础:数学博弈论,信息论,访问控制理论,密码学理论,计算理论,系统论→木桶原理,控制论→PDR策略

方法论基础:理论分析,逆向思维(网空特有方法论),实验验证,技术实现

网络主权是国家主权在网络空间的体现和延伸,网络主权原则是我国维护国家安全和利益、参与网络国际治理与合作所坚持的重要原则。

中华人民共和国秘密法:

什么是密码,谁来管密码,怎么管密码,怎么用密码

确保信息安全产品和系统在设计、研发、生产、建设、使用、测评中保证其一致性、可靠性、可控性的技术规范和技术依据。

信息安全有关的主要标准化组织:IEC、ISO、SC27、ITU、IEEE、ANSI、NIST等

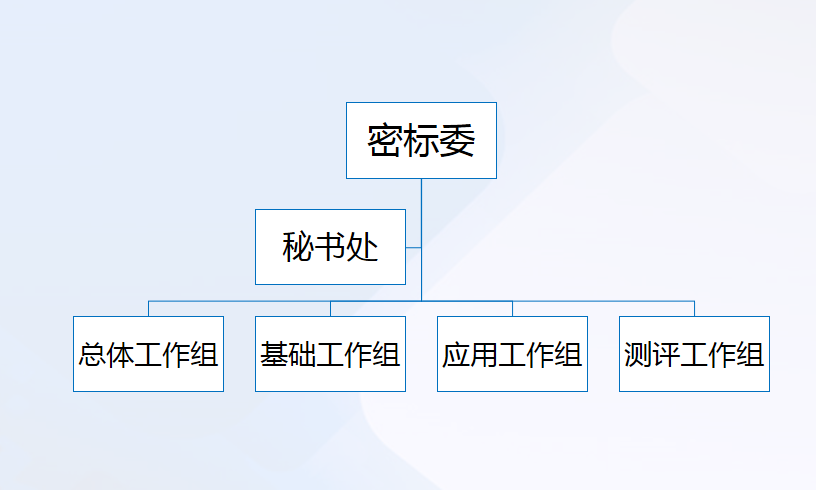

我国信息安全标准组织:

1.信安标委

2.密标委

国家保密局是涉密信息系统分级保护工作的主管部门

涉密信息系统分级保护是国家信息安全等级保护的重要部分,涉密信息系统根据涉密程度,按照秘密级、机密级、绝密级进行分级保护

信息安全等级保护的核心是分级及保护

信息系统安全等级保护内容:系统定级,系统备案,建设整改,等级测评,监督检查

商用密码标准:

2011.9我国自主研制ZUC密码算法被3GPP LTE采纳为国际加密标准

2012.3被发布为国家密码行业标准

2016.10被发布为国家标准

2017.11SM2和SM9数字签名算法正式成为ISO国际标准

本文来自博客园,作者:{HYHr},转载请注明原文链接:https://www.cnblogs.com/dishearten/p/15597842.html