tcpdump抓包工具

一、简介

tcpdump是一个用于截取网络分组,并输出分组内容的工具。

tcpdump 支持针对网络层、协议、主机、网络或端口的过滤,并提供and、or、not等逻辑语句来帮助你去掉无用的信息

二、语法参数

-

-A 以ASCII格式打印出所有分组,并将链路层的头最小化。

-

-c 在收到指定的数量的分组后,tcpdump就会停止。

-

-C 在将一个原始分组写入文件之前,检查文件当前的大小是否超过了参数file_size 中指定的大小。如果超过了指定大小,则关闭当前文件,然后在打开一个新的文件。参数 file_size 的单位是兆字节(是1,000,000字节,而不是1,048,576字节)。

-

-d 将匹配信息包的代码以人们能够理解的汇编格式给出。

-

-dd 将匹配信息包的代码以C语言程序段的格式给出。

-

-ddd 将匹配信息包的代码以十进制的形式给出。

-

-D 打印出系统中所有可以用tcpdump截包的网络接口。

-

-e 在输出行打印出数据链路层的头部信息。 (以太网头部信息)

-

-E 用spi@ipaddr algo:secret解密那些以addr作为地址,并且包含了安全参数索引值spi的IPsec ESP分组。

-

-f 将外部的Internet地址以数字的形式打印出来。

-

-F 从指定的文件中读取表达式,忽略命令行中给出的表达式。

-

-i 指定监听的网络接口。(不写就是回环接口)

-

-l 使标准输出变为缓冲行形式,可以把数据导出到文件。

-

-L 列出网络接口的已知数据链路。

-

-m 从文件module中导入SMI MIB模块定义。该参数可以被使用多次,以导入多个MIB模块。

-

-M 如果tcp报文中存在TCP-MD5选项,则需要用secret作为共享的验证码用于验证TCP-MD5选选项摘要(详情可参考RFC 2385)。

-

-b 在数据-链路层上选择协议,包括ip、arp、rarp、ipx都是这一层的。

-

-n 不把网络地址转换成名字,使用ip地址表示主机,使用数字表示端口。

-

-nn 不进行端口名称的转换(意思是会带上数字端口)。

-

-N 不输出主机名中的域名部分。例如,‘nic.ddn.mil‘只输出’nic‘。

-

-t 在输出的每一行不打印时间戳。

-

-O 不运行分组分组匹配(packet-matching)代码优化程序。

-

-P 不将网络接口设置成混杂模式。

-

-q 快速输出。只输出较少的协议信息。

-

-r 从指定的文件中读取包(这些包一般通过-w选项产生)。

-

-S 将tcp的序列号以绝对值形式输出,而不是相对值。

-

-s 从每个分组中读取最开始的snaplen个字节,而不是默认的68个字节。

-

-T 将监听到的包直接解释为指定的类型的报文,常见的类型有rpc远程过程调用)和snmp(简单网络管理协议;)。

-

-t 不在每一行中输出时间戳。

-

-tt 在每一行中输出非格式化的时间戳。

-

-ttt 输出本行和前面一行之间的时间差。

-

-tttt 在每一行中输出由date处理的默认格式的时间戳。

-

-u 输出未解码的NFS句柄。

-

-v 输出一个稍微详细的信息,例如在ip包中可以包括ttl和服务类型的信息。

-

-vv 输出详细的报文信息。

-

-w 直接将分组写入文件中,而不是不分析并打印出来,类似于加密,乱码。

- -X 显示数据具体信息

三、运用

# bash q.sh 脚本做一个网络访问测试

1 2 3 4 5 | #!/bin/bash while :do curl 192.168.40.132 &>/dev/nulldone |

# tcpdump -nn -i ens33 host 192.168.40.129

1 2 | 08:33:23.516990 IP 192.168.40.129.44568 > 192.168.40.132.80: Flags [F.], seq 79, ack 240, win 237, options [nop,nop,TS val 3632525 ecr 6119342], length 008:33:23.517127 IP 192.168.40.132.80 > 192.168.40.129.44568: Flags [F.], seq 240, ack 80, win 227, options [nop,nop,TS val 6119342 ecr 3632525], length 0 |

# tcpdump -nn -i ens33 src 192.168.40.129

1 2 | 08:37:30.710496 IP 192.168.40.129.57010 > 192.168.40.132.80: Flags [F.], seq 78, ack 240, win 237, options [nop,nop,TS val 3879719 ecr 6366535], length 008:37:30.710696 IP 192.168.40.129.57010 > 192.168.40.132.80: Flags [.], ack 241, win 237, options [nop,nop,TS val 3879719 ecr 6366536], length 0 |

# tcpdump -nn -i ens33

1 2 3 4 5 6 7 8 9 | cr 6556912], length 008:40:41.086839 IP 192.168.40.1.64600 > 192.168.40.132.22: Flags [.], ack 1774208, win 4106, length 008:40:41.086842 IP 192.168.40.132.22 > 192.168.40.1.64600: Flags [P.], seq 1774372:1774536, ack 313, win 270, length 164,TS val 4070095 ecr 0,nop,wscale 7], length 008:40:41.085717 IP 192.168.40.132.80 > 192.168.40.129.40308: Flags [S.], seq 1083427645, ack 2209478749, win 28960, options [mss 1460,sackOK,TS val 6556911 ecr 4070095,nop,wscale 7], length 008:40:41.085747 IP 192.168.40.1.64600 > 192.168.40.132.22: Flags [.], ack 1771380, win 4106, length 008:40:41.085751 IP 192.168.40.132.22 > 192.168.40.1.64600: Flags [P.], seq 1771656:1771820, ack 313, win 270, length 16408:40:41.085934 IP 192.168.40.129.40308 > 192.168.40.132.80: Flags [.], ack 1, win 229, options [nop,nop,TS val 4070095 ec |

# tcpdump -nn -i ens33 -w aa.txt

1 | tcpdump: listening on ens33, link-type EN10MB (Ethernet), capture size 262144 bytes |

# cat aa.txt (此时一堆乱码,命令也被转换如下)

# XshellXshellXshellXshellXshellXshell

# tcpdump -nn -i ens33 > aa.txt (这种方式正常能查看)

将捕获的包保存到文件

1 2 | tcpdump -w a.pcap -i eth0tcpdump -r a.pcap 读取a.pcap格式的文件 |

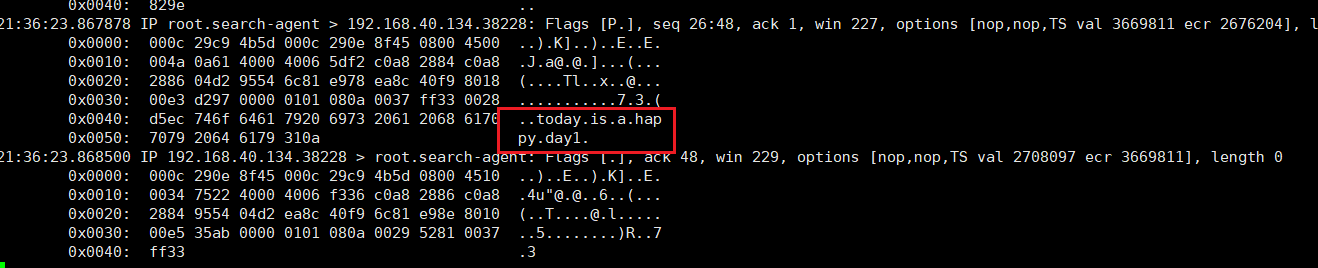

显示数据包的内容,需要使用-X参数

1 | tcpdump -i ens33 -XX host 192.168.40.132 and port 1234 |

以使用-s后面加数据长度,来设置数据显示长度:

1 | tcpdump -X -s 0 host 192.9.200.59 and tcp port 8000 |

-s 0 表示自动设置长度使其能够显示所有数据。

指定捕获包的协议类型

1 | tcpdump -i eth0 arp |

捕获特定目标ip+port的包

1 | tcpdump -i eth0 dst address and port 22 |

捕获DNS请求和响应

1 | tcpdump -i eth0 -s0 port 53 |

匹配Http请求头

1 | tcpdump -s 0 -v -n -l | egrep -i "POST /|GET /|Host:" |

https://www.cnblogs.com/chenpingzhao/p/9108570.html

https://www.cnblogs.com/f-ck-need-u/p/7064286.html