20199316 2019-2020-2 《网络攻防实践》第2周作业

1.知识点梳理与总结

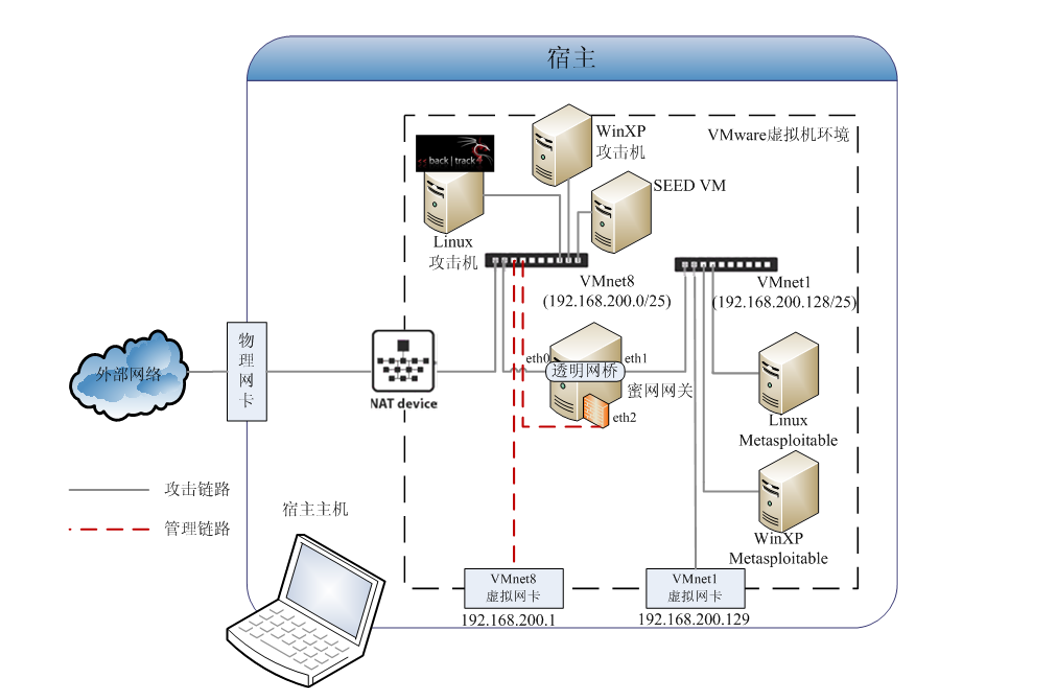

拓扑图

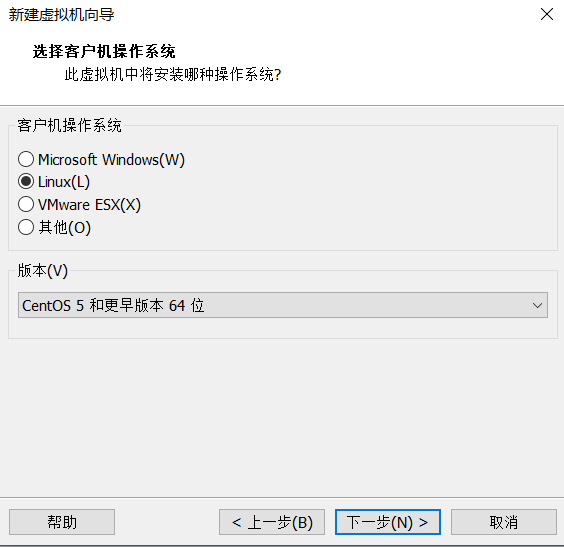

攻防环境选择

- 靶机为Metasploitable2-Linux。下载的也是VMware版本,记住默认用户名密码为msfadmin。

- 下载SEEDUbuntu9_August_2010。住默认用户名密码为seed/dees,root密码位seedubuntu。

- 来自老师百度云的WinXPAttacker。下载后直接用VM打开即可。记住默认密码为mima1234。

- 来自老师百度云的roo-1.4。镜像文件,记住默认用户名密码为roo/honey。

- 攻击机kali链接:https://pan.baidu.com/s/12RA_VYkuBaPJKy5l84iTCQ

提取码:nq77

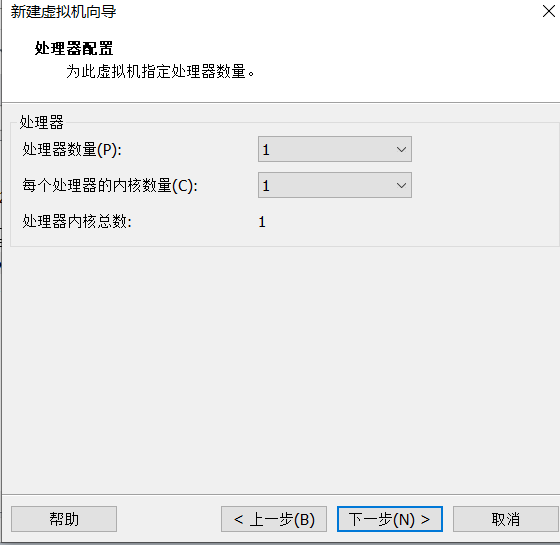

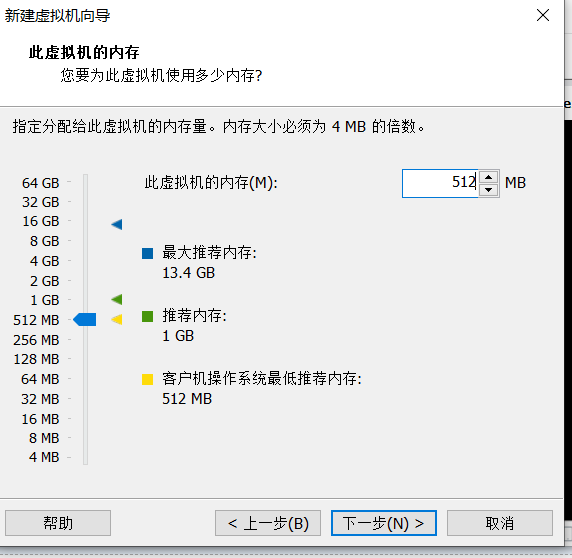

环境搭建

==================

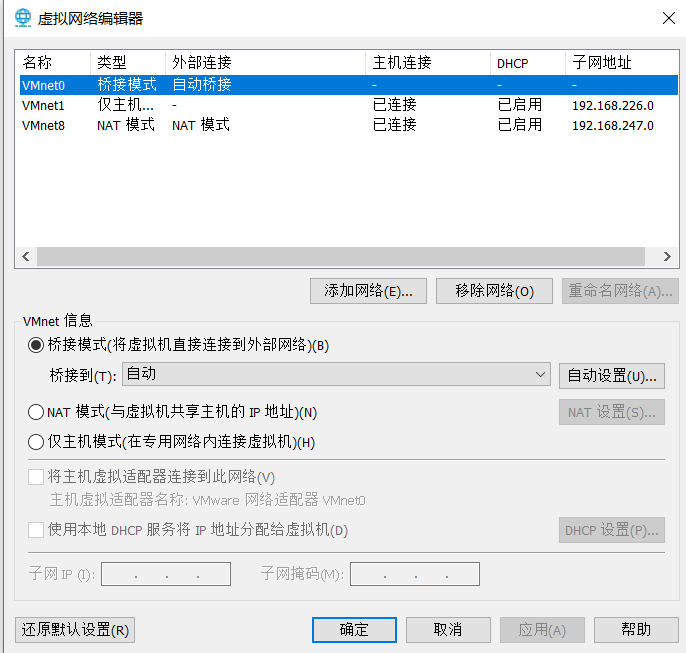

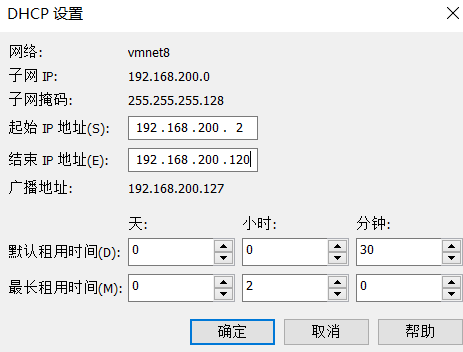

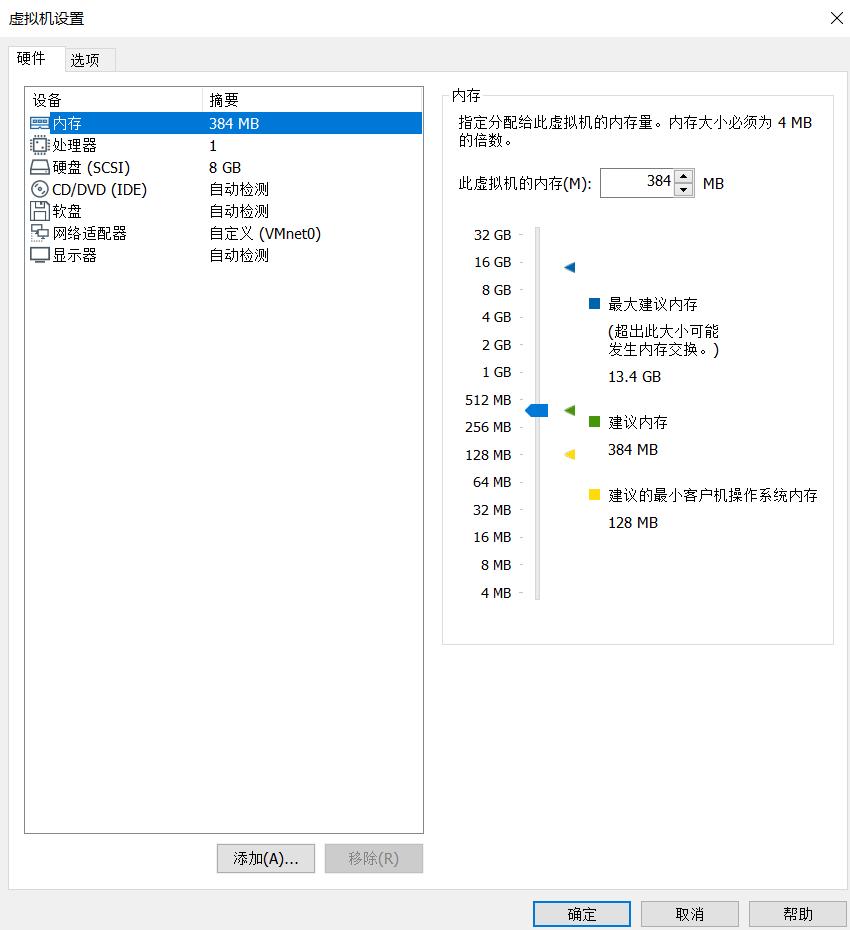

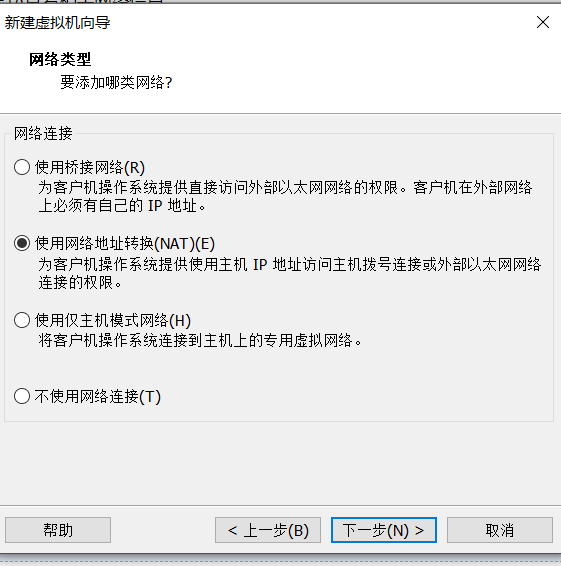

1.1 VM网络设置

VMnet0、VMnet1与VMnet8设置如下,务必保证完全准确

- 以上是网络适配器工作

1.2 攻击机Kali 安装

kail以VM虚拟机vmdk文件的形式提供,通过扫描虚拟机可以直接导入

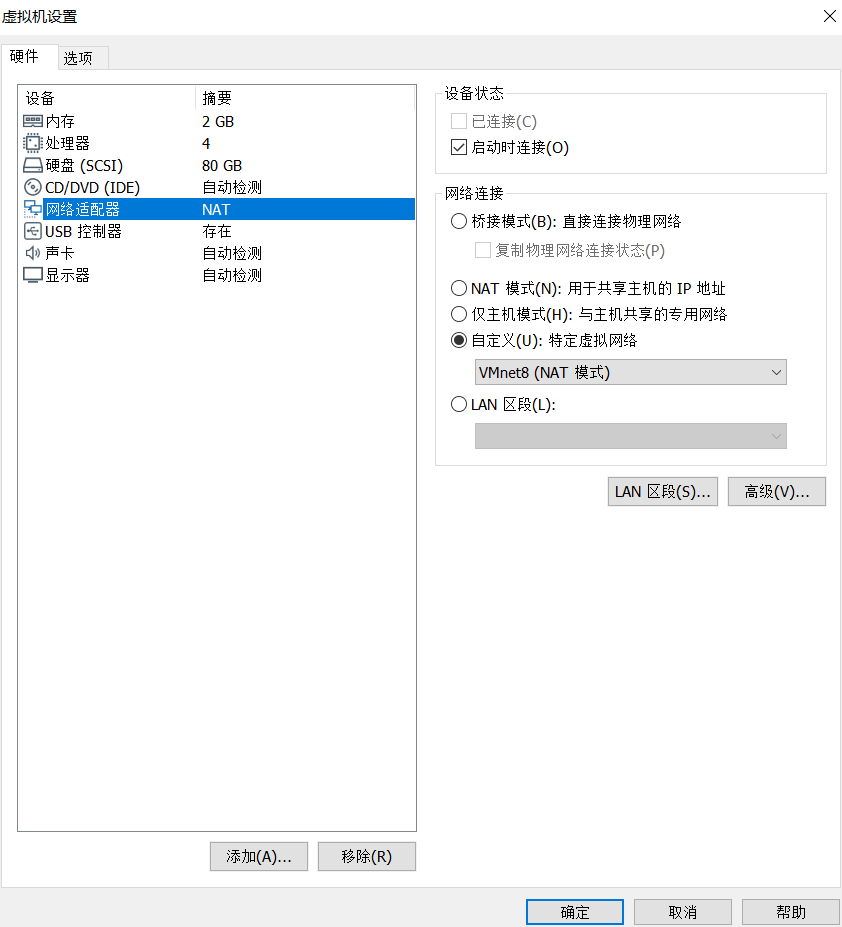

接下来设置Kali的网卡,这里选择了自定义VMnet8

开机进入系统,进行软件设置。Kali的默认用户名为kali,密码kali, root密码kali(先登录kali,后使用su进行提权,禁止直接root登录)

至此, Kali设置完成,记住Kali的ip地址!

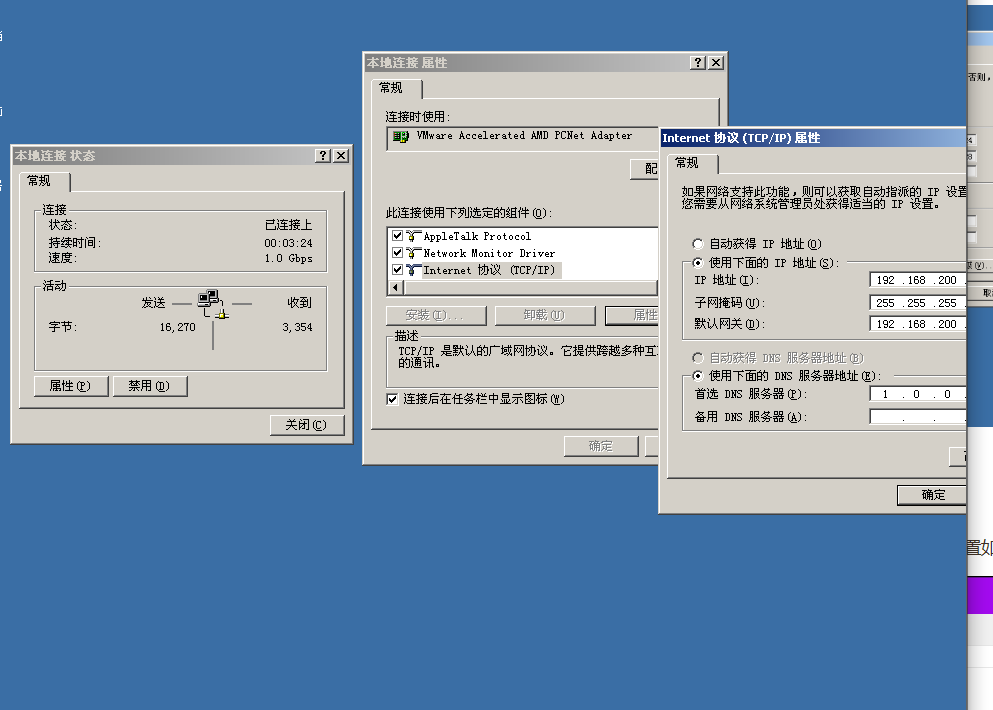

1.3 windows靶机-win2kServer安装

win2kServer通过虚拟机镜像给予,导入方式和上文的Kali相同,不再赘述。安装之后通过VM的快捷键ALT+CTRL+DEL进入系统(直接发送会被主机拦截),账号administrator,密码mima1234。网卡设置如下

系统内网络设置参数,务必保持丝毫不差

至此,windows靶机安装完成。

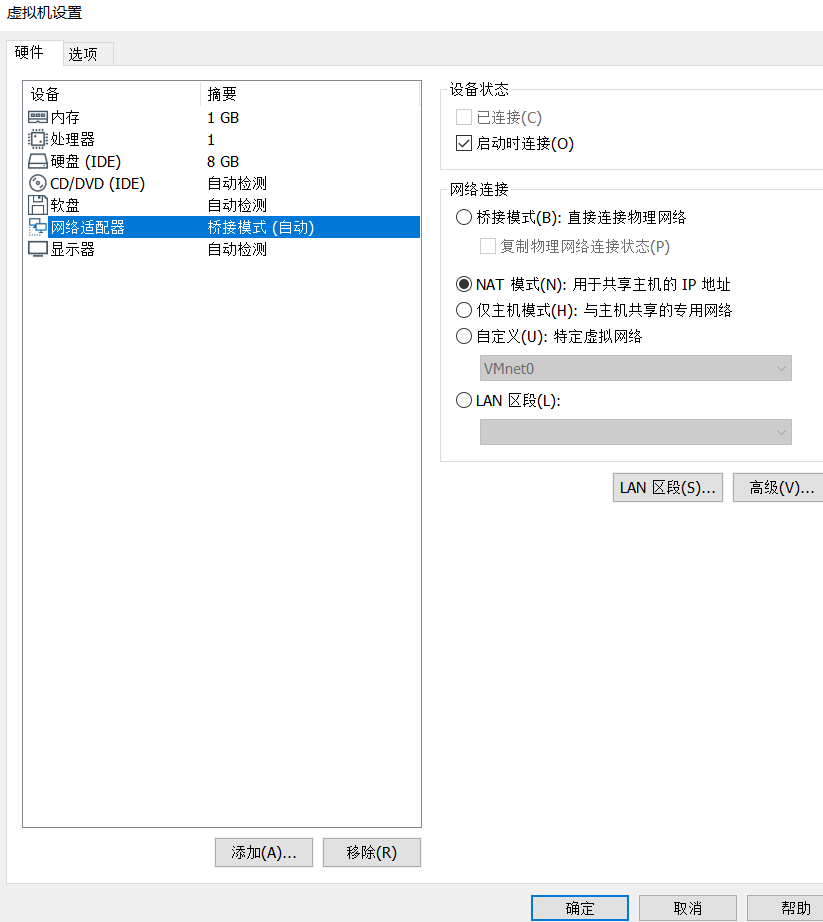

1.4 windows攻击机-windows Attacker安装

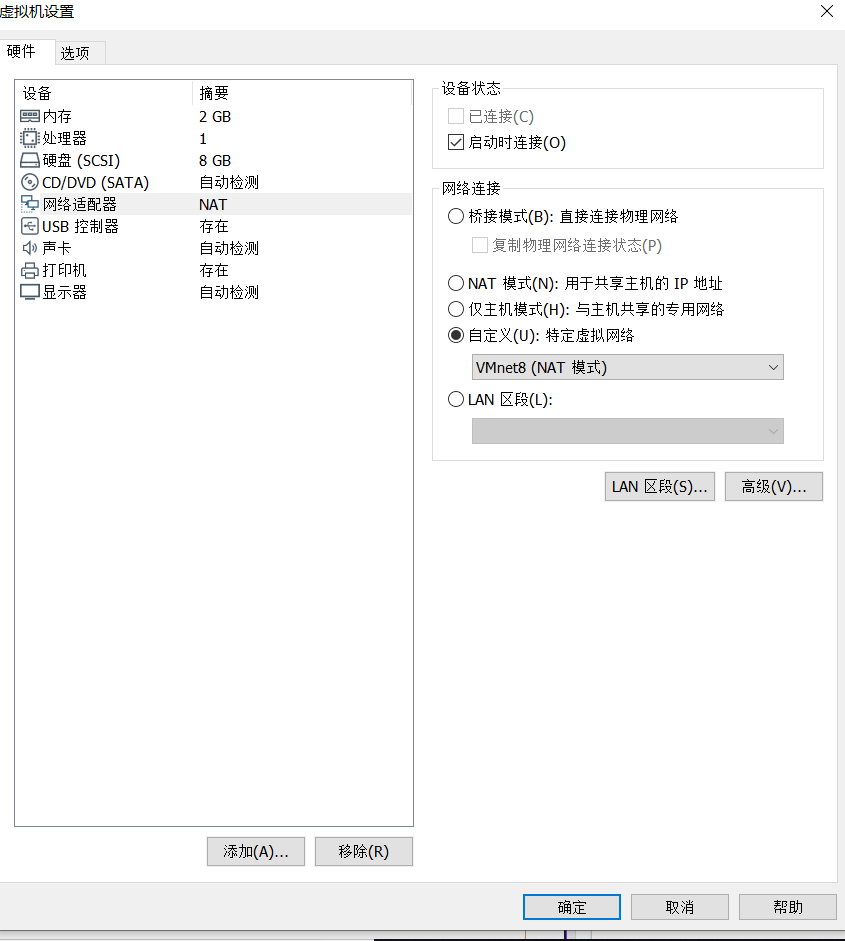

WinXPattacker的网卡设置如下

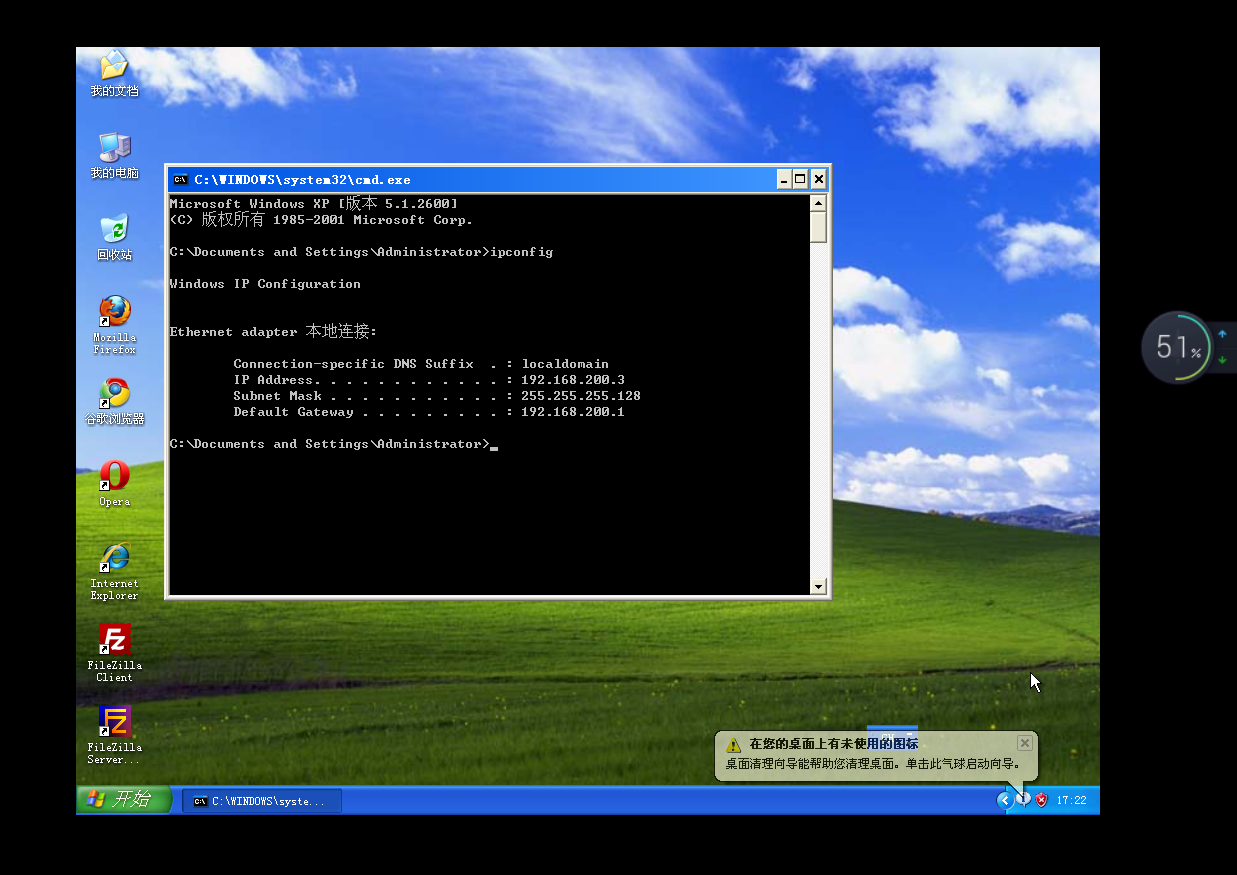

此时系统已经通过DHCP获得IP地址,不需要手动配置,但需要找到具体IP。

通过ipconfig获得windowsattacker的ip地址

1.5 Metasploitable2-Linux安装

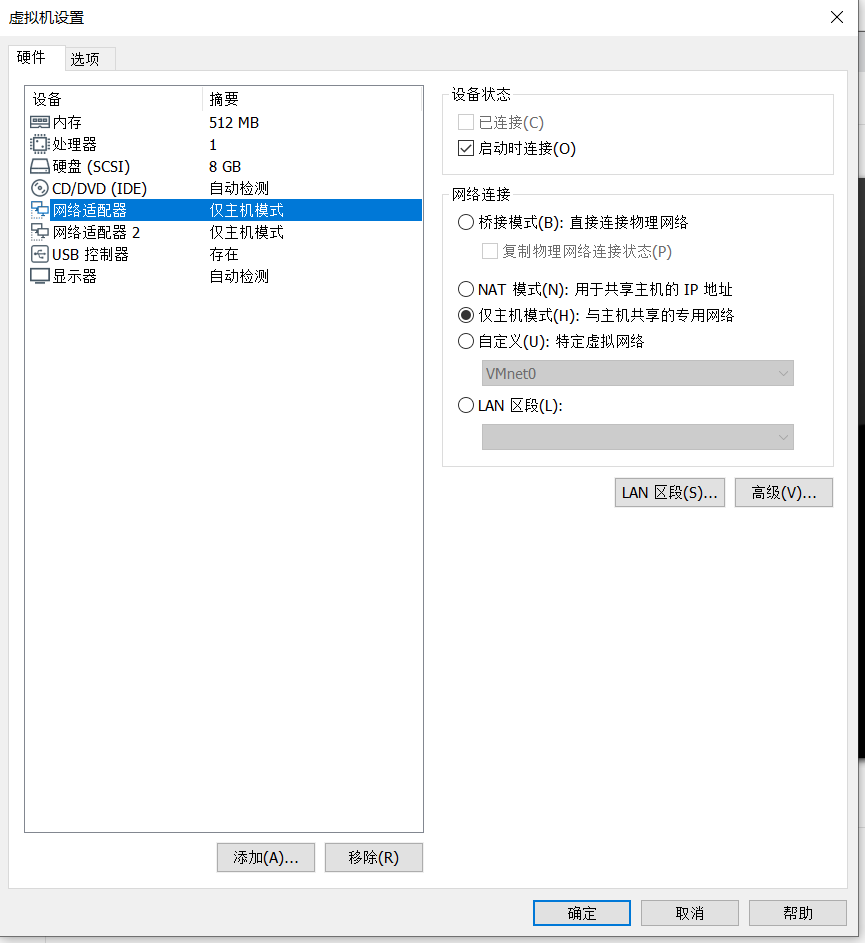

Metasploitable2-Linux的网卡设置如下

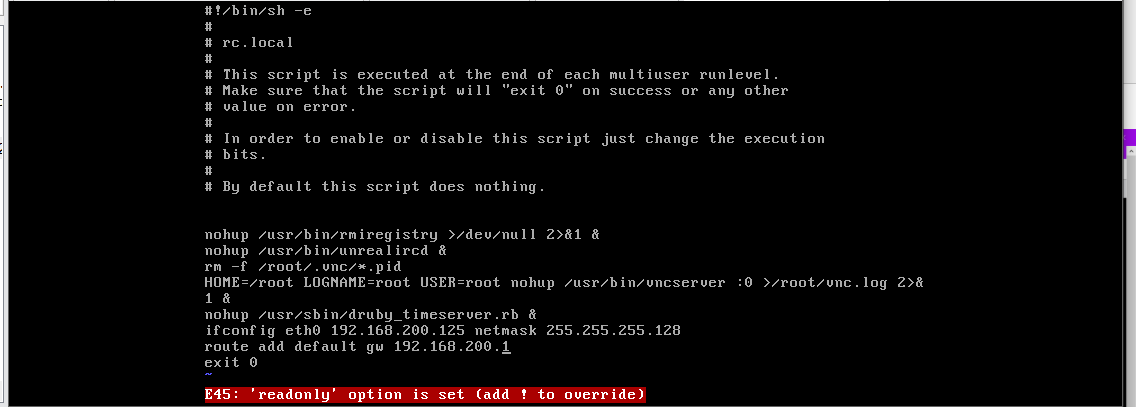

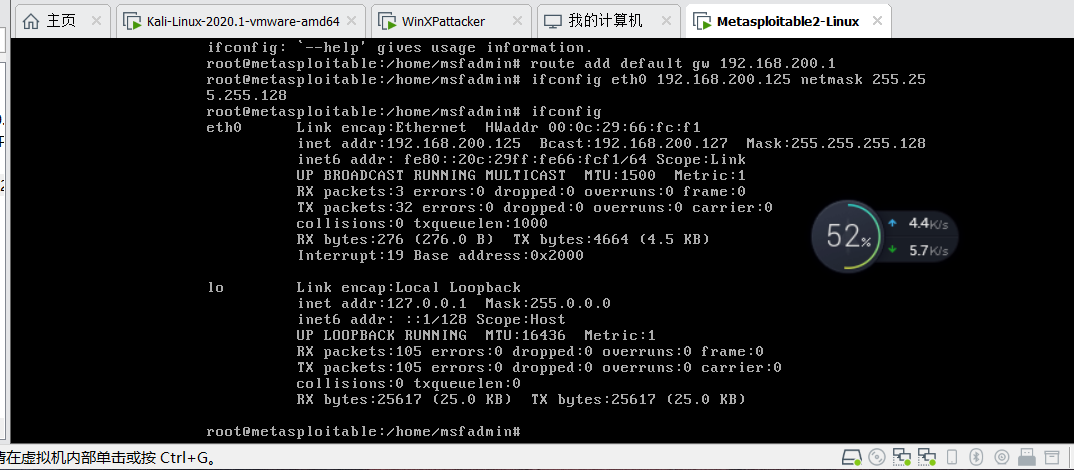

进入系统,账号msfadmin,密码msfadmin。此处需要手动设置IP地址,具体命令如下:先通过sudo su命令提升权限(密码msfadmin)

后执行如下命令,并查看结果

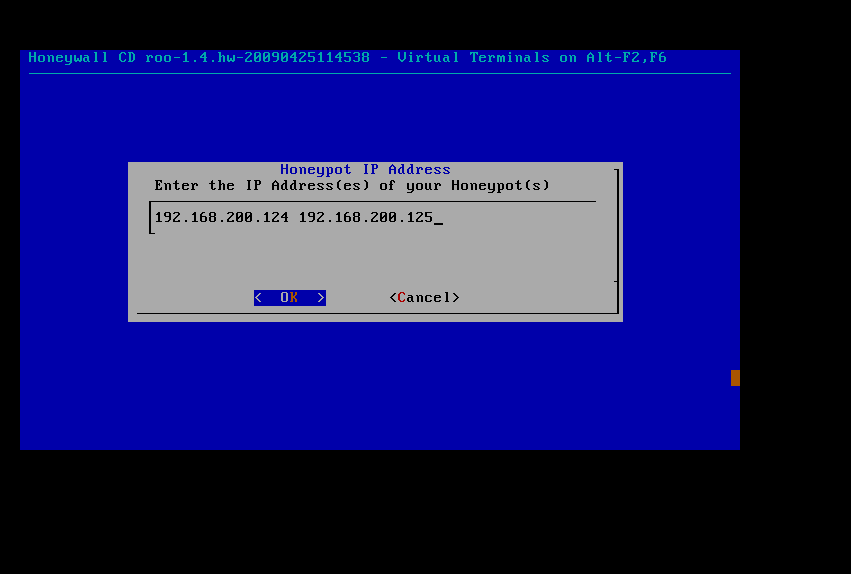

ifconfig eth0 192.168.200.125 netmask 255.255.255.128

route add default gw 192.168.200.1

至此,Metasploitable2-Linux配置完成,记住IP地址!!

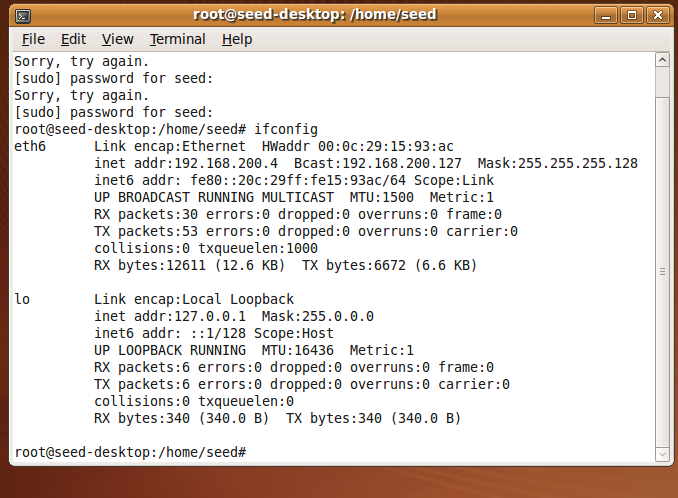

1.6 SEEDUbuntu安装配置

SEEDUbuntu的网卡设置如下

开账户为seed 密码为dees, 开机后通过su命令提权,ifconfig查看相关网络信息。

至此,SEEDUbuntu安装完成,记住IP地址!

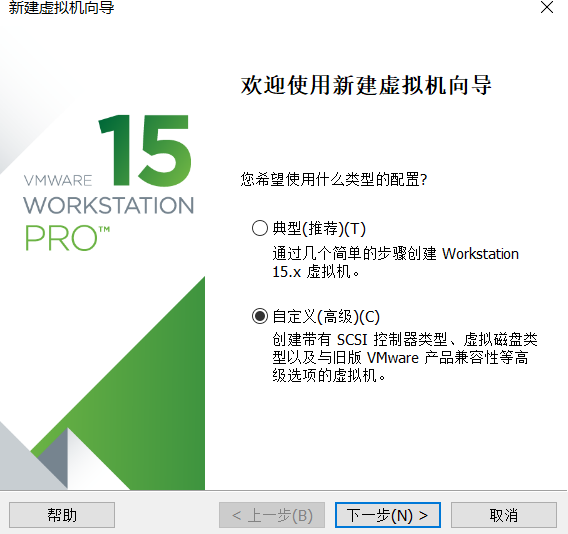

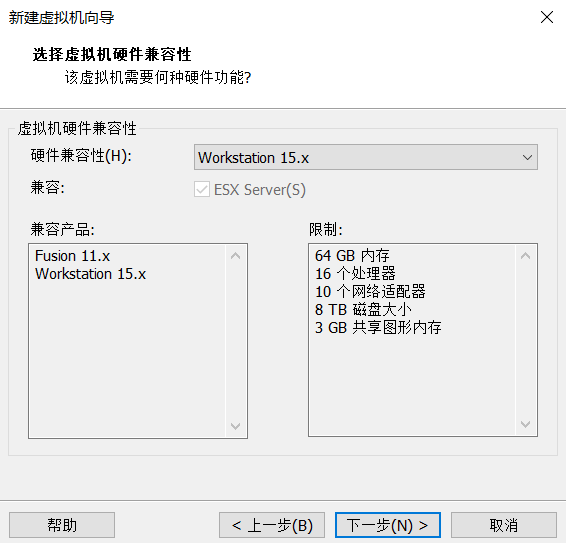

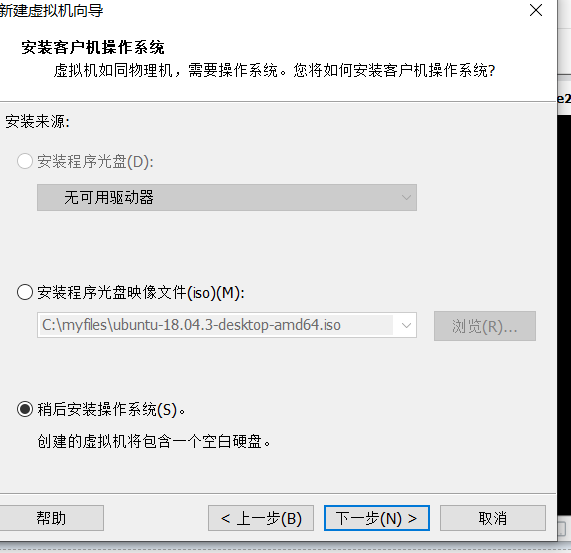

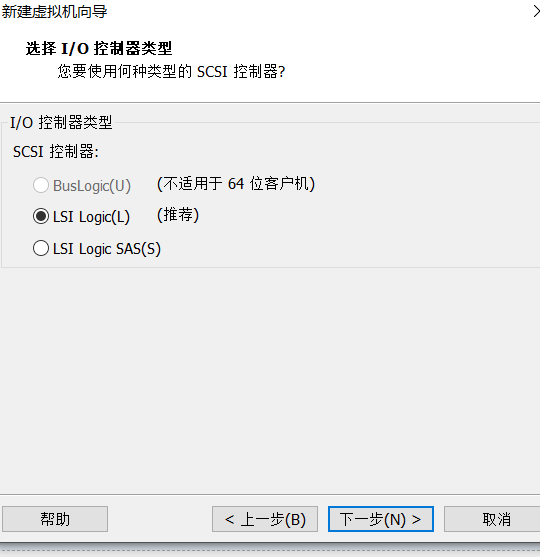

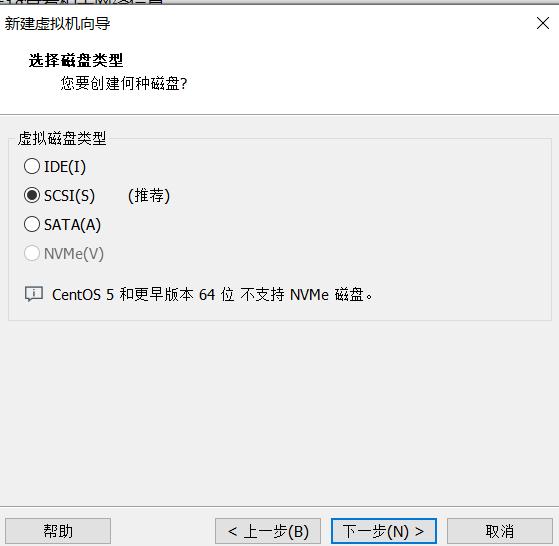

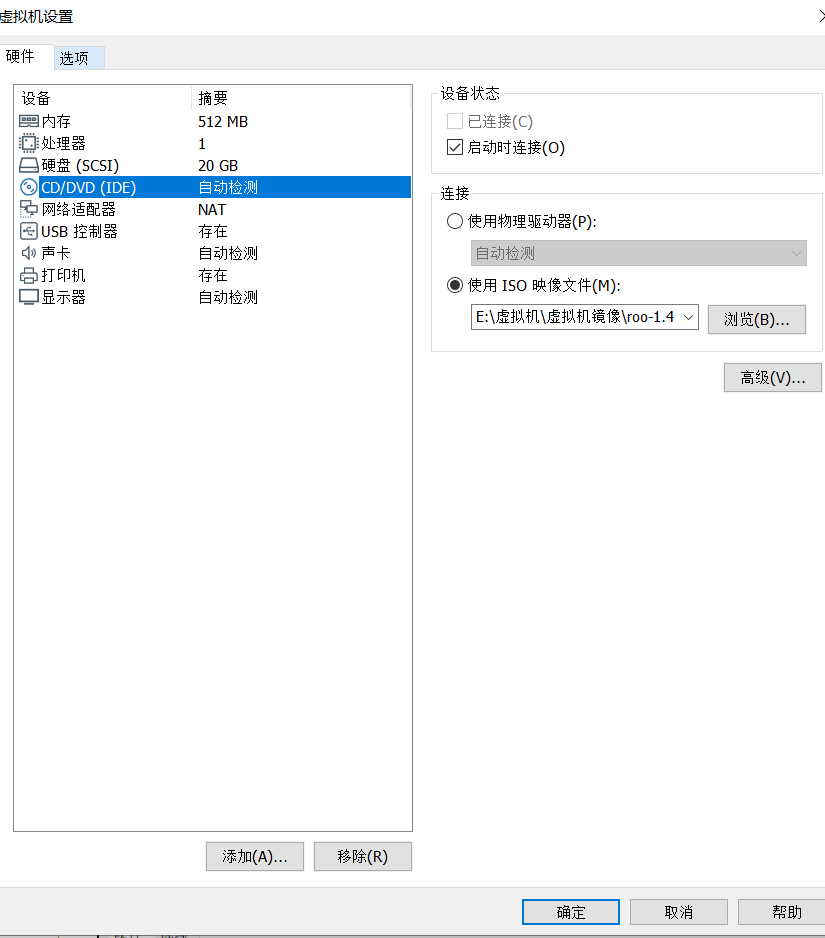

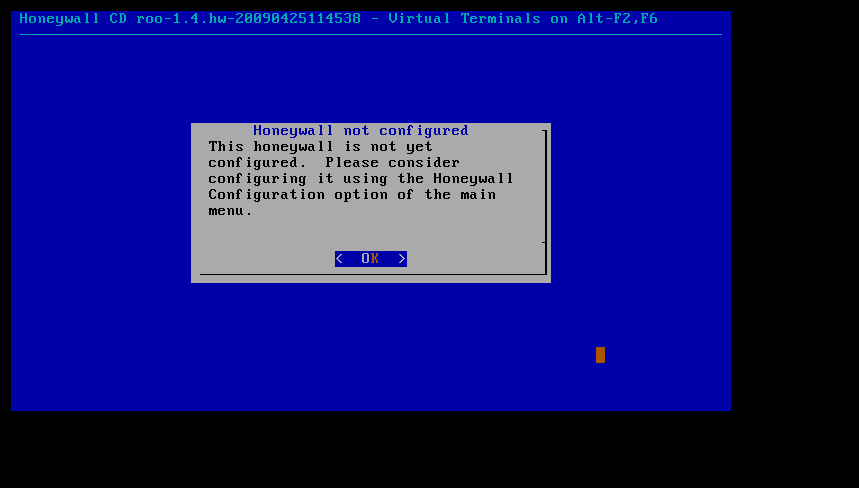

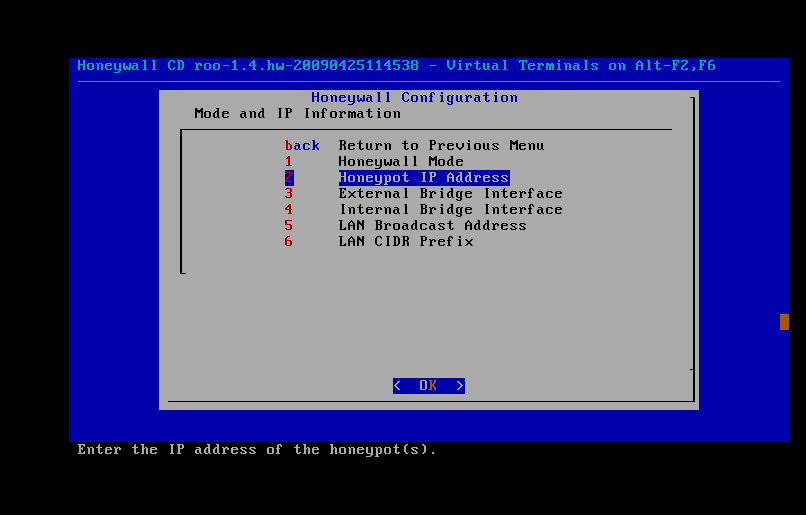

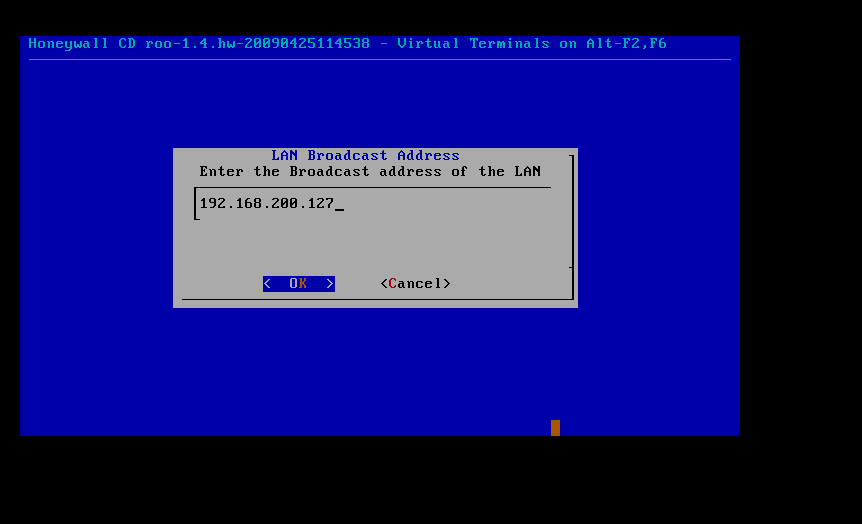

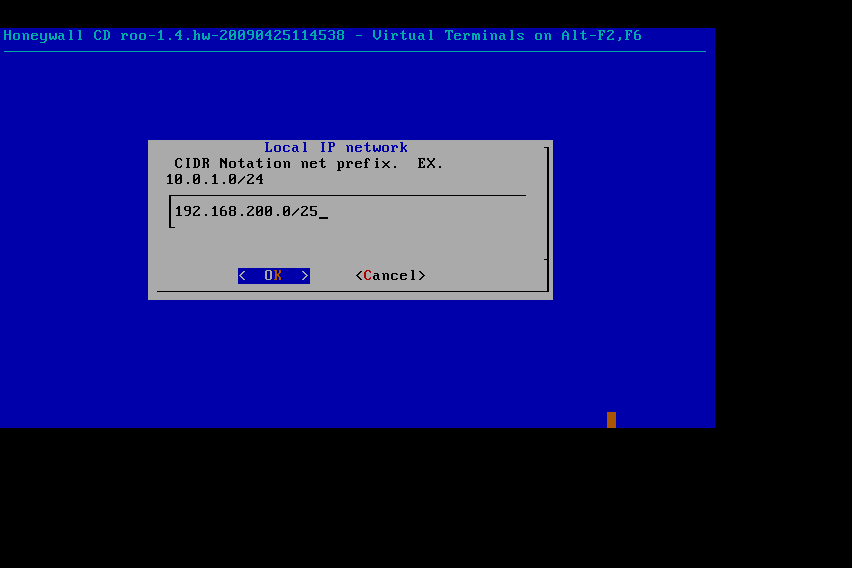

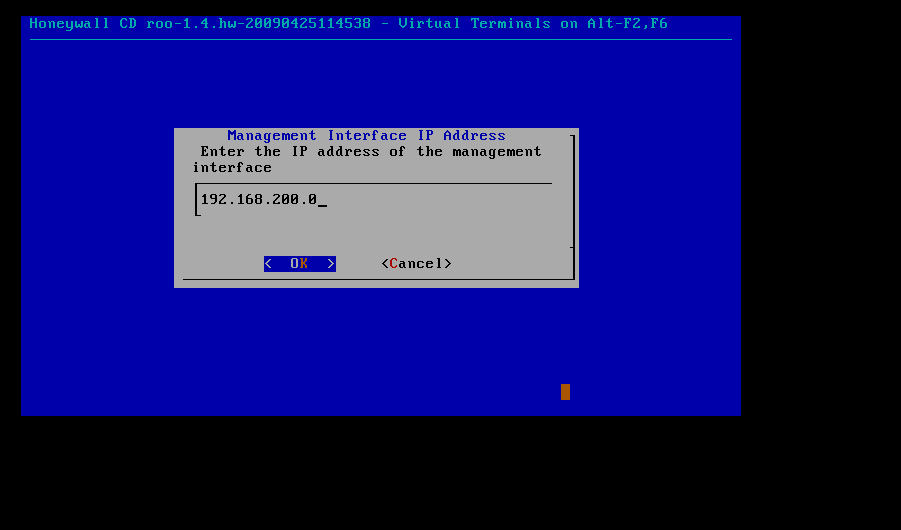

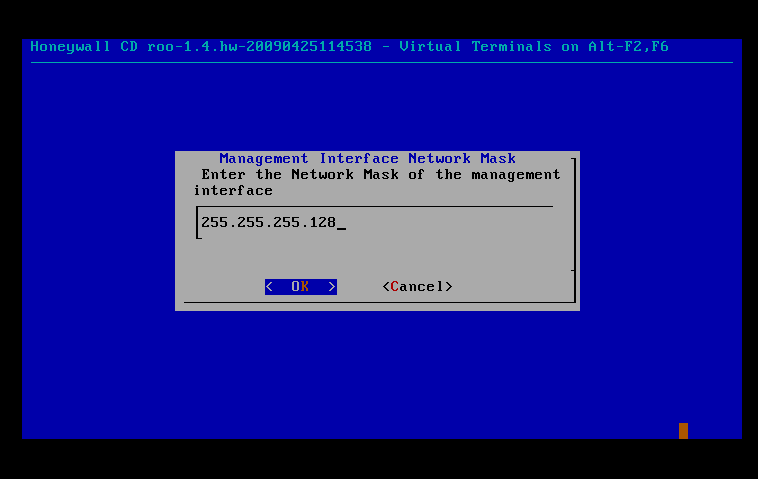

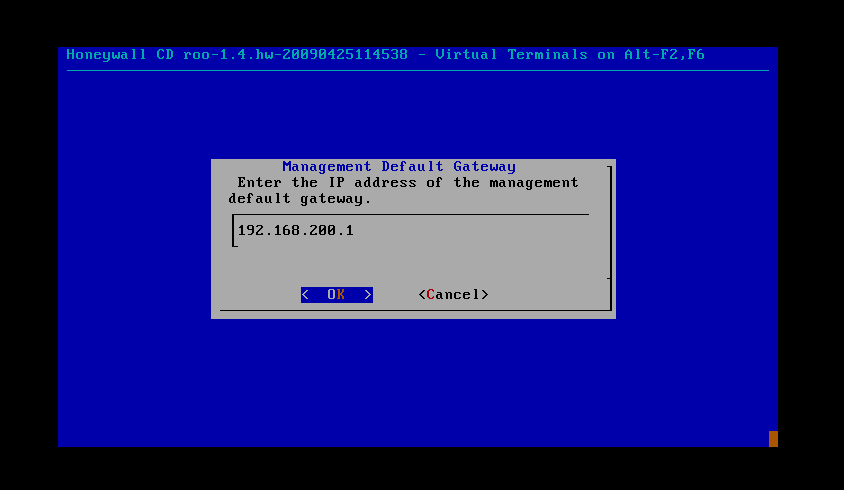

1.7 蜜罐网关安装

现在虚拟机新建完成,先别急着开机, 需要进行相关硬件设置,截图如下。

第一步先添加开机安装使用的镜像

添加两个网络适配器如下

开机进入系统,登录账号roo,密码honey

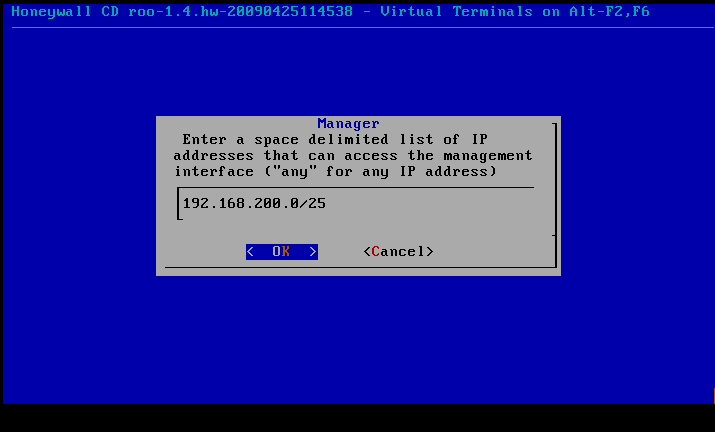

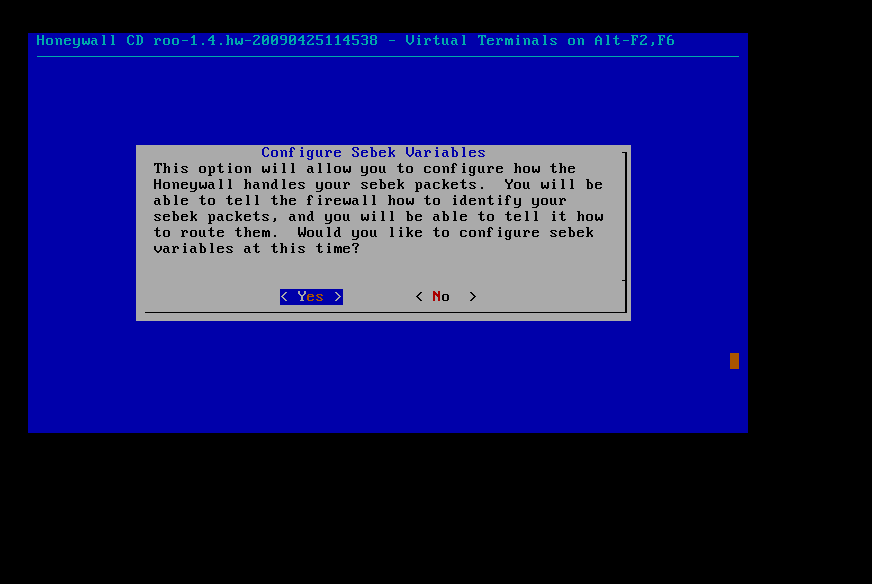

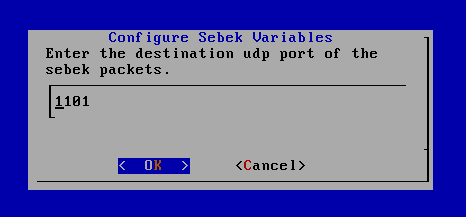

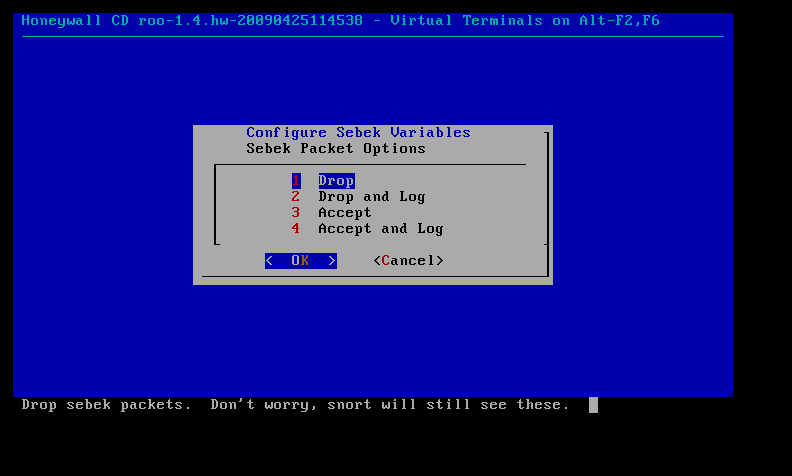

然后进入honeywall config,进行初始化设置选择default,

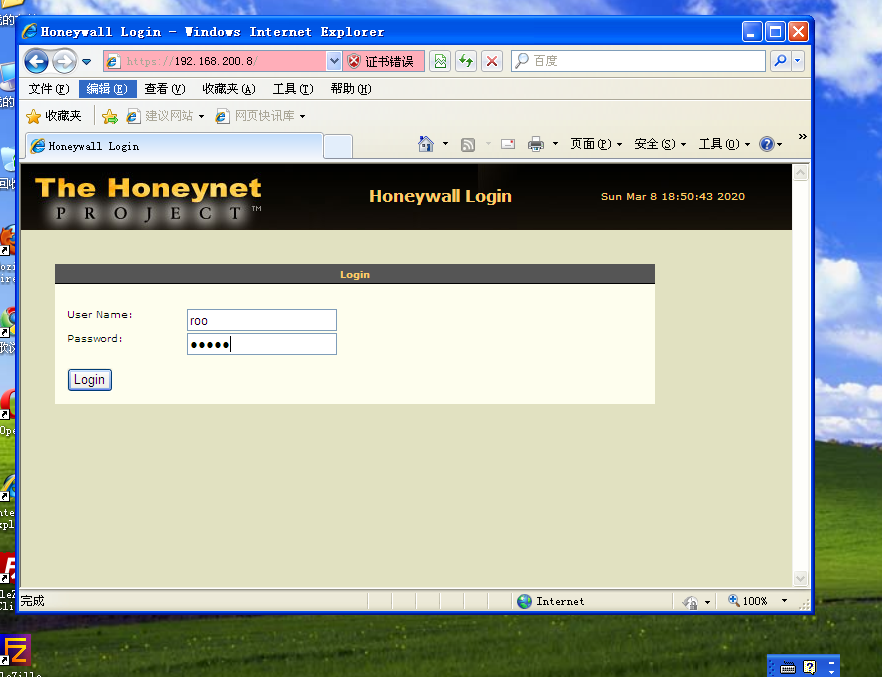

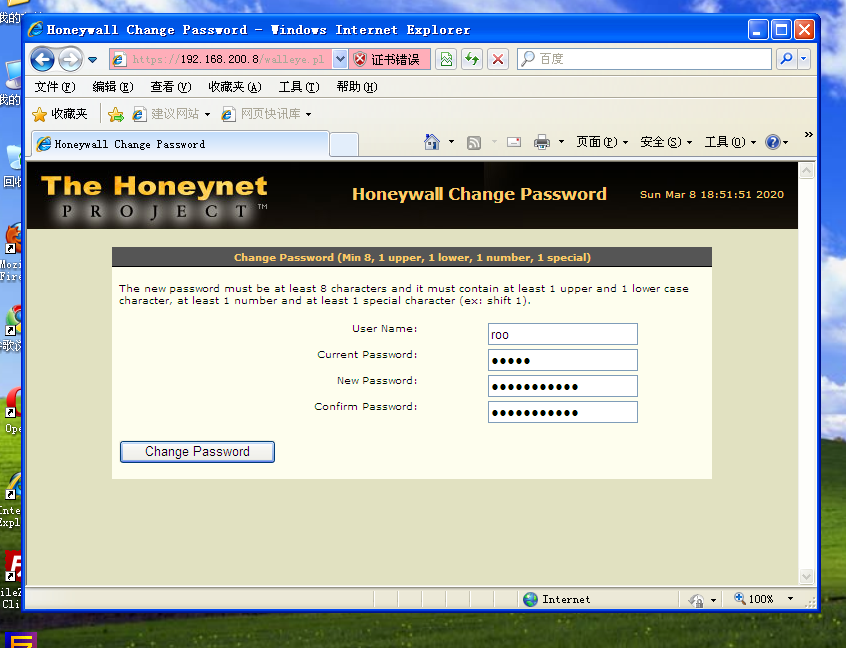

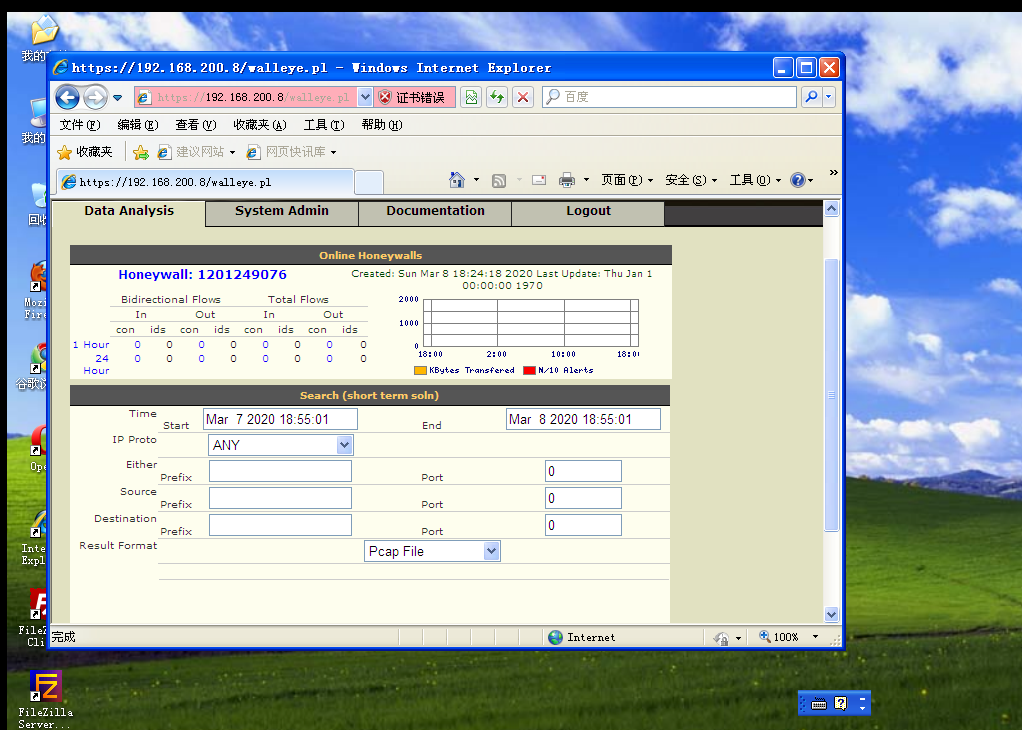

现在回到上面提到的windowsAttacker中,浏览器打开192.168.200.8(这里会告诉你证书过期存在风险, 选择打开就行)。你将会看到如下的界面(第一次打开的账号roo,密码honey,然后重置密码。

记录一下自己改正的密码Qys19970504@

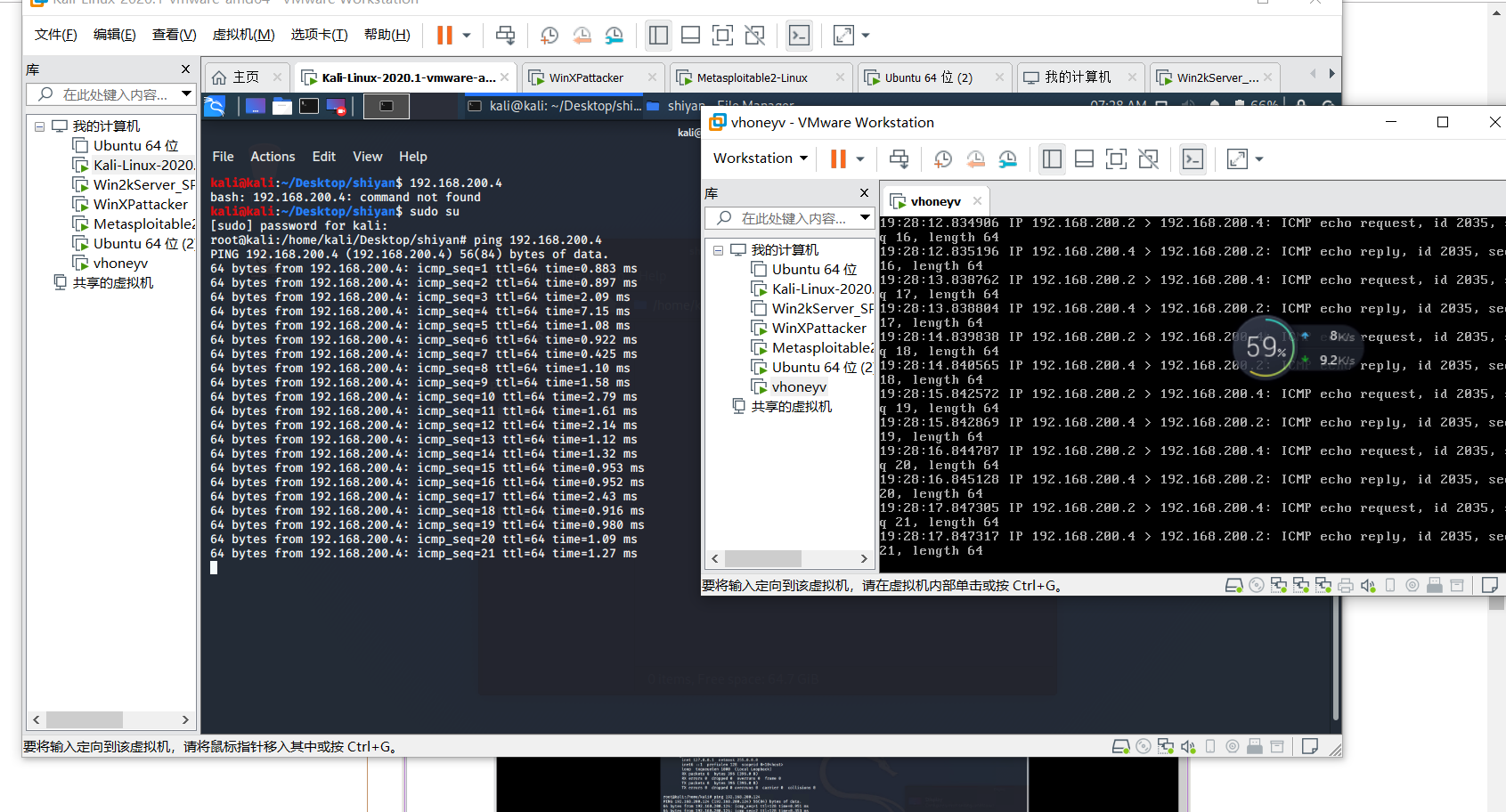

1.8测试

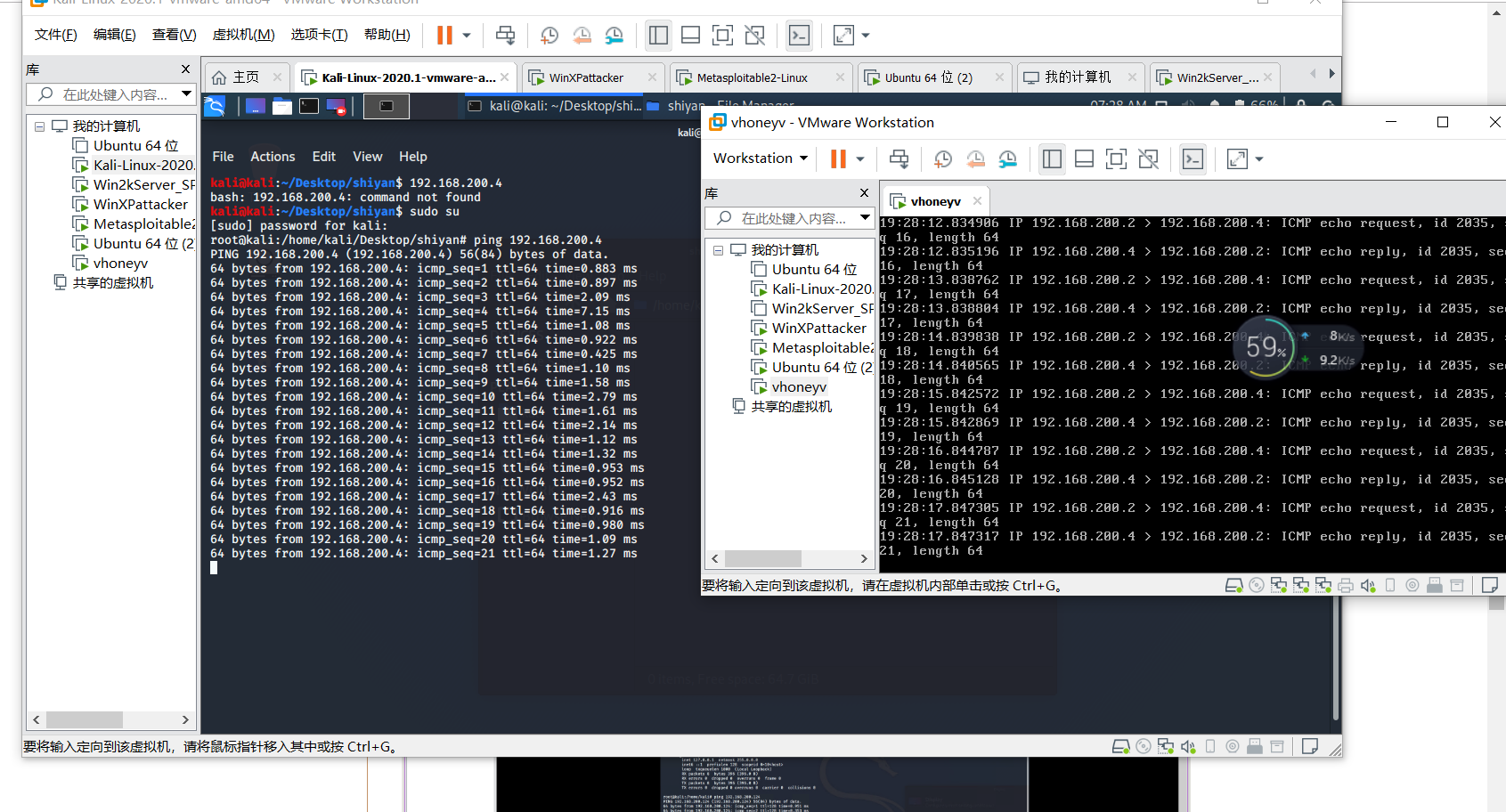

先切换回roo ,通过tcpdump -i eth0 icmp开始蜜罐的监听。然后Kali主机开始执行ping 192.168.200.4得到的结果如下。我们发现正常ping没问题

这里我用 kali ping winxpattack 如图

2.学习中遇到的问题及解决

过程中已说明

3.学习感悟、思考等

刚开始做的时候看到其他同学那么多步骤和图片说实话是真的头大。不过好在跟着孙启龙同学的博客一步一步走下来也自己做了出来,感觉自己棒棒哒!ps:某个蠢蠢的经常记不住密码的人也棒棒哒!