全国建筑市场js逆向

全国建筑市场js逆向

url:https://jzsc.mohurd.gov.cn/data/company

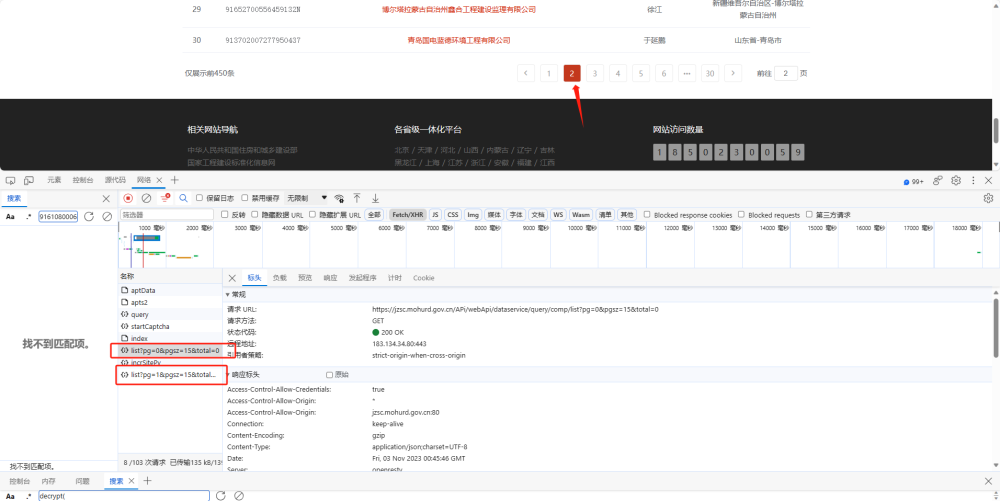

首先进入网址查看一下页面结构

进去查找一下源代码是否有页面元素,在网络里面进行搜索并没有找到相应的页面元素,所以除了在静态数据,那就只剩动态数据了,所以我们抓一下ajax的包查看一下(一般都在ajax里面)个别是例外,直接刷新页面

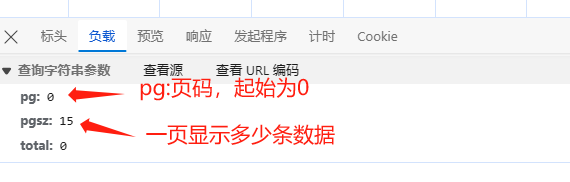

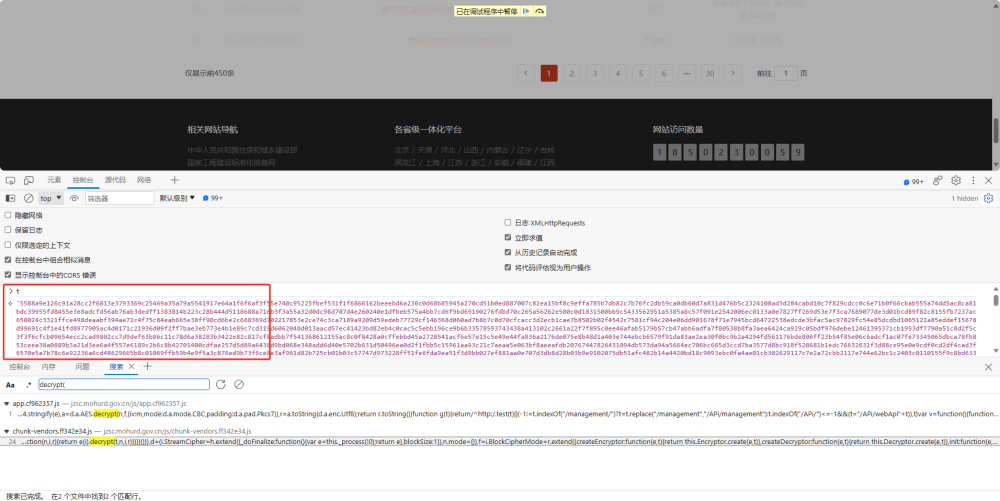

刷新页面发现有一个list的这个包并且page=0,然后我们切换页面发现多了一个list并且page变成1了,说名数据在这两个包里面传了过来,查看负载,响应

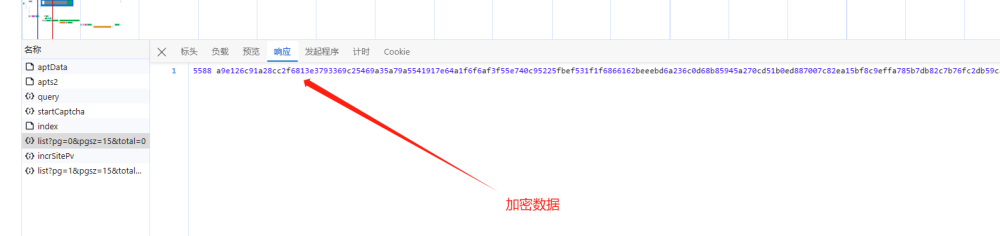

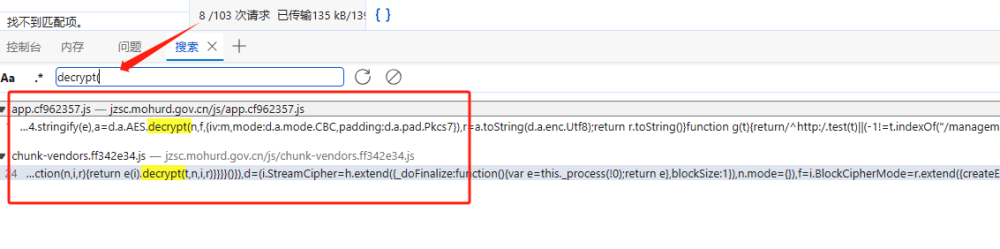

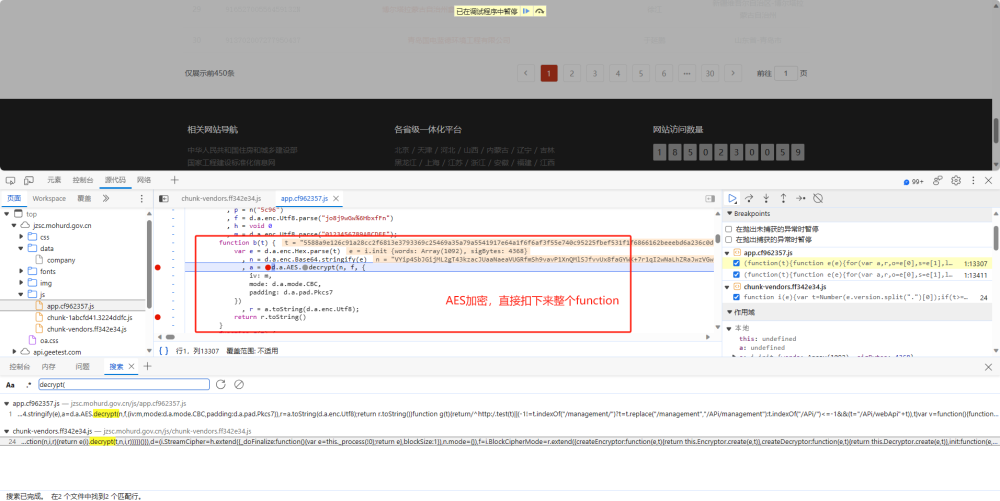

发现响应内容是加密数据,那就到了我们扣代码环节,先找到他的栈,直接搜索关键字decrypt搜索到两个数据点击进去查看并且添加断点进行调试

调试出t是密文数据,然后在return那里也打上断点看看他执行完之后会返回什么

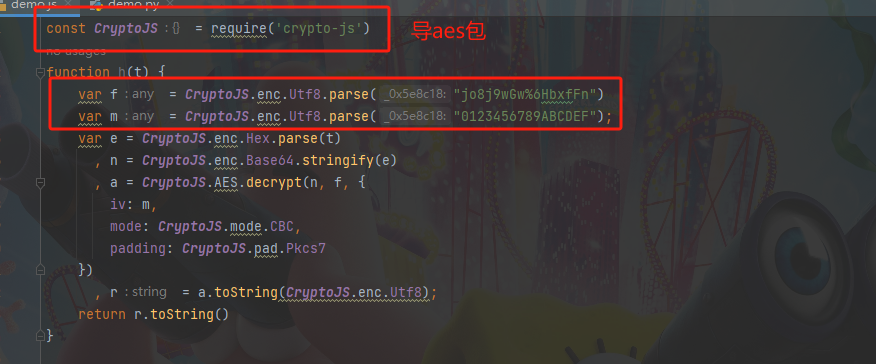

这里看到我们返回的数据是明文数据,所以他在function的数据中处理完了,直接扣js,把function b给扣下来然后缺啥补啥

这里我们需要把f和m补充,他代表了是密钥和偏移量,直接把规则替换就行了,然后我们不是要解密响应数据么,按道理来说是558...这一串

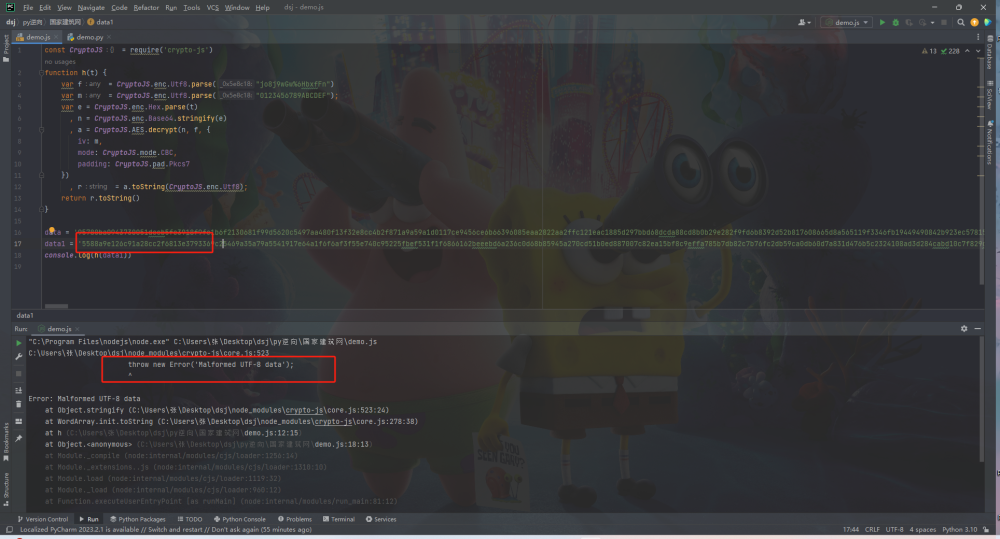

但是我们把t复制下来然后执行aes解密他报错,说编码错误(现在解决问题了,是因为断点位置有问题,t复制的不完全所以才报错)

后面尝试用python发送请求发现返回的数据又不一样,然后请求的数据能解密出来

然后python调用一下js代码就出来解密数据了

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 周边上新:园子的第一款马克杯温暖上架

· Open-Sora 2.0 重磅开源!

· .NET周刊【3月第1期 2025-03-02】

· 分享 3 个 .NET 开源的文件压缩处理库,助力快速实现文件压缩解压功能!

· Ollama——大语言模型本地部署的极速利器