weblogic 文件读取漏洞

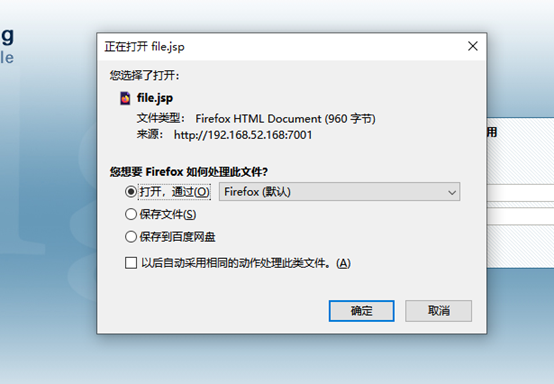

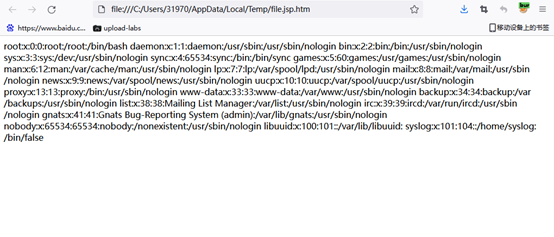

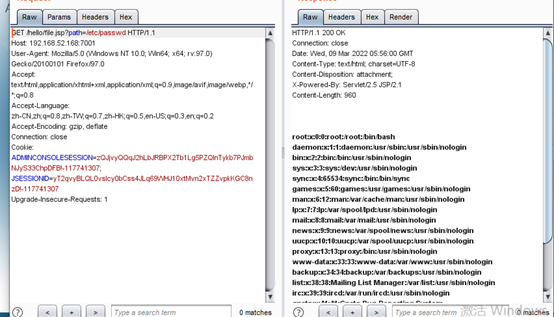

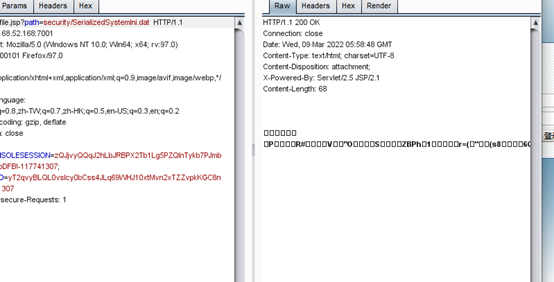

本环境前台模拟了一个任意文件下载漏洞,访问http://ip:7001/hello/file.jsp?path=/etc/passwd可见成功读取passwd文件。

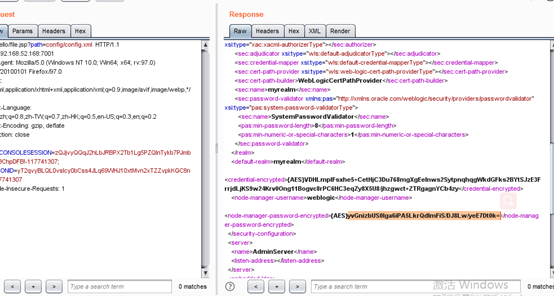

读取后台用户密文与密钥文件

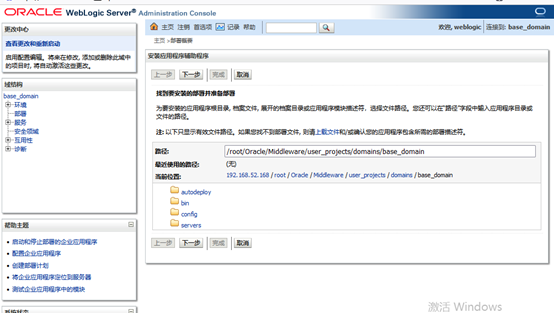

weblogic密码使用AES(老版本3DES)加密,对称加密可解密,只需要找到用户的密文与加密时的密钥即可。这两个文件均位于base_domain下,名为SerializedSystemIni.dat和config.xml,在本环境中为./security/SerializedSystemIni.dat和./config/config.xml(基于当前目录/root/Oracle/Middleware/user_projects/domains/base_domain)。

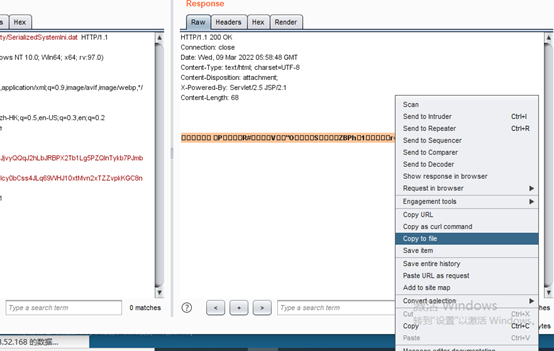

把乱码保存成一个文件

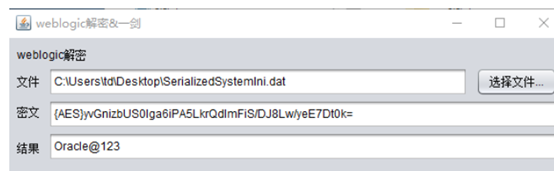

然后解密

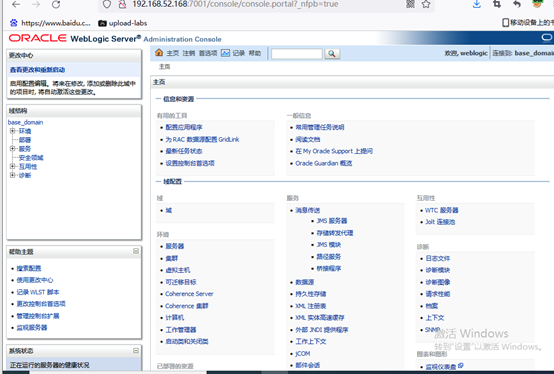

获取到管理员密码后,登陆后台

点击部署和安装后,会出现上载文件

后台可上传文件

浙公网安备 33010602011771号

浙公网安备 33010602011771号