windows应急响应(二)

1.启动项

-

win+r 输入msconfig,在"工具"里找到“任务管理器”;(底部任务栏右键,也可打开),查看启动项

-

一般应用启动项位置:

C:\Users\adnim\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup -

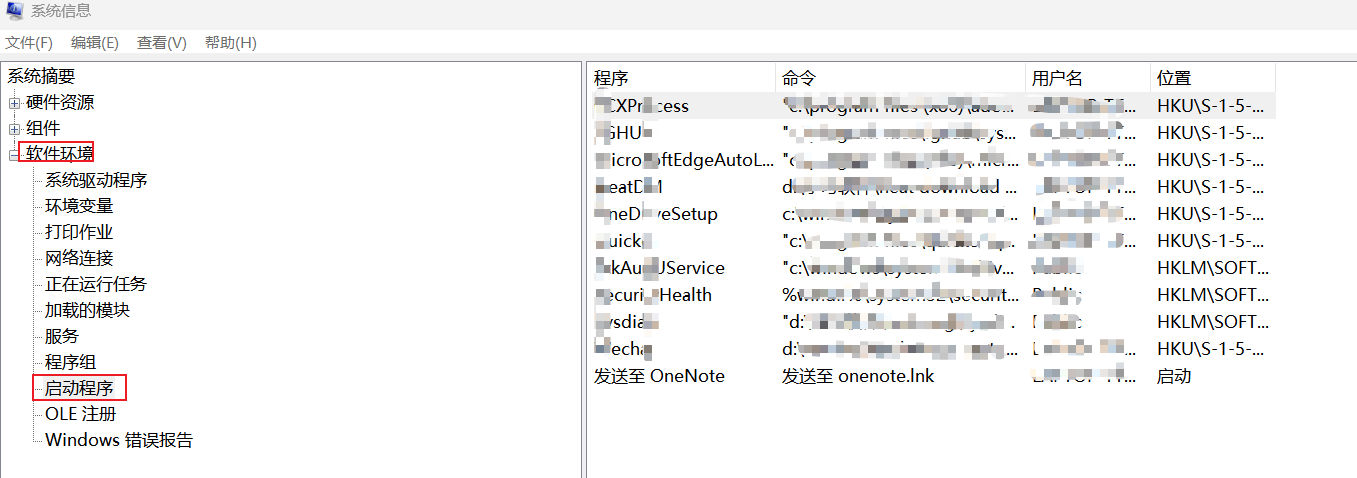

win+r 输入msinfo32,在"软件环境"里可以看到

-

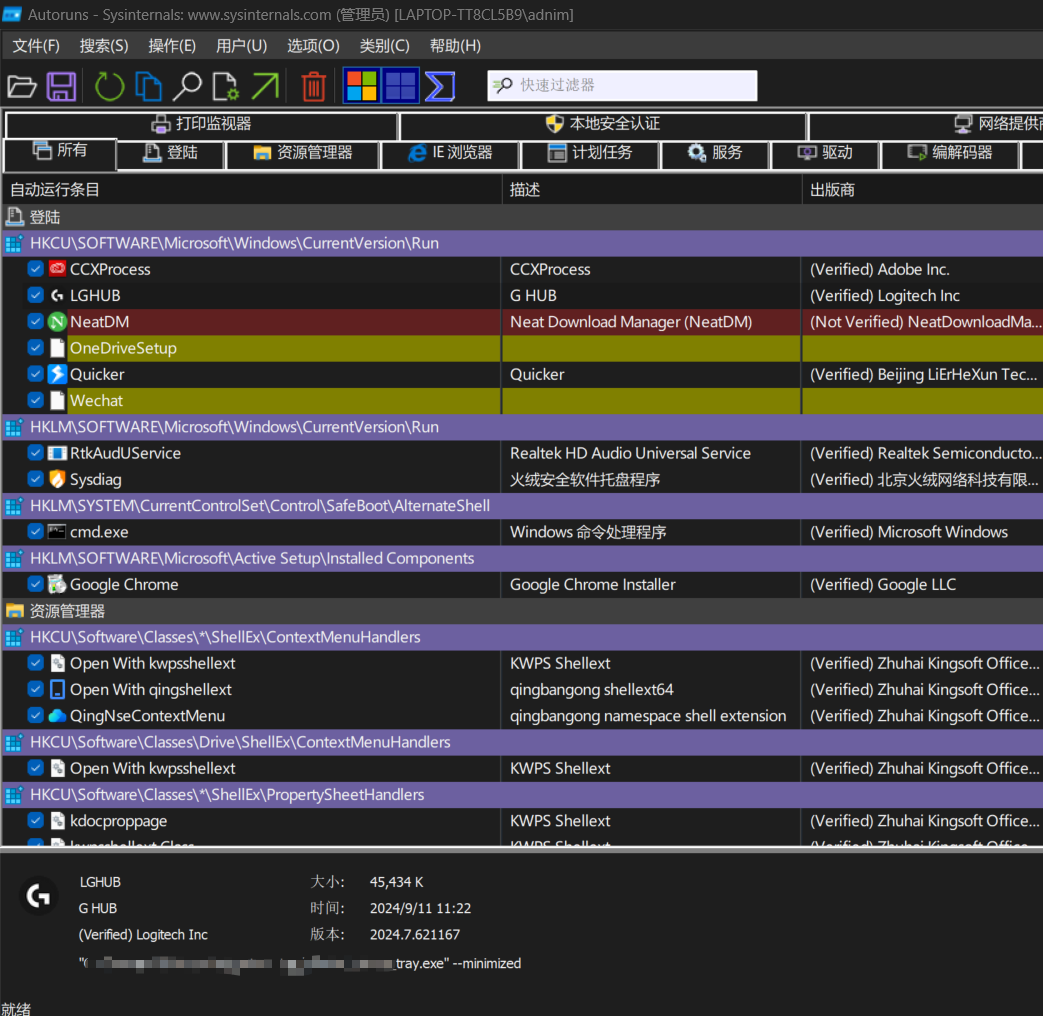

Autoruns功能强大,会自动将所有启动项进行分类,也会自动高亮部分条目,其还支持将文件上传到VituralTotal沙箱去查看分析文件

- 红色:表示可疑条目,没有发布者或描述,或具有无效的签名。

- 绿色:表示在上次 Autoruns 扫描之后添加的条目。

- 黄色:表示找不到文件的条目,其目标文件未在预期位置中找到

- 紫色:表示条目的位置或路径。

2.计划任务

- win+r输入taskschd.msc 管理员模式运行

- cmd输入taskschd

- schtasks /query /v /fo list以列表方式列出(.../fo csv以csv格式输出)

- Autoruns中的"计划任务"

3.防火墙

- netsh.exe命令行管理防火墙

netsh advfirewall show currentprofile(查看防火墙运行状态) - win+r 输入firewall.cpl ==》高级设置

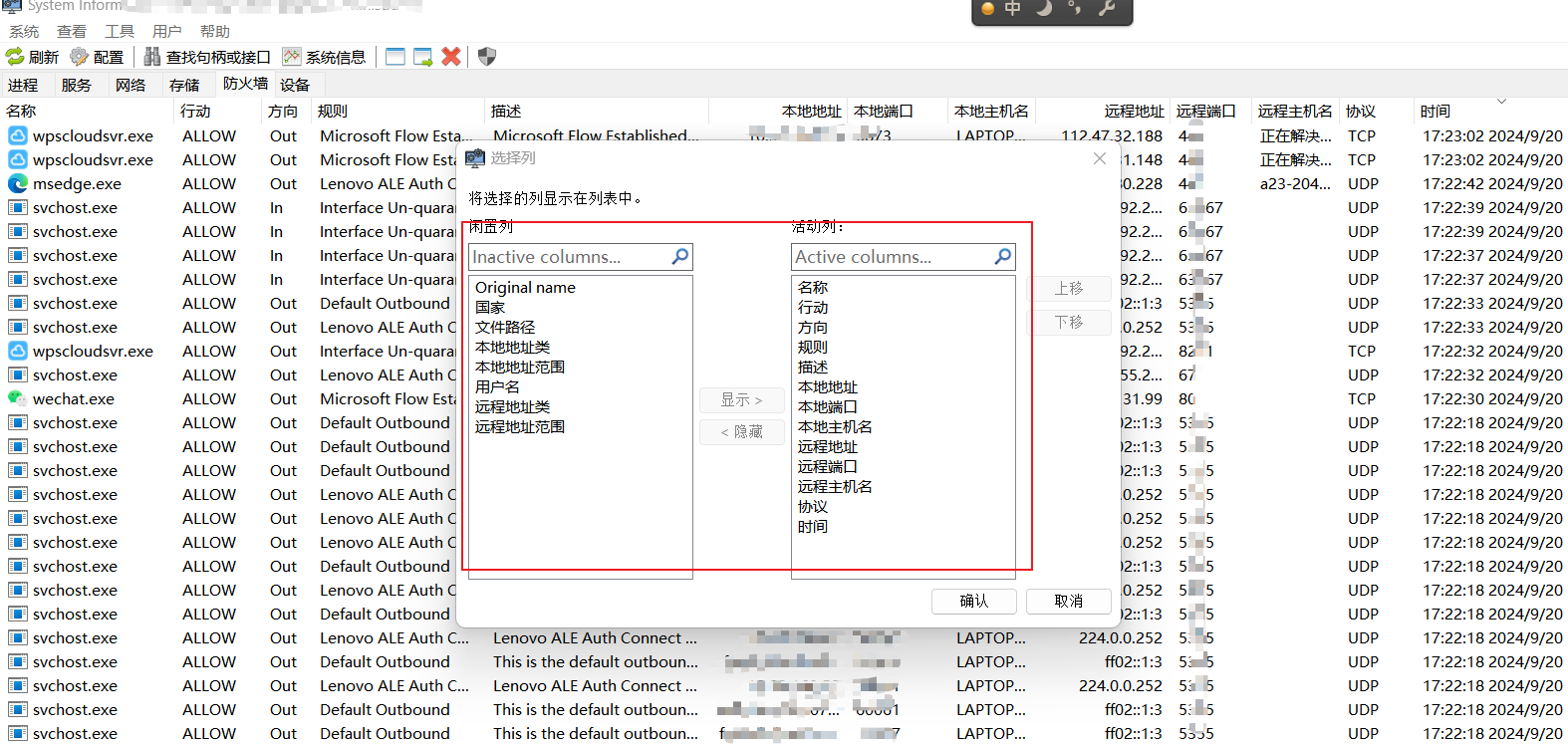

- Systeminformer可以查看实时的应用通过防火墙与外界进行连接的情况

4. 进程排查

- 任务管理器

- 任务栏底部,右击,打开任务管理器,选择进程(通过右击标题栏,可添加参数)

- win+r=>工具=>启动=>任务管理器

- Procexp工具

- 火绒剑

- tasklist

tasklist /v 显示进程和所有者 /m查看所有进程dll信息1.内容太多可以用>>将其输出到文件,再用type命令查看文件:

tasklist /v >>1.txt|type 1.txt

2.|more命令慢慢查看输出(空格滚一屏、回车滚一行):

tasklist /v|more

3.cmd内容太多会重叠,可以用powershell运行,并在标题框右击设置字体大小 - taskkill

taskkill /f /pid 123 /t - netstat命令查看IP与端口连接

netstat -ano 7

-a显示所有网络

-n显示端口号而非名称

-o显示每个进程ID

-p根据协议过滤

7 每隔7s刷新一次- 状态(State)解释:

Listening 侦听

established建立连接

close_wait对方主动关闭或网络异常连接中断

timewait:我方主动close断开连接收到对方确认后变为time_wait

syn_sent表示请求连接,通常状态很短暂,若有多个此类连接,说明有可能遭受冲击波等病毒了

注意:TCP协议中有TIME_WAIT这个状态

主要有两个原因

1。防止上一次连接中的包,迷路后重新出现,影响新连接(经过2MSL,上一次连接中所有的重复包都会消失)

2。可靠的关闭TCP连接。在主动关闭方发送的最后一个 ack(fin) ,有可能丢失,这时被动方会重新发

fin, 如果这时主动方处于 CLOSED 状态 ,就会响应 rst 而不是 ack。所以主动方要处于 TIME_WAIT 状态,而不能是 CLOSED 。 - 状态(State)解释:

- sc命令

sc qc 服务名 - powershell排查

get-help *process*查看与进程相关的命令(powershell命令一般动词加名词)- get-process获取终端进程

- Stop-process -name 进程名 停止某个进程

- Get-Process -Name qq|Stop-Process #获取qq进程,然后停止该进程

- Get-Process -name qq | Format-List * #获取qq进程详细信息

1.format-windwos输出格式有format-list或format-table -property设置显示属性,允许通配符

- wmic命令查询(windows服务器)

wmic startup list full 查看启动项

wmic process 查看进程对应文件

5.服务排查

- win+r输入services.msc

- win+r输入compmgmt.msc打开“服务”

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 分享一个免费、快速、无限量使用的满血 DeepSeek R1 模型,支持深度思考和联网搜索!

· 使用C#创建一个MCP客户端

· ollama系列1:轻松3步本地部署deepseek,普通电脑可用

· 基于 Docker 搭建 FRP 内网穿透开源项目(很简单哒)

· 按钮权限的设计及实现