Azure DevOps Service:连接到Microsoft Entra(AAD)

Contents

- 1. 概述

- 2. 连接到Microsoft Entra

- 3. 在Microsoft Entra中添加用户

- 4. 在Azure DevOps中邀请用户

- 5. 用户自动使用Microsoft Entra中个人信息

- 6. 禁用用户

1. 概述

Microsoft Entra 是一系列标识和网络访问产品。 它使组织能够实施零信任 安全策略,并创建一个信任结构 来验证标识、验证访问条件、检查权限、加密连接通道以及监视泄露情况。Microsoft Entra 用于管理用户身份、设备访问权限和应用程序访问控制。

对比个人用户,在企业用户(商业用户)的使用场景中,一般企业需要集中管控组织中的用户,例如为入职员工新建用户、禁用已离职员工的账户等,企业管理员都是通过Microsoft Entra ID(之前称为 Azure Active Directory - AAD)来实现对用户的集中管理的。

在Azure DevOps Service 中,可以将团队项目集合(组织)连接到企业的Microsoft Entra,当完成这种连接后,我们就可以在DevOps的团队项目集合或团队项目中添加Microsoft Entra的成员和组,就像从Active Directory中添加用户和安全组一样。

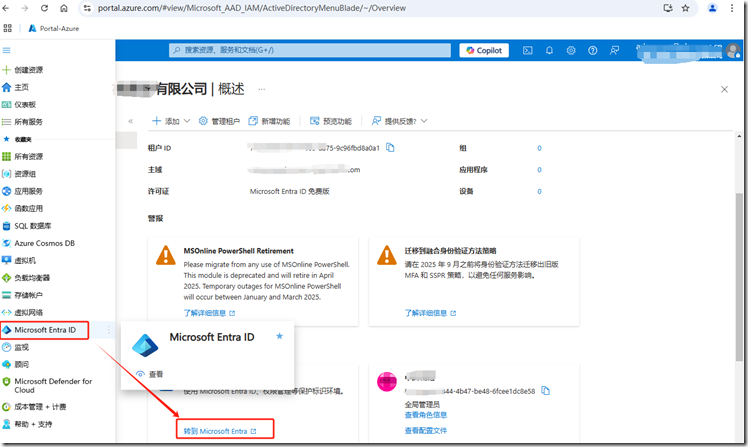

2. 连接到Microsoft Entra

完成对Microsoft Entra的连接,你需要具备Azure DevOps 组织所有者和Microsoft Entra ID 全局管理员的权限。

具体操作如下:

登录 Azure DevOps:

- 访问 Azure DevOps 并使用你的组织管理员账户登录。

导航到组织设置:

- 点击左下角的 组织设置。

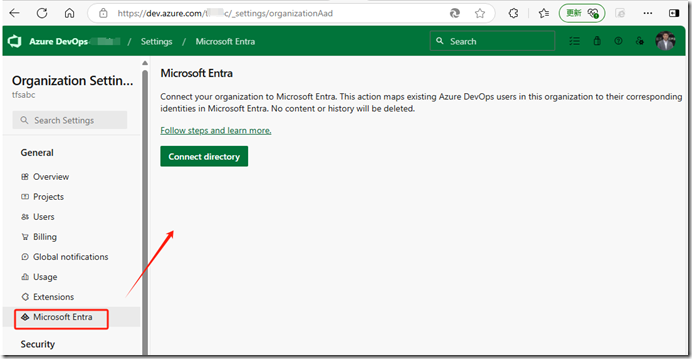

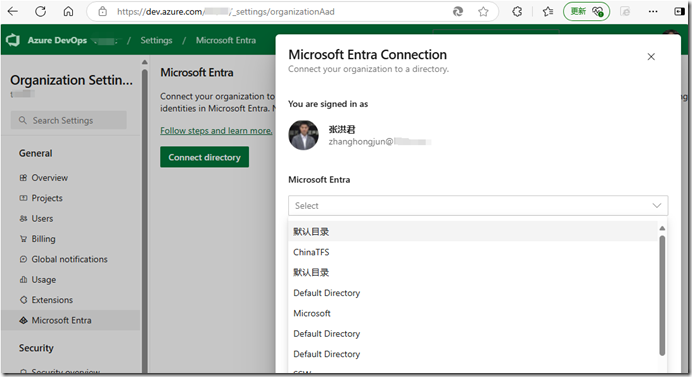

连接到 Microsoft Entra ID:

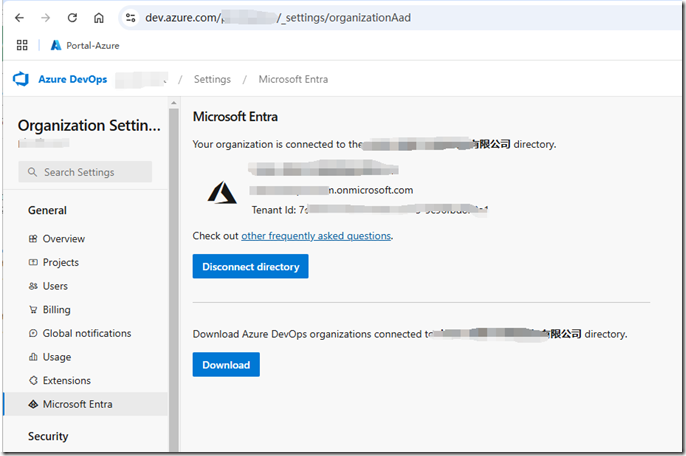

验证连接:

3. 在Microsoft Entra中添加用户

我们可以在Microsoft Entra为企业员工新建用户,如下图

将登录账户和 初始密码发给员工后,该员工就可以使用账户登录微软的在线系统。

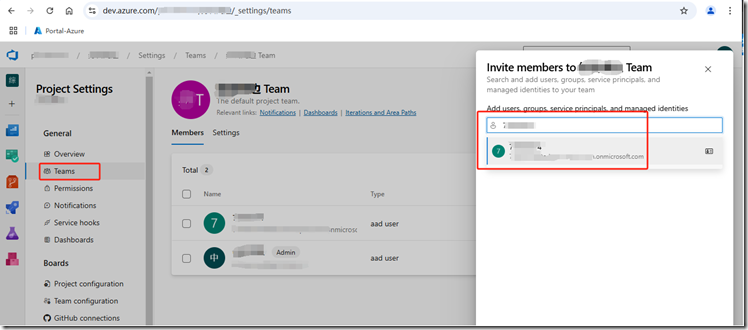

4. 在Azure DevOps中邀请用户

在Azure DevOps中邀请Microsoft Entra中新建的用户,即完成对用户的权限配置。

5. 用户自动使用Microsoft Entra中个人信息

我们可以观察到,在Azure DevOps中,Microsoft Entra用户的信息(Profile)是不能更改的,这里继承了Microsoft Entra中的用户信息。

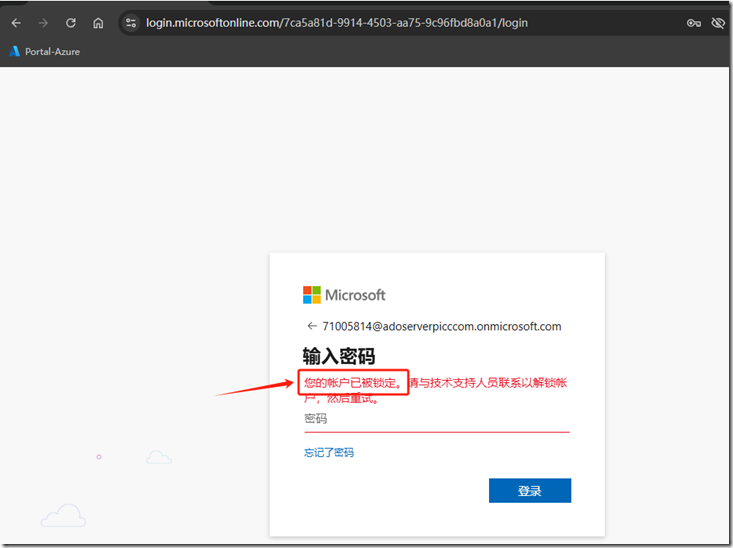

6. 禁用用户

如果企业员工的工作发生了变化,例如调岗或离职等,我们可以在Microsoft Entra中禁用或删除用户,以便实现对用户的集中管控;在Microsoft Entra中禁用用户后,对应的员工就无法登录Azure DevOps了。

截图:用户登录时显示已被锁定

https://www.cnblogs.com/danzhang

Azure DevOps MVP 张洪君

浙公网安备 33010602011771号

浙公网安备 33010602011771号